Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Exemple 2 : propriétaire d'un compartiment accordant à ses utilisateurs des autorisations entre comptes sur un compartiment

Important

Il est préférable d'accorder des autorisations à des rôles IAM plutôt qu'à des utilisateurs individuels. Pour savoir comment procéder, veuillez consulter Informations générales : autorisations entre comptes et utilisation de rôles IAM.

Rubriques

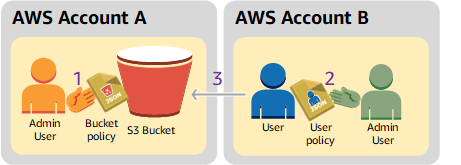

Un compte Compte AWS A, par exemple, peut accorder à un autre Compte AWS, le compte B, l'autorisation d'accéder à ses ressources, telles que des seaux et des objets. Le compte B peut ensuite déléguer ces autorisations aux utilisateurs du compte. Dans ce scénario fictif, le propriétaire d'un compartiment accorde une autorisation entre comptes à un autre compte pour lui permettre d'effectuer des opérations spécifiques sur un compartiment.

Note

Le compte A peut également accorder directement des autorisations à un utilisateur du compte B, par le biais d'une stratégie de compartiment. Toutefois, l'utilisateur aura toujours besoin de l'autorisation du compte parent (le compte B) auquel il appartient, même si ce compte n'a pas reçu d'autorisation du compte A. Tant que l'utilisateur dispose d'une autorisation accordée par le propriétaire de la ressource et par le compte parent, il pourra accéder à la ressource.

Les étapes suivantes résument la procédure à suivre :

-

L'utilisateur administrateur du compte A attache une stratégie de compartiment en accordant au compte B des autorisations inter-comptes pour lui permettre d'effectuer des opérations spécifiques sur un compartiment.

Notez que l'utilisateur administrateur du compte B hérite automatiquement des autorisations.

-

L'utilisateur administrateur du compte B attache une stratégie d'utilisateur à l'utilisateur en déléguant les autorisations qu'il a reçues du compte A.

-

L'utilisateur du compte B vérifie ensuite les autorisations en accédant à un objet dans le compartiment appartenant au compte A.

Pour cet exemple, vous avez besoin de deux comptes. Le tableau ci-dessous montre comment nous faisons référence à ces comptes et à leurs utilisateurs administrateurs. Conformément aux directives IAM (consultez Utilisation d'un utilisateur administrateur pour créer des ressources et accorder des autorisations), nous n'utilisons pas les informations d'identification d'utilisateur root dans cette procédure. A la place, vous créez un utilisateur administrateur dans chaque compte et utilisez ces autorisations pour créer des ressources et leur accorder des autorisations.

| Compte AWS ID | Compte désigné comme | Utilisateur administrateur du compte |

|---|---|---|

|

|

Compte A |

AccountAadmin |

|

|

Compte B |

AccountBadmin |

Toutes les tâches de création d'utilisateurs et d'octroi d'autorisations sont effectuées dans la AWS Management Console. Pour vérifier les autorisations, la procédure pas à pas utilise les outils de ligne de commande AWS Command Line Interface (CLI) et AWS Tools for Windows PowerShell vous n'avez donc pas besoin d'écrire de code.

Étape 0 : Préparez-vous à suivre la procédure

-

Assurez-vous que vous en avez deux Comptes AWS et que chaque compte possède un utilisateur administrateur, comme indiqué dans le tableau de la section précédente.

-

Inscrivez-vous pour un Compte AWS, si nécessaire.

-

Utilisez les autorisations du compte A pour vous connecter à la console IAM

afin de créer l'utilisateur administrateur : -

Créez un utilisateur AccountAadmin et notez les informations d'identification de sécurité. Pour obtenir des instructions, veuillez consulter la section Création d'un utilisateur IAM dans votre Compte AWS du Guide de l'utilisateur IAM.

-

Accordez des privilèges d' AccountAadmin administrateur en joignant une politique utilisateur donnant un accès complet. Pour obtenir des instructions, veuillez consulter Utilisation de stratégies dans le Guide de l'utilisateur IAM.

-

-

Lorsque vous êtes dans la console IAM, notez l'URL de connexion d'utilisateur IAM sur le tableau de bord. Tous les utilisateurs du compte doivent utiliser cette URL pour se connecter à la AWS Management Console.

Pour plus d’informations, consultez Comment les utilisateurs se connectent à votre compte dans le Guide de l’utilisateur IAM.

-

Répétez l'étape précédente en utilisant les informations d'identification du compte B et créez un utilisateur administrateur AccountBadmin.

-

-

Configurez le AWS Command Line Interface (CLI) ou le AWS Tools for Windows PowerShell. Assurez-vous d'enregistrer les autorisations de l'utilisateur administrateur comme suit :

-

Si vous utilisez le AWS CLI, créez deux profils, AccountAadmin etAccountBadmin, dans le fichier de configuration.

-

Si vous utilisez le AWS Tools for Windows PowerShell, assurez-vous de stocker les informations d'identification de la session sous forme AccountAadmin et AccountBadmin.

Pour obtenir des instructions, veuillez consulter Installation des outils pour les procédures d'exemples.

-

-

Enregistrez les autorisations de l'utilisateur administrateur, également appelées « profils ». Vous pouvez utiliser le nom de profil au lieu de spécifier des autorisations pour chaque commande saisie. Pour de plus amples informations, veuillez consulter Installation des outils pour les procédures d'exemples.

-

Ajoutez des profils dans le fichier AWS CLI d'informations d'identification pour chacun des utilisateurs administrateurs des deux comptes.

[AccountAadmin] aws_access_key_id =access-key-IDaws_secret_access_key =secret-access-keyregion = us-east-1 [AccountBadmin] aws_access_key_id =access-key-IDaws_secret_access_key =secret-access-keyregion = us-east-1 -

Si vous utilisez le AWS Tools for Windows PowerShell

set-awscredentials –AccessKeyAcctA-access-key-ID–SecretKeyAcctA-secret-access-key–storeas AccountAadmin set-awscredentials –AccessKeyAcctB-access-key-ID–SecretKeyAcctB-secret-access-key–storeas AccountBadmin

-

Étape 1 : Tâches du compte A

Étape 1.1 : Connectez-vous au AWS Management Console

À l'aide de l'URL de connexion de l'utilisateur IAM pour le compte A, connectez-vous d'abord au compte en AWS Management Console tant qu'AccountAadmin utilisateur. Cet utilisateur créera un compartiment et y attachera une stratégie.

Étape 1.2 : Créer un compartiment

-

Dans la console Amazon S3, créez un compartiment. Pour cet exercice, nous partons du principe que le compartiment est créé dans la Région USA Est (Virginie du Nord) et que son nom est

DOC-EXAMPLE-BUCKETPour obtenir des instructions, veuillez consulter Créer un compartiment.

-

Chargez un exemple d'objet dans le compartiment.

Pour plus d'informations, consultez Étape 2 : Charger un objet dans votre compartiment.

Étape 1.3 : attacher une stratégie de compartiment afin d'accorder des autorisations entre comptes au compte B

La politique du compartiment accorde les s3:ListBucket autorisations s3:GetLifecycleConfiguration et au compte B. On suppose que vous êtes toujours connecté à la console à l'aide des informations AccountAadmin d'identification utilisateur.

-

Attachez la stratégie de compartiment suivante à

DOC-EXAMPLE-BUCKETs3:GetLifecycleConfigurationets3:ListBucket.Pour obtenir des instructions, veuillez consulter Ajout d'une stratégie de compartiment à l'aide de la console Amazon S3.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Example permissions", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::AccountB-ID:root" }, "Action": [ "s3:GetLifecycleConfiguration", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::DOC-EXAMPLE-BUCKET" ] } ] } -

Vérifiez que le compte B (et donc son utilisateur administrateur) peut effectuer les opérations.

-

À l'aide du AWS CLI

aws s3 ls s3://DOC-EXAMPLE-BUCKET--profile AccountBadmin aws s3api get-bucket-lifecycle-configuration --bucketDOC-EXAMPLE-BUCKET--profile AccountBadmin -

À l'aide du AWS Tools for Windows PowerShell

get-s3object -BucketNameDOC-EXAMPLE-BUCKET-StoredCredentials AccountBadmin get-s3bucketlifecycleconfiguration -BucketNameDOC-EXAMPLE-BUCKET-StoredCredentials AccountBadmin

-

Étape 2 : Tâches du compte B

L'administrateur du compte B va maintenant créer un utilisateur, Dave, et lui déléguer les autorisations reçues du compte A.

Étape 2.1 : Connectez-vous au AWS Management Console

À l'aide de l'URL de connexion utilisateur IAM pour le compte B, connectez-vous d'abord au compte en AWS Management Console tant qu'AccountBadmin utilisateur.

Étape 2.2 : créer l'utilisateur Dave dans le compte B

Dans la console IAM

Pour obtenir des instructions, veuillez consulter la section Création d'utilisateurs IAM (AWS Management Console) du Guide de l'utilisateur IAM.

Étape 2.3 : déléguer les autorisations à l'utilisateur Dave

Créez une stratégie intégrée pour l'utilisateur Dave à l'aide de la stratégie suivante. Vous devrez mettre à jour la stratégie en fournissant le nom du compartiment.

Il est supposé que vous êtes connecté à la console à l'aide des informations AccountBadmin d'identification utilisateur.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Example", "Effect": "Allow", "Action": [ "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::DOC-EXAMPLE-BUCKET" ] } ] }

Pour obtenir des instructions, veuillez consulter Utilisation de stratégies en ligne dans le Guide de l'utilisateur IAM.

Étape 2.4 : Testez les autorisations

Dans le compte B, Dave peut maintenant répertorier le contenu du compartiment DOC-EXAMPLE-BUCKET

Testez à l'aide du AWS CLI

-

Ajoutez le UserDave profil au fichier de AWS CLI configuration. Pour plus d'informations sur le fichier de configuration, consultez Installation des outils pour les procédures d'exemples.

[profile UserDave] aws_access_key_id =access-keyaws_secret_access_key =secret-access-keyregion =us-east-1 -

À l'invite de commande, entrez la AWS CLI commande suivante pour vérifier que Dave peut désormais obtenir une liste d'objets à partir du compte

DOC-EXAMPLE-BUCKETaws s3 ls s3://DOC-EXAMPLE-BUCKETDave n'a aucune autre autorisation. Par conséquent, s'il essaie d'effectuer une autre opération (par exemple, obtenir la configuration du cycle de vie du compartiment), Amazon S3 indique que l'autorisation est refusée.

aws s3api get-bucket-lifecycle-configuration --bucketDOC-EXAMPLE-BUCKET--profile UserDave

Testez en utilisant AWS Tools for Windows PowerShell

-

Stockez les autorisations de Dave en tant qu'AccountBDave.

set-awscredentials -AccessKey AccessKeyID -SecretKey SecretAccessKey -storeas AccountBDave -

Essayez la commande permettant de répertorier les compartiments.

get-s3object -BucketNameDOC-EXAMPLE-BUCKET-StoredCredentials AccountBDaveDave n'a aucune autre autorisation. Par conséquent, s'il essaie d'effectuer une autre opération (par exemple, obtenir la configuration du cycle de vie du compartiment), Amazon S3 indique que l'autorisation est refusée.

get-s3bucketlifecycleconfiguration -BucketNameDOC-EXAMPLE-BUCKET-StoredCredentials AccountBDave

Étape 3 : (Facultatif) essayer le refus explicite

Des autorisations peuvent vous être accordées par une liste ACL, une stratégie de compartiment ou une stratégie d'utilisateur. Toutefois, si un refus explicite est défini via une stratégie de compartiment ou une stratégie d'utilisateur, il prime sur toute autre autorisation. Pour le test, nous allons mettre à jour la stratégie de compartiment et refuser explicitement l'autorisation s3:ListBucket au compte B. La stratégie accorde également une autorisation s3:ListBucket, mais le refus explicite prime, et le compte B ou les utilisateurs du compte B ne pourront pas répertorier les objets dans DOC-EXAMPLE-BUCKET

-

À l'aide des informations d'identification de l'utilisateur AccountAadmin dans le compte A, remplacez la politique de compartiment par la suivante.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Example permissions", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::AccountB-ID:root" }, "Action": [ "s3:GetLifecycleConfiguration", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::DOC-EXAMPLE-BUCKET" ] }, { "Sid": "Deny permission", "Effect": "Deny", "Principal": { "AWS": "arn:aws:iam::AccountB-ID:root" }, "Action": [ "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::DOC-EXAMPLE-BUCKET" ] } ] } -

Désormais, si vous essayez d'obtenir une liste de choses à faire à l'aide AccountBadmin d'informations d'identification, l'accès vous sera refusé.

-

En utilisant AWS CLI :

aws s3 ls s3://DOC-EXAMPLE-BUCKET--profile AccountBadmin -

En utilisant AWS Tools for Windows PowerShell :

get-s3object -BucketNameDOC-EXAMPLE-BUCKET-StoredCredentials AccountBDave

-

Étape 4 : Nettoyer

-

Une fois le test terminé, vous pouvez procéder comme suit pour le nettoyage.

-

Connectez-vous au AWS Management Console (AWS Management Console

) à l'aide des informations d'identification du compte A, puis procédez comme suit : -

Dans la console Amazon S3, supprimez la stratégie de compartiment attachée à examplebucket. Dans la page Properties du compartiment, supprimez la stratégie dans la section Permissions.

-

Si le compartiment a été créé pour cet exercice, supprimez les objets, puis le compartiment, dans la console Amazon S3.

-

Dans la console IAM

, supprimez l' AccountAadmin utilisateur.

-

-

-

Connectez-vous à la console IAM

à l'aide des informations d'identification du compte B. Supprimer l'utilisateurAccountBadmin. Pour step-by-step obtenir des instructions, reportez-vous à la section Suppression d'un utilisateur IAM dans le guide de l'utilisateur IAM.