Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

So funktioniert SSL/TLS-Offload mit AWS CloudHSM

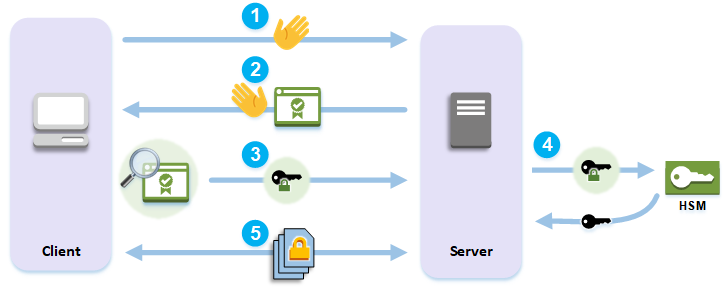

Um eine HTTPS-Verbindung aufzubauen, führt Ihr Webserver einen Handshake-Prozess mit Clients durch. Im Rahmen dieses Prozesses verlagert der Server einen Teil der kryptografischen Verarbeitung auf den AWS CloudHSM Cluster, wie HSMs in der folgenden Abbildung dargestellt. Jeder Schritt des Prozesses wird im Folgenden erläutert.

Anmerkung

Das folgende Bild und der Prozess gehen davon aus, dass RSA für die Serververifikation und den Schlüsselaustausch verwendet wird. Der Prozess sieht etwas anders aus, wenn Diffie–Hellman anstelle von RSA verwendet wird.

-

Der Client sendet eine Hello-Nachricht an den Server.

-

Der Server antwortet mit einer Hello-Nachricht und sendet das Zertifikat des Servers.

-

Der Client führt die folgenden Aktionen durch:

-

Er überprüft, ob das SSL/TLS-Zertifikat des Servers von einem Root-Zertifikat signiert ist, denen der Client vertraut.

-

Er extrahiert den öffentlichen Schlüssel aus dem Zertifikat des Servers.

-

Generiert ein Pre-Master-Secret und verschlüsselt es mit dem öffentlichen Schlüssel des Servers.

-

Sendet das verschlüsselte Pre-Master-Secret an den Server.

-

-

Um das Pre-Master-Secret des Clients zu entschlüsseln, sendet der Server es an das HSM. Das HSM verwendet den privaten Schlüssel im HSM, um das Pre-Master-Secret zu entschlüsseln, und sendet dann das Pre-Master-Secret an den Server. Unabhängig davon verwenden Client und Server jeweils das Pre-Master-Secret und einige Informationen aus den Hello-Nachrichten, um ein Master-Secret zu berechnen.

-

Der Handshake-Vorgang ist beendet. Für den Rest der Sitzung werden alle Nachrichten, die zwischen dem Client und dem Server gesendet werden, mit Derivaten des Master-Geheimnisses verschlüsselt.

Informationen zur Konfiguration von SSL/TLS-Offload finden Sie in einem der folgenden Themen: AWS CloudHSM