AWS CodeCommit ist für Neukunden nicht mehr verfügbar. Bestandskunden von AWS CodeCommit können den Service weiterhin wie gewohnt nutzen. Erfahren Sie mehr“

Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Erstellen Sie eine Genehmigungsregel für eine Pull-Anfrage

Durch das Erstellen von Genehmigungsregeln für Pull-Anforderungen wird die Qualität des Codes sichergestellt, weil Benutzer die Pull-Anforderung genehmigen müssen, bevor der Code im Ziel-Branch zusammengeführt werden kann. Sie können die Anzahl der Benutzer angeben, die eine Pull-Anforderung genehmigen müssen. Sie können auch einen Genehmigungs-Pool von Benutzern für die Regel angeben. In diesem Fall werden nur Genehmigungen dieser Benutzer auf die Anzahl der erforderlichen Genehmigungen für die Regel angerechnet.

Anmerkung

Sie können auch Vorlagen für Genehmigungsregeln erstellen, mit deren Hilfe Sie die repositoryübergreifende Erstellung von Genehmigungsregeln automatisieren können, die für jeden Pull Request gelten. Weitere Informationen finden Sie unter Arbeiten mit Genehmigungsregelvorlagen.

Sie können die AWS CodeCommit Konsole oder die verwenden AWS CLI , um Genehmigungsregeln für Ihr Repository zu erstellen.

Themen

Erstellen Sie eine Genehmigungsregel für eine Pull-Anfrage (Konsole)

Sie können die CodeCommit Konsole verwenden, um eine Genehmigungsregel für eine Pull-Anfrage in einem CodeCommit Repository zu erstellen.

Öffnen Sie die CodeCommit Konsole unter https://console.aws.amazon.com/codesuite/codecommit/home

. -

Wählen Sie unter Repositories (Repositorys) den Namen des Repositorys aus, in dem eine Genehmigungsregel für eine Pull-Anforderung erstellt werden soll.

-

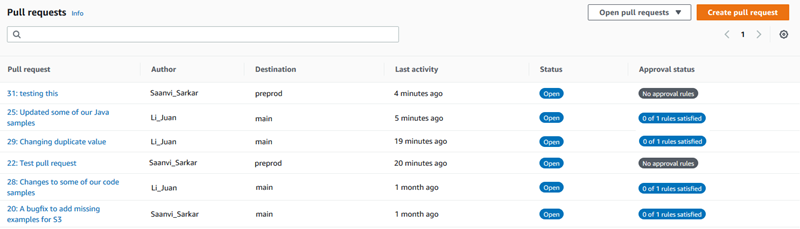

Wählen Sie im Navigationsbereich Pull Requests aus.

-

Wählen Sie in der Liste die Pull-Anforderung aus, für die Sie eine Genehmigungsregel erstellen möchten. Sie können Genehmigungsregeln nur für offene Pull-Anforderungen erstellen.

-

Wählen Sie in der Pull-Anforderung Approvals (Genehmigungen) und dann Create approval rule (Genehmigungsregel erstellen) aus.

-

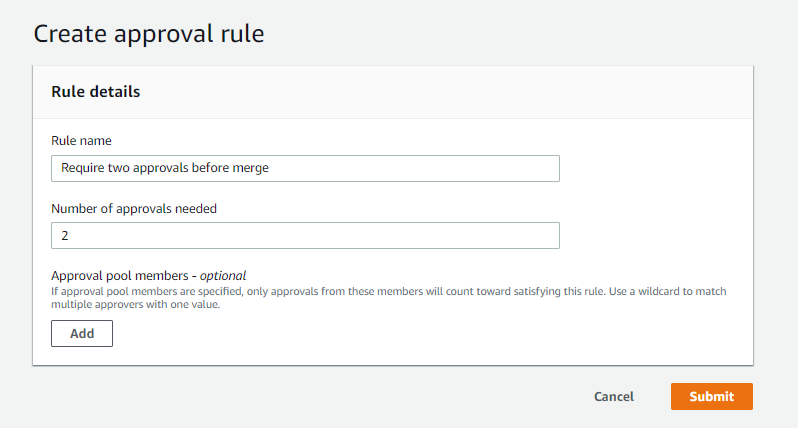

Geben Sie in das Feld Rule name (Regelname) einen aussagekräftigen Namen ein. Wenn Sie z. B. möchten, dass eine Pull-Anforderung von zwei Personen genehmigt werden muss, bevor sie zusammengeführt werden kann, können Sie die Regel beispielsweise

Require two approvals before mergenennen.Anmerkung

Sie können den Namen einer Genehmigungsregel nicht mehr ändern, nachdem sie erstellt wurde.

Geben Sie in das Feld Number of approvals needed (Anzahl erforderlicher Genehmigungen) die gewünschte Anzahl ein. Der Standardwert ist 1.

-

(Optional) Wenn Sie voraussetzen möchten, dass die Genehmigungen für eine Pull-Anforderung von einer bestimmten Gruppe von Benutzern stammen, wählen Sie unter Approval rule members (Genehmigungsregelmitglieder) die Option Add (Hinzufügen) aus. Wählen Sie unter Approver type (Genehmigertyp) eine der folgenden Optionen aus:

IAM-Benutzername oder angenommene Rolle: Bei dieser Option wird die AWS Konto-ID automatisch mit dem Konto aufgefüllt, mit dem Sie sich angemeldet haben, und es wird lediglich ein Name benötigt. Sie kann sowohl für IAM-Benutzer als auch für Benutzer mit Verbundzugriff verwendet werden, deren Name mit dem angegebenen Namen übereinstimmt. Dies ist eine sehr leistungsfähige Option, die hohe Flexibilität bietet. Wenn Sie beispielsweise mit dem Amazon Web Services Services-Konto 123456789012 angemeldet sind und diese Option wählen und Sie angeben

Mary_Major, dass alle folgenden Informationen als Genehmigungen von diesem Benutzer gezählt werden:Ein IAM-Benutzer im Konto ()

arn:aws:iam::123456789012:user/Mary_MajorEin Verbundbenutzer, der in IAM als Mary_Major () identifiziert wurde

arn:aws:sts::123456789012:federated-user/Mary_Major

Diese Option erkennt keine aktive Sitzung eines Benutzers, der die Rolle

CodeCommitReviewangenommen hat und den Rollensitzungsnamen Mary_Major (arn:aws:sts::123456789012:assumed-role/CodeCommitReview/Mary_Major) verwendet, sofern Sie kein Platzhalterzeichen angegeben (*Mary_Major). Sie können den Rollennamen auch explizit angeben (CodeCommitReview/Mary_Major).Vollqualifizierter ARN: Mit dieser Option können Sie den vollqualifizierten Amazon-Ressourcennamen (ARN) des IAM-Benutzers oder der IAM-Rolle angeben. Diese Option unterstützt auch angenommene Rollen, die von anderen AWS Diensten verwendet werden, wie z. B. AWS Lambda und AWS CodeBuild. Bei angenommenen Rollen sollte das ARN-Format bei Rollen „

arn:aws:sts::“ und bei Funktionen „AccountID:assumed-role/RoleNamearn:aws:sts::“ sein.AccountID:assumed-role/FunctionName

Wenn Sie als Genehmigertyp den IAM-Benutzernamen oder die angenommene Rolle ausgewählt haben, geben Sie im Feld Wert den Namen des IAM-Benutzers oder der IAM-Rolle oder den vollqualifizierten ARN des Benutzers oder der Rolle ein. Wählen Sie erneut Add (Hinzufügen) aus, um weitere Benutzer oder Rollen hinzuzufügen, bis Sie alle Benutzer oder Rollen hinzugefügt haben, deren Genehmigungen auf die Anzahl der erforderlichen Genehmigungen angerechnet werden sollen.

Für beide Genehmigertypen können Platzhalterzeichen (*) in den Werten verwendet werden. Wenn Sie beispielsweise die Option „IAM-Benutzername“ oder „Angenommene Rolle“ wählen und angeben, dass alle Benutzer

CodeCommitReview/*, die die Rolle von annehmen, imCodeCommitReviewGenehmigungspool gezählt werden. Die individuellen Rollensitzungsnamen zählen zum Erreichen der erforderlichen Anzahl von Genehmigern. Auf diese Weise zählen sowohl Mary_Major als auch Li_Juan als Genehmigungen, wenn sie angemeldet sind und die RolleCodeCommitReviewannehmen. Weitere Informationen zu IAM ARNs, Platzhaltern und Formaten finden Sie unter IAM-Identifikatoren.Anmerkung

Genehmigungsregeln unterstützen keine kontoübergreifenden Genehmigungen.

-

Wählen Sie nach dem Konfigurieren der Genehmigungsregel Submit (Senden).

Erstellen Sie eine Genehmigungsregel für eine Pull-Anfrage ()AWS CLI

Um AWS CLI Befehle mit zu verwenden CodeCommit, installieren Sie den AWS CLI. Weitere Informationen finden Sie unter Befehlszeilenreferenz.

Um eine Genehmigungsregel für eine Pull-Anfrage in einem CodeCommit Repository zu erstellen

-

Führen Sie den Befehl create-pull-request-approval-rule aus und geben Sie Folgendes an:

-

ID der Pull-Anforderung (mit der Option --id).

-

Name der Genehmigungsregel (mit der Option --approval-rule-name).

-

Inhalt der Genehmigungsregel (mit der Option --approval-rule-content).

Wenn Sie die Genehmigungsregel erstellen, können Sie Genehmiger in einem Genehmigungs-Pool auf zwei Arten angeben:

-

CodeCommitApprovers: Für diese Option sind nur ein Amazon Web Services Services-Konto und eine Ressource erforderlich. Sie kann sowohl für IAM-Benutzer als auch für Benutzer mit Verbundzugriff verwendet werden, deren Name mit dem angegebenen Ressourcennamen übereinstimmt. Dies ist eine sehr leistungsfähige Option, die hohe Flexibilität bietet. Wenn Sie beispielsweise das Amazon Web Services Services-Konto 123456789012 und angeben

Mary_Major, werden alle folgenden Angaben als Genehmigungen gezählt, die von diesem Benutzer kommen:-

Ein IAM-Benutzer im Konto ()

arn:aws:iam::123456789012:user/Mary_Major -

Ein Verbundbenutzer, der in IAM als Mary_Major () identifiziert wurde

arn:aws:sts::123456789012:federated-user/Mary_Major

Diese Option erkennt keine aktive Sitzung eines Benutzers, der die Rolle

CodeCommitReviewangenommen hat und den Rollensitzungsnamen Mary_Major (arn:aws:sts::123456789012:assumed-role/CodeCommitReview/Mary_Major) verwendet, sofern Sie kein Platzhalterzeichen angegeben (*Mary_Major). -

-

Vollqualifizierter ARN: Mit dieser Option können Sie den vollqualifizierten Amazon-Ressourcennamen (ARN) des IAM-Benutzers oder der IAM-Rolle angeben.

Weitere Informationen zu IAM ARNs, Platzhaltern und Formaten finden Sie unter IAM-Identifikatoren.

Im folgenden Beispiel wird eine Genehmigungsregel namens

Require two approved approversfür eine Pull-Anforderung mit der ID27erstellt. Die Regel gibt an, dass zwei Genehmigungen aus einem Genehmigungs-Pool erforderlich sind. Der Pool umfasst alle Benutzer, die auf das123456789012Amazon Web Services Services-Konto zugreifen CodeCommit und dessen Rolle übernehmen.CodeCommitReviewEs umfasst auch entweder einen IAM-Benutzer oder einen Verbundbenutzer mitNikhil_Jayashankardemselben Amazon Web Services Services-Konto:aws codecommit create-pull-request-approval-rule --pull-request-id27--approval-rule-name "Require two approved approvers" --approval-rule-content "{\"Version\": \"2018-11-08\",\"Statements\": [{\"Type\": \"Approvers\",\"NumberOfApprovalsNeeded\": 2,\"ApprovalPoolMembers\": [\"CodeCommitApprovers:123456789012:Nikhil_Jayashankar\", \"arn:aws:sts::123456789012:assumed-role/CodeCommitReview/*\"]}]}" -