Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Pruebe la configuración de la VPC con políticas de IAM

Puede seguir probando la VPC que ha configurado con Amazon EC2 o WorkSpaces implementando políticas de IAM que restrinjan el acceso.

La siguiente política deniega el acceso a Amazon S3 a menos que utilice la VPC especificada.

Las siguientes políticas limitan el inicio de sesión al usuario seleccionado Cuenta de AWS IDs mediante una política de acceso AWS Management Console privado para el punto final de inicio de sesión.

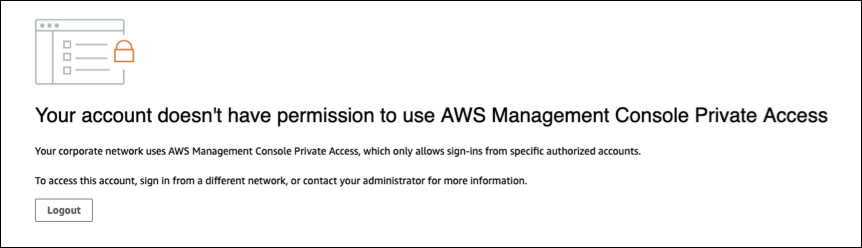

Si se conecta con una identidad que no pertenece a su cuenta, aparecerá la siguiente página de error.