Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Utilice las acciones AWS aws:ecs:task del FIS

Puede utilizar las acciones aws:ecs:task para inyectar errores en las tareas de Amazon ECS. Se admiten EC2 los tipos de capacidad de Amazon y Fargate.

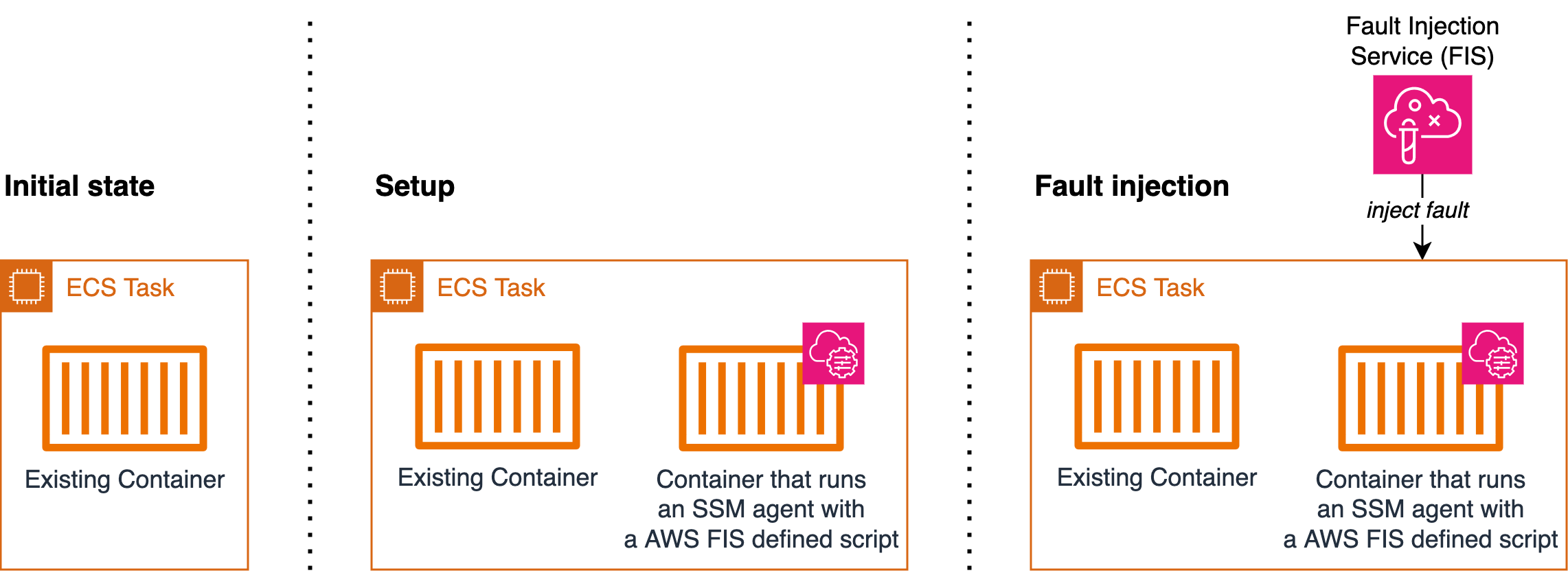

Estas acciones utilizan documentos de AWS Systems Manager (SSM) para inyectar errores. Para utilizar aws:ecs:task las acciones, tendrá que añadir un contenedor con un agente de SSM a la definición de tareas de Amazon Elastic Container Service (Amazon ECS). El contenedor ejecuta un script definido por AWS FIS que registra la tarea de Amazon ECS como instancia administrada en el servicio SSM. Además, el script recupera los metadatos de la tarea para añadir etiquetas a la instancia administrada. La configuración permitirá al AWS FIS resolver la tarea objetivo. Este párrafo se refiere a la configuración del siguiente diagrama.

Cuando ejecuta la segmentación de un experimento de AWS FISaws:ecs:task, el AWS FIS asigna las tareas objetivo de Amazon ECS que especifique en una plantilla de experimento de AWS FIS a un conjunto de instancias gestionadas por SSM mediante una etiqueta de recurso,. ECS_TASK_ARN El valor de la etiqueta es el ARN de la tarea de Amazon ECS asociada en la que se deben ejecutar los documentos de SSM. Este párrafo se refiere a la inyección de errores en el diagrama siguiente.

En el siguiente diagrama se muestra un ejemplo de configuración e inyección de errores en una tarea con un contenedor existente.

Acciones

Limitaciones

-

Las siguientes acciones no se pueden ejecutar en paralelo:

aws:ecs:task-network-blackhole-port

aws:ecs:task-network-latency

aws:ecs:task-network-packet-loss

-

Si ha activado Amazon ECS Exec, debe deshabilitarlo antes de poder utilizar estas acciones.

-

La ejecución del documento de SSM puede tener el estado Cancelado incluso si el experimento tiene el estado Completado. Al ejecutar las acciones de Amazon ECS, la duración proporcionada por el cliente se utiliza tanto para la duración de la acción en el experimento como para la duración del documento de Amazon EC2 Systems Manager (SSM). Una vez iniciada la acción, el documento de SSM tarda unos instantes en empezar a ejecutarse. En consecuencia, cuando se alcance la duración de la acción especificada, es posible que al documento de SSM aún le queden unos segundos para completar su ejecución. Cuando se alcanza la duración de la acción del experimento, la acción se detiene y la ejecución del documento de SSM se cancela. Con ello, la inyección de errores se habrá realizado correctamente.

Requisitos

-

Añada los siguientes permisos a la función de experimento de la AWS FIS:

ecs:DescribeTasksssm:SendCommandssm:ListCommandsssm:CancelCommand

-

Agregue los siguientes permisos al rol de IAM de tareas de Amazon ECS.

ssm:CreateActivationssm:AddTagsToResourceiam:PassRole

Tenga en cuenta que puede especificar el ARN del rol de instancia administrada como recurso para el

iam:PassRole. -

Cree un rol de IAM de ejecución de tareas de Amazon ECS y añada la política ECSTask ExecutionRolePolicy gestionada por Amazon.

-

En la definición de la tarea, defina la variable de entorno

MANAGED_INSTANCE_ROLE_NAMEcon el nombre del rol de instancia administrada. Este es el rol que se asignará a las tareas registradas como instancias administradas en SSM. -

Agregue los siguientes permisos al rol de instancia administrada:

ssm:DeleteActivationssm:DeregisterManagedInstance

-

Añade la política SSMManaged InstanceCore gestionada de Amazon a la función de instancia gestionada.

-

Añada un contenedor de agentes SSM a la definición de tareas de Amazon ECS. El script de comandos registra las tareas de Amazon ECS como instancias gestionadas.

{ "name": "amazon-ssm-agent", "image": "public.ecr.aws/amazon-ssm-agent/amazon-ssm-agent:latest", "cpu": 0, "links": [], "portMappings": [], "essential": false, "entryPoint": [], "command": [ "/bin/bash", "-c", "set -e; dnf upgrade -y; dnf install jq procps awscli -y; term_handler() { echo \"Deleting SSM activation $ACTIVATION_ID\"; if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo \"SSM activation $ACTIVATION_ID failed to be deleted\" 1>&2; fi; MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration); echo \"Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID\"; if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo \"SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered\" 1>&2; fi; kill -SIGTERM $SSM_AGENT_PID; }; trap term_handler SIGTERM SIGINT; if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]]; then echo \"Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting\" 1>&2; exit 1; fi; if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then echo \"Found ECS Container Metadata, running activation with metadata\"; TASK_METADATA=$(curl \"${ECS_CONTAINER_METADATA_URI_V4}/task\"); ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone'); ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN'); ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//'); ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$'; if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]]; then echo \"Error extracting Availability Zone from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$'; if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]]; then echo \"Error extracting Task ARN from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation --iam-role $MANAGED_INSTANCE_ROLE_NAME --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true --region $ECS_TASK_REGION); ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode); ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId); if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo \"Failed to register with AWS Systems Manager (SSM), exiting\" 1>&2; exit 1; fi; amazon-ssm-agent & SSM_AGENT_PID=$!; wait $SSM_AGENT_PID; else echo \"ECS Container Metadata not found, exiting\" 1>&2; exit 1; fi; else echo \"SSM agent is already running, exiting\" 1>&2; exit 1; fi" ], "environment": [ { "name": "MANAGED_INSTANCE_ROLE_NAME", "value": "SSMManagedInstanceRole" } ], "environmentFiles": [], "mountPoints": [], "volumesFrom": [], "secrets": [], "dnsServers": [], "dnsSearchDomains": [], "extraHosts": [], "dockerSecurityOptions": [], "dockerLabels": {}, "ulimits": [], "logConfiguration": {}, "systemControls": [] }Para obtener una versión más legible del script, consulte Versión de referencia del script.

-

Habilite la inyección APIs de errores de Amazon ECS configurando el

enableFaultInjectioncampo en la definición de tareas de Amazon ECS:"enableFaultInjection": true, -

Al utilizar las

aws:ecs:task-network-packet-lossaccionesaws:ecs:task-network-blackhole-port,aws:ecs:task-network-latency, o en las tareas de Fargate, la acción debe tener eluseEcsFaultInjectionEndpointsparámetro establecido en.true -

Al utilizar las

aws:ecs:task-network-packet-lossaccionesaws:ecs:task-kill-process,aws:ecs:task-network-blackhole-portaws:ecs:task-network-latency, y, la definición de tareas de Amazon ECS debe estarpidModeconfigurada entask. -

Al utilizar las

aws:ecs:task-network-packet-lossaccionesaws:ecs:task-network-blackhole-portaws:ecs:task-network-latency, y, la definición de tarea de Amazon ECS debe estarnetworkModeestablecida en un valor distinto debridge.

Versión de referencia del script

La siguiente es una versión más legible del script en la sección Requisitos, para su consulta.

#!/usr/bin/env bash # This is the activation script used to register ECS tasks as Managed Instances in SSM # The script retrieves information form the ECS task metadata endpoint to add three tags to the Managed Instance # - ECS_TASK_AVAILABILITY_ZONE: To allow customers to target Managed Instances / Tasks in a specific Availability Zone # - ECS_TASK_ARN: To allow customers to target Managed Instances / Tasks by using the Task ARN # - FAULT_INJECTION_SIDECAR: To make it clear that the tasks were registered as managed instance for fault injection purposes. Value is always 'true'. # The script will leave the SSM Agent running in the background # When the container running this script receives a SIGTERM or SIGINT signal, it will do the following cleanup: # - Delete SSM activation # - Deregister SSM managed instance set -e # stop execution instantly as a query exits while having a non-zero dnf upgrade -y dnf install jq procps awscli -y term_handler() { echo "Deleting SSM activation $ACTIVATION_ID" if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo "SSM activation $ACTIVATION_ID failed to be deleted" 1>&2 fi MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration) echo "Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID" if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo "SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered" 1>&2 fi kill -SIGTERM $SSM_AGENT_PID } trap term_handler SIGTERM SIGINT # check if the required IAM role is provided if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]] ; then echo "Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting" 1>&2 exit 1 fi # check if the agent is already running (it will be if ECS Exec is enabled) if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then # check if ECS Container Metadata is available if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then # Retrieve info from ECS task metadata endpoint echo "Found ECS Container Metadata, running activation with metadata" TASK_METADATA=$(curl "${ECS_CONTAINER_METADATA_URI_V4}/task") ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone') ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN') ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//') # validate ECS_TASK_AVAILABILITY_ZONE ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$' if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]] ; then echo "Error extracting Availability Zone from ECS Container Metadata, exiting" 1>&2 exit 1 fi # validate ECS_TASK_ARN ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$' if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]] ; then echo "Error extracting Task ARN from ECS Container Metadata, exiting" 1>&2 exit 1 fi # Create activation tagging with Availability Zone and Task ARN CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation \ --iam-role $MANAGED_INSTANCE_ROLE_NAME \ --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true \ --region $ECS_TASK_REGION) ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode) ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId) # Register with AWS Systems Manager (SSM) if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo "Failed to register with AWS Systems Manager (SSM), exiting" 1>&2 exit 1 fi # the agent needs to run in the background, otherwise the trapped signal # won't execute the attached function until this process finishes amazon-ssm-agent & SSM_AGENT_PID=$! # need to keep the script alive, otherwise the container will terminate wait $SSM_AGENT_PID else echo "ECS Container Metadata not found, exiting" 1>&2 exit 1 fi else echo "SSM agent is already running, exiting" 1>&2 exit 1 fi

Ejemplo de plantilla de experimento

A continuación, se muestra un ejemplo de plantilla de experimento para la acción aws:ecs:task-cpu-stress.

{ "description": "Run CPU stress on the target ECS tasks", "targets": { "myTasks": { "resourceType": "aws:ecs:task", "resourceArns": [ "arn:aws:ecs:us-east-1:111122223333:task/my-cluster/09821742c0e24250b187dfed8EXAMPLE" ], "selectionMode": "ALL" } }, "actions": { "EcsTask-cpu-stress": { "actionId": "aws:ecs:task-cpu-stress", "parameters": { "duration": "PT1M" }, "targets": { "Tasks": "myTasks" } } }, "stopConditions": [ { "source": "none", } ], "roleArn": "arn:aws:iam::111122223333:role/fis-experiment-role", "tags": {} }