Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Terminología y conceptos para AWS Organizations

En este tema se explican algunos de los conceptos clave de AWS Organizations.

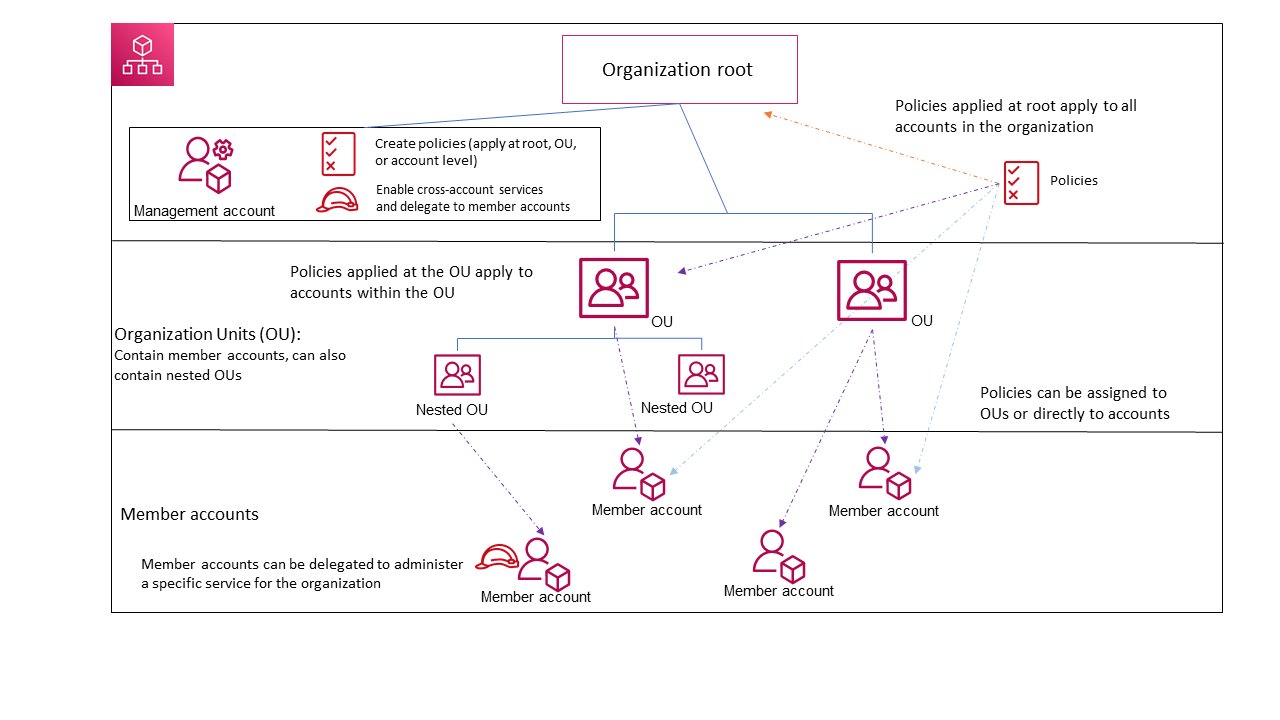

En el siguiente diagrama se muestra una organización que consta de cinco cuentas que se organizan en cuatro unidades organizativas (OUs) bajo la raíz. La organización también tiene varias políticas que se adjuntan a algunas de las cuentas OUs o directamente a ellas.

Para obtener una descripción de cada uno de estos elementos, consulte las definiciones incluidas en este tema.

Temas

Conjuntos de características disponibles

- Todas las características (recomendado)

-

Todas las funciones son el conjunto de funciones predeterminado disponible en AWS Organizations. Puede establecer políticas centrales y requisitos de configuración para toda la organización, crear capacidades o permisos personalizados dentro de la organización, administrar y organizar sus cuentas en una sola factura y delegar responsabilidades a otras cuentas en nombre de la organización. También puede utilizar las integraciones con otros Servicios de AWS para definir las configuraciones centrales, los mecanismos de seguridad, los requisitos de auditoría y el uso compartido de recursos entre todas las cuentas de miembro de su organización. Para obtener más información, consulte Uso AWS Organizations con otros Servicios de AWS.

El modo Todas las características proporciona todas las capacidades de facturación unificada junto con las capacidades administrativas.

- Consolidated billing

-

La facturación unificada es el conjunto de funciones que proporciona la funcionalidad de facturación compartida, pero no incluye las funciones más avanzadas de AWS Organizations. Por ejemplo, no puedes permitir que otros AWS servicios se integren con tu organización para que funcionen en todas sus cuentas, ni usar políticas para restringir lo que pueden hacer los usuarios y los roles de las distintas cuentas.

Puede habilitar todas las características de una organización que originalmente solo admitía las características de facturación unificada. Para habilitar todas las características, todas las cuentas de miembro invitadas deben aprobar el cambio aceptando la invitación que se envía cuando la cuenta de administración inicia el proceso. Para obtener más información, consulte Habilitar todas las funciones de una organización con AWS Organizations.

Estructura de la organización

- Organización

-

Una organización es un conjunto de Cuentas de AWS que puede administrar de forma centralizada y organizar en una estructura jerárquica similar a un árbol, con un nodo raíz en la parte superior y unidades organizativas anidadas debajo de la raíz. Cada cuenta puede estar directamente en la raíz o colocarse en una de las OUs siguientes jerarquías.

Cada organización se compone de los siguientes elementos:

Cero o más cuentas de miembro

Cero o más unidades organizativas (OUs)

Cero o más políticas.

Una organización tiene la funcionalidad determinada por el conjunto de características habilitadas.

- Raíz

-

Hay un nodo raíz administrativo (raíz) en la cuenta de administración que actúa como el punto de partida para organizar Cuentas de AWS. El nodo raíz es el contenedor que corona la jerarquía de la organización. En esta raíz, puedes crear unidades organizativas (OUs) para agrupar tus cuentas de forma lógica y organizarlas OUs en la jerarquía que mejor se adapte a tus necesidades.

Si aplicas una política de administración a la raíz, se aplica a todas las unidades organizativas (OUs) y cuentas, incluida la cuenta de administración de la organización.

Si aplicas una política de autorización (por ejemplo, una política de control de servicios (SCP)) a la raíz, se aplicará a todas las unidades organizativas (OUs) y a las cuentas de los miembros de la organización. No se aplica a la cuenta de administración de la organización.

nota

Solo puedes tener una raíz. AWS Organizations crea automáticamente la raíz al crear una organización.

- Unidad organizativa (OU)

-

Una unidad organizativa (OU) es un grupo de Cuentas de AWS dentro de una organización. Una OU también puede contener otras OUs que le permitan crear una jerarquía. Por ejemplo, puede agrupar todas las cuentas que pertenezcan al mismo departamento en una OU departamental. Del mismo modo, puede agrupar todas las cuentas que ponen en marcha servicios de seguridad en una OU de seguridad.

OUs son útiles cuando necesita aplicar los mismos controles a un subconjunto de cuentas de su organización. El anidamiento OUs permite unidades de administración más pequeñas. Por ejemplo, puede crear OUs para cada carga de trabajo y, a continuación, crear dos anidadas OUs en cada unidad organizativa de carga de trabajo para dividir las cargas de trabajo de producción de las de preproducción. Estas OUs heredan las políticas de la unidad organizativa principal, además de cualquier control asignado directamente a la unidad organizativa a nivel de equipo. Si se incluye la raíz y Cuentas de AWS se crea en el nivel más bajo OUs, la jerarquía puede tener cinco niveles de profundidad.

- Cuenta de AWS

-

An Cuenta de AWSes un contenedor para tus AWS recursos. Usted crea y administra sus AWS recursos en un Cuenta de AWS, y esto Cuenta de AWS proporciona capacidades administrativas de acceso y facturación.

El uso de varios Cuentas de AWS es una práctica recomendada para escalar su entorno, ya que proporciona un límite de facturación para los costos, aísla los recursos por motivos de seguridad, brinda flexibilidad a las personas y los equipos, además de poder adaptarse a los nuevos procesos.

nota

Una AWS cuenta es diferente de un usuario. Un usuario es una identidad que se crea usando AWS Identity and Access Management (IAM) y toma la forma de usuario de IAM con credenciales a largo plazo o un rol de IAM con credenciales a corto plazo. Una sola AWS cuenta puede contener, y normalmente lo hace, muchos usuarios y roles.

Hay dos tipos de cuentas en una organización: una cuenta única que se denomina la cuenta de administración y una o más cuentas de miembro.

- Cuenta de administración

-

Una cuenta de administración es la Cuenta de AWS que se utiliza para crear la organización. Desde la cuenta de administración, puede hacer lo siguiente:

Crear otras cuentas en su organización

Invitar y administrar las invitaciones para que otras cuentas se unan a su organización

-

Designar cuentas de administrador delegado

Eliminar cuentas de la organización

Adjunta políticas a entidades como las raíces, las unidades organizativas (OUs) o las cuentas de tu organización

-

Habilite la integración con AWS los servicios compatibles para proporcionar funcionalidad de servicio en todas las cuentas de la organización.

La cuenta de administración es el propietario final de la organización y tiene el control final de las políticas de seguridad, infraestructura y finanzas. Esta cuenta tiene el rol de cuenta pagadora y es responsable de todos los cargos acumulados por las cuentas de su organización.

nota

No puede cambiar qué cuenta de su organización es la cuenta de administración.

- Cuenta de miembro

-

Una cuenta de miembro es una Cuenta de AWS, distinta de la cuenta de administración, que forma parte de una organización. Si es un administrador de una organización, puede crear cuentas de miembro e invitar a cuentas existentes a unirse a la organización. También puede aplicar políticas a las cuentas de miembro.

nota

Una cuenta de miembro no puede pertenecer a más de una organización a la vez. Puede designar algunas cuentas de miembro para que sean cuentas de administrador delegado.

- Administrador delegado

-

Le recomendamos que utilice la cuenta de administración de y sus usuarios y roles únicamente para las tareas que deba realizar dicha cuenta. Almacene todos sus recursos de AWS en otras cuentas de miembros de la organización y manténgalos fuera de la cuenta de administración. Esto se debe a que las funciones de seguridad, como las políticas de control de servicios de Organizations (SCPs), no restringen ningún usuario o función en la cuenta de administración. Separar los recursos de su cuenta de administración también lo ayudará a comprender los cargos de sus facturas. Desde la cuenta de administración de la organización, puede designar una o más cuentas de miembros como cuentas de administrador delegado para ayudarlo a implementar esta recomendación. Hay dos tipos de administradores delegados:

Administrador delegado para Organizations: desde estas cuentas, puede administrar las políticas de la organización y adjuntar políticas a las entidades (raíces o cuentas) de la organización. OUs La cuenta de administración puede controlar los permisos de delegación en niveles detallados. Para obtener más información, consulte Administrador delegado para AWS Organizations.

Administrador delegado de un AWS servicio: desde estas cuentas, puede administrar los AWS servicios que se integran con Organizations. La cuenta de administración puede registrar diferentes cuentas de miembros como administradores delegados para diferentes servicios, según sea necesario. Estas cuentas tienen permisos administrativos para un servicio específico, así como permisos para las acciones de solo lectura de las organizaciones. Para obtener más información, consulte Administrador delegado para Servicios de AWS ese trabajo con Organizations

Invitaciones y establecimiento de comunicación

- Invitación

-

Una invitación es una solicitud realizada por la cuenta de administración de una organización a otra cuenta. Por ejemplo, el proceso de solicitar a una cuenta independiente que se una a una organización es una invitación.

Las invitaciones se implementan como apretones de manos. Es posible que no vea protocolos de enlace cuando trabaja en la consola de AWS Organizations . Pero si utilizas la AWS Organizations API AWS CLI o, debes trabajar directamente con los apretones de manos.

- Protocolo de enlace

-

Un apretón de manos es el intercambio seguro de información entre dos AWS cuentas: la del remitente y la del destinatario.

Se admiten los siguientes apretones de manos:

-

INVITACIÓN: se envía un apretón de manos a una cuenta independiente para que se una a la organización del remitente.

-

ENABLE_ALL_FEATURES: se envía un apretón de manos a las cuentas de los miembros invitados para habilitar todas las funciones de la organización.

-

APPROVE_ALL_FEATURES: se envía un apretón de manos a la cuenta de administración cuando todas las cuentas de los miembros invitados han aprobado la activación de todas las funciones.

Por lo general, solo necesitas interactuar directamente con handshakes si trabajas con la AWS Organizations API o con herramientas de línea de comandos, como la. AWS CLI

-

Políticas de la organización

Una política es un «documento» con una o más declaraciones que definen los controles que se desean aplicar a un grupo de ellos. Cuentas de AWS AWS Organizations admite políticas de autorización y políticas de administración.

Políticas de autorización

Las políticas de autorización le ayudan a gestionar de forma centralizada la seguridad de Cuentas de AWS toda la organización.

- Política de control de servicios (SCP)

-

Una política de control de servicios es un tipo de política que ofrece un control central sobre los permisos máximos disponibles para los usuarios de IAM y las funciones de IAM en una organización.

Esto significa que hay que SCPs especificar los controles centrados en el principal. SCPs cree una barrera de permisos o establezca límites a los permisos máximos disponibles para los directores en sus cuentas de miembros. Utiliza un SCP cuando quiere aplicar de forma centralizada controles de acceso coherentes a los directores de su organización.

Esto puede incluir especificar a qué servicios pueden acceder sus usuarios y funciones de IAM, a qué recursos pueden acceder o las condiciones en las que pueden realizar solicitudes (por ejemplo, desde regiones o redes específicas). Para obtener más información, consulte SCPs.

- Política de control de recursos (RCP)

-

Una política de control de recursos es un tipo de política que ofrece un control central sobre el máximo de permisos disponibles para los recursos de una organización.

Esto significa que hay que RCPs especificar los controles centrados en los recursos. RCPs cree una barrera de permisos o establezca límites a los permisos máximos disponibles para los recursos en sus cuentas de miembros. Utilice un RCP cuando desee aplicar de forma centralizada controles de acceso coherentes en todos los recursos de su organización.

Esto puede incluir restringir el acceso a sus recursos para que solo puedan acceder a ellos las identidades que pertenezcan a su organización, o especificar las condiciones en las que las identidades externas a su organización pueden acceder a sus recursos. Para obtener más información, consulte RCPs.

Políticas de administración

Las políticas de administración le ayudan a configurar Servicios de AWS y gestionar de forma centralizada sus funciones en toda la organización.

- Política declarativa

-

Una política declarativa es un tipo de política que permite declarar y aplicar de forma centralizada las configuraciones deseadas para una determinada escala Servicio de AWS en toda la organización. Una vez adjunta, la configuración siempre se mantiene cuando el servicio agrega nuevas funciones o, para obtener más información, consulte la política declarativa APIs.

- Política de copia de seguridad

-

Una política de respaldo es un tipo de política que le permite administrar y aplicar planes de respaldo de manera centralizada a los AWS recursos de las cuentas de una organización. Para obtener más información, consulte la política de copias de seguridad.

- Política de etiquetas

-

Una política de etiquetas es un tipo de política que permite estandarizar las etiquetas adjuntas a los AWS recursos de las cuentas de una organización. Para obtener más información, consulte la política de etiquetas.

- Política de aplicaciones de chat

-

Una política de aplicaciones de chat es un tipo de política que te permite controlar el acceso a las cuentas de una organización desde aplicaciones de chat como Slack y Microsoft Teams. Para obtener más información, consulta la política de aplicaciones de chat.

- Política de exclusión de servicios de IA

-

Una política de exclusión de los servicios de IA es un tipo de política que permite controlar la recopilación de datos para los servicios de AWS IA en todas las cuentas de una organización. Para obtener más información, consulta la política de exclusión de los servicios de IA.