Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

AWS Site-to-Site VPN Conexiones redundantes para conmutación por error

Para protegerse contra la pérdida de conectividad en caso de que su dispositivo de puerta de enlace de cliente deje de estar disponible, puede configurar una segunda conexión de Site-to-Site VPN a su VPC y a su puerta de enlace privada virtual añadiendo un segundo dispositivo de puerta de enlace de cliente. El uso de dispositivos de puerta de enlace de cliente y conexiones de VPN redundantes permite realizar tareas de mantenimiento en uno de los dispositivos y, a la vez, mantener el flujo de tráfico a través de la segunda conexión de VPN.

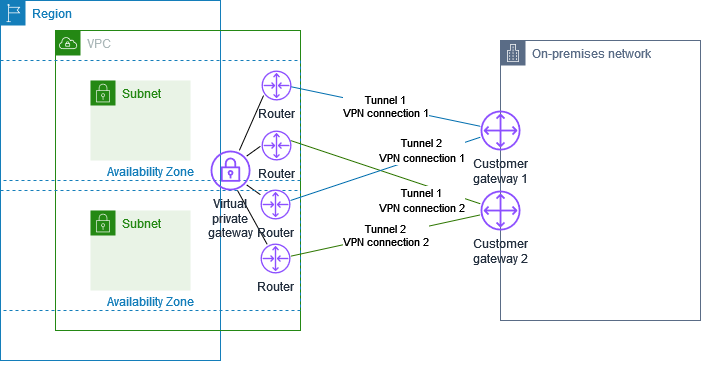

En el siguiente diagrama se muestran dos conexiones de VPN. Cada conexión de VPN tiene sus propios túneles y su propia puerta de enlace de cliente.

En esta situación, haga lo siguiente:

-

Configure una segunda conexión Site-to-Site VPN mediante la misma puerta de enlace privada virtual y cree una nueva puerta de enlace para el cliente. La dirección IP de la pasarela del cliente para la segunda conexión Site-to-Site VPN debe ser de acceso público.

-

Configure el otro dispositivo de gateway de cliente. Ambos dispositivos deben anunciar los mismos rangos de IP a la gateway privada virtual. Utilizamos el direccionamiento de BGP para determinar la ruta del tráfico. Si se produce un error en un dispositivo de gateway de cliente, la gateway privada virtual dirigirá todo el tráfico al dispositivo de gateway de cliente que sí funciona.

Las conexiones Site-to-Site VPN enrutadas dinámicamente utilizan el protocolo Border Gateway (BGP) para intercambiar información de enrutamiento entre las puertas de enlace de sus clientes y las puertas de enlace privadas virtuales. Las conexiones Site-to-Site VPN con enrutamiento estático requieren que introduzca rutas estáticas para la red remota de su lado de la pasarela del cliente. La información acerca de las rutas que se especifica manualmente y que anuncia mediante BGP permite a las gateways de ambos extremos determinar qué túneles están disponibles para, de este modo, redireccionar el tráfico en caso de error. Por lo tanto, se recomienda configurar su red para que utilice la información de direccionamiento que proporciona BGP (si está disponible) y seleccionar una ruta alternativa. La configuración exacta dependerá de la arquitectura de su red.

Para obtener más información sobre la creación y configuración de una pasarela de cliente y una conexión Site-to-Site VPN, consulte. Comience con AWS Site-to-Site VPN