Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Seguridad, identidad y cumplimiento

Seguridad, identidad y cumplimiento

AWS está diseñado para ser la infraestructura de nube global más segura en la que crear, migrar y administrar aplicaciones y cargas de trabajo.

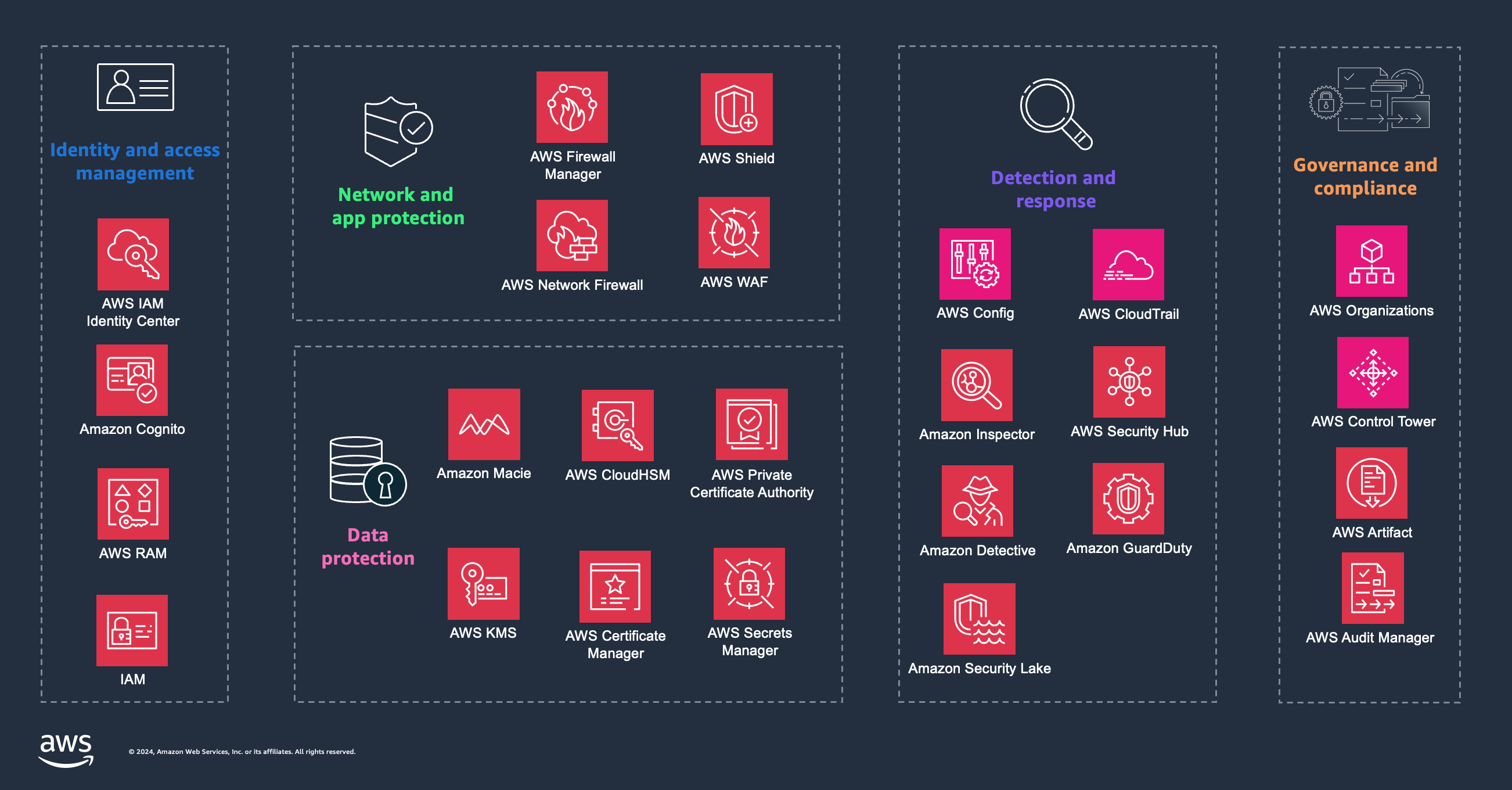

Cada servicio se describe después del diagrama. Para ayudarle a decidir qué servicio se adapta mejor a sus necesidades, consulte Elegir servicios de AWS seguridad, identidad y gobierno. Para obtener información general, consulte Seguridad, identidad y conformidad en AWS

Servicios

Volver aAWS servicios.

Amazon Cognito

Amazon Cognito le permite añadir

Además, Amazon Cognito le permite guardar datos de forma local en los dispositivos de los usuarios, lo que permite que sus aplicaciones funcionen incluso cuando los dispositivos están fuera de línea. A continuación, puede sincronizar los datos entre los dispositivos de los usuarios para que su experiencia con las aplicaciones siga siendo uniforme, independientemente del dispositivo que utilicen.

Con Amazon Cognito, puede centrarse en crear experiencias excelentes de uso de las aplicaciones en lugar de preocuparse de crear, proteger y escalar una solución que se ocupe de la administración y autenticación de los usuarios, y de la sincronización entre dispositivos.

Amazon Detective

Amazon Detective

AWS los servicios de seguridad como Amazon GuardDuty, Amazon Macie y AWS Security Hub, así como los productos de seguridad de los socios, se pueden utilizar para identificar posibles problemas de seguridad o hallazgos. Estos servicios son muy útiles para avisarle cuando y cuando se produzca un posible acceso no autorizado o un comportamiento sospechoso en su AWS despliegue. Sin embargo, a veces hay problemas de seguridad que le gustaría investigar más a fondo los eventos que los llevaron a detectarlos para corregir la causa raíz. Determinar la causa raíz de los hallazgos de seguridad puede ser un proceso complejo para los analistas de seguridad, que a menudo implica recopilar y combinar registros de muchas fuentes de datos, utilizar herramientas de extracción, transformación y carga (ETL) y secuencias de comandos personalizadas para organizar los datos.

Amazon Detective simplifica este proceso al permitir a sus equipos de seguridad investigar con facilidad y llegar rápidamente a la causa raíz de un hallazgo. El Detective puede analizar billones de eventos de varias fuentes de datos, como Amazon Virtual Private Cloud (VPC) Flow Logs (VPC) y Amazon. AWS CloudTrail GuardDuty Detective utiliza estos eventos para crear automáticamente una vista unificada e interactiva de sus recursos, usuarios y las interacciones entre ellos a lo largo del tiempo. Con esta vista unificada, puede visualizar todos los detalles y el contexto en un solo lugar para identificar las razones subyacentes de los resultados, profundizar en las actividades históricas pertinentes y determinar rápidamente la causa raíz.

Puede empezar a utilizar Amazon Detective con solo unos pocos clics en el AWS Management Console. No es necesario implementar ningún software ni habilitar ni mantener fuentes de datos. Puedes probar Detective sin coste adicional con una prueba gratuita de 30 días que está disponible para cuentas nuevas.

Amazon GuardDuty

Amazon GuardDuty

Habilitado con unos pocos clics AWS Management Console y fácilmente administrado en toda la organización con su apoyo, AWS Organizations Amazon GuardDuty puede empezar inmediatamente a analizar miles de millones de eventos en sus AWS cuentas en busca de señales de uso no autorizado. GuardDuty identifica a los posibles atacantes mediante fuentes integradas de inteligencia sobre amenazas y la detección de anomalías mediante aprendizaje automático para detectar anomalías en la actividad de las cuentas y la carga de trabajo. Cuando se detecta un posible uso no autorizado, el servicio envía un hallazgo detallado a la GuardDuty consola, Amazon CloudWatch Events y AWS Security Hub. Esto hace que los hallazgos sean procesables y fáciles de integrar en los sistemas de flujo de trabajo y gestión de eventos existentes. Si se utiliza Amazon Detective directamente desde la GuardDuty consola, es fácil investigar más a fondo para determinar la causa raíz de un hallazgo.

Amazon GuardDuty es rentable y fácil de operar. No es necesario implementar ni mantener el software o la infraestructura de seguridad, lo que significa que se puede habilitar rápidamente sin riesgo de afectar negativamente a las cargas de trabajo existentes de las aplicaciones y los contenedores. No hay costes iniciales GuardDuty, no es necesario implementar software ni disponer de fuentes de inteligencia sobre amenazas. Además, GuardDuty optimiza los costes aplicando filtros inteligentes y analizando solo un subconjunto de registros relevantes para la detección de amenazas, y las nuevas GuardDuty cuentas de Amazon son gratuitas durante 30 días.

Amazon Inspector

Amazon Inspector

Amazon Inspector presenta muchas mejoras con respecto a Amazon Inspector Classic. Por ejemplo, el nuevo Amazon Inspector calcula una puntuación de riesgo altamente contextualizada para cada hallazgo al correlacionar la información sobre vulnerabilidades y exposiciones comunes (CVE) con factores como el acceso a la red y la explotabilidad. Esta puntuación se utiliza para priorizar las vulnerabilidades más críticas a fin de mejorar la eficacia de la respuesta correctiva. Además, Amazon Inspector ahora usa el AWS Systems Manager agente ampliamente desplegado (SSM Agent) para eliminar la necesidad de implementar y mantener un agente independiente para ejecutar las evaluaciones de EC2 instancias de Amazon. Para las cargas de trabajo de contenedores, Amazon Inspector ahora está integrado con Amazon Elastic Container Registry (Amazon ECR) para permitir evaluaciones de vulnerabilidad inteligentes, rentables y continuas de las imágenes de contenedores. Todos los resultados se agrupan en la consola de Amazon Inspector, se envían a Amazon y se AWS Security Hub envían a través de él EventBridge para automatizar flujos de trabajo como la venta de entradas.

Todas las cuentas nuevas en Amazon Inspector pueden disfrutar de una prueba gratuita de 15 días para evaluar el servicio y estimar su coste. Durante la prueba, todas las EC2 instancias de Amazon aptas y las imágenes de contenedores enviadas a Amazon ECR se escanean continuamente sin coste alguno.

Amazon Macie

Amazon Macie

En la configuración multicuenta, una sola cuenta de administrador de Macie puede gestionar todas las cuentas de los miembros, incluida la creación y administración de tareas de descubrimiento de datos confidenciales en todas las cuentas. AWS Organizations Los resultados del descubrimiento de datos confidenciales y de seguridad se agregan a la cuenta de administrador de Macie y se envían a Amazon CloudWatch Events y AWS Security Hub. Ahora, con una sola cuenta, puede integrarla con los sistemas de gestión de eventos, flujo de trabajo y venta de entradas o utilizar los hallazgos de Macie AWS Step Functions para automatizar las acciones correctivas. Puede empezar a utilizar Macie rápidamente gracias a la versión de prueba de 30 días disponible para las nuevas cuentas, que permite evaluar el inventario de paquetes de S3 y la evaluación a nivel de cada uno de ellos sin coste alguno. El descubrimiento de datos confidenciales no está incluido en la versión de prueba de 30 días para la evaluación de los paquetes.

Amazon Security Lake

Amazon Security Lake centraliza los datos de seguridad de los AWS entornos, los proveedores de SaaS, las instalaciones y las fuentes en la nube en un lago de datos diseñado específicamente que se almacena en su servidor. Cuenta de AWS Security Lake automatiza la recopilación y la administración de los datos de seguridad en todas las cuentas Regiones de AWS para que pueda usar sus herramientas de análisis preferidas y, al mismo tiempo, conservar el control y la propiedad de sus datos de seguridad. Con Security Lake, también puede mejorar la protección de sus cargas de trabajo, aplicaciones y datos.

Security Lake automatiza la recopilación de datos de registros y eventos relacionados con la seguridad procedentes de AWS servicios integrados y servicios de terceros. También le ayuda a gestionar el ciclo de vida de los datos con una configuración de retención personalizable. El lago de datos está respaldado por depósitos de Amazon S3 y usted conserva la propiedad de sus datos. Security Lake convierte los datos ingeridos al formato Apache Parquet y a un esquema estándar de código abierto denominado Open Cybersecurity Schema Framework (OCSF). Gracias a la compatibilidad con OCSF, Security Lake normaliza y combina los datos de seguridad AWS y una amplia gama de fuentes de datos de seguridad empresariales.

Otros AWS servicios y servicios de terceros pueden suscribirse a los datos almacenados en Security Lake para responder a incidentes y analizar los datos de seguridad.

Amazon Verified Permissions

Amazon Verified Permissions

Verified Permissions utiliza Cedar

AWS Artifact

AWS Artifact

AWS Audit Manager

AWS Audit Manager

Los marcos AWS Audit Manager prediseñados ayudan a traducir la evidencia de los servicios en la nube en informes fáciles de usar para los auditores al asignar sus AWS recursos a los requisitos de las normas o regulaciones del sector, como el CIS AWS Foundations Benchmark, el Reglamento general de protección de datos (GDPR) y el estándar de seguridad de datos del sector de tarjetas de pago (PCI DSS). También puede personalizar completamente un marco y sus controles para adaptarlo a sus requisitos empresariales específicos. Según el marco que seleccione, Audit Manager lanza una evaluación que recopila y organiza continuamente las pruebas relevantes de sus AWS cuentas y recursos, como las instantáneas de la configuración de los recursos, la actividad de los usuarios y los resultados de las comprobaciones de conformidad.

Puede empezar rápidamente en el AWS Management Console. Simplemente seleccione un marco prediseñado para iniciar una evaluación y comenzar a recopilar y organizar automáticamente las pruebas.

AWS Certificate Manager

AWS Certificate Manager

Con él AWS Certificate Manager, puede solicitar rápidamente un certificado, implementarlo en AWS recursos integrados con ACM, como Elastic Load Balancing, CloudFront las distribuciones de Amazon y API APIs Gateway, y dejar que se AWS Certificate Manager encargue de las renovaciones de los certificados. También le permite crear certificados privados para sus recursos internos y gestionar el ciclo de vida de los certificados de forma centralizada. Los certificados públicos y privados proporcionados AWS Certificate Manager para su uso con los servicios integrados de ACM son gratuitos. Solo paga por los AWS recursos que cree para ejecutar la aplicación.

De AWS Private Certificate Authority

AWS CloudHSM

AWS CloudHSM

AWS CloudHSM cumple con los estándares y le permite exportar todas sus claves a la mayoría de las demás claves disponibles en el mercado, en función de sus configuraciones. HSMs Se trata de un servicio totalmente gestionado que automatiza las tediosas tareas administrativas, como el aprovisionamiento de hardware, la aplicación de parches de software, la alta disponibilidad y las copias de seguridad. AWS CloudHSM también le permite escalar rápidamente al añadir y eliminar capacidad de HSM bajo demanda, sin costes iniciales.

AWS Directory Service

AWS Directory Service

AWS Firewall Manager

AWS Firewall Manager

AWS Identity and Access Management

AWS Identity and Access Management

-

Usted administra AWS los permisos de los usuarios y las cargas de trabajo de su fuerza laboral en AWS IAM Identity Center

(IAM Identity Center). El IAM Identity Center le permite gestionar el acceso de los usuarios en varias cuentas. AWS Con solo unos pocos clics, puede activar un servicio de alta disponibilidad, gestionar fácilmente el acceso a varias cuentas y los permisos de todas sus cuentas de forma centralizada. AWS Organizations IAM Identity Center incluye integraciones de SAML integradas en muchas aplicaciones empresariales, como Salesforce, Box y Microsoft Office 365. Además, puede crear integraciones con el lenguaje de marcado de aserciones de seguridad (SAML) 2.0 y ampliar el acceso mediante el inicio de sesión único a cualquiera de sus aplicaciones compatibles con SAML. Los usuarios solo tienen que iniciar sesión en un portal de usuario con las credenciales que hayan configurado o utilizar sus credenciales corporativas existentes para acceder a todas las cuentas y aplicaciones asignadas desde un solo lugar. -

Gestione los permisos de IAM de una sola cuenta

: puede especificar el acceso a AWS los recursos mediante permisos. De forma predeterminada, sus entidades de IAM (usuarios, grupos y roles) comienzan sin permisos. Se pueden conceder permisos a estas identidades adjuntando una política de IAM que especifique el tipo de acceso, las acciones que se pueden realizar y los recursos en los que se pueden realizar las acciones. También puede especificar las condiciones que se deben establecer para permitir o denegar el acceso. -

Administre las funciones de IAM de una sola cuenta

: las funciones de IAM le permiten delegar el acceso a usuarios o servicios que normalmente no tienen acceso a los recursos de su organización. AWS Los usuarios o AWS servicios de IAM pueden asumir una función para obtener una credencial de seguridad temporal que se utilizará para realizar llamadas a la API. AWS No es necesario compartir credenciales de larga duración ni definir permisos para cada identidad.

AWS Key Management Service

AWS Key Management Service

AWS Network Firewall

AWS Network Firewall

AWS Network Firewall incluye funciones que proporcionan protección contra las amenazas de red más comunes. El AWS Network Firewall firewall funcional puede incorporar el contexto de los flujos de tráfico, como el seguimiento de las conexiones y la identificación de protocolos, para aplicar políticas como impedir el acceso a los dominios mediante un protocolo no autorizado. VPCs El sistema de prevención de AWS Network Firewall intrusiones (IPS) proporciona una inspección activa del flujo de tráfico para que pueda identificar y bloquear las vulnerabilidades mediante la detección basada en firmas. AWS Network Firewall también ofrece un filtrado web que puede detener el tráfico a nombres de dominio conocidos como incorrectos URLs y monitorizar nombres de dominio totalmente cualificados.

Para empezar, basta con AWS Network Firewall visitar la consola de Amazon VPC

AWS Resource Access Manager

AWS Resource Access Manager

Muchas organizaciones utilizan varias cuentas para crear un aislamiento administrativo o de facturación y limitar el impacto de los errores. Con AWS RAM ello, no es necesario crear recursos duplicados en varias AWS cuentas. Esto reduce la sobrecarga operativa que supone administrar los recursos en todas las cuentas que poseas. En su lugar, en su entorno de varias cuentas, puede crear un recurso una vez y usarlo AWS RAM para compartir ese recurso entre cuentas mediante la creación de un recurso compartido. Al crear un recurso compartido, selecciona los recursos que desea compartir, elige un permiso AWS RAM administrado por tipo de recurso y especifica quién quiere que tenga acceso a los recursos. AWS RAM está disponible sin coste adicional.

AWS Secrets Manager

AWS Secrets Manager

AWS Security Hub

AWS Security Hub

Security Hub le permite comprender su postura de seguridad general mediante una puntuación de seguridad consolidada en todas sus AWS cuentas y evalúa automáticamente la seguridad de los recursos de sus AWS cuentas mediante el estándar de mejores prácticas de seguridad AWS fundamentales (FSBP) y otros marcos de cumplimiento. También agrupa todos los hallazgos de seguridad de docenas de servicios de AWS seguridad y productos de APN en un solo lugar y formato mediante el formato de búsqueda de AWS seguridad (ASFF), y reduce el tiempo medio de remediación (MTTR) con una respuesta automática y un soporte de remediación. Security Hub cuenta con out-of-the-box integraciones con herramientas de venta de entradas, chat, gestión de eventos e información de seguridad (SIEM), automatización y respuesta de la orquestación de seguridad (SOAR), investigación de amenazas, gobernanza, riesgo y cumplimiento (GRC) y gestión de incidentes para ofrecer a sus usuarios un flujo de trabajo de operaciones de seguridad completo.

Para empezar a utilizar Security Hub, basta con unos pocos clics AWS Management Console para empezar a recopilar las conclusiones y realizar comprobaciones de seguridad con nuestra versión de prueba gratuita de 30 días. Puede integrar Security Hub AWS Organizations para habilitar automáticamente el servicio en todas las cuentas de su organización.

AWS Shield

AWS Shield

Todos AWS los clientes se benefician de las protecciones automáticas de AWS Shield Standard, sin coste adicional. AWS Shield Standard se defiende contra los ataques de nivel DDo S de red y transporte más comunes y frecuentes que tienen como objetivo su sitio web o sus aplicaciones. Cuando lo utiliza AWS Shield Standard

con Amazon CloudFront y Amazon

Para obtener niveles más altos de protección contra los ataques dirigidos a sus aplicaciones que se ejecutan en los recursos de Amazon Elastic Compute Cloud (Amazon EC2), Elastic Load Balancing (ELB) CloudFront, Amazon y Amazon Route 53, puede suscribirse a AWS Shield Advanced. Además de las protecciones de nivel de red y transporte que vienen con Standard, AWS Shield Advanced ofrece detección y mitigación adicionales contra los ataques DDo S grandes y sofisticados, visibilidad de los ataques casi en tiempo real e integración con AWS WAF un firewall de aplicaciones web. AWS Shield Advanced también le brinda acceso las 24 horas del día, los 7 días de la DDo semana al equipo de respuesta (DRT) de AWS y protección contra DDo los picos relacionados con S en sus cargos de Amazon Elastic Compute Cloud (Amazon EC2), Elastic Load Balancing (ELB) CloudFront, Amazon y Amazon Route 53.

AWS Shield Advanced está disponible en todo el mundo en todas las ubicaciones perimetrales de Amazon CloudFront y Amazon Route 53. Puede proteger sus aplicaciones web alojadas en cualquier parte del mundo si despliega Amazon CloudFront delante de su aplicación. Sus servidores de origen pueden ser Amazon S3, Amazon Elastic Compute Cloud (Amazon EC2), Elastic Load Balancing (ELB) o un servidor personalizado externo a. AWS También puede activar AWS Shield Advanced directamente en una Elastic IP o Elastic Load Balancing (ELB) en las siguientes ubicaciones Regiones de AWS: Virginia del Norte, Ohio, Oregón, Norte de California, Montreal, São Paulo, Irlanda, Fráncfort, Londres, París, Estocolmo, Estocolmo, Singapur, Tokio, Sídney, Seúl, Bombay, Milán y Ciudad del Cabo.

AWS IAM Identity Center

AWS IAM Identity Center

AWS WAF

AWS WAF

AWS WAF Captcha

El Captcha de AWS WAF

AWS serviciosRegresar a.