Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Utilisez les actions AWS FIS aws:ecs:task

Vous pouvez utiliser les actions aws:ecs:task pour injecter des erreurs dans vos tâches Amazon ECS. Les types de capacité Amazon EC2 et Fargate sont pris en charge.

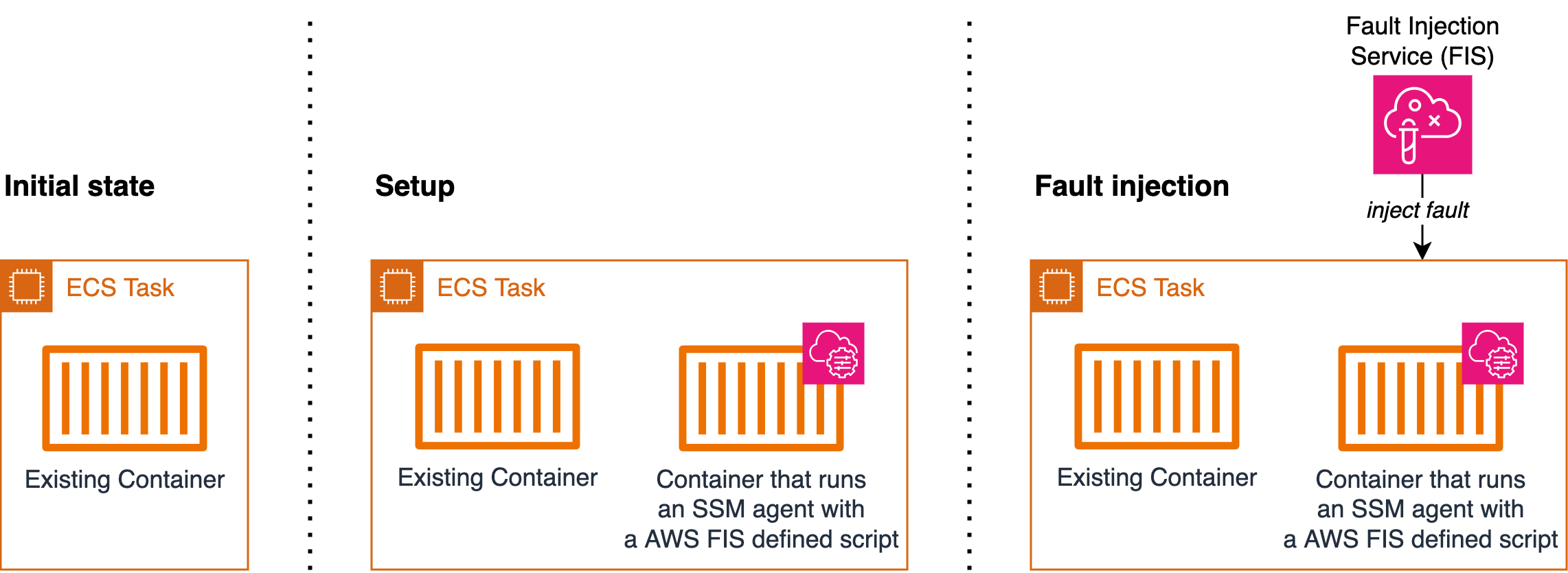

Ces actions utilisent les documents AWS Systems Manager (SSM) pour injecter des erreurs. Pour utiliser aws:ecs:task les actions, vous devez ajouter un conteneur avec un agent SSM à votre définition de tâche Amazon Elastic Container Service (Amazon ECS). Le conteneur exécute un script défini par AWS FIS qui enregistre la tâche Amazon ECS en tant qu'instance gérée dans le service SSM. En outre, le script récupère les métadonnées des tâches pour ajouter des balises à l'instance gérée. La configuration permettra à AWS FIS de résoudre la tâche cible. Ce paragraphe fait référence à la configuration dans le schéma ci-dessous.

Lorsque vous exécutez un ciblage d'expériences AWS FISaws:ecs:task, AWS FIS mappe les tâches Amazon ECS cibles que vous spécifiez dans un modèle d'expérience AWS FIS à un ensemble d'instances gérées par SSM à l'aide d'une balise de ressource,. ECS_TASK_ARN La valeur de la balise est l'ARN de la tâche Amazon ECS associée dans laquelle les documents SSM doivent être exécutés. Ce paragraphe fait référence à l'injection de défauts dans le schéma ci-dessous.

Le schéma suivant illustre la configuration et l'injection de défauts sur une tâche avec un conteneur existant.

Actions

Limites

-

Les actions suivantes ne peuvent pas être exécutées en parallèle :

aws:ecs:task-network-blackhole-port

aws:ecs:task-network-latency

aws:ecs:task-network-packet-loss

-

Si vous avez activé Amazon ECS Exec, vous devez le désactiver avant de pouvoir utiliser ces actions.

-

L'exécution du document SSM peut avoir le statut Annulé même si l'expérience a l'état Terminé. Lors de l'exécution d'actions Amazon ECS, la durée fournie par le client est utilisée à la fois pour la durée de l'action dans l'expérience et pour la durée du document Amazon EC2 Systems Manager (SSM). Une fois l'action initiée, le document SSM met un certain temps à s'exécuter. Par conséquent, lorsque la durée d'action spécifiée est atteinte, il se peut qu'il reste encore quelques secondes au document SSM pour terminer son exécution. Lorsque la durée de l'action de l'expérience est atteinte, l'action est arrêtée et l'exécution du document SSM est annulée. L'injection du défaut a réussi.

Prérequis

-

Ajoutez les autorisations suivantes au rôle d'expérience AWS FIS :

ecs:DescribeTasksssm:SendCommandssm:ListCommandsssm:CancelCommand

-

Ajoutez les autorisations suivantes au rôle IAM de la tâche Amazon ECS :

ssm:CreateActivationssm:AddTagsToResourceiam:PassRole

Notez que vous pouvez spécifier l'ARN du rôle d'instance géré comme ressource pour

iam:PassRole. -

Créez un rôle IAM d'exécution de tâches Amazon ECS et ajoutez la politique ECSTask ExecutionRolePolicy gérée par Amazon.

-

Dans la définition de la tâche, définissez la variable

MANAGED_INSTANCE_ROLE_NAMEd'environnement sur le nom du rôle d'instance géré. Il s'agit du rôle qui sera attaché aux tâches enregistrées en tant qu'instances gérées dans SSM. -

Ajoutez les autorisations suivantes au rôle d'instance géré :

ssm:DeleteActivationssm:DeregisterManagedInstance

-

Ajoutez la politique SSMManaged InstanceCore gérée par Amazon au rôle d'instance gérée.

-

Ajoutez un conteneur d'agent SSM à la définition de tâche Amazon ECS. Le script de commande enregistre les tâches Amazon ECS en tant qu'instances gérées.

{ "name": "amazon-ssm-agent", "image": "public.ecr.aws/amazon-ssm-agent/amazon-ssm-agent:latest", "cpu": 0, "links": [], "portMappings": [], "essential": false, "entryPoint": [], "command": [ "/bin/bash", "-c", "set -e; dnf upgrade -y; dnf install jq procps awscli -y; term_handler() { echo \"Deleting SSM activation $ACTIVATION_ID\"; if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo \"SSM activation $ACTIVATION_ID failed to be deleted\" 1>&2; fi; MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration); echo \"Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID\"; if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo \"SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered\" 1>&2; fi; kill -SIGTERM $SSM_AGENT_PID; }; trap term_handler SIGTERM SIGINT; if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]]; then echo \"Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting\" 1>&2; exit 1; fi; if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then echo \"Found ECS Container Metadata, running activation with metadata\"; TASK_METADATA=$(curl \"${ECS_CONTAINER_METADATA_URI_V4}/task\"); ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone'); ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN'); ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//'); ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$'; if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]]; then echo \"Error extracting Availability Zone from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$'; if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]]; then echo \"Error extracting Task ARN from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation --iam-role $MANAGED_INSTANCE_ROLE_NAME --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true --region $ECS_TASK_REGION); ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode); ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId); if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo \"Failed to register with AWS Systems Manager (SSM), exiting\" 1>&2; exit 1; fi; amazon-ssm-agent & SSM_AGENT_PID=$!; wait $SSM_AGENT_PID; else echo \"ECS Container Metadata not found, exiting\" 1>&2; exit 1; fi; else echo \"SSM agent is already running, exiting\" 1>&2; exit 1; fi" ], "environment": [ { "name": "MANAGED_INSTANCE_ROLE_NAME", "value": "SSMManagedInstanceRole" } ], "environmentFiles": [], "mountPoints": [], "volumesFrom": [], "secrets": [], "dnsServers": [], "dnsSearchDomains": [], "extraHosts": [], "dockerSecurityOptions": [], "dockerLabels": {}, "ulimits": [], "logConfiguration": {}, "systemControls": [] }Pour une version plus lisible du script, voirVersion de référence du script.

-

Activez l'injection APIs de défauts Amazon ECS en définissant le

enableFaultInjectionchamp dans la définition de tâche Amazon ECS :"enableFaultInjection": true, -

Lorsque vous utilisez les

aws:ecs:task-network-packet-lossactionsaws:ecs:task-network-blackhole-portaws:ecs:task-network-latency, ou sur les tâches Fargate, le paramètre de l'action doit être définiuseEcsFaultInjectionEndpointssur.true -

Lorsque vous utilisez les

aws:ecs:task-network-packet-lossactionsaws:ecs:task-kill-processaws:ecs:task-network-blackhole-port,aws:ecs:task-network-latency, et,,,,, la définition de tâche Amazon ECS doit êtrepidModedéfinie surtask. -

Lorsque vous utilisez les

aws:ecs:task-network-packet-lossactionsaws:ecs:task-network-blackhole-portaws:ecs:task-network-latency,, et, la définition de tâche Amazon ECS doit avoir éténetworkModedéfinie sur une valeur autre quebridge.

Version de référence du script

Vous trouverez ci-dessous une version plus lisible du script dans la section Exigences, à titre de référence.

#!/usr/bin/env bash # This is the activation script used to register ECS tasks as Managed Instances in SSM # The script retrieves information form the ECS task metadata endpoint to add three tags to the Managed Instance # - ECS_TASK_AVAILABILITY_ZONE: To allow customers to target Managed Instances / Tasks in a specific Availability Zone # - ECS_TASK_ARN: To allow customers to target Managed Instances / Tasks by using the Task ARN # - FAULT_INJECTION_SIDECAR: To make it clear that the tasks were registered as managed instance for fault injection purposes. Value is always 'true'. # The script will leave the SSM Agent running in the background # When the container running this script receives a SIGTERM or SIGINT signal, it will do the following cleanup: # - Delete SSM activation # - Deregister SSM managed instance set -e # stop execution instantly as a query exits while having a non-zero dnf upgrade -y dnf install jq procps awscli -y term_handler() { echo "Deleting SSM activation $ACTIVATION_ID" if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo "SSM activation $ACTIVATION_ID failed to be deleted" 1>&2 fi MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration) echo "Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID" if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo "SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered" 1>&2 fi kill -SIGTERM $SSM_AGENT_PID } trap term_handler SIGTERM SIGINT # check if the required IAM role is provided if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]] ; then echo "Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting" 1>&2 exit 1 fi # check if the agent is already running (it will be if ECS Exec is enabled) if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then # check if ECS Container Metadata is available if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then # Retrieve info from ECS task metadata endpoint echo "Found ECS Container Metadata, running activation with metadata" TASK_METADATA=$(curl "${ECS_CONTAINER_METADATA_URI_V4}/task") ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone') ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN') ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//') # validate ECS_TASK_AVAILABILITY_ZONE ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$' if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]] ; then echo "Error extracting Availability Zone from ECS Container Metadata, exiting" 1>&2 exit 1 fi # validate ECS_TASK_ARN ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$' if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]] ; then echo "Error extracting Task ARN from ECS Container Metadata, exiting" 1>&2 exit 1 fi # Create activation tagging with Availability Zone and Task ARN CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation \ --iam-role $MANAGED_INSTANCE_ROLE_NAME \ --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true \ --region $ECS_TASK_REGION) ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode) ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId) # Register with AWS Systems Manager (SSM) if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo "Failed to register with AWS Systems Manager (SSM), exiting" 1>&2 exit 1 fi # the agent needs to run in the background, otherwise the trapped signal # won't execute the attached function until this process finishes amazon-ssm-agent & SSM_AGENT_PID=$! # need to keep the script alive, otherwise the container will terminate wait $SSM_AGENT_PID else echo "ECS Container Metadata not found, exiting" 1>&2 exit 1 fi else echo "SSM agent is already running, exiting" 1>&2 exit 1 fi

Exemple de modèle d'expérience

Voici un exemple de modèle d'expérience pour l'aws:ecs:task-cpu-stressaction.

{ "description": "Run CPU stress on the target ECS tasks", "targets": { "myTasks": { "resourceType": "aws:ecs:task", "resourceArns": [ "arn:aws:ecs:us-east-1:111122223333:task/my-cluster/09821742c0e24250b187dfed8EXAMPLE" ], "selectionMode": "ALL" } }, "actions": { "EcsTask-cpu-stress": { "actionId": "aws:ecs:task-cpu-stress", "parameters": { "duration": "PT1M" }, "targets": { "Tasks": "myTasks" } } }, "stopConditions": [ { "source": "none", } ], "roleArn": "arn:aws:iam::111122223333:role/fis-experiment-role", "tags": {} }