Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Architectures de référence

Les options de connectivité prises en charge suivantes peuvent vous aider à vous connecter à Teradata VantageCloud Enterprise :

AWS Transit Gateway permet cloud-to-cloud les connexions.

Site-to-SiteLe VPN AWS permet on-premises-to-cloud des connexions et cloud-to-cloud des connexions.

AWS PrivateLink permet cloud-to-cloud les connexions

AWS Direct Connect permet d' on-premises-to-cloudétablir des connexions.

Vous pouvez utiliser Direct Connect (option recommandée) et Site-to-Site un VPN pour connecter votre environnement sur site à Teradata Enterprise VantageCloud . Transit Gateway (option recommandée) et Site-to-Site VPN sont les options prises en charge pour connecter votre compte AWS à Teradata VantageCloud Enterprise. PrivateLink

Options de connexion VPC

Teradata prend en charge les options de connexion VPC (Virtual Private Connection) suivantes.

Connection | Cas d'utilisation typique | Description |

Passerelle de transit | Connexion d'un VPC de votre compte AWS à un VPC d'un compte Teradata AWS Connexion à plusieurs sites et à plusieurs appliances depuis un VPC de votre compte AWS vers un VPC d'un compte Teradata AWS | Une bonne option si vous avez besoin d'une mise à l'échelle et d'un point de contrôle unique lorsque vous travaillez avec plusieurs sites AWS pour Teradata, en particulier dans une configuration hybride Offre un meilleur contrôle lors de la gestion du trafic réseau Ne prend pas en charge la connectivité interrégionale |

Site-to-Site VPN | Connexion d'un VPC de votre compte AWS à un VPC d'un compte Teradata AWS Connexion d'un centre de données sur site à un VPC dans un compte Teradata AWS Vantage doit établir une connexion à une ou plusieurs applications* dans votre VPC | Initiation d'une connexion bidirectionnelle Abstraction d'adresses IP qui évite de devoir planifier les adresses IP |

PrivateLink | Connexion d'un VPC de votre compte AWS à un VPC d'un compte Teradata AWS Vantage ne doit établir de communication avec aucune application* de votre VPC | Initiation de connexion unidirectionnelle Nécessite la configuration et la maintenance d'un point de PrivateLink terminaison inverse si le protocole LDAP est nécessaire (d'un VPC Teradata à votre VPC) Le nombre de PrivateLink points de terminaison requis varie en fonction des applications* |

Direct Connect | Connexion d'un centre de données sur site à un VPC dans un compte Teradata AWS | Dépendance vis-à-vis de l'ISP pour la mise en œuvre |

*Les exemples d'applications incluent une autre instance Teradata, Teradata QueryGrid

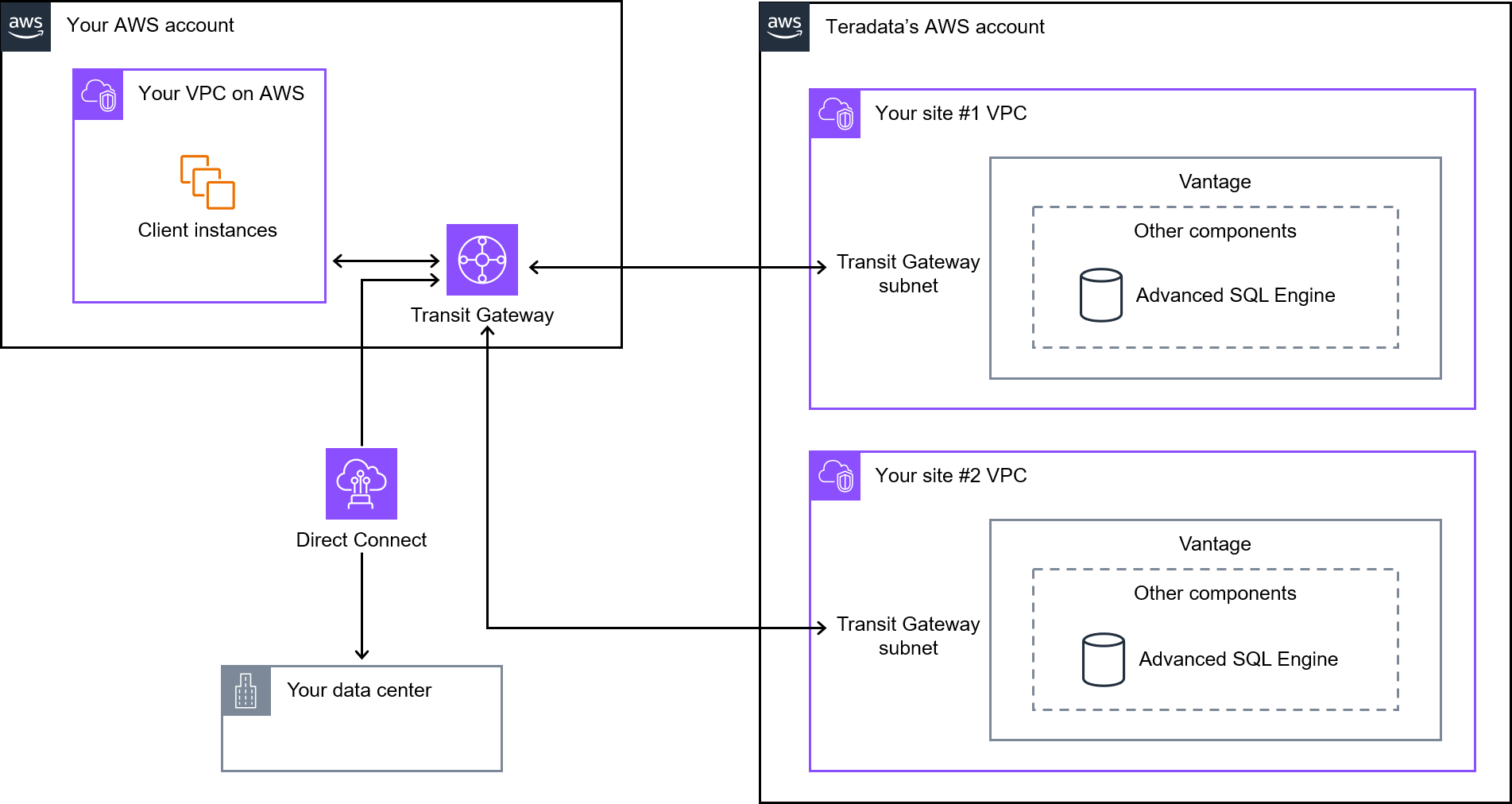

Architecture de Transit Gateway

Une architecture réseau basée sur AWS Transit Gateway

Vous pouvez utiliser Transit Gateway pour établir les types de connexions suivants :

Teradata VantageCloud vers VantageCloud Teradata Enterprise

Votre VPC pour Teradata Enterprise VantageCloud

Transit Gateway vous appartient et vous êtes le propriétaire de Transit Gateway. La connexion VPC Transit Gateway-to-Teradata VantageCloud Enterprise et la sortie de données entraînent des coûts supplémentaires dont vous êtes responsable.

Le schéma suivant montre comment connecter votre centre de données à un VPC dans votre compte AWS à l'aide de Direct Connect ou d'un VPN. Vous pouvez utiliser Transit Gateway pour arrêter la connexion depuis votre centre de données.

Remarque

VPCs pour Teradata VantageCloud Enterprise, les déploiements gérés par Teradata sont associés à Transit Gateway dans votre compte AWS.

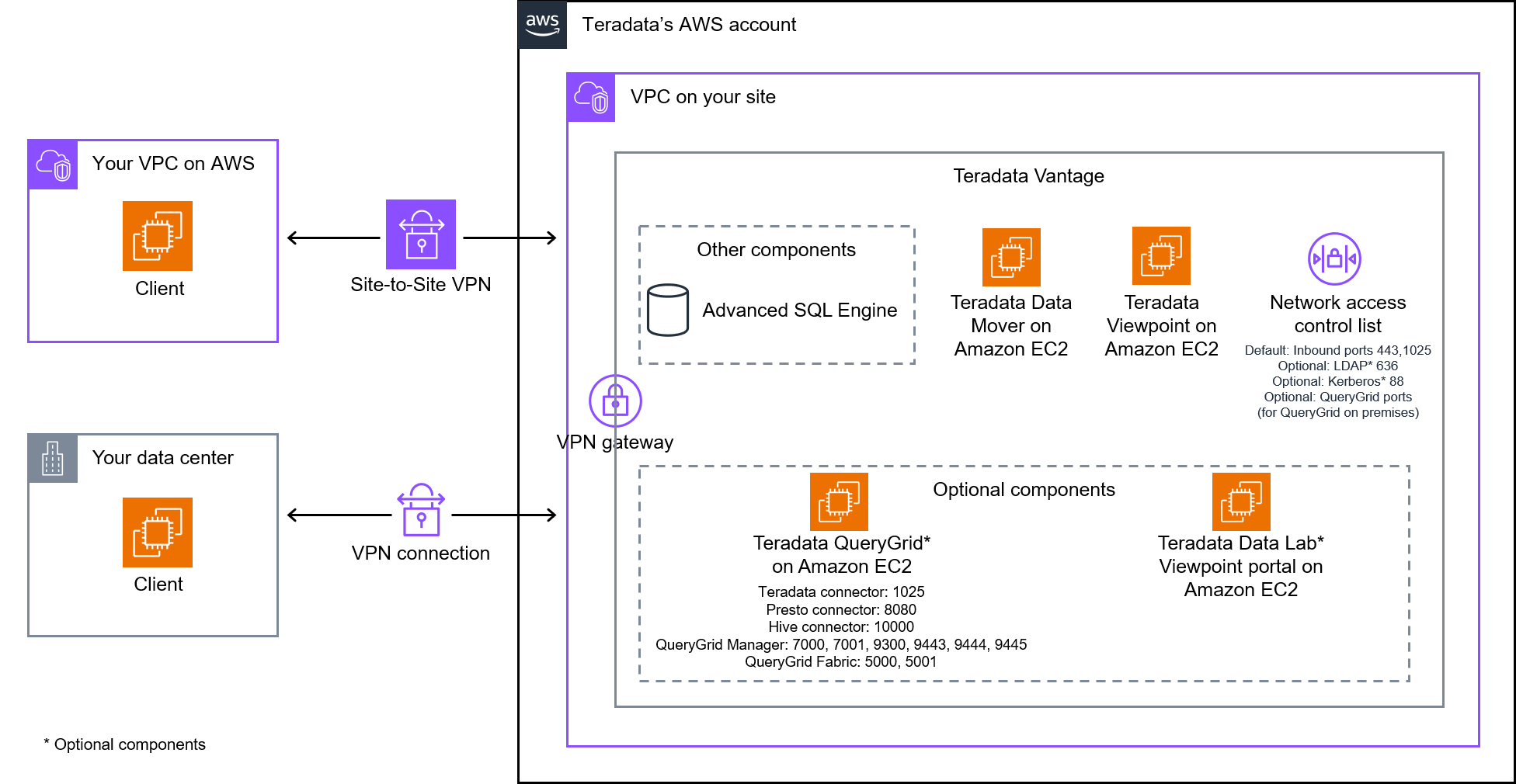

Site-to-site Architecture VPN

Une seule connexion Site-to-SiteVPN AWS est incluse dans un abonnement à Teradata VantageCloud Enterprise. Ce type de connexion est également connu sous le nom de connexion VPN gérée par AWS. La connexion peut prendre en charge jusqu'à 1,25 gigabits (Go) par seconde. Des frais de sortie réseau s'appliquent lorsque le trafic VPN est acheminé sur Internet.

Les options VPN hybrides et multicloud gérées par AWS sont prises en charge. Pour la connectivité VPN Amazon VPC-to-Amazon VPC, vous pouvez configurer un VPN logiciel. Pour plus d'informations, consultez la section VPN-to-AWS Site-to-SiteVPN logiciel dans la documentation du livre blanc AWS.

Le schéma suivant montre une architecture Site-to-Site VPN qui prend en charge deux configurations VPN. Vous pouvez connecter un Site-to-Site VPN depuis votre centre de données à Teradata VantageCloud Enterprise VPCs. Vous pouvez également connecter un Site-to-Site VPN depuis votre compte AWS à Teradata VantageCloud Enterprise VPCs.

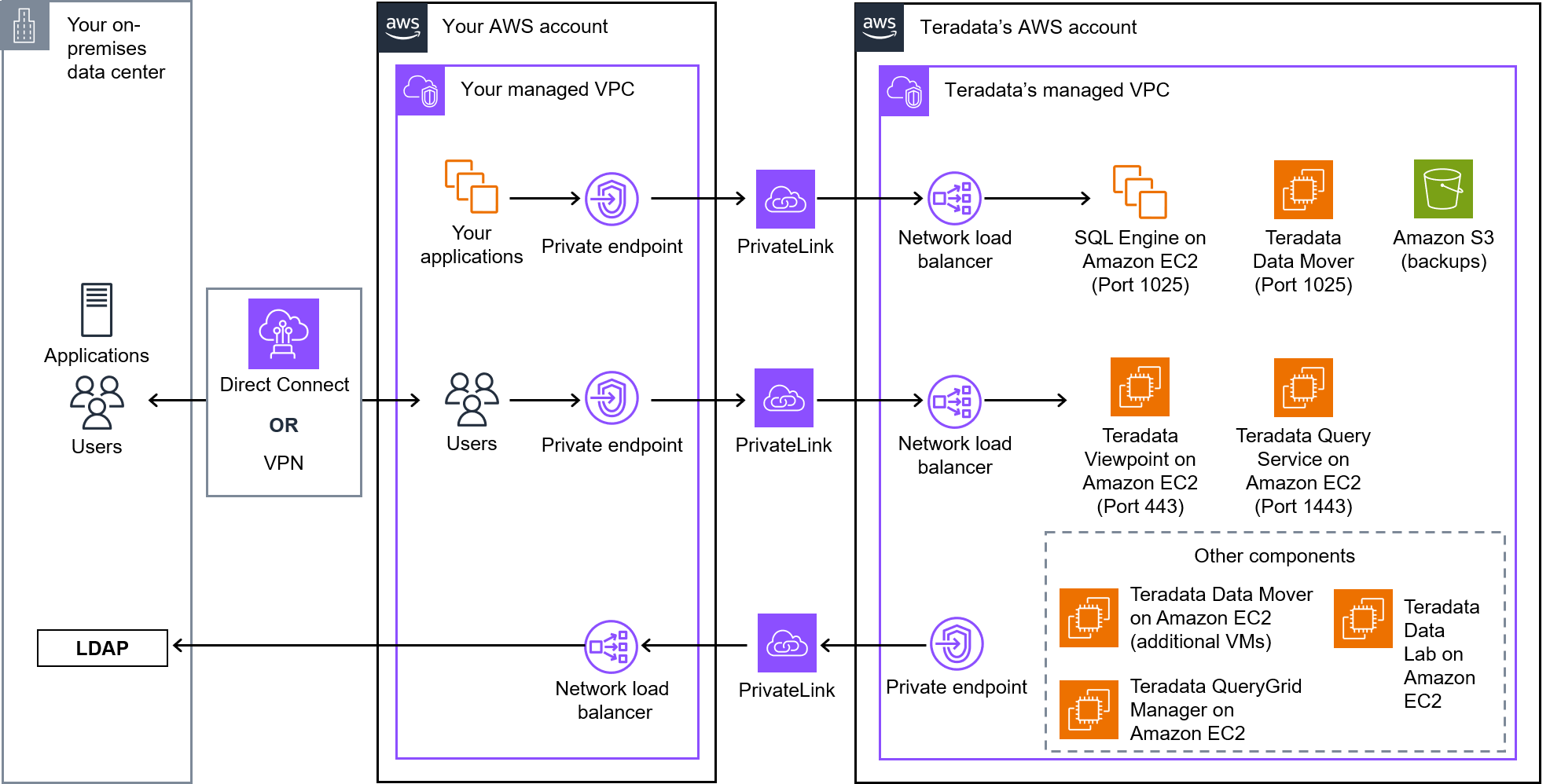

PrivateLink architecture

AWS PrivateLink

PrivateLink autorise uniquement la connectivité réseau unidirectionnelle. Les applications qui nécessitent l'établissement d'une connexion à partir des deux points de terminaison nécessitent deux PrivateLink connexions.

Le schéma suivant montre une PrivateLink architecture dans laquelle un point de terminaison privé d'un compte AWS est utilisé PrivateLink pour se connecter aux nœuds Teradata Vantage SQL Engine. Un point de terminaison privé du compte AWS est également utilisé PrivateLink pour se connecter à un serveur Teradata Viewpoint. Dans le schéma, le protocole LDAP est configuré avec deux PrivateLink connexions en place pour la communication entre le VPC du compte Teradata AWS et le VPC du compte AWS.

Pour plus d'informations, consultez AWS PrivateLink

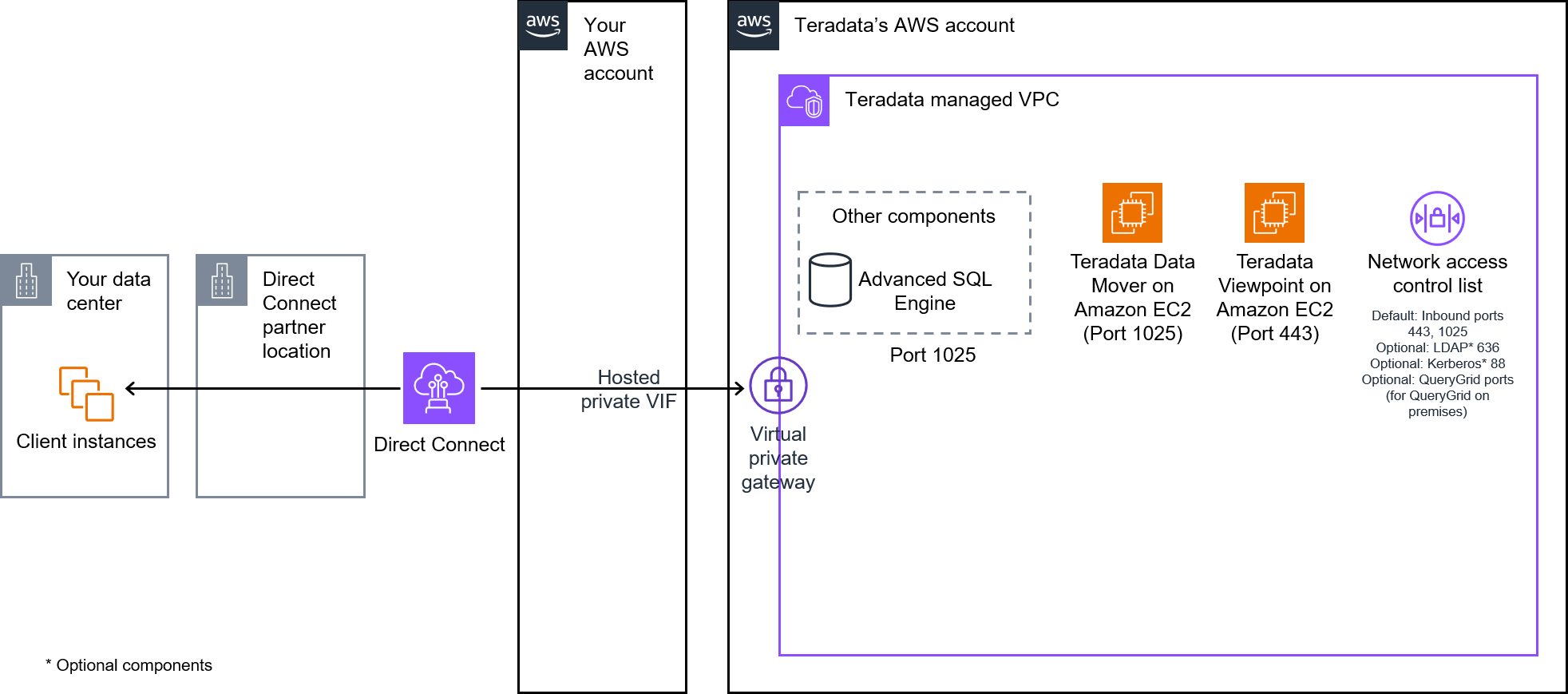

Architecture Direct Connect

Vous pouvez utiliser AWS Direct Connect

Direct Connect prend en charge deux options d'architecture. La première option est recommandée et utilise la passerelle Direct Connect et une passerelle privée virtuelle, comme le montre le schéma suivant.

Pour créer une architecture basée sur le schéma précédent, vous devez créer une passerelle Direct Connect dans votre compte AWS et arrêter l'interface virtuelle privée (VIF) de la passerelle Direct Connect. Vous devrez ensuite accepter la proposition d'association pour la passerelle privée virtuelle sur le compte Teradata AWS.

La deuxième option d'architecture utilise un VIF privé hébergé et une passerelle privée virtuelle, comme le montre le schéma suivant.

Pour créer une architecture basée sur le schéma précédent, vous devez créer un VIF privé hébergé et partager le VIF avec Teradata VantageCloud Enterprise pour établir la connectivité. Un VIF privé est une interface réseau qui vous permet d'utiliser Direct Connect pour vous connecter à un autre compte AWS, tel qu'un compte Teradata VantageCloud Enterprise AWS. Des frais de sortie réseau s'appliquent sur les réseaux privés VIFs.