Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Confinement de la source

Le confinement des sources est l'utilisation et l'application du filtrage ou du routage au sein d'un environnement pour empêcher l'accès aux ressources provenant d'une adresse IP source ou d'une plage réseau spécifique. Des exemples de confinement des sources à l'aide de AWS services sont présentés ici :

-

Groupes de sécurité : la création et l'application de groupes de sécurité d'isolation aux EC2 instances Amazon ou la suppression de règles d'un groupe de sécurité existant peuvent contribuer à contenir le trafic non autorisé vers une EC2 instance ou une AWS ressource Amazon. Il est important de noter que les connexions suivies existantes ne seront pas interrompues en cas de changement de groupe de sécurité. Seul le trafic futur sera effectivement bloqué par le nouveau groupe de sécurité (consultez ce manuel de réponse aux incidents

et le suivi des connexions des groupes de sécurité pour plus d'informations sur les connexions suivies et non suivies). -

Politiques — Les politiques de compartiment Amazon S3 peuvent être configurées pour bloquer ou autoriser le trafic provenant d'une adresse IP, d'une plage réseau ou d'un point de terminaison VPC. Les politiques permettent de bloquer les adresses suspectes et l'accès au compartiment Amazon S3. Des informations supplémentaires sur les politiques de compartiment sont disponibles sur Ajouter une politique de compartiment à l'aide de la console Amazon S3.

-

AWS WAF — Les listes de contrôle d'accès Web (Web ACLs) peuvent être configurées AWS WAF pour fournir un contrôle précis des requêtes Web auxquelles les ressources répondent. Vous pouvez ajouter une adresse IP ou une plage réseau à un ensemble d'adresses IP configuré sur AWS WAF et appliquer des conditions de correspondance, telles que le blocage, à l'ensemble d'adresses IP. Cela bloquera les requêtes Web adressées à une ressource si l'adresse IP ou les plages de réseau du trafic d'origine correspondent à celles configurées dans les règles définies dans les règles IP définies.

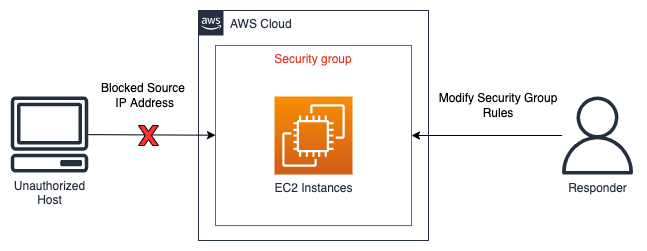

Le schéma suivant illustre un exemple de confinement des sources, dans lequel un analyste de réponse aux incidents modifie un groupe de sécurité d'une EC2 instance Amazon afin de limiter les nouvelles connexions à certaines adresses IP uniquement. Comme indiqué dans la bullet relative aux groupes de sécurité, les connexions suivies existantes ne seront pas interrompues suite à un changement de groupe de sécurité.

Exemple de confinement de source

Note

Les groupes de sécurité et ACLs le réseau ne filtrent pas le trafic vers Amazon Route 53. Lorsque vous EC2 conservez une instance, si vous souhaitez l'empêcher de contacter des hôtes externes, assurez-vous également de bloquer explicitement les communications DNS.