Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Création de clés SSH sous macOS, Linux ou Unix

Sur les systèmes d'exploitation macOS, Linux ou Unix, vous utilisez la ssh-keygen commande pour créer une clé publique SSH et une clé privée SSH, également appelées paire de clés.

Note

Dans les exemples suivants, nous n'indiquons pas de phrase secrète : dans ce cas, l'outil vous demande de saisir votre mot de passe, puis de le répéter pour vérifier. La création d'une phrase secrète permet de mieux protéger votre clé privée et peut également améliorer la sécurité globale du système. Vous ne pouvez pas récupérer votre mot de passe : si vous l'oubliez, vous devez créer une nouvelle clé.

Toutefois, si vous générez une clé d'hôte de serveur, vous devez spécifier une phrase secrète vide, en spécifiant l'-N ""option dans la commande (ou en appuyant Enter deux fois lorsque vous y êtes invité), car les serveurs Transfer Family ne peuvent pas demander de mot de passe au démarrage.

Pour créer des clés SSH sur un système d'exploitation macOS, Linux ou Unix

-

Sur les systèmes d'exploitation macOS, Linux ou Unix, ouvrez un terminal de commande.

-

AWS Transfer Family accepte les clés au format RSA, ECDSA et ED25519 ECDSA. Choisissez la commande appropriée en fonction du type de paire de clés que vous générez.

Conseil : remplacez-le

key_name-

Pour générer une paire de clés RSA 4096 bits :

ssh-keygen -t rsa -b 4096 -fkey_name -

Pour générer une paire de clés ECDSA 521 bits (les tailles de bits de l'ECDSA sont de 256, 384 et 521) :

ssh-keygen -t ecdsa -b 521 -fkey_name -

Pour générer une paire de ED25519 clés :

ssh-keygen -t ed25519 -fkey_name

Voici un exemple de

ssh-keygensortie.ssh-keygen -t rsa -b 4096 -f key_name Generating public/private rsa key pair. Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in key_name. Your public key has been saved in key_name.pub. The key fingerprint is: SHA256:8tDDwPmanTFcEzjTwPGETVWOGW1nVz+gtCCE8hL7PrQ bob.amazon.com The key's randomart image is: +---[RSA 4096]----+ | . ....E | | . = ... | |. . . = ..o | | . o + oo = | | + = .S.= * | | . o o ..B + o | | .o.+.* . | | =o*+*. | | ..*o*+. | +----[SHA256]-----+Conseil : Lorsque vous exécutez la

ssh-keygencommande comme indiqué ci-dessus, elle crée les clés publiques et privées sous forme de fichiers dans le répertoire en cours.Votre paire de clés SSH est maintenant prête à être utilisée. Suivez les étapes 3 et 4 pour stocker la clé publique SSH pour les utilisateurs gérés par le service. Ces utilisateurs utilisent les clés lorsqu'ils transfèrent des fichiers sur les terminaux du serveur Transfer Family.

-

-

Accédez au

key_name.pub -

Copiez le texte et collez-le dans la clé publique SSH pour l'utilisateur géré par le service.

-

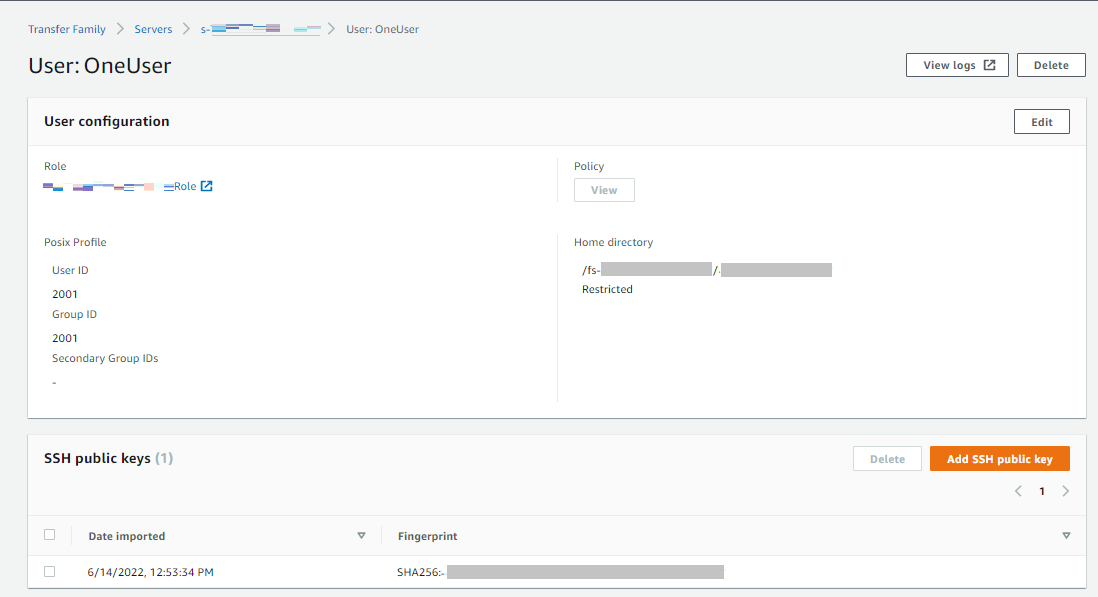

Ouvrez la AWS Transfer Family console sur https://console.aws.amazon.com/transfer/

, puis sélectionnez Serveurs dans le volet de navigation. -

Sur la page Serveurs, sélectionnez l'ID du serveur qui contient l'utilisateur que vous souhaitez mettre à jour.

-

Sélectionnez l'utilisateur pour lequel vous ajoutez une clé publique.

-

Dans le volet Clés publiques SSH, choisissez Ajouter une clé publique SSH.

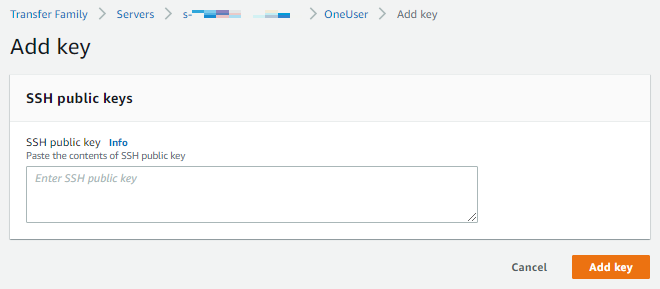

-

Collez le texte de la clé publique que vous avez générée dans la zone de texte de la clé publique SSH, puis choisissez Ajouter une clé.

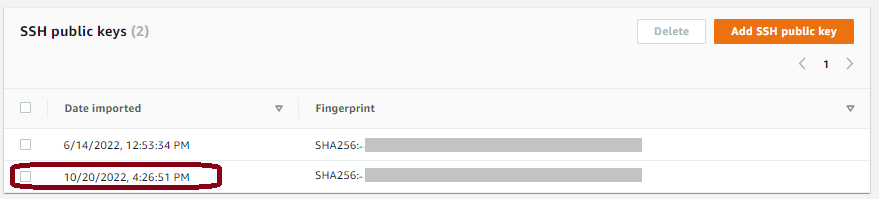

La nouvelle clé est répertoriée dans le volet des clés publiques SSH.

-