Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Suivi des modifications de configuration du chiffrement X-Ray avec AWS Config

AWS X-Ray s'intègre AWS Config pour enregistrer les modifications de configuration apportées à vos ressources de chiffrement X-Ray. Vous pouvez l'utiliser AWS Config pour inventorier les ressources de chiffrement de X-Ray, vérifier l'historique de configuration de X-Ray et envoyer des notifications en fonction des modifications apportées aux ressources.

AWS Config prend en charge l'enregistrement des modifications des ressources de chiffrement X-Ray suivantes sous forme d'événements :

-

Modifications de configuration : modification ou ajout d'une clé de chiffrement, ou retour au paramètre de chiffrement par défaut de X-Ray.

Suivez les instructions ci-dessous pour savoir comment créer une connexion de base entre X-Ray et AWS Config.

Création d'un déclencheur de fonction Lambda

Vous devez disposer de l'ARN d'une AWS Lambda fonction personnalisée avant de pouvoir générer une AWS Config règle personnalisée. Suivez ces instructions pour créer une fonction élémentaire avec Node.js qui renvoie à AWS Config

une valeur conforme ou non conforme en fonction de l'état de la ressource XrayEncryptionConfig.

Pour créer une fonction Lambda avec un AWS::Xray EncryptionConfig déclencheur de modification

-

Ouvrez la console Lambda

. Sélectionnez Créer une fonction. -

Choisissez Blueprints, puis filtrez la bibliothèque de plans pour le config-rule-change-triggeredplan. Cliquez sur le lien dans le plan ou choisissez Configure (Configurer) pour continuer.

-

Définissez les champs suivants pour configurer le plan :

-

Pour Name (Nom), tapez un nom.

-

Pour Role (Rôle), choisissez Create new role from template(s) (Créer un rôle à partir d'un modèle).

-

Tapez un nom pour Role name (Nom de rôle).

-

Pour Policy templates (Modèles de stratégie), choisissez AWS Config Rules permissions (Autorisations de règles &CC;).

-

-

Choisissez Créer une fonction pour créer et afficher votre fonction dans la AWS Lambda console.

-

Modifiez le code de votre fonction pour remplacer

AWS::EC2::InstanceparAWS::XrayEncryptionConfig. Vous pouvez également mettre à jour le champ de description pour refléter cette modification.Code par défaut

if (configurationItem.resourceType !== 'AWS::EC2::Instance') { return 'NOT_APPLICABLE'; } else if (ruleParameters.desiredInstanceType === configurationItem.configuration.instanceType) { return 'COMPLIANT'; } return 'NON_COMPLIANT';Code mis à jour

if (configurationItem.resourceType !=='AWS::XRay::EncryptionConfig') { return 'NOT_APPLICABLE'; } else if (ruleParameters.desiredInstanceType === configurationItem.configuration.instanceType) { return 'COMPLIANT'; } return 'NON_COMPLIANT'; -

Ajoutez ce qui suit à votre rôle d'exécution dans IAM pour accéder à X-Ray. Ces autorisations permettent un accès en lecture seule à vos ressources X-Ray. Le fait de ne pas fournir l'accès aux ressources appropriées entraînera un message hors de portée AWS Config dès l'évaluation de la fonction Lambda associée à la règle.

{ "Sid": "Stmt1529350291539", "Action": [ "xray:GetEncryptionConfig" ], "Effect": "Allow", "Resource": "*" }

Création d'une AWS Config règle personnalisée pour la radiographie

Lorsque la fonction Lambda est créée, notez son ARN et accédez à la AWS Config console pour créer votre règle personnalisée.

Pour créer une AWS Config règle pour X-Ray

-

Ouvrez la page Rules (Règles) de la console AWS Config

. -

Choisissez Add rule (Ajouter une règle), puis Add custom rule (Ajouter une règle personnalisée).

-

Dans AWS Lambda Function ARN, insérez l'ARN associé à la fonction Lambda que vous souhaitez utiliser.

-

Choisissez le type de déclencheur à définir :

-

Modifications de configuration : AWS Config déclenche l'évaluation lorsqu'une ressource correspondant au champ d'application de la règle change de configuration. L'évaluation s'exécute après l' AWS Config envoi d'une notification de modification d'élément de configuration.

-

Périodique : AWS Config exécute des évaluations de la règle à la fréquence que vous choisissez (par exemple, toutes les 24 heures).

-

-

Pour Resource type (Type de ressource), choisissez EncryptionConfigdans la section X-Ray.

-

Choisissez Save (Enregistrer).

La AWS Config console commence immédiatement à évaluer la conformité de la règle. L'évaluation peut prendre plusieurs minutes.

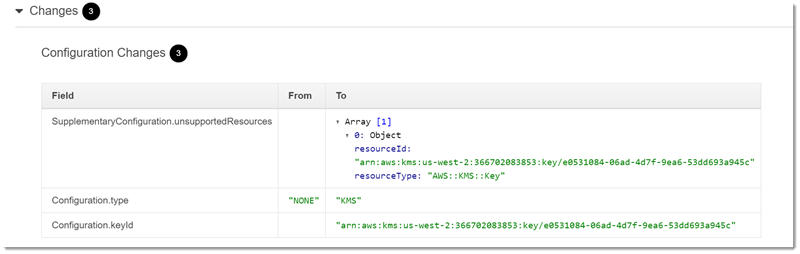

Maintenant que cette règle est conforme, AWS Config vous pouvez commencer à compiler un historique d'audit. AWS Config enregistre les modifications des ressources sous forme de chronologie. Pour chaque modification de la chronologie des événements, AWS Config génère un tableau au format fro/to pour montrer ce qui a changé dans la représentation JSON de la clé de chiffrement. Les deux modifications de champ associées à EncryptionConfig sont Configuration.type etConfiguration.keyID.

Exemples de résultat

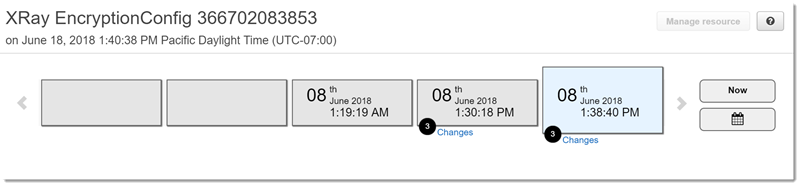

Voici un exemple de AWS Config chronologie montrant les modifications apportées à des dates et heures spécifiques.

Voici un exemple d'entrée de AWS Config modification. Le format de/à illustre ce qui a été modifié. Cet exemple montre que les paramètres de chiffrement par défaut de X-Ray ont été remplacés par une clé de chiffrement définie.

Notifications Amazon SNS

Pour être informé des modifications de configuration, configurez AWS Config pour publier les notifications Amazon SNS. Pour plus d'informations, consultez la section Surveillance AWS Config des modifications des ressources par e-mail.