Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Penahanan sumber

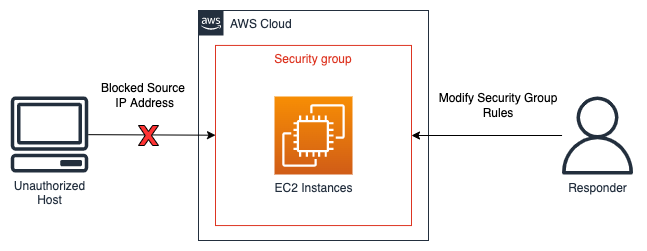

Penahanan sumber adalah penggunaan dan aplikasi penyaringan atau perutean dalam suatu lingkungan untuk mencegah akses ke sumber daya dari alamat IP sumber tertentu atau jangkauan jaringan. Contoh penahanan sumber menggunakan AWS layanan disorot di sini:

-

Grup keamanan — Membuat dan menerapkan grup keamanan isolasi ke EC2 instans Amazon atau menghapus aturan dari grup keamanan yang ada dapat membantu memuat lalu lintas yang tidak sah ke EC2 instans atau AWS sumber daya Amazon. Penting untuk dicatat bahwa koneksi terlacak yang ada tidak akan dimatikan sebagai akibat dari perubahan grup keamanan - hanya lalu lintas mendatang yang akan diblokir secara efektif oleh grup keamanan baru (lihat Playbook Respons Insiden ini

dan Pelacakan koneksi grup keamanan untuk informasi tambahan tentang koneksi terlacak dan tidak terlacak). -

Kebijakan – Kebijakan bucket Amazon S3 dapat dikonfigurasi untuk memblokir atau mengizinkan lalu lintas dari alamat IP, rentang jaringan, atau titik akhir VPC. Kebijakan menciptakan kemampuan untuk memblokir alamat dan akses yang mencurigakan ke bucket Amazon S3. Informasi selengkapnya tentang kebijakan bucket dapat dilihat di Menambahkan kebijakan bucket menggunakan konsol Amazon S3.

-

AWS WAF Daftar kontrol akses web (web ACLs) dapat dikonfigurasi AWS WAF untuk memberikan kontrol halus atas permintaan web yang ditanggapi sumber daya. Anda dapat menambahkan alamat IP atau rentang jaringan ke set IP yang dikonfigurasi AWS WAF, dan menerapkan kondisi kecocokan, seperti blok, ke set IP. Hal ini akan memblokir permintaan web ke sumber daya jika alamat IP atau rentang jaringan dari lalu lintas asal sesuai dengan yang dikonfigurasi dalam aturan set IP.

Contoh penahanan sumber dapat dilihat pada diagram berikut dengan analis respons insiden memodifikasi grup keamanan EC2 instance Amazon untuk membatasi koneksi baru hanya ke alamat IP tertentu. Sebagaimana dinyatakan dalam poin grup keamanan, koneksi terlacak yang ada tidak akan dimatikan sebagai akibat dari perubahan grup keamanan.

Contoh penahanan sumber

catatan

Grup Keamanan dan Jaringan ACLs tidak memfilter lalu lintas ke Amazon Route 53. Saat berisi EC2 instance, jika Anda ingin mencegahnya menghubungi host eksternal, pastikan Anda juga memblokir komunikasi DNS secara eksplisit.