Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Contoh catatan log alur

Berikut ini adalah contoh catatan log alur yang menangkap arus lalu lintas tertentu.

Untuk informasi selengkapnya tentang format pencatatan log alur, lihat Catatan log alur. Untuk informasi tentang cara membuat log alur, lihat Bekerja dengan log alur.

Daftar Isi

Lalu lintas yang diterima dan ditolak

Berikut ini adalah contoh catatan log alur default.

Dalam contoh ini, lalu lintas SSH (port tujuan 22, protokol TCP) dari alamat IP 172.31.16.139 ke antarmuka jaringan dengan alamat IP pribadi adalah 172.31.16.21 dan ID eni-1235b8ca123456789 di akun 123456789010 diizinkan.

2 123456789010 eni-1235b8ca123456789 172.31.16.139 172.31.16.21 20641 22 6 20 4249 1418530010 1418530070 ACCEPT OKDalam contoh ini, lalu lintas RDP (port tujuan 3389, protokol TCP) untuk antarmuka jaringan eni-1235b8ca123456789 di akun 123456789010 ditolak.

2 123456789010 eni-1235b8ca123456789 172.31.9.69 172.31.9.12 49761 3389 6 20 4249 1418530010 1418530070 REJECT OKTidak ada data dan catatan yang dilewati

Berikut ini adalah contoh catatan log alur default.

Dalam contoh ini, tidak ada data yang dicatat selama interval agregasi.

2 123456789010 eni-1235b8ca123456789 - - - - - - - 1431280876 1431280934 - NODATAVPC Flow Logs melewatkan catatan ketika tidak dapat menangkap data log aliran selama interval agregasi karena melebihi kapasitas internal. Satu catatan yang dilewati dapat mewakili beberapa aliran yang tidak ditangkap untuk antarmuka jaringan selama interval agregasi.

2 123456789010 eni-11111111aaaaaaaaa - - - - - - - 1431280876 1431280934 - SKIPDATAcatatan

Beberapa catatan log aliran dapat dilewati selama interval agregasi (lihat log-status di). Bidang yang tersedia Ini mungkin disebabkan oleh kendala AWS kapasitas internal atau kesalahan internal. Jika Anda menggunakan AWS Cost Explorer untuk melihat muatan log aliran VPC dan beberapa log aliran dilewati selama interval agregasi log aliran, jumlah log aliran yang dilaporkan AWS Cost Explorer akan lebih tinggi daripada jumlah log aliran yang diterbitkan oleh Amazon VPC.

Aturan grup keamanan dan ACL jaringan

Jika Anda menggunakan log alur untuk mendiagnosis aturan grup keamanan yang terlalu ketat atau longgar atau aturan ACL jaringan, perhatikan tingkat stateful sumber daya ini. Grup keamanan bersifat stateful - ini berarti bahwa respon untuk ke lalu lintas yang diizinkan juga diizinkan, bahkan jika aturan dalam grup keamanan Anda tidak mengizinkannya. Sebaliknya, jaringan tidak ACLs memiliki kewarganegaraan, oleh karena itu tanggapan terhadap lalu lintas yang diizinkan tunduk pada aturan ACL jaringan.

Misalnya, Anda menggunakan perintah ping dari komputer rumah Anda (alamat IP adalah 203.0.113.12) ke instans Anda (alamat IP privat antarmuka jaringan adalah 172.31.16.139). Aturan masuk grup keamanan mengizinkan lalu lintas ICMP tetapi aturan keluar tidak mengizinkan lalu lintas ICMP. Karena grup keamanan bersifat stateful, ping respon dari instans Anda diizinkan. ACL jaringan Anda mengizinkan lalu lintas ICMP masuk tetapi tidak mengizinkan lalu lintas ICMP keluar. Karena jaringan ACLs tanpa kewarganegaraan, ping respons dijatuhkan dan tidak mencapai komputer di rumah Anda. Dalam log alur default, ini ditampilkan sebagai dua catatan log alur:

-

Catatan ACCEPT untuk ping asal yang diizinkan oleh ACL jaringan dan grup keamanan, dan oleh karena itu diizinkan untuk mencapai instans Anda.

-

Catatan REJECT untuk ping respon yang ditolak ACL jaringan.

2 123456789010 eni-1235b8ca123456789 203.0.113.12 172.31.16.139 0 0 1 4 336 1432917027 1432917142 ACCEPT OK2 123456789010 eni-1235b8ca123456789 172.31.16.139 203.0.113.12 0 0 1 4 336 1432917094 1432917142 REJECT OKJika ACL jaringan Anda mengizinkan lalu lintas ICMP keluar, log alur menampilkan dua catatan ACCEPT (satu untuk ping asal dan satu untuk ping respon). Jika grup keamanan Anda menolak lalu lintas ICMP masuk, log alur menampilkan catatan REJECT, karena lalu lintas tidak diizinkan untuk mencapai instans Anda.

IPv6 lalu lintas

Berikut ini adalah contoh catatan log alur default. Dalam contoh, lalu lintas SSH (port 22) dari IPv6 alamat 2001:db 8:1234:a 100:8 d6e: 3477: df66:f105 ke antarmuka jaringan eni-1235b8ca123456789 di akun 123456789010 diizinkan.

2 123456789010 eni-1235b8ca123456789 2001:db8:1234:a100:8d6e:3477:df66:f105 2001:db8:1234:a102:3304:8879:34cf:4071 34892 22 6 54 8855 1477913708 1477913820 ACCEPT OKUrutan bendera TCP

Bagian ini berisi contoh log aliran kustom yang menangkap bidang berikut dalam urutan berikut.

version vpc-id subnet-id instance-id interface-id account-id type srcaddr dstaddr srcport dstport pkt-srcaddr pkt-dstaddr protocol bytes packets start end action tcp-flags log-statustcp-flagsBidang dalam contoh di bagian ini diwakili oleh second-to-last nilai dalam log aliran. Bendera TCP dapat membantu Anda mengidentifikasi arah lalu lintas, misalnya, server mana yang memulai koneksi.

catatan

Untuk informasi selengkapnya tentang tcp-flags opsi dan penjelasan dari masing-masing bendera TCP, lihat. Bidang yang tersedia

Dalam catatan berikut (mulai pukul 7:47:55 sore dan berakhir pada 7:48:53 sore), dua koneksi dimulai oleh klien ke server yang berjalan pada port 5001. Dua bendera SYN (2) diterima oleh server dari klien dari port sumber yang berbeda pada klien (43416 dan 43418). Untuk setiap SYN, SYN-ACK dikirim dari server untuk klien (18) pada port yang sesuai.

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 52.213.180.42 10.0.0.62 43416 5001 52.213.180.42 10.0.0.62 6 568 8 1566848875 1566848933 ACCEPT 2 OK

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 10.0.0.62 52.213.180.42 5001 43416 10.0.0.62 52.213.180.42 6 376 7 1566848875 1566848933 ACCEPT 18 OK

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 52.213.180.42 10.0.0.62 43418 5001 52.213.180.42 10.0.0.62 6 100701 70 1566848875 1566848933 ACCEPT 2 OK

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 10.0.0.62 52.213.180.42 5001 43418 10.0.0.62 52.213.180.42 6 632 12 1566848875 1566848933 ACCEPT 18 OKPada interval agregasi kedua, salah satu koneksi yang terbentuk selama aliran sebelumnya sekarang ditutup. Server mengirim bendera FIN (1) ke klien untuk koneksi pada port 43418. Klien merespons dengan FIN ke server pada port 43418.

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 10.0.0.62 52.213.180.42 5001 43418 10.0.0.62 52.213.180.42 6 63388 1219 1566848933 1566849113 ACCEPT 1 OK 3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 52.213.180.42 10.0.0.62 43418 5001 52.213.180.42 10.0.0.62 6 23294588 15774 1566848933 1566849113 ACCEPT 1 OK

Untuk koneksi singkat (misalnya, beberapa detik) yang dibuka dan ditutup dalam interval agregasi tunggal, bendera mungkin ditetapkan pada baris yang sama dalam catatan log alur untuk lalu lintas dalam arah yang sama. Pada contoh berikut, koneksi dibuat dan selesai dalam interval agregasi yang sama. Pada baris pertama, nilai bendera TCP adalah 3, yang menunjukkan bahwa ada pesan SYN dan FIN yang dikirim dari klien ke server. Pada baris kedua, nilai bendera TCP adalah 19, yang menunjukkan bahwa ada pesan SYN-ACK dan FIN yang dikirim dari server ke klien.

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 52.213.180.42 10.0.0.62 43638 5001 52.213.180.42 10.0.0.62 6 1260 17 1566933133 1566933193 ACCEPT 3 OK

3 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-01234567890123456 eni-1235b8ca123456789 123456789010 IPv4 10.0.0.62 52.213.180.42 5001 43638 10.0.0.62 52.213.180.42 6 967 14 1566933133 1566933193 ACCEPT 19 OKLalu lintas melalui gateway NAT

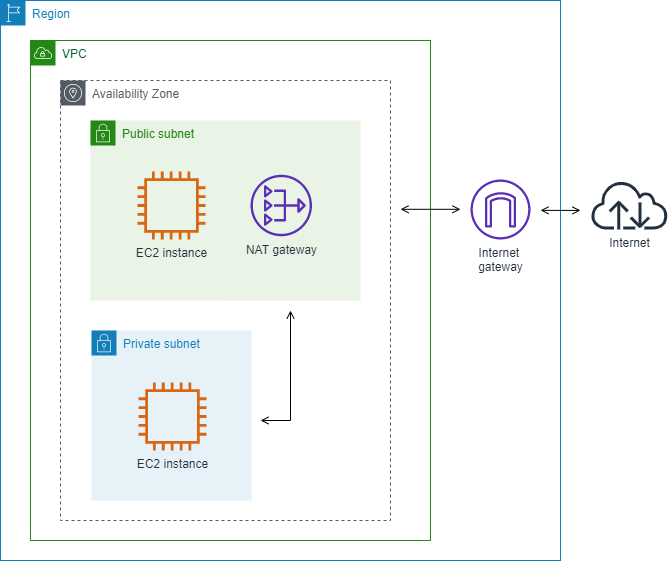

Dalam contoh ini, sebuah instans di subnet privat mengakses internet melalui gateway NAT yang ada di subnet publik.

Log alur kustom berikut untuk antarmuka jaringan gateway NAT menangkap bidang-bidang berikut dalam urutan berikut.

instance-id interface-id srcaddr dstaddr pkt-srcaddr pkt-dstaddrLog alur menunjukkan aliran lalu lintas dari alamat IP instans (10.0.1.5) melalui antarmuka jaringan gateway NAT ke host di internet (203.0.113.5). Antarmuka jaringan NAT gateway adalah antarmuka jaringan yang dikelola peminta, oleh karena itu catatan log alur menampilkan simbol '-' untuk bidang instance-id. Baris berikut menunjukkan lalu lintas dari instans sumber ke antarmuka jaringan gateway NAT. Nilai-nilai untuk bidang dstaddr dan pkt-dstaddr berbeda. Bidang dstaddr menampilkan alamat IP privat antarmuka jaringan gateway NAT, dan bidang pkt-dstaddr menampilkan alamat IP tujuan akhir dari host di internet.

- eni-1235b8ca123456789 10.0.1.5 10.0.0.220 10.0.1.5 203.0.113.5Dua baris berikutnya menunjukkan lalu lintas dari antarmuka jaringan gateway NAT ke host target di internet, dan lalu lintas respon dari host ke antarmuka jaringan gateway NAT.

- eni-1235b8ca123456789 10.0.0.220 203.0.113.5 10.0.0.220 203.0.113.5

- eni-1235b8ca123456789 203.0.113.5 10.0.0.220 203.0.113.5 10.0.0.220Baris berikut menunjukkan lalu lintas respon dari antarmuka jaringan NAT gateway ke instans sumber. Nilai-nilai untuk bidang srcaddr dan pkt-srcaddr berbeda. Bidang srcaddr menampilkan alamat IP privat antarmuka jaringan gateway NAT, dan bidang pkt-srcaddr menampilkan alamat IP host di internet.

- eni-1235b8ca123456789 10.0.0.220 10.0.1.5 203.0.113.5 10.0.1.5Anda membuat log alur kustom lain menggunakan set bidang di atas. Anda membuat log alur untuk antarmuka jaringan untuk instans di subnet privat. Dalam hal ini, bidang instance-id mengembalikan ID instans yang terkait dengan antarmuka jaringan, dan tidak ada perbedaan antara bidang dstaddr dan bidang pkt-dstaddr dan bidang srcaddr dan bidang pkt-srcaddr. Tidak seperti antaramuka jaringan untuk gateway NAT, antaramuka jaringan ini bukan antaramuka jaringan perantara untuk lalu lintas.

i-01234567890123456 eni-1111aaaa2222bbbb3 10.0.1.5 203.0.113.5 10.0.1.5 203.0.113.5 #Traffic from the source instance to host on the internet

i-01234567890123456 eni-1111aaaa2222bbbb3 203.0.113.5 10.0.1.5 203.0.113.5 10.0.1.5 #Response traffic from host on the internet to the source instanceLalu lintas melalui transit gateway

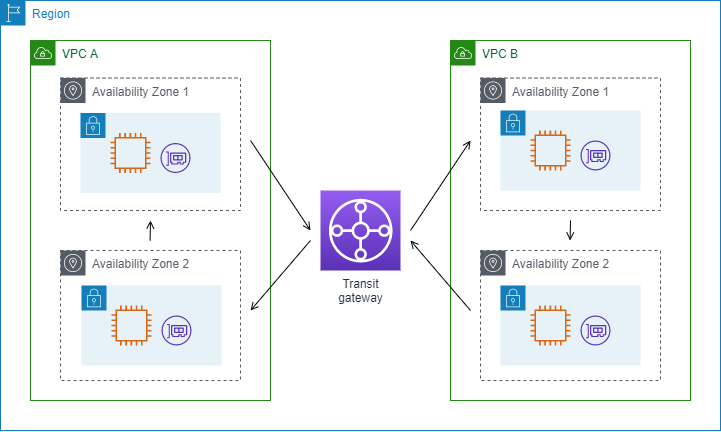

Dalam contoh ini, klien di VPC A terhubung ke server web di VPC B melalui transit gateway. Klien dan server berada di Availability Zone yang berbeda. Lalu lintas tiba di server di VPC B menggunakan satu elastic network interface ID (dalam contoh ini, katakanlah IDnya adalah eni-11111111111111111111111) dan meninggalkan VPC B menggunakan yang lain (misalnya eni-2222222222222222222).

Anda membuat log alur kustom untuk VPC B dengan format berikut.

version interface-id account-id vpc-id subnet-id instance-id srcaddr dstaddr srcport dstport protocol tcp-flags type pkt-srcaddr pkt-dstaddr action log-statusBaris berikut dari catatan log alur menunjukkan aliran lalu lintas pada antarmuka jaringan untuk web server. Baris pertama adalah lalu lintas permintaan dari klien, dan baris terakhir adalah lalu lintas respon dari server web.

3 eni-33333333333333333 123456789010 vpc-abcdefab012345678 subnet-22222222bbbbbbbbb i-01234567890123456 10.20.33.164 10.40.2.236 39812 80 6 3 IPv4 10.20.33.164 10.40.2.236 ACCEPT OK

...

3 eni-33333333333333333 123456789010 vpc-abcdefab012345678 subnet-22222222bbbbbbbbb i-01234567890123456 10.40.2.236 10.20.33.164 80 39812 6 19 IPv4 10.40.2.236 10.20.33.164 ACCEPT OKBaris berikut adalah lalu lintas permintaan di eni-11111111111111111, antarmuka jaringan yang dikelola peminta untuk transit gateway di subnet subnet-11111111aaaaaaaaa. Oleh karena itu catatan log alur menampilkan simbol '-' untuk bidang instance-id. Bidang srcaddr menampilkan alamat IP privat antarmuka jaringan transit gateway, dan bidang pkt-srcaddr menampilkan alamat IP sumber klien di VPC A.

3 eni-11111111111111111 123456789010 vpc-abcdefab012345678 subnet-11111111aaaaaaaaa - 10.40.1.175 10.40.2.236 39812 80 6 3 IPv4 10.20.33.164 10.40.2.236 ACCEPT OKBaris berikut adalah lalu lintas respon pada eni-22222222222222222, antarmuka jaringan yang dikelola peminta untuk transit gateway di subnet subnet-22222222bbbbbbbbb. Bidang dstaddr menampilkan alamat IP privat antarmuka jaringan transit gateway, dan bidang pkt-dstaddr menampilkan alamat IP klien di VPC A.

3 eni-22222222222222222 123456789010 vpc-abcdefab012345678 subnet-22222222bbbbbbbbb - 10.40.2.236 10.40.2.31 80 39812 6 19 IPv4 10.40.2.236 10.20.33.164 ACCEPT OKNama layanan, jalur lalu lintas, dan arah aliran

Berikut ini adalah contoh bidang untuk catatan log alur kustom.

version srcaddr dstaddr srcport dstport protocol start end type packets bytes account-id vpc-id subnet-id instance-id interface-id region az-id sublocation-type sublocation-id action tcp-flags pkt-srcaddr pkt-dstaddr pkt-src-aws-service pkt-dst-aws-service traffic-path flow-direction log-statusDalam contoh berikut, versinya 5 karena catatan meliputi bidang versi 5. Sebuah EC2 instance memanggil layanan Amazon S3. Log alur ditangkap pada antarmuka jaringan untuk instans. Catatan pertama memiliki arah aliran ingress dan catatan kedua memiliki arah aliran egress. Untuk catatan egress, traffic-path-nya 8, menunjukkan bahwa lalu lintas melewati gateway internet. Bidang traffic-path tidak didukung untuk lalu lintas ingress. Saat pkt-srcaddr atau pkt-dstaddr adalah alamat IP publik, nama layanan ditampilkan.

5 52.95.128.179 10.0.0.71 80 34210 6 1616729292 1616729349 IPv4 14 15044 123456789012 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-0c50d5961bcb2d47b eni-1235b8ca123456789 ap-southeast-2 apse2-az3 - - ACCEPT 19 52.95.128.179 10.0.0.71 S3 - - ingress OK 5 10.0.0.71 52.95.128.179 34210 80 6 1616729292 1616729349 IPv4 7 471 123456789012 vpc-abcdefab012345678 subnet-aaaaaaaa012345678 i-0c50d5961bcb2d47b eni-1235b8ca123456789 ap-southeast-2 apse2-az3 - - ACCEPT 3 10.0.0.71 52.95.128.179 - S3 8 egress OK