Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Contoh: VPC dengan server di subnet pribadi dan NAT

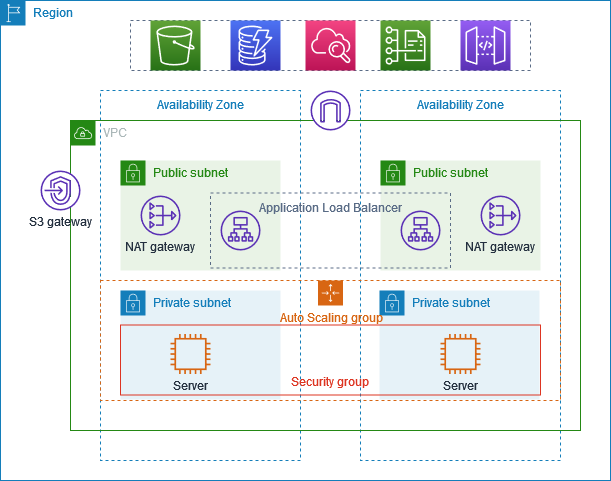

Contoh ini menunjukkan cara membuat VPC yang dapat Anda gunakan untuk server di lingkungan produksi. Untuk meningkatkan ketahanan, Anda menerapkan server di dua Availability Zone, dengan menggunakan grup Auto Scaling dan Application Load Balancer. Untuk keamanan tambahan, Anda menyebarkan server di subnet pribadi. Server menerima permintaan melalui penyeimbang beban. Server dapat terhubung ke internet dengan menggunakan gateway NAT. Untuk meningkatkan ketahanan, Anda menerapkan gateway NAT di kedua Availability Zone.

Gambaran Umum

Diagram berikut memberikan gambaran umum tentang sumber daya yang termasuk dalam contoh ini. VPC memiliki subnet publik dan subnet pribadi di dua Availability Zone. Setiap subnet publik berisi gateway NAT dan node penyeimbang beban. Server berjalan di subnet pribadi, diluncurkan dan dihentikan dengan menggunakan grup Auto Scaling, dan menerima lalu lintas dari penyeimbang beban. Server dapat terhubung ke internet dengan menggunakan gateway NAT. Server dapat terhubung ke Amazon S3 dengan menggunakan titik akhir VPC gateway.

Perutean

Saat Anda membuat VPC ini dengan menggunakan konsol VPC Amazon, kami membuat tabel rute untuk subnet publik dengan rute lokal dan rute ke gateway internet. Kami juga membuat tabel rute untuk subnet pribadi dengan rute lokal, dan rute ke gateway NAT, gateway internet khusus egres, dan titik akhir VPC gateway.

Berikut ini adalah contoh tabel rute untuk subnet publik, dengan rute untuk keduanya IPv4 dan IPv6. Jika Anda membuat subnet IPv4 -only alih-alih subnet tumpukan ganda, tabel rute Anda hanya menyertakan rute. IPv4

| Tujuan | Target |

|---|---|

10.0.0.0/16 |

lokal |

2001:db8:1234:1a00::/56 |

lokal |

| 0.0.0.0/0 | igw-id |

| ::/0 | igw-id |

Berikut ini adalah contoh tabel rute untuk salah satu subnet pribadi, dengan rute untuk keduanya IPv4 dan IPv6. Jika Anda membuat subnet IPv4 -only, tabel rute hanya mencakup rute. IPv4 Rute terakhir mengirimkan lalu lintas yang ditujukan untuk Amazon S3 ke titik akhir VPC gateway.

| Tujuan | Target |

|---|---|

10.0.0.0/16 |

lokal |

2001:db8:1234:1a00::/56 |

lokal |

| 0.0.0.0/0 | nat-gateway-id |

| ::/0 | eigw-id |

s3-prefix-list-id |

s3-gateway-id |

Keamanan

Berikut ini adalah contoh aturan yang mungkin Anda buat untuk grup keamanan yang Anda kaitkan dengan server Anda. Grup keamanan harus mengizinkan lalu lintas dari penyeimbang beban melalui port dan protokol pendengar. Ini juga harus memungkinkan lalu lintas pemeriksaan kesehatan.

| Sumber | Protokol | Rentang Port | Komentar |

|---|---|---|---|

ID of the load balancer security group |

listener protocol |

listener port |

Mengizinkan lalu lintas masuk dari penyeimbang beban di port pendengar |

ID of the load balancer security group |

health check protocol |

health check port |

Memungkinkan lalu lintas pemeriksaan kesehatan masuk dari penyeimbang beban |

1. Buat VPC

Gunakan prosedur berikut untuk membuat VPC dengan subnet publik dan subnet pribadi di dua Availability Zones, dan gateway NAT di setiap Availability Zone.

Untuk membuat VPC

Buka konsol VPC Amazon di. https://console.aws.amazon.com/vpc/

-

Di dasbor, pilih Buat VPC.

-

Agar Sumber Daya dapat dibuat, pilih VPC dan lainnya.

-

Konfigurasikan VPC

-

Untuk Pembuatan otomatis tanda nama, masukkan nama untuk VPC.

-

Untuk blok IPv4 CIDR, Anda dapat menyimpan saran default, atau sebagai alternatif Anda dapat memasukkan blok CIDR yang diperlukan oleh aplikasi atau jaringan Anda.

-

Jika aplikasi Anda berkomunikasi dengan menggunakan IPv6 alamat, pilih blok CIDR, blok IPv6 CIDR yang disediakan Amazon IPv6 .

-

-

Konfigurasikan subnet

-

Untuk Jumlah Availability Zone, pilih 2, sehingga Anda dapat meluncurkan instance di beberapa Availability Zone untuk meningkatkan ketahanan.

-

Untuk Jumlah subnet publik, pilih 2.

-

Untuk Jumlah subnet pribadi, pilih 2.

-

Anda dapat menyimpan blok CIDR default untuk subnet publik, atau sebagai alternatif Anda dapat memperluas Kustomisasi blok CIDR subnet dan memasukkan blok CIDR. Untuk informasi selengkapnya, lihat Blok CIDR subnet.

-

-

Untuk gateway NAT, pilih 1 per AZ untuk meningkatkan ketahanan.

-

Jika aplikasi Anda berkomunikasi dengan menggunakan IPv6 alamat, untuk gateway internet Egress saja, pilih Ya.

-

Untuk titik akhir VPC, jika instans Anda harus mengakses bucket S3, pertahankan default S3 Gateway. Jika tidak, instance di subnet pribadi Anda tidak dapat mengakses Amazon S3. Tidak ada biaya untuk opsi ini, jadi Anda dapat mempertahankan default jika Anda mungkin menggunakan bucket S3 di masa mendatang. Jika Anda memilih None, Anda selalu dapat menambahkan titik akhir VPC gateway nanti.

-

Untuk opsi DNS, hapus Aktifkan nama host DNS.

-

Pilih Buat VPC.

2. Men-deploy aplikasi Anda

Idealnya, Anda telah selesai menguji server Anda di lingkungan pengembangan atau pengujian, dan membuat skrip atau gambar yang akan Anda gunakan untuk menyebarkan aplikasi Anda dalam produksi.

Anda dapat menggunakan Amazon EC2 Auto Scaling untuk menyebarkan server di beberapa Availability Zone dan mempertahankan kapasitas server minimum yang diperlukan oleh aplikasi Anda.

Untuk meluncurkan instance dengan menggunakan grup Auto Scaling

-

Buat template peluncuran untuk menentukan informasi konfigurasi yang diperlukan untuk meluncurkan EC2 instans Anda menggunakan Amazon EC2 Auto Scaling. Untuk step-by-step petunjuk arah, lihat Membuat template peluncuran untuk grup Auto Scaling Anda di Panduan Pengguna Auto EC2 Scaling Amazon.

-

Buat grup Auto Scaling, yang merupakan kumpulan EC2 instance dengan ukuran minimum, maksimum, dan yang diinginkan. Untuk step-by-step petunjuk arah, lihat Membuat grup Auto Scaling menggunakan templat peluncuran di Panduan Pengguna Amazon Auto EC2 Scaling.

-

Buat penyeimbang beban, yang mendistribusikan lalu lintas secara merata di seluruh instans di grup Auto Scaling Anda, dan pasang penyeimbang beban ke grup Auto Scaling Anda. Untuk informasi selengkapnya, lihat Panduan Pengguna Elastic Load Balancing dan Gunakan Elastic Load Balancing di Panduan Pengguna Amazon Auto EC2 Scaling.

3. Uji konfigurasi Anda

Setelah Anda selesai menerapkan aplikasi Anda, Anda dapat mengujinya. Jika aplikasi Anda tidak dapat mengirim atau menerima lalu lintas yang Anda harapkan, Anda dapat menggunakan Reachability Analyzer untuk membantu Anda memecahkan masalah. Misalnya, Reachability Analyzer dapat mengidentifikasi masalah konfigurasi dengan tabel rute atau grup keamanan Anda. Untuk informasi selengkapnya, lihat Panduan Reachability Analyzer.

4. Bersihkan

Setelah selesai dengan konfigurasi ini, Anda dapat menghapusnya. Sebelum Anda dapat menghapus VPC, Anda harus menghapus grup Auto Scaling, menghentikan instance Anda, menghapus gateway NAT, dan menghapus penyeimbang beban. Untuk informasi selengkapnya, lihat Hapus VPC Anda.