Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Utilizzo di SSL con un'istanza database Microsoft SQL Server

Ora puoi utilizzare Secure Sockets Layer (SSL) per crittografare le connessioni tra le applicazioni client e le istanze database Amazon RDS che eseguono Microsoft SQL Server. Il supporto SSL è disponibile in tutte le AWS regioni per tutte le edizioni di SQL Server supportate.

Quando crei un'istanza database di SQL Server, Amazon RDS crea un certificato SSL per l'istanza. Il certificato SSL include l'endpoint dell'istanza database come nome comune (CN) per il certificato SSL per la protezione contro attacchi di spoofing.

Vi sono due modi per utilizzare SSL per connettersi all'istanza database di SQL Server:

-

Forzare SSL per tutte le connessioni — ciò avviene in modo trasparente per il client e il client non deve effettuare alcuna operazione per utilizzare SSL.

Nota

Quando imposti

rds.force_sslsu1e utilizzi le versioni 19.3, 20.0 e 20.2 di SSMS, assicurati di effettuare quanto segue:-

Abilitare Considera attendibile il certificato del server in SSMS.

-

Importare il certificato nel sistema.

-

-

Crittografare connessioni specifiche — viene configurata una connessione SSL da un computer client specifico e devi eseguire alcune operazioni nel client per crittografare le connessioni.

Per informazioni sul supporto di Transport Layer Security (TLS) per SQL Server, consulta l'argomento relativo al supporto di TLS 1.2 per Microsoft SQL Server

Imposizione dell'utilizzo di SSL per le connessioni all'istanza database

Puoi forzare l'utilizzo di SSL per tutte le connessioni all'istanza database. Se forzi l'utilizzo di SSL per le connessioni, ciò avviene in modo trasparente per il client e il client non deve effettuare alcuna operazione per utilizzare SSL.

Per forzare l'utilizzo di SSL, utilizza il parametro rds.force_ssl. Per impostazione predefinita, il parametro rds.force_ssl è impostato su 0 (off). Imposta il parametro rds.force_ssl su 1 (on) per forzare l'utilizzo di SSL per le connessioni. Il parametro rds.force_ssl è statico, quindi dopo aver modificato il valore devi riavviare l'istanza database per rendere effettiva la modifica.

Per forzare l'utilizzo di SSL per tutte le connessioni all'istanza database

-

Determinare il gruppo di parametri collegato all'istanza database:

Accedi a Console di gestione AWS e apri la console Amazon RDS all'indirizzo https://console.aws.amazon.com/rds/

. -

Nell'angolo in alto a destra della console Amazon RDS, scegli la AWS regione della tua istanza DB.

-

Nel riquadro di navigazione, scegliere Databases (Database) quindi scegliere il nome dell'istanza database per mostrarne i dettagli.

-

Scegliere la scheda Configuration (Configurazione). Individuare il campo Gruppo di parametri nella sezione.

-

Se necessario, creare un nuovo gruppo di parametri. Se l'istanza database utilizza il gruppo di parametri predefinito, è necessario creare un nuovo gruppo di parametri. Se l'istanza database utilizza un gruppo di parametri non predefinito, è possibile scegliere di modificare il gruppo di parametri esistente oppure di creare un nuovo gruppo di parametri. Se si modifica un gruppo di parametri esistente, la modifica interessa tutte le istanze database che utilizzano tale gruppo di parametri.

Per creare un nuovo gruppo di parametri, seguire le istruzioni in Creazione di un gruppo di parametri database in Amazon RDS.

-

Modificare il gruppo di parametri nuovo o esistente per impostare il parametro

rds.force_sslsutrue. Per modificare un gruppo di parametri, seguire le istruzioni in Modifica dei parametri in un gruppo di parametri database in Amazon RDS. -

Se è stato creato un nuovo gruppo di parametri, modificare l'istanza database per collegare il nuovo gruppo di parametri. Modificare l'impostazione DB Parameter Group (Gruppo di parametri database) dell'istanza database. Per ulteriori informazioni, consulta Modifica di un'istanza database Amazon RDS.

-

Riavviare l'istanza database. Per ulteriori informazioni, consulta Riavvio di un'istanza DB DB.

Crittografia di connessioni specifiche

Puoi forzare l’utilizzo di SSL per tutte le connessioni all’istanza database oppure puoi crittografare le connessioni solo da computer client specifici. Per utilizzare SSL da un client specifico, devi ottenere i certificati per il computer client, importare i certificati nel computer client e quindi crittografare le connessioni dal computer client.

Nota

Tutte le istanze di SQL Server create dopo il 5 agosto 2014 utilizzando l'endpoint dell'istanza database nel campo relativo al nome comune del certificato SSL. Prima del 5 agosto 2014, la verifica del certificato SSL non era disponibile per le istanze di VPC-based SQL Server. Se disponi di un'istanza DB di VPC-based SQL Server creata prima del 5 agosto 2014 e desideri utilizzare la verifica del certificato SSL e assicurarti che l'endpoint dell'istanza sia incluso come CN per il certificato SSL per quell'istanza DB, rinomina l'istanza. Quando rinomini un'istanza database, viene distribuito un nuovo certificato e l'istanza viene riavviata per abilitare il nuovo certificato.

Recupero di certificati per i computer client

Per crittografare le connessioni da un computer client a un'istanza database Amazon RDS che esegue Microsoft SQL Server, è necessario un certificato nel computer client.

Per ottenere il certificato, scaricalo nel computer client. Puoi scaricare un certificato root che funziona per tutte le regioni. Puoi anche scaricare un bundle di certificati che contiene i certificati root sia nuovi che precedenti. Inoltre, puoi scaricare certificati intermedi specifici della regione. Per ulteriori informazioni sul download, consulta .

Dopo aver scaricato il certificato appropriato, importalo nel sistema operativo Microsoft Windows seguendo la procedura nella sezione successiva.

Importazione di certificati nei computer client

Puoi utilizzare la procedura seguente per importare il certificato nel sistema operativo Microsoft Windows nel computer client.

Per importare il certificato nel sistema operativo Windows:

-

Nel menu Start digitare

Runnella casella di ricerca e premere INVIO. -

Nella casella Apri digitare

MMCe quindi scegliere OK. -

Nella console MMC, nel menu File, scegli. Add/Remove Snap-in

-

Nella finestra di Snap-ins dialogo Aggiungi o rimuovi, per Snap-in disponibili

Certificates, selezionare e quindi scegliere Aggiungi. -

Nella finestra di dialogo Snap-in certificati scegliere Account del computer e quindi Avanti.

-

Nella finestra di dialogo Seleziona computer scegliere Fine.

-

Nella finestra di Snap-ins dialogo Aggiungi o rimuovi, scegliete OK.

-

Nella console MMC espandere Certificati, aprire il menu contestuale (clic con il pulsante destro del mouse) per Autorità di certificazione radice attendibili, scegliere Tutte le attività e quindi scegliere Importa.

-

Nella prima pagina dell'Importazione guidata certificati scegliere Avanti.

-

Nella seconda pagina dell'Importazione guidata certificati scegliere Sfoglia. Nella finestra del browser modificare il tipo di file scegliendo Tutti i file (*.*), perché .pem non è un'estensione standard per i certificati. Individuare il file con estensione .pem scaricato in precedenza.

Nota

Quando ci si connette da client Windows come SQL Server Management Studio (SSMS), si consiglia di utilizzare il formato di certificato PKCS #7 (.p7b) anziché il file global-bundle.pem. Il formato .p7b garantisce che l'intera catena di certificati, incluse le autorità di certificazione (CA) root e intermediate, venga importata correttamente in Windows Certificate Store. In questo modo si evitano gli errori di connessione che possono verificarsi quando è abilitata la crittografia obbligatoria, poiché le importazioni in formato.pem potrebbero non installare correttamente l'intera catena.

-

Scegliere Apri per selezionare il file del certificato e quindi scegliere Avanti.

-

Nella terza pagina dell'Importazione guidata certificati scegliere Avanti.

-

Nella quarta pagina dell'Importazione guidata certificati scegliere Fine. Viene visualizzata una finestra di dialogo che indica che l'importazione è riuscita.

-

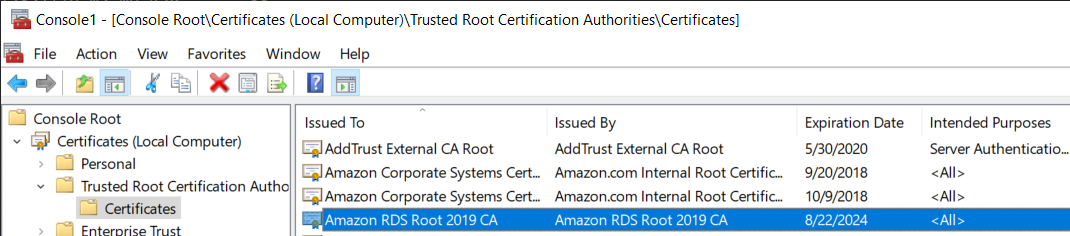

Nella console MMC espandere Certificati, espandere Autorità di certificazione radice attendibili e quindi scegliere Certificati. Individuare il certificato per verificarne l'esistenza, come illustrato di seguito.

Crittografia di connessioni a un'istanza database Amazon RDS che esegue Microsoft SQL Server

Dopo avere importato un certificato nel computer client, è possibile crittografare le connessioni dal computer client a un'istanza database Amazon RDS che esegue Microsoft SQL Server.

Per SQL Server Management Studio, attieniti alla procedura seguente. Per ulteriori informazioni su SQL Server Management Studio, consulta Utilizzare SQL Server Management Studio

Per crittografare le connessioni da SQL Server Management Studio

-

Avviare SQL Server Management Studio.

-

Per Connetti al server digitare le informazioni del server, il nome utente di accesso e la password.

-

Scegliere Opzioni.

-

Selezionare Crittografa connessione.

-

Scegliere Connetti.

-

Verificare che la connessione sia crittografata eseguendo la query seguente. Verificare che la query restituisca

trueperencrypt_option.select ENCRYPT_OPTION from SYS.DM_EXEC_CONNECTIONS where SESSION_ID = @@SPID

Per qualsiasi altro client SQL, attieniti alla procedura seguente.

Per crittografare le connessioni da altri client SQL

-

Aggiungere

encrypt=truealla stringa di connessione. La stringa deve essere disponibile come opzione o come proprietà nella pagina della connessione negli strumenti dell'interfaccia utente grafica.Nota

Per abilitare la crittografia SSL per i client che si connettono utilizzando JDBC, può essere necessario aggiungere il certificato SQL Amazon RDS all'archivio di certificati CA (cacerts) Java. A tale scopo, è possibile utilizzare l'utilità keytool

. -

Verificare che la connessione sia crittografata eseguendo la query seguente. Verificare che la query restituisca

trueperencrypt_option.select ENCRYPT_OPTION from SYS.DM_EXEC_CONNECTIONS where SESSION_ID = @@SPID