Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

AWS KMS concetti

Scopri i termini e i concetti di base utilizzati in AWS Key Management Service (AWS KMS) e come interagiscono per proteggere i tuoi dati.

Introduzione a AWS KMS

AWS Key Management Service (AWS KMS) fornisce un'interfaccia web per generare e gestire chiavi crittografiche e opera come fornitore di servizi crittografici per la protezione dei dati. AWS KMS offre servizi tradizionali di gestione delle chiavi integrati con AWS servizi per fornire una visione coerente delle chiavi dei clienti su tutti i fronti AWS, con gestione e controllo centralizzati.

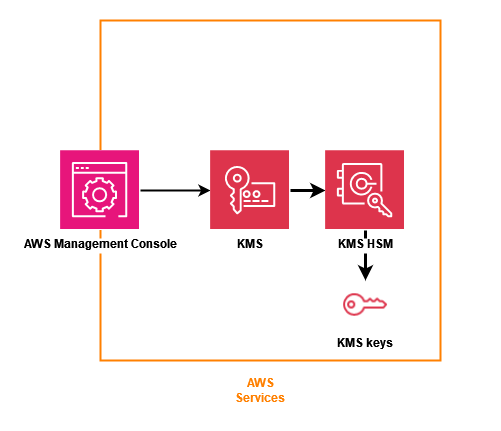

AWS KMS include un'interfaccia web tramite interfaccia a riga di comando e operazioni RESTful API per richiedere le operazioni crittografiche di una flotta distribuita di moduli di sicurezza hardware convalidati FIPS 140-3 (). Console di gestione AWS HSMs L' AWS KMS HSM è un dispositivo crittografico hardware standalone multichip progettato per fornire funzioni crittografiche dedicate per soddisfare i requisiti di sicurezza e scalabilità di. AWS KMSÈ possibile stabilire la propria gerarchia crittografica basata su HSM nelle chiavi gestite come AWS KMS keys. Queste chiavi sono disponibili solo su HSMs e solo in memoria per il tempo necessario all'elaborazione della richiesta crittografica. È possibile creare più chiavi KMS, ognuna rappresentata dal proprio ID chiave. Solo con i ruoli e gli account AWS IAM amministrati da ciascun cliente è possibile creare, eliminare o utilizzare chiavi KMS gestite dal cliente per crittografare, decrittografare, firmare o verificare i dati. Puoi definire i controlli di accesso su chi può gestire and/or l'uso delle chiavi KMS creando una policy allegata alla chiave. Tali policy consentono di definire usi specifici dell'applicazione per le chiavi per ogni operazione API.

Inoltre, la maggior parte dei AWS servizi supporta la crittografia dei dati inattivi utilizzando le chiavi KMS. Questa funzionalità consente ai clienti di controllare come e quando AWS i servizi possono accedere ai dati crittografati controllando come e quando è possibile accedere alle chiavi KMS.

AWS KMS è un servizio a più livelli composto da AWS KMS host rivolti al Web e da un livello di. HSMs Il raggruppamento di questi host a più livelli costituisce lo stack. AWS KMS Tutte le richieste AWS KMS devono essere effettuate tramite il protocollo Transport Layer Security (TLS) e terminate su un host. AWS KMS AWS KMS gli host consentono TLS solo con una suite di crittografia che fornisce una perfetta segretezza di inoltro.

AWS KMS obiettivi di progettazione

AWS KMS è progettato per soddisfare i seguenti requisiti.

- Durabilità

-

La durabilità delle chiavi crittografiche è progettata per eguagliare quella dei servizi di massima durabilità in AWS. Una singola chiave di crittografia può crittografare grandi volumi di dati accumulati per un lungo periodo di tempo.

- Affidabile

-

L'utilizzo delle chiavi è protetto alle policy di controllo accessi definite e gestite dall'utente. Non esiste alcun meccanismo per esportare le chiavi KMS in chiaro. La riservatezza delle chiavi di crittografia è fondamentale. Sono necessari più dipendenti Amazon con accesso specifico per ruolo ai controlli di accesso basati sul quorum per eseguire azioni amministrative su. HSMs

- Bassa latenza e velocità effettiva elevata

-

AWS KMS fornisce operazioni crittografiche a livelli di latenza e velocità effettiva adatti all'uso da parte di altri servizi in. AWS

- Regioni indipendenti

-

AWS fornisce regioni indipendenti per i clienti che devono limitare l'accesso ai dati in diverse regioni. L'utilizzo delle chiavi può essere isolato all'interno di una Regione AWS.

- Fonte sicura di numeri casuali

-

Poiché una crittografia avanzata dipende da una generazione di numeri casuali davvero imprevedibile, AWS KMS fornisce una fonte di numeri casuali convalidata e di alta qualità.

- Audit

-

AWS KMS registra l'uso e la gestione delle chiavi crittografiche nei log. AWS CloudTrail È possibile utilizzare AWS CloudTrail i log per controllare l'uso delle chiavi crittografiche, incluso l'uso delle chiavi da parte AWS dei servizi che operano per conto dell'utente.

Per raggiungere questi obiettivi, il AWS KMS sistema include una serie di AWS KMS operatori e operatori di service host (collettivamente, «operatori») che amministrano i «domini». Un dominio è un insieme di AWS KMS server e operatori definito a livello regionale. HSMs Ogni AWS KMS operatore dispone di un token hardware che contiene una coppia di chiavi privata e una pubblica che viene utilizzata per autenticare le sue azioni. HSMs Dispongono di un'ulteriore coppia di chiavi private e pubbliche per stabilire chiavi di crittografia che proteggono la sincronizzazione dello stato HSM.