Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

AWS Site-to-Site VPN Connessioni ridondanti per il failover

Per proteggerti dalla perdita di connettività nel caso in cui il dispositivo gateway del cliente non sia disponibile, puoi configurare una seconda connessione Site-to-Site VPN al tuo VPC e al gateway privato virtuale aggiungendo un secondo dispositivo gateway cliente. Utilizzando le connessioni VPN ridondanti e i dispositivi gateway del cliente, è possibile eseguire la manutenzione di uno o più dispositivi mentre il traffico continua a scorrere sulla connessione del secondo gateway del cliente.

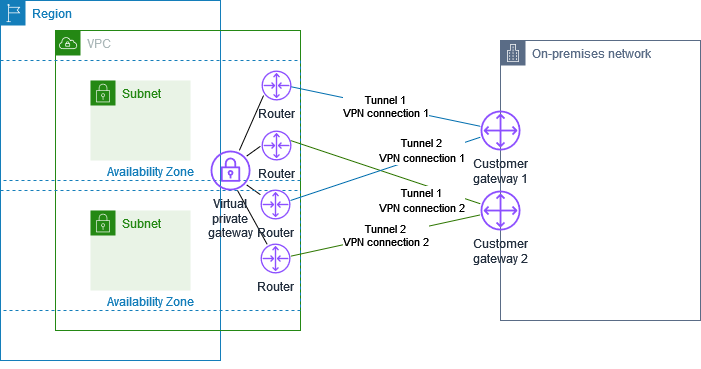

Il seguente diagramma mostra due connessioni VPN. Ogni connessione VPN ha i propri tunnel e il proprio gateway del cliente.

Per questo scenario, effettuare le operazioni seguenti:

-

Configura una seconda connessione Site-to-Site VPN utilizzando lo stesso gateway privato virtuale e creando un nuovo gateway per i clienti. L'indirizzo IP del gateway del cliente per la seconda connessione Site-to-Site VPN deve essere accessibile al pubblico.

-

Configurare un secondo dispositivo gateway del cliente. Entrambi i dispositivi devono pubblicizzare gli stessi intervalli IP al gateway virtuale privato. Il routing BGP serve a determinare il percorso per il traffico. Se si verifica un errore in un dispositivo gateway del cliente, il gateway virtuale privato indirizza tutto il traffico al dispositivo gateway del cliente in funzione.

Le connessioni Site-to-Site VPN con routing dinamico utilizzano il Border Gateway Protocol (BGP) per lo scambio di informazioni di routing tra i gateway dei clienti e i gateway privati virtuali. Le connessioni Site-to-Site VPN con routing statico richiedono l'immissione di percorsi statici per la rete remota sul lato del gateway del cliente. Le informazioni sulla route pubblicizzate BGP e immesse staticamente consentono ai gateway su entrambi i lati di determinare quali tunnel sono disponibili e reinstradare il traffico se si verifica un errore. Ti consigliamo di configurare la rete per utilizzare le informazioni di routing fornite da BGP (se disponibile) per selezionare un percorso disponibile. La configurazione Esatta dipende dall'architettura della rete.

Per ulteriori informazioni sulla creazione e la configurazione di un gateway per il cliente e di una connessione Site-to-Site VPN, consulta. Inizia con AWS Site-to-Site VPN