Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Gestione della visibilità e della protezione su più account

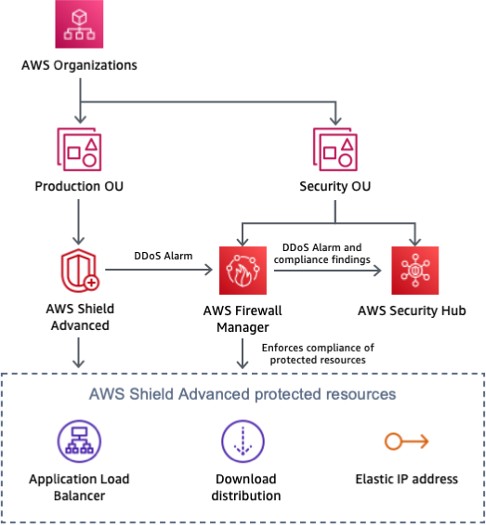

Negli scenari in cui si opera su più componenti Account AWS e si hanno più componenti da proteggere, l'utilizzo di tecniche che consentono di operare su larga scala e ridurre il sovraccarico operativo aumenta le capacità di mitigazione. Quando si gestiscono risorse AWS Shield Advanced protette in più account, è possibile impostare un monitoraggio centralizzato utilizzando and. AWS Firewall Manager AWS Security Hub Con Firewall Manager, puoi creare una politica di sicurezza che impone la conformità alla DDoS protezione in tutti i tuoi account. È possibile utilizzare questi due servizi insieme per gestire le risorse protette su più account e centralizzare il monitoraggio di tali risorse.

Security Hub si integra automaticamente con Firewall Manager, consentendo ai clienti di Shield Advanced di visualizzare i risultati di sicurezza in un'unica dashboard, insieme ad altri avvisi di sicurezza e stati di conformità ad alta priorità.

Ad esempio, quando Shield Advanced rileva traffico anomalo destinato a una risorsa protetta Account AWS all'interno dell'ambito, questo risultato sarà visibile nella console Security Hub. Se configurato, Firewall Manager può rendere automaticamente conforme la risorsa creandola come risorsa protetta da Shield Advanced e quindi aggiornare Security Hub quando la risorsa è in uno stato conforme.

Diagramma dell'architettura che mostra il monitoraggio delle risorse AWS Shield protette con Firewall Manager e Security Hub

Per ulteriori informazioni sul monitoraggio centralizzato delle risorse protette da Shield, consulta Configurare il monitoraggio centralizzato DDoS degli eventi e correggere automaticamente le