翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS CloudHSM クライアントend-to-endの暗号化

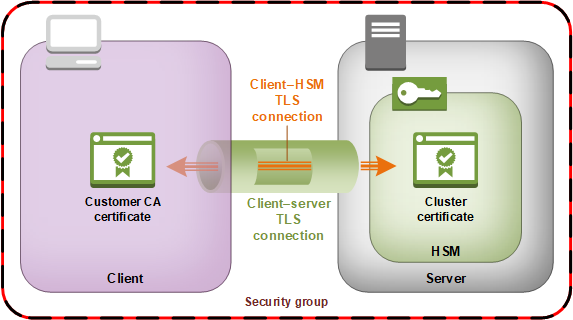

クライアントインスタンスとクラスターの HSM の間の通信はエンドツーエンドで暗号化されます。クライアントと HSM のみが、通信を復号できます。

次のプロセスでは、クライアントが HSM とのエンドツーエンドの暗号化通信を確立する方法を説明します。

-

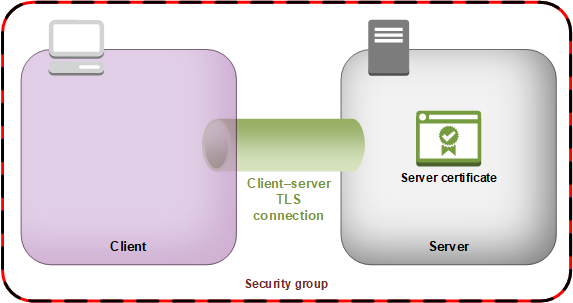

クライアントは、HSM ハードウェアをホストするサーバーと Transport Layer Security (TLS) 接続を確立します。クラスターのセキュリティグループによって、セキュリティグループのクライアントインスタンスからのみ、サーバーへのインバウンドトラフィックが許可されます。また、クライアントはサーバーの証明書をチェックして、それが信頼されたサーバーであることを確認します。

-

次に、クライアントは HSM ハードウェアと暗号化された接続を確立します。HSM には、独自の証明機関 (CA) で署名されたクラスター証明書があり、クライアントには CA のルート証明書があります。クライアントと HSM の暗号化された接続が確立される前に、クライアントはルート証明書に対して HSM のクラスター証明書を確認します。接続が確立されるのは、HSM が信頼済みであることをクライアントが正しく確認した場合のみです。