翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Amazon Comprehend における暗号化

Amazon Comprehend は AWS Key Management Service (AWS KMS) と連携して、データの暗号化を強化します。Amazon S3 では、すでにテキスト分析、トピックモデリング、またはカスタム Amazon Comprehend でのジョブを作成する際に、入力ドキュメントを暗号化することができます。との統合 AWS KMS により、Start* ジョブと Create* ジョブのストレージボリューム内のデータを暗号化し、独自の KMS キーを使用して Start* ジョブの出力結果を暗号化できます。

の場合 AWS Management Console、Amazon Comprehend はカスタムモデルを独自の KMS キーで暗号化します。の場合 AWS CLI、Amazon Comprehend は独自の KMS キーまたは提供されたカスタマーマネージドキー (CMK) を使用してカスタムモデルを暗号化できます。

を使用した KMS 暗号化 AWS Management Console

コンソール使用時には、次の 2 つの暗号化オプションがあります。

-

ボリュームの暗号化

-

出力結果の暗号化

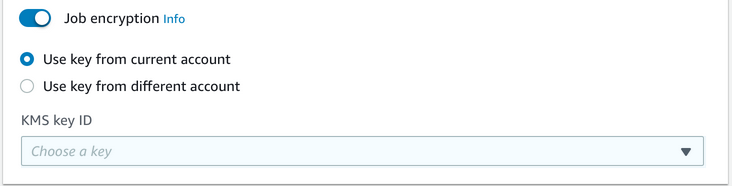

ボリュームで暗号化を有効にする

-

[ジョブ設定] で、[ジョブ暗号化] オプションを選択します。

-

KMS カスタマー管理キー (CMK) が、現在使用しているアカウントのものか、別のアカウントのものかを選択します。現在のアカウントのキーを使用する場合は、[KMS キー ID] でキーを選択します。別のアカウントのキーを使用する場合は、キーの ARN を入力する必要があります。

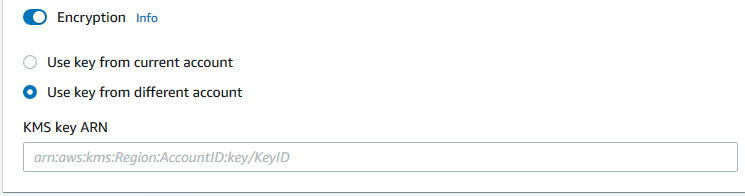

出力結果の暗号化を有効にするには

-

[出力設定] から、[暗号化] オプションを選択します。

-

カスタマーマネージドキー (CMK) が、現在使用しているアカウントのキーか、別のアカウントのキーかを選択します。現在のアカウントのキーを使用する場合は、[KMS キー ID] からキーを選択します。別のアカウントのキーを使用する場合は、キーの ARN を入力する必要があります。

S3 上の入力ドキュメントに SSE-KMS を使用した暗号化を以前にセットアップしたことがあると、セキュリティが強化されていることがあります。ただし、その場合は、使用する IAM ロールに、入力ドキュメントを暗号化する KMS キーに対する kms:Decrypt アクセス許可が必要です。詳細については、「KMS 暗号化を使用するために必要なアクセス許可」を参照してください。

API オペレーションによる KMS 暗号化

Amazon Comprehend Start* および Create* API オペレーションのすべてで、 KMS で暗号化された入力ドキュメントを利用することができます。元のジョブの入力が KmsKeyId である場合、Describe* および List* API オペレーションは OutputDataConfig に KmsKeyId を返します。入力でなかった場合は、返されません。

これは、StartEntitiesDetectionJob オペレーションを使用した次の AWS CLI の例で確認できます。

aws comprehend start-entities-detection-job \ --regionregion\ --data-access-role-arn "data access role arn" \ --entity-recognizer-arn "entity recognizer arn" \ --input-data-config "S3Uri=s3://Bucket Name/Bucket Path" \ --job-namejob name\ --language-code en \ --output-data-config "KmsKeyId=Output S3 KMS key ID" "S3Uri=s3://Bucket Name/Bucket Path/" \ --volumekmskeyid "Volume KMS key ID"

注記

この例は、Unix、Linux、および macOS 用にフォーマットされています。Windows の場合は、各行末のバックスラッシュ (\) Unix 連結文字をキャレット (^) に置き換えてください。

API オペレーションによるカスタマーマネージドキー (CMK) の暗号化

Amazon Comprehend カスタムモデル API オペレーション、CreateEntityRecognizer、CreateDocumentClassifier、および はCreateEndpoint、 を介したカスタマーマネージドキーを使用した暗号化をサポートします AWS CLI。

プリンシパルによるカスタマーマネージドキーの使用または管理を許可するには、IAM ポリシーが必要です。これらのキーは、ポリシーステートメントの Resource 要素で指定されます。ベストプラクティスは、プリンシパルがポリシーステートメントで使用する必要があるキーにカスタマーマネージドキーを制限することです。

次の CLI AWS の例では、CreateEntityRecognizer オペレーションを使用してモデル暗号化を使用してカスタムエンティティレコグナイザーを作成します。

aws comprehend create-entity-recognizer \ --recognizer-namename\ --data-access-role-arndata access role arn\ --language-code en \ --model-kms-key-idModel KMS Key ID\ --input-data-config file:///path/input-data-config.json

注記

この例は、Unix、Linux、および macOS 用にフォーマットされています。Windows の場合は、各行末のバックスラッシュ (\) Unix 連結文字をキャレット (^) に置き換えてください。