翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

接続のトラブルシューティング

以下の情報は、、、 AWS CodeBuild AWS CodeDeployおよび のリソースへの接続に関する一般的な問題のトラブルシューティングに役立ちます AWS CodePipeline。

接続を作成できません

接続を作成するためのアクセス許可がない可能性があります。詳細については、「のアクセス許可と例 AWS CodeConnections」を参照してください。

接続を作成または完了しようとすると、アクセス許可エラーが表示される

CodePipeline コンソールで接続を作成または表示しようとすると、次のエラーメッセージが返されることがあります。

User: username is not authorized to perform: permission on resource: connection-ARN

このメッセージが表示された場合は、アクセス許可が十分であることを確認してください。

AWS Command Line Interface (AWS CLI) または AWS Management Console で接続を作成および表示するアクセス許可は、コンソールで接続を作成および完了するために必要なアクセス許可の一部にすぎません。単に接続を表示、編集、または作成してから保留中の接続を完了するために必要なアクセス許可は、特定のタスクだけを実行する必要があるユーザーを対象に絞り込む必要があります。詳細については、「のアクセス許可と例 AWS CodeConnections」を参照してください。

接続を使用しようとすると、アクセス許可エラーが表示されます

CodePipeline コンソールで接続を使用しようとすると、アクセス許可の一覧表示、取得、および作成のアクセス許可がある場合でも、次のエラーメッセージのいずれかまたは両方が返されることがあります。

You have failed to authenticate your account.(アカウントの認証に失敗しました。)

User: username is not authorized to perform: codestar-connections:UseConnection on resource: connection-ARN

これが発生した場合、アクセス許可が十分であることを確認してください。

プロバイダーの場所で使用可能なリポジトリーをリストするなど、接続を使用するためのアクセス許可があることを確認してください。 詳細については、「のアクセス許可と例 AWS CodeConnections」を参照してください。

接続が使用可能な状態でないか、または保留中ではなくなりました

接続が使用可能な状態ではないというメッセージがコンソールに表示される場合は、[Complete connection] (完全な接続) を選択します。

接続を完了することを選択し、接続が保留状態ではないというメッセージが表示された場合は、接続がすでに使用可能な状態になっているため、要求をキャンセルできます。

接続の GitClone アクセス許可を追加する

ソースアクションと CodeBuild アクションで AWS CodeStar 接続を使用する場合、入力アーティファクトをビルドに渡す方法は 2 つあります。

-

デフォルト: ソースアクションは、 CodeBuild がダウンロードするコードを含む zip ファイルを生成します。

-

Git クローン: ソースコードは、直接ビルド環境にダウンロードできます。

Git クローンモードでは、作業中の Git リポジトリとしてソースコードを操作することができます。このモードを使用するには、接続を使用するためのアクセス許可を CodeBuild 環境 に付与する必要があります。

CodeBuild サービスのロールポリシーにアクセス許可を追加するには、CodeBuild サービスのロールにアタッチするカスタマーマネージドポリシーを作成します。次の手順では、UseConnection のアクセス許可が action フィールドに指定され、接続 Amazon Resource Name (ARN) が Resource フィールドに指定されたポリシーを作成します。

コンソールを使用して UseConnection のアクセス許可を追加するには

-

パイプラインの接続 ARN を確認するには、パイプラインを開き、ソースアクションの (i) のアイコンを選択します。[Configuration] (設定) ペインが開き、接続 ARN が [ConnectionArn] の横に表示されます。CodeBuild サービスロールポリシーに接続 ARN を追加します。

-

CodeBuild サービスロールを確認するには、パイプラインで使用されているビルドプロジェクトを開き、[Build details] (ビルドの詳細) タブに移動します。

-

[Environment] (環境) セクションで、[Service role] (サービスロール) リンクを選択します。これにより AWS Identity and Access Management (IAM) コンソールが開き、接続へのアクセスを許可する新しいポリシーを追加できます。

-

IAM コンソールで [ポリシーのアタッチ] を選択し、[ポリシーの作成] を選択します。

次のサンプルポリシーテンプレートを使用します。次の例に示すように、

Resourceフィールドに接続 ARN を追加します。[JSON] タブで、ポリシーを貼り付けます。

-

[ポリシーの確認] を選択します。ポリシーの名前 (例:

connection-permissions) を入力し、[ポリシーの作成] を選択します。 -

サービスロール Attach Permissions (アクセス許可のアタッチ) ページに戻り、ポリシーリストを更新して、作成したポリシーを選択します。[ポリシーのアタッチ] を選択します。

ホストが使用可能な状態ではありません

ホストが Available 状態ではないというメッセージがコンソールに表示される場合は、[Set up host] (ホストのセットアップ) を選択します。

ホスト作成の最初のステップにより、作成されたホストは Pending 状態になります。ホストを Available 状態に移行するには、コンソールでホストをセットアップすることを選択する必要があります。詳細については、「保留中のホストをセットアップする」を参照してください。

注記

CLI AWS を使用してPendingホストをセットアップすることはできません。

接続エラーのあるホストのトラブルシューティング

基盤となる GitHub アプリが削除または変更された場合、接続とホストがエラー状態に移行する可能性があります。エラー状態のホストと接続はリカバリできず、ホストを再作成する必要があります。

-

アプリの pem キーの変更、アプリ名の変更(最初の作成後)などのアクションにより、ホストと関連するすべての接続がエラー状態になります。

コンソールまたは CLI がホストまたは Error 状態のホストに関連する接続を返す場合は、次の手順を実行する必要がある場合があります。

-

ホストリソースを削除して再作成し、ホスト登録アプリを再インストールします。詳細については、「ホストを作成する」を参照してください。

ホストへの接続を作成できません

接続またはホストを作成するには、次の条件が必要です。

-

ホストは AVAILABLE 状態である必要があります。詳細については、次を参照してください。

-

接続はホストと同じリージョンで作成する必要があります。

ホストの VPC 設定のトラブルシューティング

ホストリソースを作成するときは、GitHub Enterprise Server インスタンスがインストールされているインフラストラクチャのネットワーク接続または VPC 情報を提供する必要があります。ホストの VPC またはサブネット設定をトラブルシューティングするには、ここに示す VPC 情報の例を参考にしてください。

注記

このセクションは、Amazon VPC 内の GitHub Enterprise Server ホスト設定に関連するトラブルシューティングに使用します。VPC (PrivateLink) の ウェブフックエンドポイントを使用するように設定されている接続に関連するトラブルシューティングについては、「GitHub Enterprise Server 接続用の ウェブフック VPC エンドポイント (PrivateLink) のトラブルシューティング」を参照してください。

この例では、次のプロセスを使用して、GitHub Enterprise Server インスタンスをインストールする VPC とサーバーを設定します。

-

VPC を作成します。詳細については、「https://docs.aws.amazon.com/vpc/latest/userguide/working-with-vpcs.html#Create-VPC」を参照してください。

-

VPC にサブネットを作成する 詳細については、「https://docs.aws.amazon.com/vpc/latest/userguide/working-with-vpcs.html#AddaSubnet」を参照してください。

-

VPC でインスタンスを起動する 詳細については、「https://docs.aws.amazon.com/vpc/latest/userguide/working-with-vpcs.html#VPC_Launch_Instance」を参照してください。

注記

各 VPC は、一度に 1 つのホスト (GitHub Enterprise Server インスタンス) にのみ関連付けることができます。

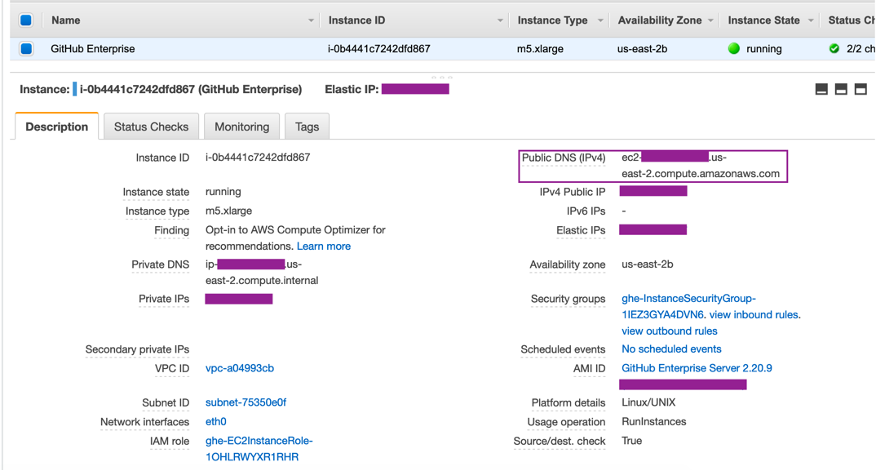

次の図は、GitHub Enterprise AMI を使用して起動された EC2 インスタンスを示しています。

GitHub Enterprise Server 接続に VPC を使用する場合、ホストをセットアップするときにインフラストラクチャに以下を提供する必要があります。

-

VPC ID: GitHub Enterprise Server インスタンスがインストールされているサーバーの VPC、または VPN または Direct Connect を介してインストールされた GitHub Enterprise Server インスタンスにアクセスできる VPC。

-

サブネット ID: GitHub Enterprise Server インスタンスがインストールされているサーバーのサブネット、または VPN または Direct Connect を介してインストールされた GitHub Enterprise Server インスタンスにアクセスできるサブネット。

-

セキュリティグループ: GitHub Enterprise Server インスタンスがインストールされているサーバーのセキュリティグループ、または VPN またはDirect Connect を介してインストールされた GitHub Enterprise Server インスタンスにアクセスできるセキュリティグループ。

-

エンドポイント: サーバーエンドポイントを準備して、次のステップに進みます。

VPC とサブネットの使用方法の詳細については、Amazon VPC ユーザーガイド の「IPv4 用の VPC とサブネットのサイズ設定」を参照してください。

保留状態のホストを取得できません

ホストが VPC_CONFIG_FAILEED_INTIONALITINATION の状態になった場合、ホスト用に選択した VPC、サブネット、またはセキュリティグループに問題がある可能性があります。

-

VPC、サブネット、セキュリティグループは、すべて、ホストを作成するアカウントに属している必要があります。

-

サブネットとセキュリティグループは、選択した VPC に属している必要があります。

-

提供される各サブネットは、異なるアベイラビリティーゾーンに存在する必要があります。

-

ホストを作成するユーザーには、次の IAM アクセス許可が必要です。

ec2:CreateNetworkInterface ec2:CreateTags ec2:DescribeDhcpOptionsec2:DescribeNetworkInterfaces ec2:DescribeSubnets ec2:DeleteNetworkInterface ec2:DescribeVpcs ec2:CreateVpcEndpoint ec2:DeleteVpcEndpoints ec2:DescribeVpcEndpoints

利用可能な状態でホストを取得できません

ホストの CodeConnections アプリ設定を完了できない場合は、VPC 設定または GitHub Enterprise Server インスタンスに問題がある可能性があります。

-

パブリック認証局を使用していない場合は、GitHub Enterprise インスタンスで使用される TLS 証明書をホストに提供する必要があります。TLS 証明書の値は、証明書のパブリックキーである必要があります。

-

GitHub アプリケーションを作成するには、GitHub Enterprise Server インスタンスの管理者である必要があります。

接続/ホストが動作していて、現在動作を停止しています

接続/ホストが以前に動作していて、現在動作していない場合は、VPC の設定が変更されたか、GitHub アプリが変更されたことが原因である可能性があります。以下をチェックしてください:

-

接続用に作成したホストリソースにアタッチされたセキュリティグループが変更されたか、GitHub Enterprise Server にアクセスできなくなりました。CodeConnections には、GitHub Enterprise Server インスタンスに接続できるセキュリティグループが必要です。

-

DNS サーバーの IP が最近変更されました。これを確認するには、接続用に作成したホストリソースで指定されている VPC にアタッチされている DHCP オプションをチェックします。最近 AmazonProvidedDNS からカスタム DNS サーバーに移動した場合、または新しいカスタム DNS サーバーの使用を開始した場合は、ホスト/接続が機能しなくなることに注意してください。これを修正するには、既存のホストを削除して再作成してください。これにより、最新の DNS 設定がデータベースに保存されます。

-

ネットワーク ACL の設定が変更され、GitHub Enterprise Server インフラストラクチャが配置されているサブネットへの HTTP 接続は許可されなくなりました。

-

GitHub Enterprise Server の CodeConnections アプリの設定が変更されました。URLs やアプリシークレットなどの設定を変更すると、インストールされている GitHub Enterprise Server インスタンスと CodeConnections 間の接続が切断される可能性があります。

ネットワークインターフェイスを削除できません

ネットワークインターフェイスを検出できない場合は、次の点を確認してください。

-

CodeConnections によって作成されたネットワークインターフェイスは、ホストを削除することによってのみ削除できます。ユーザーが手動で削除することはできません。

-

アクセス許可を持っている必要があります。

ec2:DescribeNetworkInterfaces ec2:DeleteNetworkInterface

GitHub Enterprise Server 接続用の ウェブフック VPC エンドポイント (PrivateLink) のトラブルシューティング

VPC 設定でホストを作成すると、Webhook VPC エンドポイントが自動的に作成されます。

注記

このセクションは、VPC(PrivateLink)の ウェブフックエンドポイントを使用するように設定されている接続に関連するトラブルシューティングに使用します。Amazon VPC 内の GitHub Enterprise Server ホスト設定に関連するトラブルシューティングについては、「ホストの VPC 設定のトラブルシューティング」を参照してください。

インストールされたプロバイダータイプへの接続を作成し、サーバーが VPC 内で設定されていることを指定した場合、 AWS CodeConnections がホストを作成し、ウェブフックの VPC エンドポイント (PrivateLink) が自動的に作成されます。これにより、ホストはウェブフックを介して Amazon ネットワーク経由で統合 AWS サービスにイベントデータを送信できます。詳細については、「AWS CodeConnections およびインターフェイス VPC エンドポイント (AWS PrivateLink)」を参照してください。

ウェブフックVPC エンドポイントを削除できません

AWS CodeConnections は、ホストのウェブフック VPC エンドポイントのライフサイクルを管理します。エンドポイントを削除する場合は、対応するホストリソースを削除して、削除する必要があります。

-

CodeConnections によって作成されたウェブフック VPC エンドポイント (PrivateLink) は、ホストを削除することによってのみ削除できます。手動で削除することはできません。

-

アクセス許可を持っている必要があります。

ec2:DescribeNetworkInterfaces ec2:DeleteNetworkInterface

2020 年 11 月 24 日以前に作成されたホストのトラブルシューティング

2020 年 11 月 24 日現在、 AWS CodeConnections がホストを設定すると、追加の VPC エンドポイント (PrivateLink) サポートが設定されます。この更新の前に作成したホストについては、このトラブルシューティングのセクションを使用してください。

詳細については、「AWS CodeConnections およびインターフェイス VPC エンドポイント (AWS PrivateLink)」を参照してください。

トピック

2020 年 11 月 24 日 以前に作成したホストがあり、ウェブフックに VPC エンドポイント(PrivateLink)を使用したいと考えています

GitHub Enterprise Server 用にホストを設定すると、ウェブフックエンドポイントが自動的に作成されます。接続で VPC PrivateLink ウェブフックエンドポイントが使用されるようになりました。2020 年 11 月 24 日より前にホストを作成し、VPC PrivateLink ウェブフックエンドポイントを使用する場合は、最初にホストを削除してから、新しいホストを作成する必要があります。

利用可能な状態(VPC エラー)のホストを取得できません

ホストが 2020 年 11 月 24 日より前に作成されていて、ホストの CodeConnections アプリ設定を完了できない場合は、VPC 設定または GitHub Enterprise Server インスタンスに問題がある可能性があります。

GitHub Enterprise Server インスタンスが GitHub Webhook の出力ネットワークトラフィックを送信できるようにするために、VPC には NAT ゲートウェイ(またはアウトバウンドインターネットアクセス)が必要です。

GitHub リポジトリの接続を作成できません

問題:

GitHub リポジトリへの接続は AWS Connector for GitHub を使用するため、接続を作成するには、リポジトリへの組織所有者のアクセス許可または管理者アクセス許可が必要です。

解決方法:GitHub リポジトリのアクセス許可レベルの詳細については、https://docs.github.com/en/free-pro-team@latest/github/setting-up-and-managing-organizations-and-teams/permission-levels-for-an-organization

GitHub Enterprise Server 接続アプリのアクセス許可を編集する

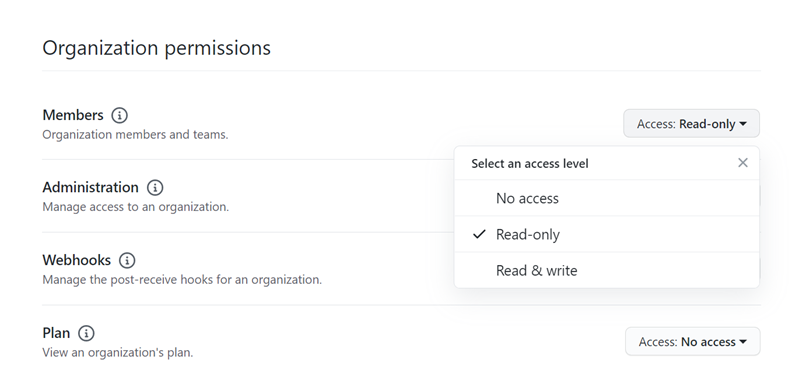

2020 年 12 月 23 日以前に GitHub Enterprise Server 用のアプリをインストールした場合、組織のメンバーはアプリ読み取り専用のアクセス許可が必要な場合があります。GitHub アプリの所有者である場合は、以下の手順に従って、ホストの作成時にインストールされたアプリのアクセス許可を編集します。

注記

GitHub Enterprise Server インスタンスでこれらの手順を完了し、GitHub アプリケーションの所有者になる必要があります。

-

GitHub Enterprise Serve で、プロフィール写真のドロップダウンオプションから、[Settings] (設定) を選択します。

-

[Developer settings] (開発者設定) を選択してから、GitHub Apps (GitHub アプリ) を選択します。

-

アプリの一覧で、接続するアプリの名前を選択し、[Permissions and events] (アクセス許可とイベント) 設定画面に表示されます。

-

[Organization permissions] (組織のアクセス許可) の [Members] (メンバー) で、[Access] (アクセス) ドロップダウンから [Read-only] (読み取り専用) を選択します。

-

[Add a note to users] (新しいクライアントを設定) で、更新の理由の説明を追加します。[Save changes] (変更の保存) をクリックします。

GitHub への接続時の接続エラー:「問題が発生しました。ブラウザで Cookie が有効になっていることを確認してください」または「組織の所有者は GitHub アプリケーションをインストールする必要があります」

問題:

GitHub リポジトリの接続を作成するには、GitHub 組織の所有者である必要があります。組織のリポジトリではない場合、ユーザーがリポジトリの所有者である必要があります。接続の作成者が組織の所有者以外である場合、組織の所有者へのリクエストが作成され、次のエラーのいずれかが表示されます。

問題が発生しました。ブラウザで Cookie が有効になっていることを確認してください

または

組織の所有者は GitHub アプリケーションをインストールする必要があります

解決策: GitHub 組織のリポジトリである場合、組織の所有者が GitHub リポジトリへの接続を作成する必要があります。組織のリポジトリでない場合、ユーザーがリポジトリの所有者である必要があります。

IAM ポリシーでは、リソースの接続サービスプレフィックスを更新する必要がある場合があります

2024 年 3 月 29 日、サービスの名前が AWS CodeStar Connections から AWS CodeConnections に変更されました。2024 年 7 月 1 日以降、コンソールはリソース ARN codeconnectionsに との接続を作成します。両方のサービスプレフィックスを持つリソースは、コンソールに引き続き表示されます。コンソールを使用して作成されたリソースのサービスプレフィックスは ですcodeconnections。新しい SDK/CLI リソースは、リソース ARN codeconnectionsで を使用して作成されます。作成されたリソースには、自動的に新しいサービスプレフィックスが付けられます。

以下は、 AWS CodeConnections で作成されるリソースです。

-

Connections

-

[ホスト]

問題:

ARN codestar-connectionsで を使用して作成されたリソースの名前は、リソース ARN の新しいサービスプレフィックスに自動的に変更されません。新しいリソースを作成すると、接続サービスのプレフィックスを持つリソースが作成されます。ただし、codestar-connectionsサービスプレフィックスを持つ IAM ポリシーは、新しいサービスプレフィックスを持つリソースでは機能しません。

解決方法: リソースのアクセスまたはアクセス許可の問題を回避するには、次のアクションを実行します。

-

新しいサービスプレフィックスの IAM ポリシーを更新します。そうしないと、名前を変更または作成したリソースは IAM ポリシーを使用できません。

-

コンソールまたは CLI/CDK/CFN を使用して作成することで、新しいサービスプレフィックスのリソースを更新します。

必要に応じて、ポリシーのアクション、リソース、および条件を更新します。次の例では、両方のサービスプレフィックスの Resourceフィールドが更新されています。

コンソールを使用して作成されたリソースのサービスプレフィックスによるアクセス許可エラー

現在、コンソールを使用して作成された接続リソースには、codestar-connectionsサービスプレフィックスのみが含まれます。コンソールを使用して作成されたリソースの場合、ポリシーステートメントアクションにはサービスプレフィックスcodestar-connectionsとして を含める必要があります。

注記

2024 年 7 月 1 日以降、コンソールはリソース ARN codeconnectionsに との接続を作成します。両方のサービスプレフィックスを持つリソースは、コンソールに引き続き表示されます。

問題:

コンソールを使用して接続リソースを作成する場合、codestar-connectionsサービスプレフィックスをポリシーで使用する必要があります。ポリシーでcodeconnectionsサービスプレフィックスを持つポリシーを使用すると、コンソールを使用して作成された接続リソースに次のエラーメッセージが表示されます。

User:user_ARNis not authorized to perform: codestar-connections:actionon resource:resource_ARNbecause no identity-based policy allows the codestar-connections:actionaction

解決方法: コンソールを使用して作成されたリソースの場合、 のポリシー例に示すように、ポリシーステートメントアクションにサービスプレフィックスcodestar-connectionsとして を含める必要があります例: コンソール AWS CodeConnections で を作成するためのポリシー。

組織をサポートするインストール済みプロバイダーの接続とホストのセットアップ

GitHub Organizations などの組織をサポートするインストール済みプロバイダーの場合、使用可能なホストを渡しません。組織内の接続ごとに新しいホストを作成し、次のネットワークフィールドに必ず同じ情報を入力します。

-

VPC ID

-

サブネット ID

-

セキュリティグループ IDs

関連するステップを参照して、GHES 接続または GitLab セルフマネージド接続を作成します。

接続の制限を引き上げることはできますか

CodeConnections では、特定の制限の制限の引き上げをリクエストできます。詳細については、「接続のクォータ」を参照してください。