기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

자습서: Amazon ECR 소스 및 ECS-to-CodeDeploy 배포를 사용하여 파이프라인 생성

이 자습서에서는 Docker 이미지를 지원하는 블루/그린 AWS CodePipeline 배포를 사용하여 컨테이너 애플리케이션을 배포하는 파이프라인을에 구성합니다. 블루/그린 배포에서는 트래픽을 다시 라우팅하기 전에 이전 버전과 함께 새 버전의 애플리케이션을 시작하고 새 버전을 테스트할 수 있습니다. 또한 배포 프로세스를 모니터링하고 문제가 발생할 경우 신속하게 롤백할 수 있습니다.

중요

파이프라인 생성의 일환으로 CodePipeline은 고객이 제공하는 S3 아티팩트 버킷을 아티팩트에 사용합니다. (이는 S3 소스 작업에 사용되는 버킷과 다릅니다.) S3 아티팩트 버킷이 파이프라인의 계정과 다른 계정에 있는 경우 S3 아티팩트 버킷을 안전하고 신뢰할 수 AWS 계정 있는에서 소유해야 합니다.

참고

이 자습서는 CodePipeline인의 Amazon ECS에서 CodeDeploy로의 블루/그린 배포 작업을 위한 것입니다. CodePipeline의 Amazon ECS 표준 배포 작업을 사용하는 자습서는 자습서: CodePipeline을 사용한 Amazon ECS 표준 배포 단원을 참조하세요.

완료된 파이프라인은 이미지 변경 사항을 감지하고 Amazon ECR과 같은 이미지 리포지토리에 저장하고 CodeDeploy를 사용하여 트래픽을 Amazon ECS 클러스터 및 로드 밸런서로 라우팅하고 배포합니다. CodeDeploy는 리스너를 사용하여 AppSpec 파일에 지정된 업데이트된 컨테이너의 포트로 트래픽을 다시 라우팅합니다. 블루/그린 배포에서 로드 밸런서, 프로덕션 리스너, 대상 그룹 및 Amazon ECS 애플리케이션을 사용하는 방법에 대한 자세한 내용은 자습서: Amazon ECS 서비스 배포를 참조하세요.

또한 파이프라인도 Amazon ECS 작업 정의가 저장된 CodeCommit과 같은 소스 위치를 사용하도록 구성됩니다. 이 자습서에서는 이러한 각 AWS 리소스를 구성한 다음 각 리소스에 대한 작업이 포함된 단계로 파이프라인을 생성합니다.

지속적 전달 파이프라인은 소스 코드가 변경되거나 새 기본 이미지가 Amazon ECR에 업로드될 때마다 컨테이너 이미지를 자동으로 빌드하고 배포합니다.

이 플로우는 다음 아티팩트를 사용합니다.

-

Amazon ECR 이미지 리포지토리의 URI와 컨테이너 이름을 지정하는 도커 이미지 파일.

-

도커 이미지 이름, 컨테이너 이름, Amazon ECS 서비스 이름, 로드 밸런서 구성의 목록을 표시하는 Amazon ECS 작업 정의입니다.

-

Amazon ECS 작업 정의 파일의 이름, 업데이트된 애플리케이션 컨테이너의 이름, CodeDeploy가 프로덕션 트래픽을 다시 라우팅하는 컨테이너 포트를 지정하는 CodeDeploy AppSpec 파일입니다. 배포 수명 주기 이벤트 후크 중 실행할 수 있는 Lambda 함수와 네트워크 구성을 선택적으로 지정할 수도 있습니다.

참고

Amazon 이미지 리포지토리에 변경을 커밋하면 파이프라인 ECR 소스 작업이 해당 커밋에 대한 imageDetail.json 파일을 생성합니다. imageDetail.json 파일에 대한 자세한 내용은 Amazon ECS 블루/그린 배포 작업을 위한 imageDetail.json 파일 단원을 참조하십시오.

파이프라인을 생성 또는 편집하고 배포 단계를 위한 소스 아티팩트를 업데이트 또는 지정할 경우, 사용하려는 최신 이름과 버전의 소스 아티팩트를 지정해야 합니다. 파이프라인을 설정한 후 이미지나 작업 정의를 변경하면 리포지토리에서 소스 결과물을 업데이트한 후 파이프라인에서 배포 단계를 편집해야 할 수 있습니다.

주제

사전 조건

다음 리소스를 이미 생성했어야 합니다.

-

CodeCommit 리포지토리. 에서 생성한 AWS CodeCommit 리포지토리를 사용할 수 있습니다자습서: 간단한 파이프라인 생성(CodeCommit 리포지토리).

-

이 자습서에 나와 있는 대로 Amazon EC2 Linux 인스턴스를 시작하고 Docker를 설치하여 이미지를 생성합니다. 사용할 이미지가 이미 있으면 이 조건을 무시해도 됩니다.

1단계: 이미지 생성 및 Amazon ECR 리포지토리로 푸시

이 섹션에서는 Docker를 사용하여 이미지를 생성한 다음 AWS CLI 를 사용하여 Amazon ECR 리포지토리를 생성하고 이미지를 리포지토리로 푸시합니다.

참고

사용할 이미지가 이미 있으면 단계를 건너뛰어도 됩니다.

이미지 생성

-

Docker를 설치한 Linux 인스턴스에 로그인합니다.

nginx용 이미지를 풀다운합니다. 이 명령은nginx:latest이미지를 제공합니다.docker pull nginx -

docker images을(를) 실행합니다. 목록에 이미지가 나타나야 합니다.

docker images

Amazon ECR 리포지토리를 생성하고 이미지를 푸시하려면

-

이미지를 저장할 Amazon ECR 리포지토리를 생성합니다. 출력에서

repositoryUri를 기록합니다.aws ecr create-repository --repository-name nginx출력:

{ "repository": { "registryId": "aws_account_id", "repositoryName": "nginx", "repositoryArn": "arn:aws:ecr:us-east-1:aws_account_id:repository/nginx", "createdAt": 1505337806.0, "repositoryUri": "aws_account_id.dkr.ecr.us-east-1.amazonaws.com/nginx" } } -

이전 단계의

repositoryUri값을 사용하여 이미지에 태그를 지정합니다.docker tag nginx:latestaws_account_id.dkr.ecr.us-east-1.amazonaws.com/nginx:latest -

us-west-2리전 및 111122223333 계정 ID의 예와 같이 aws ecr get-login-password 명령을 실행합니다.aws ecr get-login-password --region us-west-2 | docker login --username AWS --password-stdin 111122223333.dkr.ecr.us-west-2.amazonaws.com/nginx -

이전 단계의

repositoryUri를 사용하여 Amazon ECR로 이미지를 푸시합니다.docker push 111122223333.dkr.ecr.us-east-1.amazonaws.com/nginx:latest

2단계: 작업 정의 및 AppSpec 소스 파일 생성과 CodeCommit 리포지토리에 푸시

이 단원에서는 작업 정의 JSON 파일을 생성하고 Amazon ECS에 등록합니다. 그런 다음 CodeDeploy에 대한 AppSpec 파일을 생성하고, Git 클라이언트를 사용하여 CodeCommit 리포지토리로 파일을 푸시합니다.

이미지에 대한 작업 정의를 생성하려면

-

다음 콘텐츠를 가진

taskdef.json이라는 파일을 생성합니다:image에 이미지 이름(예: nginx)을 입력합니다. 파이프라인이 실행되면 이 값이 업데이트됩니다.참고

작업 정의에 지정된 실행 역할에

AmazonECSTaskExecutionRolePolicy가 있는지 확인합니다. 자세한 내용을 알아보려면 Amazon ECS 개발자 안내서의 Amazon ECS 태스크 실행 IAM 역할을 참조하세요.{ "executionRoleArn": "arn:aws:iam::account_ID:role/ecsTaskExecutionRole", "containerDefinitions": [ { "name": "sample-website", "image": "nginx", "essential": true, "portMappings": [ { "hostPort": 80, "protocol": "tcp", "containerPort": 80 } ] } ], "requiresCompatibilities": [ "FARGATE" ], "networkMode": "awsvpc", "cpu": "256", "memory": "512", "family": "ecs-demo" } -

taskdef.json파일을 사용하여 작업 정의를 등록합니다.aws ecs register-task-definition --cli-input-json file://taskdef.json -

작업 정의가 등록된 후, 파일을 편집하여 이미지 이름을 제거하고 이미지 필드에

<IMAGE1_NAME>자리 표시자 텍스트를 포함시킵니다.{ "executionRoleArn": "arn:aws:iam::account_ID:role/ecsTaskExecutionRole", "containerDefinitions": [ { "name": "sample-website", "image": "<IMAGE1_NAME>", "essential": true, "portMappings": [ { "hostPort": 80, "protocol": "tcp", "containerPort": 80 } ] } ], "requiresCompatibilities": [ "FARGATE" ], "networkMode": "awsvpc", "cpu": "256", "memory": "512", "family": "ecs-demo" }

AppSpec 파일을 만들려면

-

AppSpec 파일은 CodeDeploy 배포에 사용됩니다. 선택 필드를 포함하는 파일은 다음 형식을 사용합니다.

version: 0.0 Resources: - TargetService: Type: AWS::ECS::Service Properties: TaskDefinition: "task-definition-ARN" LoadBalancerInfo: ContainerName: "container-name" ContainerPort:container-port-number# Optional properties PlatformVersion: "LATEST" NetworkConfiguration: AwsvpcConfiguration: Subnets: ["subnet-name-1", "subnet-name-2"] SecurityGroups: ["security-group"] AssignPublicIp: "ENABLED" Hooks: - BeforeInstall: "BeforeInstallHookFunctionName" - AfterInstall: "AfterInstallHookFunctionName" - AfterAllowTestTraffic: "AfterAllowTestTrafficHookFunctionName" - BeforeAllowTraffic: "BeforeAllowTrafficHookFunctionName" - AfterAllowTraffic: "AfterAllowTrafficHookFunctionName"AppSpec 파일에 대한 자세한 내용과 예제는 CodeDeploy AppSpec 파일 참조를 참조하세요.

다음 콘텐츠를 가진

appspec.yaml이라는 파일을 생성합니다:TaskDefinition에서<TASK_DEFINITION>자리 표시자 텍스트를 변경하지 마십시오. 파이프라인이 실행되면 이 값이 업데이트됩니다.version: 0.0 Resources: - TargetService: Type: AWS::ECS::Service Properties: TaskDefinition: <TASK_DEFINITION> LoadBalancerInfo: ContainerName: "sample-website" ContainerPort: 80

CodeCommit 리포지토리에 파일을 푸시하려면

-

CodeCommit 리포지토리에 파일을 푸시하거나 업로드합니다. 이러한 파일은 파이프라인 생성 마법사가 CodePipeline에서 배포 작업을 위해 생성한 소스 아티팩트입니다. 파일은 로컬 디렉터리에 다음과 같이 나타납니다.

/tmp |my-demo-repo |-- appspec.yaml |-- taskdef.json -

파일을 업로드하는 데 사용할 방법을 선택합니다.

-

로컬 컴퓨터의 복제된 리포지토리에서 git 명령줄을 사용하려면 다음과 같이 합니다.

-

디렉터리를 해당 로컬 리포지토리로 변경합니다.

(For Linux, macOS, or Unix)cd /tmp/my-demo-repo(For Windows)cd c:\temp\my-demo-repo -

다음 명령을 실행하여 모든 파일을 한 번에 스테이징합니다.

git add -A -

다음 명령을 실행하여 커밋 메시지와 함께 파일을 커밋합니다.

git commit -m "Added task definition files" -

다음 명령을 실행하여 로컬 리포지토리의 파일을 CodeCommit 리포지토리에 푸시합니다.

git push

-

-

CodeCommit 콘솔을 사용하여 파일을 업로드하려면 다음과 같이 합니다.

-

CodeCommit 콘솔을 열고 리포지토리 목록에서 해당 리포지토리를 선택합니다.

-

파일 추가를 선택한 후 파일 업로드를 선택합니다.

-

파일 선택을 선택한 후 파일을 찾습니다. 사용자 이름과 이메일 주소를 입력하여 변경 사항을 커밋합니다. 변경 사항 커밋을 선택합니다.

-

업로드하려는 각 파일에 대해 이 단계를 반복합니다.

-

-

3단계: Application Load Balancer 및 대상 그룹 만들기

이 단원에서는 Amazon EC2 Application Load Balancer를 만듭니다. 로드밸런서를 사용하여 생성하는 대상 그룹 값과 서브넷 이름은 나중에 Amazon ECS 서비스를 생성할 때 사용합니다. Application Load Balancer 또는 Network Load Balancer를 생성할 수 있습니다. 로드밸런서는 다른 가용 영역에 두 개의 퍼블릭 서브넷이 있는 VPC를 사용해야 합니다. 이 단계에서는 기본 VPC를 확인하고 로드밸런서를 생성한 후 로드밸런서를 위한 대상 그룹을 두 개 생성합니다. 자세한 내용은 네트워크 로드밸런서의 대상 그룹 지정을 참조하십시오.

기본 VPC와 퍼블릭 서브넷을 확인하려면

에 로그인 AWS Management Console 하고 https://console.aws.amazon.com/vpc/

://https://https://https://https://://https://://https://://https://://https://https://https://https://https:// -

사용할 기본 VPC를 확인합니다. 탐색 창에서 Your VPCs를 선택합니다. 기본 VPC 열에서 예로 표시된 VPC를 확인합니다. 이것이 기본 VPC입니다. 이 VPC에는 선택할 기본 서브넷이 포함됩니다.

-

서브넷을 선택합니다. 기본 서브넷 열에 예로 표시되는 서브넷을 두 개 선택합니다.

참고

서브넷 ID를 기록해 둡니다. 이 자습서 뒷부분에서 이 정보가 필요합니다.

-

서브넷을 선택한 후 설명 탭을 선택합니다. 사용할 서브넷이 다른 가용 영역에 있는지 확인합니다.

-

서브넷을 선택한 후 라우팅 테이블 탭을 선택합니다. 사용할 각 서브넷이 퍼블릭 서브넷인지 확인하려면, 라우팅 테이블에 게이트웨이 행이 포함되어 있는지 확인합니다.

Amazon EC2 Application Load Balancer를 생성하려면

에 로그인 AWS Management Console 하고 https://console.aws.amazon.com/ec2/

://https://https://://https://://https://://https://://://https://://httpsAmazon EC2://https://://://://https://:// -

탐색 창에서 로드 밸런서를 선택합니다.

-

로드 밸런서 생성을 선택합니다.

-

Application Load Balancer를 선택하고 생성을 선택합니다.

-

이름에 로드밸런서의 이름을 입력합니다.

-

체계에서 인터넷 연결을 선택합니다.

-

IP 주소 유형에서 ipv4를 선택합니다.

-

로드밸런서를 위한 리스너 두 개를 구성하려면 다음과 같이 합니다.

-

로드밸런서 프로토콜에서 HTTP를 선택합니다. 로드 밸런서 포트에

80을 입력합니다. -

리스너 추가를 선택합니다.

-

두 번째 리스너의 로드밸런서 프로토콜에서 HTTP를 선택합니다. 로드 밸런서 포트에

8080을 입력합니다.

-

-

가용 영역의 VPC에서 기본 VPC를 선택합니다. 그런 다음 사용할 기본 서브넷 두 개를 선택합니다.

-

다음: 보안 설정 구성을 선택합니다.

-

다음: 보안 그룹 구성(Next: Configure Security Groups)을 선택합니다.

-

기존 보안 그룹 선택을 선택하고 보안 그룹 ID를 기록해 둡니다.

-

다음: 라우팅 구성(Next: Configure Routing)을 선택합니다.

-

대상 그룹에서 새 대상 그룹을 선택하고 첫 번째 대상 그룹을 구성합니다.

-

이름에 대상 그룹 이름(예:

target-group-1)을 입력합니다. -

대상 형식에서 IP을 선택합니다.

-

프로토콜에서 HTTP를 선택합니다. 포트에

80을 입력합니다. -

다음: 대상 등록(Next: Register Targets)을 선택합니다.

-

-

다음: 검토를 선택한 후 역할 생성을 선택합니다.

로드밸런서에 대한 두 번째 대상 그룹을 생성하려면

-

로드밸런서가 프로비저닝된 후 Amazon EC2 콘솔을 엽니다. 탐색 창에서 대상 그룹을 선택합니다.

-

대상 그룹 생성을 선택합니다.

-

이름에 대상 그룹 이름(예:

target-group-2)을 입력합니다. -

대상 형식에서 IP을 선택합니다.

-

프로토콜에서 HTTP를 선택합니다. 포트에

8080을 입력합니다. -

VPC에서 기본 VPC를 선택합니다.

-

생성(Create)을 선택합니다.

참고

배포를 실행하려면 로드밸런서에 대해 두 개의 대상 그룹을 생성해야 합니다. 첫 번째 대상 그룹의 ARN만 기록해 두면 됩니다. 이 ARN은 다음 단계에서

create-serviceJSON 파일에 사용됩니다.

두 번째 대상 그룹을 포함하도록 로드밸런서를 업데이트하려면

-

Amazon EC2 콘솔을 엽니다. 탐색 창에서 로드 밸런서를 선택합니다.

-

로드 밸런서를 선택한 후 리스너 탭을 선택합니다. 포트 번호가 8080인 리스너를 선택한 후 편집을 선택합니다.

-

전달 대상 옆의 연필 아이콘을 선택합니다. 두 번째 대상 그룹을 선택한 후 확인 표시를 선택합니다. 업데이트를 선택하여 업데이트를 저장합니다.

4단계: Amazon ECS 클러스터 및 서비스 생성

이 단원에서는 배포 중 CodeDeploy가 EC2 인스턴스가 아닌 Amazon ECS 클러스터로 트래픽을 라우팅할 Amazon ECS 클러스터와 서비스를 생성합니다. Amazon ECS 서비스를 생성하려면 로드 밸런서를 사용하여 생성한 대상 그룹 값과 서브넷 이름 및 보안 그룹을 사용하여 서비스를 생성해야 합니다.

참고

이 단계를 사용하여 Amazon ECS 클러스터를 생성할 때 Fargate 컨테이너를 프로비저닝 AWS 하는 네트워킹 전용 클러스터 템플릿을 사용합니다. AWS Fargate는 컨테이너 인스턴스 인프라를 관리하는 기술입니다. Amazon ECS 클러스터에 대한 Amazon EC2 인스턴스를 선택하거나 수동으로 생성할 필요가 없습니다.

Amazon ECS 클러스터를 생성하려면

https://console.aws.amazon.com/ecs/

에서 Amazon ECS 클래식 콘솔을 엽니다. -

탐색 창에서 클러스터를 선택합니다.

-

클러스터 생성을 선택합니다.

-

AWS Fargate 기반의 네트워킹 전용 클러스터 템플릿을 선택한 후 다음 단계를 선택합니다.

-

Configure cluster(클러스터 구성) 페이지에 클러스터 이름을 입력합니다. 리소스에 대한 선택적 태그를 추가할 수 있습니다. 생성(Create)을 선택합니다.

Amazon ECS 서비스를 생성하려면

AWS CLI 를 사용하여 Amazon ECS에서 서비스를 생성합니다.

-

JSON 파일을 생성하고 이름을

create-service.json으로 지정합니다. JSON 파일에 다음을 붙여 넣습니다.taskDefinition필드의 경우 Amazon ECS에 작업 정의를 등록할 때 패밀리를 정의합니다. 패밀리는 개정 번호를 사용하여 지정된 작업 정의의 여러 버전에 대한 이름과 비슷합니다. 이 예에서는 파일에 있는 패밀리 및 개정 번호에 "ecs-demo:1"을 사용합니다. 3단계: Application Load Balancer 및 대상 그룹 만들기 단원에서 로드 밸런서를 사용하여 생성한 대상 그룹 값과 서브넷 이름 및 보안 그룹을 사용합니다.참고

이 파일에 대상 그룹 ARN을 포함시켜야 합니다. Amazon EC2 콘솔을 열고 탐색 창의 로드 밸런싱에서 대상 그룹을 선택합니다. 첫 번째 대상 그룹을 선택합니다. 설명 탭에서 ARN을 복사합니다.

{ "taskDefinition": "family:revision-number", "cluster": "my-cluster", "loadBalancers": [ { "targetGroupArn": "target-group-arn", "containerName": "sample-website", "containerPort": 80 } ], "desiredCount": 1, "launchType": "FARGATE", "schedulingStrategy": "REPLICA", "deploymentController": { "type": "CODE_DEPLOY" }, "networkConfiguration": { "awsvpcConfiguration": { "subnets": [ "subnet-1", "subnet-2" ], "securityGroups": [ "security-group" ], "assignPublicIp": "ENABLED" } } } -

JSON 파일을 지정하여 create-service 명령을 실행합니다.

중요

파일 이름 앞에

file://를 포함해야 합니다. 이 명령에 필수적입니다.이 예제에서는

my-service라는 서비스를 생성합니다.참고

이 예제 명령은 my-service라는 서비스를 생성합니다. 이 이름의 서비스가 이미 있는 경우, 명령은 오류를 반환합니다.

aws ecs create-service --service-name my-service --cli-input-json file://create-service.json출력에 서비스의 설명 필드가 반환됩니다.

-

describe-services 명령을 실행하여 서비스가 생성되었는지 확인합니다.

aws ecs describe-services --clustercluster-name--servicesservice-name

5단계: CodeDeploy 애플리케이션 및 배포 그룹 만들기(ECS 컴퓨팅 플랫폼)

Amazon ECS 컴퓨팅 플랫폼에 대한 CodeDeploy 애플리케이션 및 배포 그룹을 만드는 경우 애플리케이션은 배포 중에 올바른 배포 그룹, 대상 그룹, 리스너 및 트래픽 라우팅 동작을 참조하는 데 사용됩니다.

CodeDeploy 애플리케이션을 만들려면

-

CodeDeploy 콘솔을 열고 애플리케이션 생성을 선택합니다.

-

애플리케이션 이름에 사용하려는 이름을 입력합니다.

-

컴퓨팅 플랫폼에서 Amazon ECS를 선택합니다.

-

애플리케이션 생성을 선택합니다.

CodeDeploy 배포 그룹을 생성하려면

-

애플리케이션 페이지의 배포 그룹 탭에서 배포 그룹 생성을 선택합니다.

-

Deployment group name(배포 그룹 이름)에 배포 그룹을 설명하는 이름을 입력합니다.

-

서비스 역할에서 Amazon ECS에 액세스할 수 있는 권한을 CodeDeploy에 부여하는 서비스 역할을 선택합니다. 새 서비스 역할을 생성하려면 다음 단계를 수행합니다.

-

https://console.aws.amazon.com/iam/

에서 IAM 콘솔을 엽니다. -

콘솔 대시보드에서 역할을 선택합니다.

-

역할 생성을 선택합니다.

-

신뢰할 수 있는 유형의 엔터티 선택에서 AWS 서비스를 선택합니다. Choose a use case(사용 사례 선택)에서 CodeDeploy를 선택합니다. Select your use case(사용 사례 선택)에서 CodeDeploy - ECS를 선택합니다. 다음: 권한을 선택합니다.

AWSCodeDeployRoleForECS관리형 정책이 역할에 연결됩니다. -

Next: Tags(다음: 태그)를 선택한 후 Next: Review(다음: 검토)를 선택합니다.

-

역할 이름(예:

CodeDeployECSRole)을 입력한 후 Create role(역할 생성)을 선택합니다.

-

-

환경 구성에서 Amazon ECS 클러스터 이름과 서비스 이름을 선택합니다.

-

로드 밸런서에서 Amazon ECS 서비스에 트래픽을 공급하는 로드밸런서의 이름을 선택합니다.

-

프로덕션 리스너 포트에서 해당 Amazon ECS 서비스에 서비스 프로덕션 트래픽을 공급하는 리스너의 프로토콜과 포트를 선택합니다. Test listener port(테스트 리스너 포트)에서 테스트 리스너를 위한 포트와 프로토콜을 선택합니다.

-

대상 그룹 1 이름과 대상 그룹 2 이름에서 배포 중 트래픽을 라우팅하는 데 사용되는 대상 그룹을 선택합니다. 해당 로드밸런서용으로 생성한 대상 그룹인지 확인합니다.

-

즉시 트래픽 다시 라우팅을 선택하여 배포 성공 후 얼마 후에 업데이트된 Amazon ECS 작업으로 트래픽을 다시 라우팅할지를 지정합니다.

-

[Create deployment group]을 선택합니다.

6단계: 파이프라인 생성

이 단원에서는 다음 작업을 통해 파이프라인을 생성합니다.

-

소스 아티팩트가 작업 정의 및 AppSpec 파일인 경우 CodeCommit 작업.

-

소스 아티팩트가 이미지 파일인 경우 Amazon ECR 소스 작업을 포함하는 소스 단계.

-

CodeDeploy 애플리케이션 및 배포 그룹을 통한 배포가 실행될 경우 Amazon ECS 배포 작업을 포함하는 배포 단계.

마법사를 사용하여 2단계 파이프라인을 생성하려면

에 로그인 AWS Management Console 하고 http://console.aws.amazon.com/codesuite/codepipeline/home

://https://https://https://https://://httpsCodePipeline.com.com.com.com. -

[Welcome] 페이지, [Getting started] 페이지 또는 [Pipelines] 페이지에서 Create pipeline(파이프라인 생성)을 선택합니다.

-

1단계: 생성 옵션 선택 페이지의 생성 옵션에서 사용자 지정 파이프라인 빌드 옵션을 선택합니다. Next(다음)를 선택합니다.

-

2단계: 파이프라인 설정 선택의 파이프라인 이름에

MyImagePipeline을 입력합니다. -

CodePipeline은 특성과 가격이 다른 V1 및 V2 유형 파이프라인을 제공합니다. V2 유형은 콘솔에서 선택할 수 있는 유일한 유형입니다. 자세한 내용은 파이프라인 유형을 참조하세요. CodePipeline에 대한 요금 정보는 요금

을 참조하세요. -

서비스 역할에서 새 서비스 역할을 선택하여CodePipeline이 IAM에 서비스 역할을 생성하도록 허용합니다.

-

[Advanced settings]의 설정은 기본값 그대로 두고, [Next]를 선택합니다.

-

3단계: 소스 스테이지 추가의 소스 공급자에서 AWS CodeCommit을 선택합니다. 리포지토리 이름에서 1단계: CodeCommit 리포지토리 생성에서 생성한 CodeCommit 리포지토리의 이름을 선택합니다. [Branch name]에서 가장 마지막 코드 업데이트가 포함된 브랜치의 이름을 선택합니다.

Next(다음)를 선택합니다.

-

4단계: 빌드 스테이지 추가에서 빌드 스테이지 건너뛰기를 선택하고 건너뛰기를 다시 선택하여 경고 메시지를 수락합니다. Next(다음)를 선택합니다.

-

5단계: 테스트 단계 추가에서 테스트 단계 건너뛰기를 선택한 다음 건너뛰기를 다시 선택하여 경고 메시지를 수락합니다.

Next(다음)를 선택합니다.

-

6단계: 배포 단계 추가:

-

배포 공급자에서 Amazon ECS(블루/그린)를 선택합니다. 애플리케이션 이름에 애플리케이션 이름을 입력하거나 목록에서 선택합니다(

codedeployapp). 배포 그룹에 배포 그룹 이름을 입력하거나 목록에서 선택합니다(예:codedeploydeplgroup).참고

"Deploy"라는 이름은 파이프라인의 첫 단계에 "Source"라는 이름이 지정되는 것처럼 4단계: 배포 단계에서 생성한 단계에 기본적으로 지정되는 이름입니다.

-

Amazon ECS 작업 정의에서 SourceArtifact를 선택합니다. 필드에

taskdef.json을 입력합니다. -

AWS CodeDeploy AppSpec 파일에서 SourceArtifact를 선택합니다. 필드에

appspec.yaml을 입력합니다.참고

이때 작업 정의 이미지를 동적으로 업데이트에는 아무 정보도 입력하지 마십시오.

-

Next(다음)를 선택합니다.

-

-

7단계: 검토에서 정보를 검토한 다음 파이프라인 생성을 선택합니다.

파이프라인에 Amazon ECR 소스 작업을 추가하려면

파이프라인을 보고 파이프라인에 Amazon ECR 소스 작업을 추가합니다.

-

파이프라인을 선택합니다. 왼쪽 위에서 편집을 선택합니다.

-

소스 스테이지에서 단계 편집을 선택합니다.

-

CodeCommit 소스 작업 옆의 + 작업 추가를 선택하여 병렬 작업을 추가합니다.

-

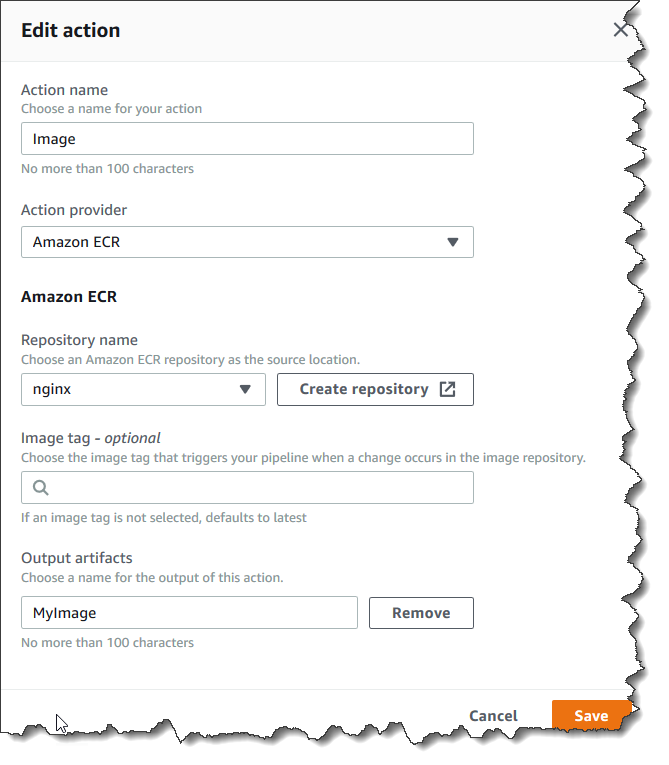

작업 이름에 이름을 입력합니다(예:

Image). -

작업 공급자에서 Amazon ECR을 선택합니다.

-

리포지토리 이름에서 Amazon ECR 리포지토리의 이름을 선택합니다.

-

이미지 이름과 버전이 최신과 다른 경우 이미지 태그에서 지정합니다.

-

출력 아티팩트에서 출력 아티팩트 기본값(예:

MyImage)을 선택합니다. 이 아티팩트는 다음 단계에서 사용하려는 이미지 이름과 리포지토리 URI를 포함합니다. -

작업 화면에서 저장을 선택합니다. 단계 화면에서 완료를 선택합니다. 파이프라인에서 저장을 선택합니다. Amazon ECR 소스 작업에 대해 생성될 Amazon CloudWatch Events 규칙이 메시지에 표시됩니다.

소스 아티팩트를 배포 작업에 연결하려면

-

배포 단계에서 편집을 선택하고 아이콘을 선택하여 Amazon ECS(블루/그린) 작업을 편집합니다.

-

창 하단으로 스크롤합니다. 입력 아티팩트에서 추가를 선택합니다. 새로운 Amazon ECR 리포지토리에서 아티팩트 결과물을 추가합니다(예:

MyImage). -

작업 정의에서 SourceArtifact를 선택한 후

taskdef.json이 입력되어 있는지 확인합니다. -

AWS CodeDeploy AppSpec 파일에서 SourceArtifact를 선택한 후

appspec.yaml이 입력되어 있는지 확인합니다. -

Dynamically update task definition image(작업 정의 이미지를 동적으로 업데이트)의 Input Artifact with Image URI(이미지 URI가 있는 입력 아티팩트)에서 MyImage를 선택한 후

taskdef.json파일에 사용되는 자리 표시자 텍스트인IMAGE1_NAME을 입력합니다. 저장(Save)을 선택합니다. -

AWS CodePipeline 창에서 파이프라인 변경 사항 저장을 선택한 다음 변경 사항 저장을 선택합니다. 업데이트된 파이프라인을 확인합니다.

이 예제 파이프라인이 생성되면 콘솔 항목에 대한 작업 구성이 파이프라인 구조에 다음과 같이 표시됩니다.

"configuration": { "AppSpecTemplateArtifact": "SourceArtifact", "AppSpecTemplatePath": "appspec.yaml", "TaskDefinitionTemplateArtifact": "SourceArtifact", "TaskDefinitionTemplatePath": "taskdef.json", "ApplicationName": "codedeployapp", "DeploymentGroupName": "codedeploydeplgroup", "Image1ArtifactName": "MyImage", "Image1ContainerName": "IMAGE1_NAME" }, -

변경 사항을 제출하고 파이프라인 빌드를 시작하려면 변경 사항 배포를 선택한 다음 릴리스를 선택하세요.

-

CodeDeploy에서 볼 배포 작업을 선택하고 트래픽 이동의 진행 상황을 확인하세요.

참고

선택적인 대기 시간을 보여주는 배포 단계를 볼 수 있습니다. 기본적으로 CodeDeploy는 원래 작업 세트를 종료하기 전에 성공적인 배포 후 1시간을 대기합니다. 이 시간을 사용하여 작업을 롤백하거나 종료할 수 있지만 작업 세트가 종료되면 배포가 완료됩니다.

7단계: 파이프라인 변경 및 배포 확인

이미지를 변경한 후 변경 사항을 Amazon ECR 리포지토리에 푸시합니다. 이렇게 하면 파이프라인이 실행됩니다. 이미지 소스 변경이 배포되었는지 확인합니다.