기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

TOTP 소프트웨어 토큰 MFA

사용자 풀에서 TOTP 소프트웨어 토큰 MFA를 설정하면 사용자가 사용자 이름 및 암호로 로그인한 다음 TOTP를 사용하여 인증을 완료합니다. 사용자가 사용자 이름 및 암호를 설정하고 확인하면 MFA에서 TOTP 소프트웨어 토큰을 활성화할 수 있습니다. 앱이 Amazon Cognito 관리형 로그인을 사용하여 사용자를 로그인하는 경우 사용자는 사용자 이름과 암호를 제출한 다음 추가 로그인 페이지에 TOTP 암호를 제출합니다.

Amazon Cognito 콘솔에서 사용자 풀에 대해 TOTP MFA를 활성화하거나 Amazon Cognito API 작업을 사용할 수 있습니다. 사용자 풀 수준에서 SetUserPoolMfaConfig를 호출하여 MFA를 구성하고 TOTP MFA를 활성화할 수 있습니다.

참고

사용자 풀에 대해 TOTP 소프트웨어 토큰 MFA를 활성화하지 않는 경우 Amazon Cognito는 토큰을 사용하여 사용자를 연결하거나 확인할 수 없습니다. 이 경우 사용자는 SoftwareTokenMFANotFoundException 설명과 함께 Software Token MFA has not been enabled by the userPool 예외를 수신합니다. 나중에 사용자 풀에 대해 소프트웨어 토큰 MFA를 비활성화하면 이전에 TOTP 토큰을 연결하고 확인한 사용자는 해당 토큰을 MFA에 계속 사용할 수 있습니다.

사용자에 대해 TOTP를 구성하는 것은 사용자가 일회용 암호를 입력하여 유효성을 검사하는 시크릿 코드를 받는 다단계 프로세스입니다. 그런 다음 사용자에 대해 TOTP MFA를 활성화하거나 TOTP를 사용자에 대한 기본 MFA 방법으로 설정할 수 있습니다.

TOTP MFA를 요구하도록 사용자 풀을 구성하고 사용자가 관리형 로그인에서 앱에 가입하면 Amazon Cognito가 사용자 프로세스를 자동화합니다. Amazon Cognito는 사용자에게 MFA 방식을 선택하라는 메시지를 표시하고 QR 코드를 표시하여 인증 앱을 설정하고 MFA 등록을 확인합니다. 사용자가 SMS와 TOTP MFA 중에서 선택할 수 있도록 허용한 사용자 풀에서 Amazon Cognito는 사용자에게 방식을 선택할 수 있는 기회도 제공합니다.

중요

사용자 풀과 연결된 AWS WAF 웹 ACL이 있고 웹 ACL의 규칙에 CAPTCHA가 표시되는 경우 관리형 로그인 TOTP 등록에서 복구할 수 없는 오류가 발생할 수 있습니다. CAPTCHA 작업이 있고 관리형 로그인 TOTP에 영향을 주지 않는 규칙을 생성하려면 섹션을 참조하세요관리형 로그인 TOTP MFA를 위한 AWS WAF 웹 ACL 구성. AWS WAF 웹 ACL 및 Amazon Cognito에 대한 자세한 내용은 AWS WAF 웹 ACL을 사용자 풀과 연결 단원을 참조하시기 바랍니다.

AWS SDK 및 Amazon Cognito 사용자 풀 API를 사용하여 사용자 지정 빌드 UI에서 TOTP MFA를 구현하려면 섹션을 참조하세요사용자에 대한 TOTP MFA 구성.

사용자 풀에 MFA를 추가하는 방법은 사용자 풀에 MFA 추가 섹션을 참조하세요.

TOTP MFA 고려 사항 및 제한 사항

-

Amazon Cognito는 TOTP 코드를 생성하는 인증자 앱을 통해 소프트웨어 토큰 MFA를 지원합니다. Amazon Cognito는 하드웨어 기반 MFA를 지원하지 않습니다.

-

사용자 풀이 TOTP를 구성하지 않은 사용자에 대해 TOTP를 요구하는 경우 사용자는 앱이 사용자의 TOTP MFA를 활성화하는 데 사용할 수 있는 일회성 액세스 토큰을 수신합니다. 사용자가 추가 TOTP 로그인 팩터를 등록할 때까지 후속 로그인 시도는 실패합니다.

-

SignUpAPI 작업 또는 관리형 로그인을 통해 사용자 풀에 가입하는 사용자는 가입을 완료하면 일회성 토큰을 받습니다. -

사용자를 생성하고 사용자가 초기 암호를 설정하면 Amazon Cognito는 관리형 로그인에서 사용자에게 일회용 토큰을 발급합니다. 사용자에 대한 영구 암호를 설정하면 사용자가 처음 로그인할 때 Amazon Cognito가 일회성 토큰을 발급합니다.

-

Amazon Cognito는 InitiateAuth 또는 AdminInitiateAuth API 작업으로 로그인하는 관리자가 생성한 사용자에게 일회성 토큰을 발행하지 않습니다. 사용자가 자신의 초기 암호를 설정하는 문제에 성공한 후 또는 사용자에 대한 영구 암호가 설정된 경우 Amazon Cognito는 즉시 해당 사용자에게 MFA를 설정하는 문제를 냅니다.

-

-

MFA가 필요한 사용자 풀의 사용자가 이미 일회성 액세스 토큰을 받았지만 TOTP MFA를 설정하지 않은 경우 사용자는 MFA를 설정할 때까지 관리형 로그인으로 로그인할 수 없습니다. 액세스 토큰 대신 AssociateSoftwareToken 요청의 InitiateAuth 또는 AdminInitiateAuth에 대해

MFA_SETUP문제의session응답 값을 사용할 수 있습니다. -

사용자가 TOTP를 설정한 경우 나중에 사용자 풀에 대해 TOTP가 비활성화되어도 해당 TOTP를 MFA에 사용할 수 있습니다.

-

Amazon Cognito는 HMAC-SHA1 해시 함수를 사용하여 코드를 생성하는 인증 앱의 TOTP만 허용합니다. SHA-256 해싱으로 생성된 코드는

Code mismatch오류를 반환합니다.

사용자에 대한 TOTP MFA 구성

사용자가 처음 로그인하면 앱은 일회성 액세스 토큰을 사용하여 TOTP 프라이빗 키를 생성하고 해당 키를 텍스트 또는 QR 코드 형식으로 사용자에게 제공합니다. 사용자가 인증자 앱을 구성하고 후속 로그인 시도에 TOTP를 제공합니다. 앱 또는 관리형 로그인은 MFA 챌린지 응답에서 Amazon Cognito에 TOTP를 제공합니다.

경우에 따라 관리형 로그인은 새 사용자에게 TOTP 인증자를 설정하라는 메시지를 표시합니다. 자세한 내용은 섹션을 참조하세요사용자 런타임 시 MFA 로직 세부 정보.

TOTP 소프트웨어 토큰 연결

TOTP 토큰을 연결하려면 일회용 암호로 검증해야 하는 시크릿 코드를 사용자에게 보냅니다. 토큰 연결에는 세 가지 단계가 필요합니다.

-

사용자가 TOTP 소프트웨어 토큰 MFA를 선택하면 AssociateSoftwareToken을 호출하여 해당 사용자 계정에 대해 생성된 고유한 공유 시크릿 키 코드를 반환합니다. 액세스 토큰 또는 세션 문자열로 AssociateSoftwareToken을 인증할 수 있습니다.

-

앱은 사용자에게 프라이빗 키 또는 프라이빗 키에서 생성한 QR 코드를 제공합니다. 사용자는 애플리케이션이 프라이빗 키에서 생성하는 QR 코드를 스캔하거나 키를 수동으로 입력하여 Google Authenticator와 같은 TOTP 생성 앱에 키를 입력해야 합니다.

-

사용자가 키를 입력하거나 Google Authenticator와 같은 인증자 앱에 QR 코드를 스캔하면 앱에서 코드 생성을 시작합니다.

TOTP 토큰 확인

다음으로 TOTP 토큰을 확인합니다. 다음과 같이 사용자의 샘플 코드를 요청하고 해당 코드를 Amazon Cognito 서비스에 제공하여 사용자가 TOTP 코드를 성공적으로 생성하고 있는지 확인합니다.

-

앱에서 사용자에게 인증자 앱을 올바르게 설정했음을 보여주는 코드를 입력하라는 메시지를 표시합니다.

-

사용자의 인증자 앱에서 임시 암호를 표시합니다. 인증자 앱은 이 암호를 사용자에게 제공된 시크릿 키를 기반으로 생성합니다.

-

사용자가 자신의 임시 암호를 입력합니다.

VerifySoftwareTokenAPI 요청에서 앱이 임시 암호를 Amazon Cognito에 전달합니다. -

Amazon Cognito는 사용자와 연결된 시크릿 키를 유지하고 TOTP를 생성하여 사용자가 제공한 TOTP와 비교합니다. 일치하는 경우

VerifySoftwareToken에서SUCCESS응답을 반환합니다. -

Amazon Cognito에서 TOTP 팩터를 사용자와 연결합니다.

-

VerifySoftwareToken작업에서ERROR응답을 반환하는 경우 사용자의 클록이 정확하고 최대 재시도 횟수를 초과하지 않았는지 확인합니다. Amazon Cognito는 낮은 클록 스큐를 고려해서 시도 전후 30초 이내 TOTP 토큰은 허용합니다. 문제를 해결했으면 VerifySoftwareToken 작업을 다시 시도합니다.

TOTP MFA로 로그인

이 시점에서 사용자는 시간 기반 일회용 암호를 사용하여 로그인합니다. 프로세스는 다음과 같습니다.

-

사용자는 사용자 이름과 암호를 입력하여 클라이언트 앱에 로그인합니다.

-

TOTP MFA 문제가 호출되고, 앱은 사용자에게 임시 암호를 입력하라는 메시지를 표시합니다.

-

사용자는 연결된 TOTP 생성 앱에서 임시 암호를 가져옵니다.

-

사용자는 클라이언트 앱에 TOTP 코드를 입력합니다. 앱이 이를 확인하라고 Amazon Cognito 서비스에 알립니다. 각 로그인에 대해 RespondToAuthChallenge를 호출하여 새 TOTP 인증 챌린지에 대한 응답을 받아야 합니다.

-

Amazon Cognito에서 토큰을 확인하면 로그인이 성공하고 사용자가 인증 흐름을 계속합니다.

TOTP 토큰 제거

마지막으로, 앱에서 사용자가 TOTP 구성을 비활성화할 수 있도록 허용해야 합니다. 현재 사용자의 TOTP 소프트웨어 토큰을 삭제할 수 없습니다. 사용자의 소프트웨어 토큰을 교체하려면 새 소프트웨어 토큰을 연결하고 확인하세요. 사용자에 대한 TOTP MFA를 비활성화하려면 SetUserMFAPreference를 호출하여 사용자가 MFA를 사용하지 않거나 SMS MFA만 사용하도록 수정합니다.

-

MFA를 재설정하려는 사용자를 위한 인터페이스를 앱에 생성합니다. 이 인터페이스에서 사용자에게 암호를 입력하라는 메시지를 표시합니다.

-

Amazon Cognito가 TOTP MFA 챌린지를 반환하는 경우 SetUserMFAPreference로 사용자의 MFA 기본 설정을 업데이트합니다.

-

앱에서 사용자에게 MFA를 비활성화했음을 알리고 다시 로그인하라는 메시지를 표시합니다.

관리형 로그인 TOTP MFA를 위한 AWS WAF 웹 ACL 구성

사용자 풀과 연결된 AWS WAF 웹 ACL이 있고 웹 ACL의 규칙에 CAPTCHA가 있는 경우 관리형 로그인 TOTP 등록에서 복구할 수 없는 오류가 발생할 수 있습니다. AWS WAF CAPTCHA 규칙은 관리형 로그인 및 클래식 호스팅 UI의 TOTP MFA에만 이러한 영향을 미칩니다. SMS MFA는 영향을 받지 않습니다.

CAPTCHA 규칙으로 인해 사용자가 TOTP MFA 설정을 완료할 수 없으면 Amazon Cognito에서 다음 오류를 표시합니다.

Request not allowed due to WAF captcha.

이 오류는가 사용자 풀이 백그라운드에서 수행하는 AssociateSoftwareToken 및 VerifySoftwareToken API 요청에 대한 응답으로 CAPTCHA를 입력하라는 AWS WAF 메시지를 표시할 때 발생합니다. CAPTCHA 작업이 있고 관리형 로그인 페이지의 TOTP에 영향을 주지 않는 규칙을 생성하려면 규칙의 CAPTCHA 작업VerifySoftwareToken에서 AssociateSoftwareToken 및의 x-amzn-cognito-operation-name 헤더 값을 제외합니다.

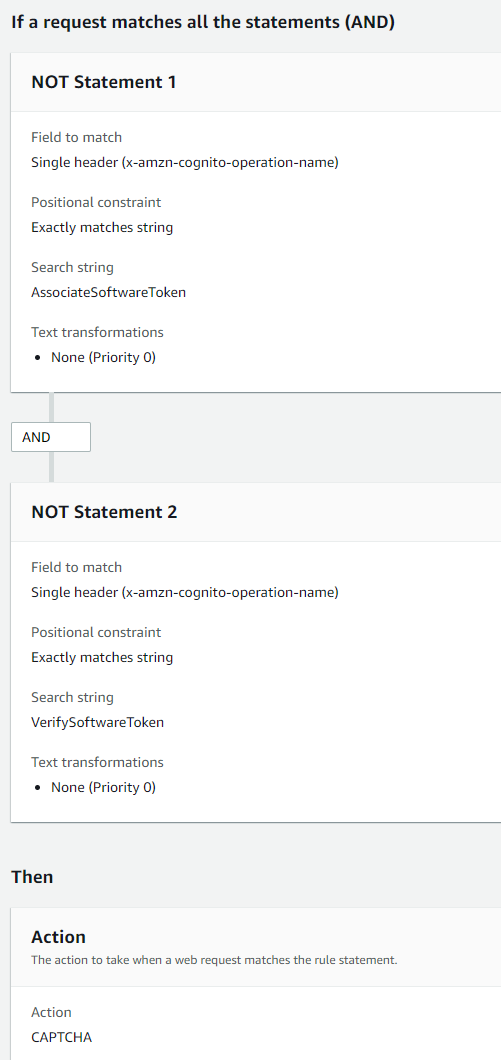

다음 스크린샷은 x-amzn-cognito-operation-name 헤더 값이 AssociateSoftwareToken 또는가 아닌 모든 요청에 CAPTCHA 작업을 적용하는 예제 AWS WAF 규칙을 보여줍니다VerifySoftwareToken.

AWS WAF 웹 ACLsAWS WAF 웹 ACL을 사용자 풀과 연결. Amazon Cognito