기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

AWS Secrets Manager에 TLS 인증서 저장

Amazon EMR 클러스터에 설치된 Ranger 플러그인과 Ranger Admin 서버는 TLS를 통해 통신하여 전송된 정책 데이터 및 기타 정보를 가로채더라도 읽을 수 없도록 해야 합니다. 또한 EMR은 플러그인이 자체 TLS 인증서를 제공하여 Ranger Admin 서버에 인증하고 양방향 TLS 인증을 수행하도록 요구합니다. 이 설정에서는 네 개의 인증서(프라이빗 및 퍼블릭 TLS 인증서의 2개 페어)를 생성해야 합닌다. Ranger Admin 서버에 인증서를 설치하는 방법에 대한 지침은 Amazon EMR과 통합하도록 Ranger Admin 서버 설정 섹션을 참조하세요. 설정을 완료하려면 EMR 클러스터에 설치된 Ranger 플러그인에 두 개의 인증서, 즉 관리 서버의 퍼블릭 TLS 인증서와 플러그인이 Ranger Admin 서버에 대해 인증하는 데 사용할 프라이빗 인증서가 필요합니다. 이러한 TLS 인증서를 제공하려면 인증서가에 AWS Secrets Manager 있고 EMR 보안 구성에 제공되어야 합니다.

참고

플러그인 인증서 중 하나가 손상된 경우 피해를 제한하려면 각 애플리케이션에 대해 인증서 페어를 생성하는 것이 좋지만 필수는 아닙니다.

참고

만료일 이전에 인증서를 추적하고 로테이션해야 합니다.

인증서 형식

인증서를 로 가져오는 AWS Secrets Manager 것은 프라이빗 플러그인 인증서인지 퍼블릭 Ranger 관리자 인증서인지에 관계없이 동일합니다. TLS 인증서를 가져오기 전에 인증서는 509x PEM 형식이어야 합니다.

퍼블릭 인증서 예제는 다음 형식을 사용합니다.

-----BEGIN CERTIFICATE----- ...Certificate Body... -----END CERTIFICATE-----

프라이빗 인증서 예제는 다음 형식을 사용합니다.

-----BEGIN PRIVATE KEY----- ...Private Certificate Body... -----END PRIVATE KEY----- -----BEGIN CERTIFICATE----- ...Trust Certificate Body... -----END CERTIFICATE-----

프라이빗 인증서는 신뢰 인증서도 포함해야 합니다.

다음 명령을 실행하여 인증서 형식이 올바른지 검증할 수 있습니다.

openssl x509 -in <PEM FILE> -text

AWS Secrets Manager로 인증서 가져오기

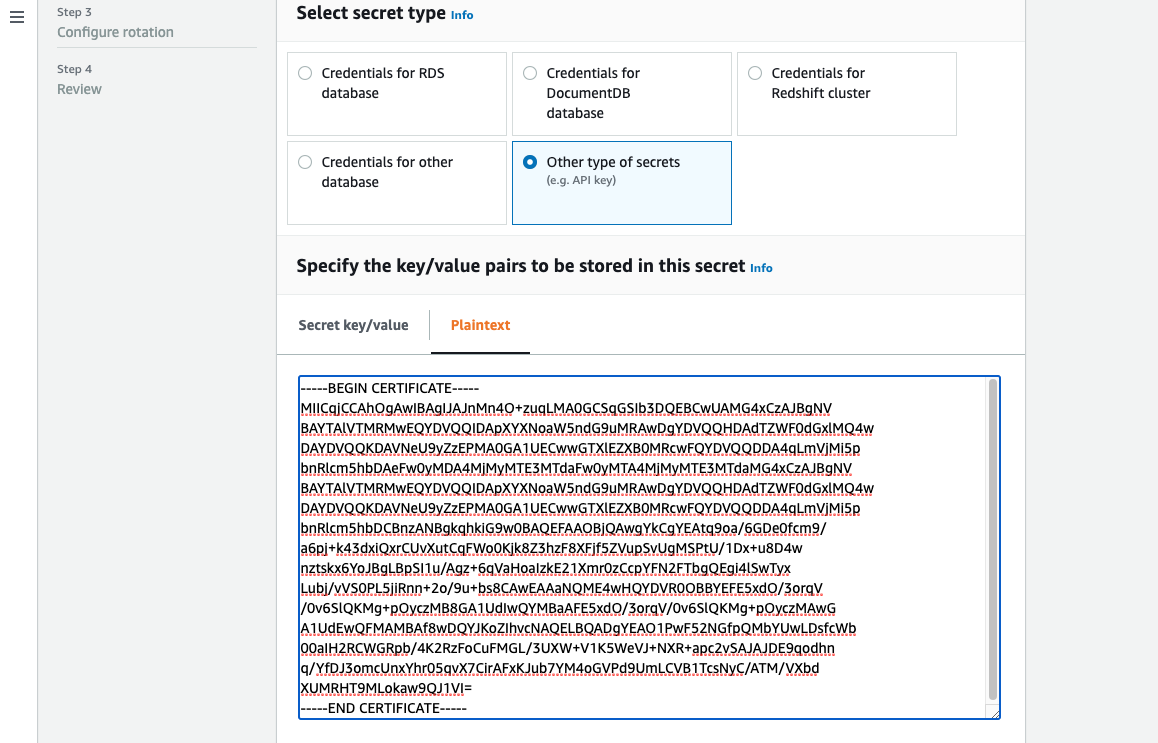

Secrets Manager에서 보안 암호를 생성할 때, 보안 암호 유형에서 다른 유형의 보안 암호를 선택하고 PEM으로 인코딩된 인증서를 일반 텍스트 필드에 붙여넣습니다.