기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

EC2 인스턴스에서 실행되는 앱에 대한 권한 지정

중요

이 AWS OpsWorks Stacks 서비스는 2024년 5월 26일에 서비스 수명이 종료되었으며 신규 및 기존 고객 모두에서 비활성화되었습니다. 가능한 한 빨리 워크로드를 다른 솔루션으로 마이그레이션하는 것이 좋습니다. 마이그레이션에 대한 질문이 있는 경우 AWS re:Post

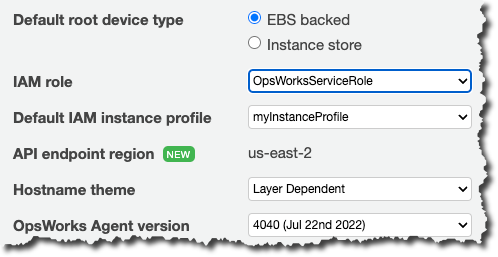

스택의 Amazon EC2 인스턴스에서 실행되는 애플리케이션이 Amazon S3 버킷 같은 다른 AWS 리소스에 액세스해야 하는 경우, 해당 애플리케이션에 적절한 권한이 있어야 합니다. 이러한 권한을 부여하려면 인스턴스 프로파일을 사용합니다. OpsWorks Stacks 스택을 생성할 때 각 인스턴스에 대한 인스턴스 프로파일을 지정할 수 있습니다.

계층 구성을 편집하여 계층의 인스턴스에 대한 프로파일을 지정할 수도 있습니다.

인스턴스 프로파일은 IAM 역할을 지정합니다. 인스턴스에서 실행되는 애플리케이션은 해당 역할을 수행하여 역할의 정책이 부여하는 권한에 따라 AWS 리소스에 액세스할 수 있습니다. 애플리케이션이 역할을 수행하는 방식에 대한 자세한 내용은 API 호출을 사용하여 역할 수행을 참조하세요.

다음 방법 중 하나를 사용하여 인스턴스 프로파일을 생성할 수 있습니다.

-

IAM 콘솔 또는 API를 사용하여 프로파일을 생성합니다.

자세한 내용은 역할(위임 및 연동)을 참조하세요.

-

AWS CloudFormation 템플릿을 사용하여 프로필을 생성합니다.

템플릿의 IAM 리소스를 포함시키는 방법의 몇 가지 예제는 Identity and Access Management(IAM) 템플릿 조각을 참조하세요.

인스턴스 프로파일에는 신뢰 관계와 AWS 리소스에 액세스할 수 있는 권한을 부여하는 연결된 정책이 있어야 합니다.

OpsWorks Stacks가 사용자를 대신하여 작동하려면 인스턴스 프로파일에이 신뢰 관계가 있어야 합니다. 기본 서비스 역할을 사용하는 경우, 신뢰 관계를 수정하지 마십시오. 사용자 지정 서비스 역할을 생성하는 경우, 다음과 같이 신뢰 관계를 지정합니다.

-

IAM 콘솔

에서 역할 생성 마법사를 사용하는 경우 마법사의 두 번째 페이지에 있는 AWS 서비스 역할에서 Amazon EC2 역할 유형을 지정합니다. -

AWS CloudFormation 템플릿을 사용하는 경우 템플릿의 리소스 섹션에 다음과 같은 항목을 추가할 수 있습니다.

"Resources": { "OpsWorksEC2Role": { "Type": "AWS::IAM::Role", "Properties": { "AssumeRolePolicyDocument": { "Statement": [ { "Effect": "Allow", "Principal": { "Service": [ "ec2.amazonaws.com" ] }, "Action": [ "sts:AssumeRole" ] } ] }, "Path": "/" } }, "RootInstanceProfile": { "Type": "AWS::IAM::InstanceProfile", "Properties": { "Path": "/", "Roles": [ { "Ref": "OpsWorksEC2Role" } ] } } }

자체 인스턴스 프로파일을 생성하는 경우, 그 시점의 프로파일의 역할에 적절한 정책을 연결할 수 있습니다. 스택을 생성한 후 IAM 콘솔region 및 amzn-s3-demo-bucket을 구성에 적합한 값으로 바꿉니다.

인스턴스 프로파일을 생성하고 사용하는 방법의 예제는 Amazon S3 버킷 사용을 참조하세요.

애플리케이션이 인스턴스 프로파일을 사용하여 EC2 인스턴스에서 OpsWorks Stacks API를 호출하는 경우 정책은 OpsWorks Stacks 및 기타 AWS 서비스에 대한 적절한 iam:PassRole 작업 외에도 작업을 허용해야 합니다. iam:PassRole 권한은 OpsWorks Stacks가 사용자를 대신하여 서비스 역할을 수행하도록 허용합니다. OpsWorks Stacks API에 대한 자세한 내용은 AWS OpsWorks API 참조를 참조하세요.

다음은 EC2 인스턴스의 모든 OpsWorks Stacks 작업과 Amazon EC2 또는 Amazon S3 작업을 호출할 수 있도록 허용하는 IAM 정책의 예입니다.

참고

를 허용하지 않으면 다음과 같은 오류와 함께 OpsWorks Stacks 작업을 호출하려는 iam:PassRole시도가 실패합니다.

User: arn:aws:sts::123456789012:federated-user/Bob is not authorized to perform: iam:PassRole on resource: arn:aws:sts::123456789012:role/OpsWorksStackIamRole

EC2 인스턴스의 역할을 사용하여 권한을 부여하는 방법에 대한 자세한 내용은 AWS Identity and Access Management 사용 설명서의 Amazon EC2 인스턴스에서 실행하는 애플리케이션에 AWS 리소스에 대한 액세스 권한 부여를 참조하세요.