기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

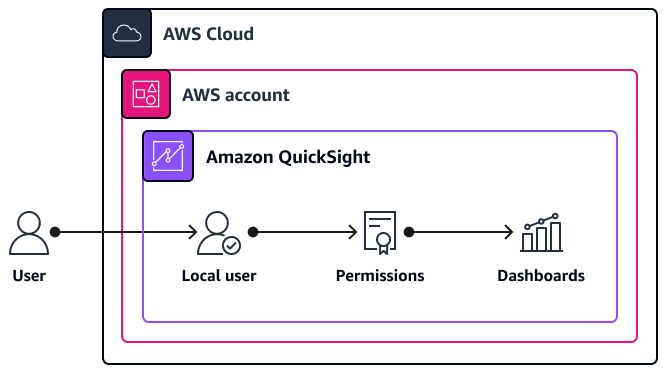

QuickSight에서 로컬 사용자 생성

다음은이 아키텍처 및 액세스 접근 방식의 특성입니다.

-

이 사용자는 Amazon QuickSight에만 액세스할 수 있으며의 다른 서비스 및 리소스에 액세스할 수 없습니다 AWS 계정.

-

사용자의 암호는 QuickSight에서 로컬로 관리됩니다.

-

이메일 주소를 통해 사용자를 초대하여 액세스를 프로비저닝합니다.

-

사용자는 https://quicksight.aws.amazon.com/

QuickSight 콘솔을 통해 직접 로그인해야 합니다.

고려 사항 및 사용 사례

이는 QuickSight 사용자 스토어 내에 로컬 사용자 레코드를 생성하고 외부 종속성이 없으므로 QuickSight에 대한 액세스를 프로비저닝하는 가장 직접적인 방법입니다. 이 사용자 레코드는 QuickSight에만 존재하며 QuickSight에서도 관리되는 암호가 있습니다.

이러한 유형의 접근 방식도 아마도 가장 유연할 것입니다. 유일한 사전 조건은 사용자의 이메일 주소를 갖는 것이기 때문입니다. 다른 서비스 또는 디렉터리에서 사용자를 생성하고 관리할 필요가 없으며 QuickSight 대시보드에 액세스해야 하는 타사 공급업체 또는 파트너에게 액세스를 프로비저닝하는 빠른 방법이 될 수 있습니다. 이 액세스 접근 방식은 QuickSight에만 액세스해야 하고의 다른 서비스 및 리소스에 액세스할 필요가 없는 사용자에게 가장 적합합니다 AWS 계정.

이들은 QuickSight의 로컬 사용자이므로 IT 운영 팀은 액세스 요청을 관리하고, 액세스를 프로비저닝하고, 액세스를 주기적으로 검토 및 감사하기 위한 전용 프로세스를 설정해야 합니다. 예를 들어, 사용자 레코드는 다른 자격 증명 관리 시스템과 독립적이므로 기업 자격 증명에 기존 액세스 검토 프로세스를 사용할 수 없습니다.

사전 조건

-

QuickSight의 관리 권한 또는 QuickSight 사용자를 생성할 수 있는 권한(Amazon QuickSight에 대한 IAM 자격 증명 기반 정책: 사용자 생성 참조)

-

사용자의 이메일 주소

QuickSight 로컬 사용자에 대한 액세스 구성

로컬 사용자를 구성하는 방법에 대한 지침은 Amazon QuickSight에 액세스하도록 사용자 초대를 참조하세요. 이러한 유형의 사용자 액세스를 구성할 때 다음 사항에 유의하세요.

-

사용자 이름과 이메일 주소를 정의할 수 있지만 조직의 직원 디렉터리와 일치하는 값을 사용하는 것이 좋습니다. 이렇게 하면 책임과 일관성이 향상됩니다.

-

IAM 사용자의 경우 아니요를 선택합니다.

-

사용자는 7일 이내에 초대를 수락해야 합니다. 이 기간 내에 수락하지 않으면 초대 이메일을 다시 보낼 수 있습니다.

-

사용자가 초대를 수락하면 암호를 설정하고 확인하라는 메시지가 표시됩니다.