VPC 피어링 연결의 작동 방식

다음 단계에서는 VPC 피터링 프로세스에 대해 설명합니다.

-

요청자 VPC의 소유자가 수락자 VPC의 소유자에게 VPC 피어링 연결을 생성하도록 요청을 보냅니다. 수락자 VPC는 사용자 또는 다른 AWS 계정에서 소유할 수 있으며, 요청자 VPC의 CIDR 블록과 중첩되는 CIDR 블록은 사용할 수 없습니다.

-

수락자 VPC의 소유자가 VPC 피어링 연결 요청을 수락하여 VPC 피어링 연결을 활성화합니다.

-

프라이빗 IP 주소를 사용하여 VPC 간의 트래픽 흐름을 활성화하려면 VPC 피어링 연결 내 각 VPC의 소유자가 다른 VPC(피어 VPC)의 IP 주소 범위를 가리키는 경로를 하나 이상의 VPC 라우팅 테이블에 수동으로 추가해야 합니다.

-

필요한 경우 피어 VPC에서 주고 받는 트래픽이 제한되지 않도록 EC2 인스턴스와 연결되어 있는 보안 그룹을 업데이트합니다. 두 VPC가 동일한 리전에 있는 경우 보안 그룹의 인바운드 또는 아웃바운드 규칙에 대한 소스나 대상으로 피어 VPC의 보안 그룹을 참조할 수 있습니다.

-

기본 VPC 피어링 연결 옵션에서, 어느 한 쪽에 위치하는 EC2 인스턴스가 퍼블릭 DNS 호스트 이름을 사용하여 상대방을 참조하는 경우 호스트 이름은 EC2 인스턴스의 퍼블릭 IP 주소로 확인됩니다. 이 동작을 변경하려면 VPC 연결에 대해 DNS 호스트 이름 확인을 활성화합니다. DNS 호스트 이름 확인을 활성화한 후, VPC 피어링 연결의 어느 한 쪽에 위치하는 EC2 인스턴스가 퍼블릭 DNS 호스트 이름을 사용하여 상대방을 참조하는 경우 호스트 이름은 EC2 인스턴스의 프라이빗 IP 주소로 확인됩니다.

자세한 내용은 VPC 피어링 연결 단원을 참조하세요.

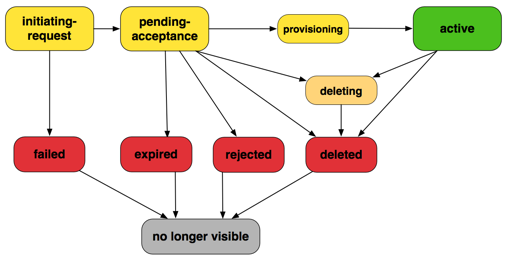

VPC 피어링 연결 수명 주기

VPC 피어링 연결은 요청이 시작될 때부터 시작하는 다양한 단계를 거칩니다. 각 단계에는 취사선택할 수 있는 몇 가지 작업이 있으며, 수명 주기가 끝날 때 VPC 피어링 연결은 Amazon VPC 콘솔과 API 또는 명령줄 출력에 일정 시간 동안 표시됩니다.

-

Initiating-request: VPC 피어링 연결 요청이 시작되었습니다. 이 단계에서는 피어링 연결이 실패하거나

pending-acceptance로 이동할 수 있습니다. -

Failed: VPC 피어링 연결 요청이 실패했습니다. 이 상태에서는 수락, 거부 또는 삭제할 수 없습니다. 실패한 VPC 피어링 연결은 2시간 동안 요청자에게 보이는 상태로 남습니다.

-

Pending-acceptance: VPC 피어링 연결 요청이 수락자 VPC 소유자의 수락을 기다리고 있습니다. 이 상태에서 요청자 VPC의 소유자가 요청을 삭제할 수 있고 수락자 VPC의 소유자는 요청을 수락하거나 거부할 수 있습니다. 요청에 대해 아무런 조치도 취하지 않으면 요청이 7일 후에 만료됩니다.

-

Expired: VPC 피어링 연결 요청이 만료되었으며, 어느 한 VPC 소유자가 만료된 요청에 대해 어떤 조치도 취할 수 없습니다. 만료된 VPC 피어링 연결은 2일 동안 양쪽 VPC 소유자에게 모두 보이는 상태로 남습니다.

-

Rejected: 수락자 VPC의 소유자가

pending-acceptanceVPC 피어링 연결 요청을 거부했습니다. 이 상태에서는 요청을 수락할 수 없습니다. 거부된 VPC 피어링 연결은 2일 동안 요청자 VPC의 소유자에게 표시되고, 수락자 VPC의 소유자에게는 2시간 동안 표시됩니다. 동일한 AWS 계정 내에서 요청이 생성되었다면, 거부된 요청은 2시간 동안 보이는 상태로 남습니다. -

Provisioning: VPC 피어링 연결 요청이 수락되었으며, 곧

active상태가 됩니다. -

Active: VPC 피어링 연결이 활성화되고, VPC 사이에서 트래픽이 전달될 수 있습니다(보안 그룹 및 라우팅 테이블에서 트래픽 전달을 허용). 이 상태에서는 VPC 소유자 중 한 명의 VPC 피어링 연결을 삭제할 수 있지만 거부할 수는 없습니다.

참고

VPC가 상주하는 리전에서 발생하는 이벤트로 인해 트래픽 전달을 막는 경우 VPC 피어링 연결 상태는 그대로

Active를 유지합니다. -

Deleting(삭제 중): 삭제가 진행 중인 리전 간 VPC 피어링 연결에 적용됩니다. 한 쪽 VPC 소유자가

active상태인 VPC 피어링 연결 삭제 요청을 제출했거나 요청자 VPC의 소유자가pending-acceptance상태인 VPC 피어링 연결 요청을 삭제하는 요청을 제출했습니다. -

Deleted: 어느 한 VPC 소유자가

activeVPC 피어링 연결을 삭제했거나, 요청자 VPC의 소유자가pending-acceptanceVPC 피어링 연결 요청을 삭제했습니다. 이 상태에서는 VPC 피어링 연결을 허용하거나 거부할 수 없습니다. VPC 피어링 연결은 2시간 동안 해당 연결을 삭제한 쪽에 보이는 상태로 남고, 다른 쪽에는 2일 동안 보이는 상태로 남습니다. 동일한 AWS 계정 내에서 VPC 피어링 연결이 생성되었다면, 삭제된 요청은 2시간 동안 보이는 상태로 남습니다.

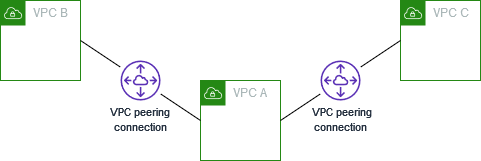

여러 VPC 피어링 연결

VPC 피어링 연결은 두 VPC 간에 일대일 관계로 수행됩니다. 소유하고 있는 각 VPC에 대한 VPC 피어링 연결을 여러 개 생성할 수 있지만, 전이성 피어링 관계는 지원되지 않으므로, VPC가 직접 피어링되지 않은 VPC와의 피어링 관계는 없습니다.

다음 다이어그램은 한 VPC가 다른 두 VPC에 피어링되는 예를 보여줍니다. 두 개의 VPC 피어링 연결이 있는데, VPC A는 VPC B 및 VPC C와 모두 피어링되고 VPC B와 VPC C는 피어링되지 않습니다. VPC B와 VPC C 사이의 피어링을 위해 VPC A를 중계점으로 사용할 수 없습니다. VPC B와 VPC C 간의 트래픽 라우팅을 활성화하려면 둘 사이에 고유한 VPC 피어링 연결을 생성해야 합니다.

VPC 피어링 제한

VPC 피어링 연결에 대한 다음과 같은 제한 사항을 고려하세요. 경우에 따라 VPC 피어링 연결 대신에 Transit Gateway Attachment를 사용할 수 있습니다. 자세한 내용은 Amazon VPC Transit Gateway의 전송 게이트웨이 시나리오 예를 참조하세요.

연결

-

VPC당 활성 및 보류 중인 VPC 피어링 연결 수에는 할당량이 있습니다. 자세한 내용은 계정의 VPC 피어링 연결 할당량 단원을 참조하세요.

-

VPC 2개 사이에 2개 이상의 VPC 피어링 연결을 동시에 보유할 수 없습니다.

-

VPC 피어링 연결에 대해 생성하는 모든 태그는 태그를 생성하는 계정 또는 리전에서만 적용됩니다.

-

피어 VPC에서는 Amazon DNS 서버에 연결하거나 쿼리할 수 없습니다.

-

VPC 피어링 연결에서 VPC의 IPv4 CIDR 블록이 RFC 1918

에 의해 지정된 프라이빗 IPv4 주소 범위를 벗어나는 경우, 해당 VPC의 프라이빗 DNS 호스트 이름을 프라이빗 IP 주소로 확인할 수 없습니다. 프라이빗 DNS 호스트 이름을 프라이빗 IP 주소로 확인하려면 VPC 피어링 연결에 대한 DNS 확인 지원을 활성화할 수 있습니다. 자세한 내용은 VPC 피어링 연결에 대한 DNS 확인 활성화 단원을 참조하세요. -

IPv6를 통해 통신하도록 VPC 피어링 연결의 한쪽에 있는 리소스를 활성화할 수 있습니다. IPv6 CIDR 블록을 각 VPC와 연결하고, IPv6 통신을 위해 VPC의 인스턴스를 활성화하고, 피어 VPC를 위한 IPv6 트래픽을 VPC 피어링 연결로 라우팅해야 합니다.

-

VPC 피어링 연결에서의 유니캐스트 역경로 전송은 지원되지 않습니다. 자세한 내용은 응답 트래픽을 위한 라우팅 단원을 참조하세요.

겹치는 CIDR 블록

-

일치하거나 중첩되는 IPv4 또는 IPv6 CIDR 블록이 있는 VPC 간에는 VCP 피어링 연결을 생성할 수 없습니다.

-

여러 개의 IPv4 CIDR 블록이 있는 경우, 겹치지 않는 CIDR 블록 또는 IPv6 CIDR 블록만 사용할 의도이더라도 CIDR 블록이 겹치면 VPC 피어링 연결을 생성할 수 없습니다.

전이적 피어링

-

VPC 피어링은 전이적 피어링 관계를 지원하지 않습니다. 예를 들어 VPC A와 VPC B 및 VPC A와 VPC C 사이에 VPC 피어링 연결이 있으면 VPC A를 통해 VPC B에서 VPC C로 트래픽을 라우팅할 수 없습니다. VPC B와 VPC C 사이에 트래픽을 라우팅하려면 둘 사이에 VPC 피어링 연결을 생성해야 합니다. 자세한 내용은 함께 피어링된 세 개의 VPC 단원을 참조하세요.

게이트웨이 또는 프라이빗 연결을 통한 엣지 간 라우팅

-

VPC A에 인터넷 게이트웨이가 있으면 VPC B의 리소스에서는 VPC A의 인터넷 게이트웨이를 사용하여 인터넷에 액세스할 수 없습니다.

-

VPC A의 서브넷 대한 인터넷 액세스 권한을 제공하는 NAT 디바이스가 VPC A에 있으면 VPC B의 리소스에서는 VPC A의 NAT 디바이스를 사용하여 인터넷에 액세스할 수 없습니다.

-

회사 네트워크에 대한 VPN 연결이 VPC A에 있으면 VPC B의 리소스에서는 VPN 연결을 사용하여 회사 네트워크와 통신할 수 없습니다.

-

회사 네트워크에 대한 AWS Direct Connect 연결이 VPC A에 있으면 VPC B의 리소스에서는 AWS Direct Connect연결을 사용하여 회사 네트워크와 통신할 수 없습니다.

-

Amazon S3 대한 연결을 VPC A의 프라이빗 서브넷에 제공하는 게이트웨이 엔드포인트가 VPC A에 있으면 VPC B의 리소스에서는 게이트웨이 엔드포인트를 사용하여 Amazon S3에 액세스할 수 없습니다.

리전 간 VPC 피어링 연결

-

점보 프레임의 경우 동일한 리전 내의 VPC 피어링 연결 간 최대 전송 단위(MTU)는 9,001바이트입니다. 리전 간 VPC 피어링 연결의 MTU는 8,500바이트입니다. 점보 프레임에 대한 자세한 내용은 Amazon EC2 사용 설명서의 점보 프레임(9001 MTU)을 참조하세요.

-

VPC에 대한 IPv4 CIDR이 RFC 1918에서 지정한 프라이빗 IPv4 주소 범위에 포함되더라도, VPC 피어링 연결에 대해 DNS 확인 지원을 활성화하여 피어링된 VPC의 프라이빗 DNS 호스트 이름을 프라이빗 IP 주소로 확인해야 합니다.

공유 VPC 및 서브넷

-

VPC 소유자만 피어링 연결을 통한 작업(설명, 생성, 수락, 거부, 수정 또는 삭제)을 수행할 수 있습니다. 참가자는 피어링 연결을 통한 작업을 수행할 수 없습니다. 자세한 내용은 Amazon VPC 사용 설명서의 다른 계정과 VPC 공유하기를 참조하세요.