기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

를 통해 가상 어플라이언스에 액세스 AWS PrivateLink

Gateway Load Balancer를 사용하여 네트워크 가상 어플라이언스 플릿에 트래픽을 분산할 수 있습니다. 어플라이언스는 보안 검사, 규정 준수, 정책 제어 및 기타 네트워킹 서비스에 사용할 수 있습니다. VPC 엔드포인트 서비스를 생성할 때 Gateway Load Balancer를 지정합니다. 다른 AWS 보안 주체는 Gateway Load Balancer 엔드포인트를 생성하여 엔드포인트 서비스에 액세스합니다.

요금

게이트웨이 로드 밸런서 엔드포인트가 각 가용 영역에 프로비저닝되는 시간에 대해 시간당 요금이 청구됩니다. 또한 처리된 데이터의 GB당 요금이 청구됩니다. 자세한 내용은 AWS PrivateLink 요금

자세한 내용은 Gateway Load Balancers를 참조하세요.

개요

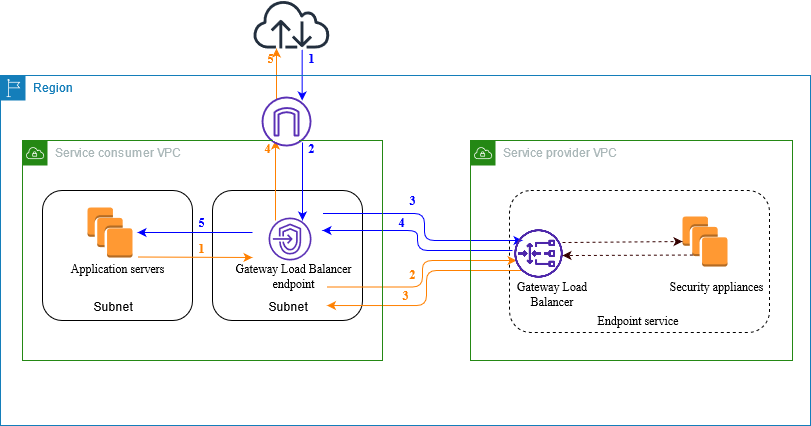

다음 다이어그램은 애플리케이션 서버가를 통해 보안 어플라이언스에 액세스하는 방법을 보여줍니다 AWS PrivateLink. 애플리케이션 서버는 서비스 소비자 VPC의 서브넷에서 실행됩니다. 동일한 VPC의 다른 서브넷에서 Gateway Load Balancer 엔드포인트를 생성합니다. 인터넷 게이트웨이를 통해 서비스 소비자 VPC로 들어오는 모든 트래픽은 먼저 검사를 위해 Gateway Load Balancer 엔드포인트로 라우팅된 후 대상 서브넷으로 라우팅됩니다. 마찬가지로 애플리케이션 서버에서 나가는 모든 트래픽은 검사할 수 있도록 먼저 Gateway Load Balancer 엔드포인트로 라우팅된 후 인터넷 게이트웨이로 라우팅됩니다.

인터넷에서 애플리케이션 서버로의 트래픽(파란색 화살표):

-

트래픽이 인터넷 게이트웨이를 통해 서비스 소비자 VPC로 들어갑니다.

-

라우팅 테이블 구성에 따라 트래픽이 Gateway Load Balancer 엔드포인트로 전송됩니다.

-

보안 어플라이언스를 통한 검사를 위해 트래픽이 Gateway Load Balancer로 전송됩니다.

-

검사 후 트래픽이 Gateway Load Balancer 엔드포인트로 다시 전송됩니다.

-

라우팅 테이블 구성에 따라 트래픽이 애플리케이션 서버로 전송됩니다.

애플리케이션 서버에서 인터넷으로의 트래픽(주황색 화살표):

-

라우팅 테이블 구성에 따라 트래픽이 Gateway Load Balancer 엔드포인트로 전송됩니다.

-

보안 어플라이언스를 통한 검사를 위해 트래픽이 Gateway Load Balancer로 전송됩니다.

-

검사 후 트래픽이 Gateway Load Balancer 엔드포인트로 다시 전송됩니다.

-

라우팅 테이블 구성에 따라 트래픽이 인터넷 게이트웨이로 전송됩니다.

-

트래픽이 인터넷으로 다시 라우팅됩니다.

IP 주소 유형

서비스 공급자는 보안 어플라이언스가 IPv4만 지원하는 경우에도 IPv4, IPv6 또는 IPv4 및 IPv6 모두를 통해 서비스 소비자에게 서비스 엔드포인트를 제공할 수 있습니다. 듀얼 스택 지원을 활성화하는 경우 기존 소비자는 계속 IPv4를 사용하여 서비스에 액세스할 수 있고 새 소비자는 IPv6를 사용하여 서비스에 액세스할 수 있습니다.

Gateway Load Balancer 엔드포인트가 IPv4를 지원하는 경우 엔드포인트 네트워크 인터페이스는 IPv4 주소를 갖습니다. Gateway Load Balancer 엔드포인트가 IPv6를 지원하는 경우 엔드포인트 네트워크 인터페이스는 IPv6 주소를 갖습니다. 엔드포인트 네트워크 인터페이스의 IPv6 주소는 인터넷을 통해 연결할 수 없습니다. 엔드포인트 네트워크 인터페이스를 IPv6 주소를 사용하여 설명하는 경우 denyAllIgwTraffic이 활성화됩니다.

엔드포인트 서비스에 대해 IPv6를 활성화하기 위한 요구 사항

-

엔드포인트 서비스의 VPC와 서브넷에는 연결된 IPv6 CIDR 블록이 있어야 합니다.

-

엔드포인트 서비스의 Gateway Load Balancer는 이중 스택 IP 주소 유형을 사용해야 합니다. 보안 어플라이언스는 IPv6 트래픽을 지원할 필요가 없습니다.

Gateway Load Balancer 엔드포인트에 대해 IPv6를 활성화하기 위한 요구 사항

-

엔드포인트 서비스에는 IPv6 지원이 포함된 IP 주소 유형이 있어야 합니다.

-

Gateway Load Balancer 엔드포인트의 IP 주소 유형이 다음에 설명된 대로 Gateway Load Balancer 엔드포인트의 서브넷과 호환되어야 합니다.

-

IPv4 - 엔드포인트 네트워크 인터페이스에 IPv4 주소를 할당합니다. 이 옵션은 선택한 모든 서브넷에 IPv4 주소 범위가 있는 경우에만 지원됩니다.

-

IPv6 - 엔드포인트 네트워크 인터페이스에 IPv6 주소를 할당합니다. 이 옵션은 선택한 모든 서브넷이 IPv6 전용 서브넷인 경우에만 지원됩니다.

-

듀얼 스택 - 엔드포인트 네트워크 인터페이스에 IPv4 및 IPv6 주소를 모두 할당합니다. 이 옵션은 선택한 모든 서브넷에 IPv4 및 IPv6 주소 범위가 모두 있는 경우에만 지원됩니다.

-

-

서비스 소비자 VPC의 서브넷에 대한 라우팅 테이블은 IPv6 트래픽을 라우팅해야 하며 이러한 서브넷의 네트워크 ACL은 IPv6 트래픽을 허용해야 합니다.

라우팅

트래픽을 엔드포인트 서비스로 라우팅하려면 Gateway Load Balancer 엔드포인트를 해당 ID를 사용하여 라우팅 테이블에서 대상으로 지정합니다. 위 다이어그램의 경우 다음과 같이 라우팅 테이블에 라우팅을 추가합니다. Gateway Load Balancer 엔드포인트를 대상으로 사용하는 경우 접두사 목록을 대상으로 지정할 수 없습니다. 이러한 테이블에는 듀얼 스택 구성에 IPv6 경로가 포함됩니다.

인터넷 게이트웨이의 라우팅 테이블

이 라우팅 테이블에는 애플리케이션 서버로 전송되는 트래픽을 Gateway Load Balancer 엔드포인트로 보내는 라우팅이 있어야 합니다.

| 대상 주소 | 대상 |

|---|---|

VPC IPv4 CIDR |

로컬 |

VPC IPv6 CIDR |

로컬 |

애플리케이션 서브넷 IPv4 CIDR |

vpc-endpoint-id |

애플리케이션 서브넷 IPv6 CIDR |

vpc-endpoint-id |

애플리케이션 서버가 있는 서브넷의 라우팅 테이블

이 라우팅 테이블에는 모든 트래픽을 애플리케이션 서버에서 Gateway Load Balancer 엔드포인트로 보내는 라우팅이 있어야 합니다.

| 대상 주소 | 대상 |

|---|---|

VPC IPv4 CIDR |

로컬 |

VPC IPv6 CIDR |

로컬 |

| 0.0.0.0/0 | vpc-endpoint-id |

| ::/0 | vpc-endpoint-id |

Gateway Load Balancer 엔드포인트가 있는 서브넷의 라우팅 테이블

이 라우팅 테이블에서는 검사에서 반환되는 트래픽을 최종 대상 주소로 전송해야 합니다. 인터넷에서 시작된 트래픽의 경우 로컬 라우팅은 트래픽을 애플리케이션 서버로 보냅니다. 애플리케이션 서버에서 시작된 트래픽의 경우 모든 트래픽을 인터넷 게이트웨이로 전송하는 라우팅을 추가합니다.

| 대상 주소 | 대상 |

|---|---|

VPC IPv4 CIDR |

로컬 |

VPC IPv6 CIDR |

로컬 |

| 0.0.0.0/0 | internet-gateway-id |

| ::/0 | internet-gateway-id |