기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

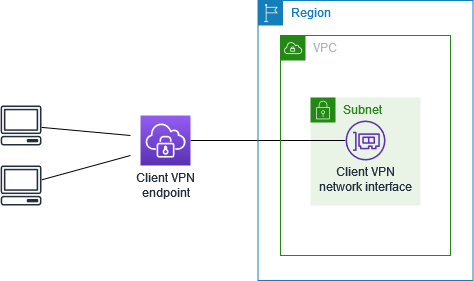

AWS Client VPN을 사용하여 VPC 액세스

이 시나리오의 구성에는 단일 대상 VPC가 포함됩니다. 클라이언트에게 단일 VPC 내부의 리소스에 대한 액세스 권한만 부여하면 되는 경우 이 구성을 사용하는 것이 좋습니다.

시작하기 전에 다음을 수행하세요.

-

하나 이상의 서브넷이 있는 VPC를 생성하거나 식별합니다. VPC에서 Client VPN 엔드포인트와 연결할 서브넷을 식별하고 해당 IPv4 CIDR 범위를 기록해 둡니다.

-

VPC CIDR과 겹치지 않는 클라이언트 IP 주소에 적합한 CIDR 범위를 식별합니다.

-

의 규칙 및 모범 사례 AWS Client VPN에서 Client VPN 엔드포인트에 대한 규칙과 제한 사항을 검토합니다.

이 구성을 구현하는 방법

-

VPC와 동일한 리전에서 Client VPN 엔드포인트를 생성합니다. 이렇게 하려면 Client VPN 엔드포인트를 생성합니다.에 설명된 단계를 수행합니다.

-

서브넷을 Client VPN 엔드포인트와 연결합니다. 이렇게 하려면 대상 네트워크를 Client VPN 엔드포인트와 연결합니다.에 설명된 단계를 수행하고 앞에서 식별한 서브넷 및 VPC를 선택합니다.

-

권한 부여 규칙을 추가하여 클라이언트에 VPC에 대한 액세스 권한을 부여합니다. 이렇게 하려면 Client VPN 엔드포인트에 권한 부여 규칙 추가에 설명된 단계를 수행하고 Destination network(대상 네트워크)에 VPC의 IPv4 CIDR 범위를 입력합니다.

-

리소스의 보안 그룹에 규칙을 추가하여 2단계에서 서브넷 연결에 적용된 보안 그룹의 트래픽을 허용합니다. 자세한 설명은 보안 그룹 섹션을 참조하세요.