기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

VPC-VPC 간 및 온프레미스-VPC 트래픽에 대한 중앙 집중식 네트워크 보안

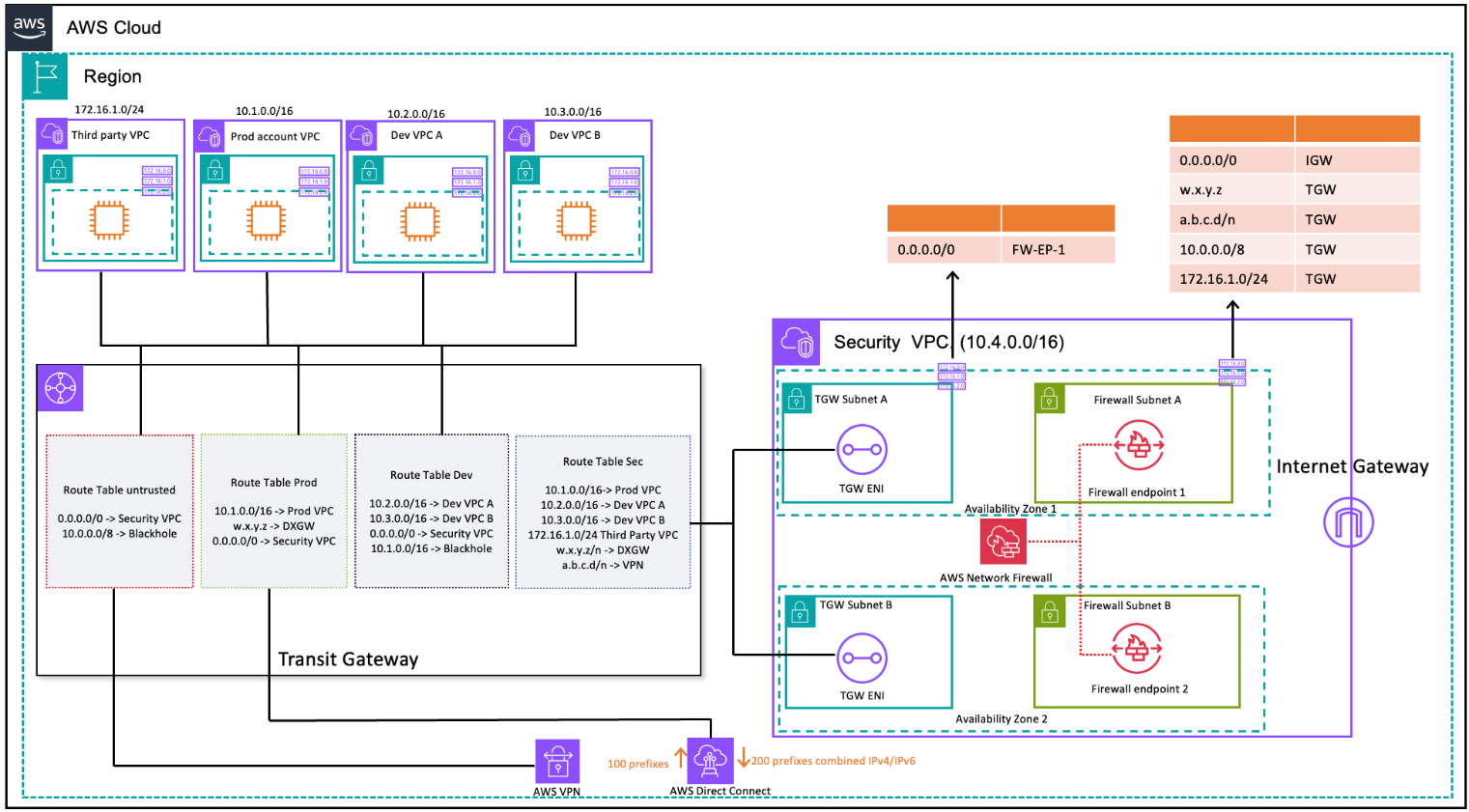

고객이 다중 계정 환경 내에 계층 3-7 방화벽/IPS/ID를 구현하여 VPC 간 (동서 트래픽) 또는 온프레미스 데이터 센터와 VPC (남북 트래픽) 간의 트래픽 흐름을 검사하려는 시나리오가 있을 수 있습니다. 이는 사용 사례 및 요구 사항에 따라 다양한 방법으로 달성할 수 있습니다. 예를 들어 게이트웨이 Load Balancer, Network Firewall, Transit VPC를 통합하거나 트랜짓 게이트웨이와 함께 중앙 집중식 아키텍처를 사용할 수 있습니다. 이러한 시나리오는 다음 섹션에서 설명합니다.

중앙 집중식 네트워크 보안 검사 모델 사용 고려 사항

비용을 줄이려면 사용자 AWS Network Firewall 또는 게이트웨이 Load Balancer를 통해 전달되는 트래픽을 선별해야 합니다. 한 가지 해결 방법은 보안 영역을 정의하고 신뢰할 수 없는 영역 간의 트래픽을 검사하는 것입니다. 신뢰할 수 없는 영역은 타사에서 관리하는 원격 사이트, 제어/신뢰할 수 없는 공급업체 VPC 또는 다른 환경에 비해 보안 규칙이 더 완화된 샌드박스/개발 VPC일 수 있습니다. 이 예시에는 네 개의 영역이 있습니다.

-

신뢰할 수 없는 영역 — '신뢰할 수 없는 원격 사이트로 연결되는 VPN' 또는 타사 공급업체 VPC로 들어오는 모든 트래픽을 위한 것입니다.

-

프로덕션 (Prod) 영역 — 여기에는 프로덕션 VPC와 온프레미스 고객 DC의 트래픽이 포함됩니다.

-

개발 (개발) 영역 - 여기에는 두 개발 VPC의 트래픽이 포함됩니다.

-

보안 (Sec) 영역 - 방화벽 구성 요소인 Network Firewall 또는 게이트웨이 Load Balancer를 포함합니다.

이 설정에는 네 개의 보안 영역이 있지만 보안 영역이 더 있을 수도 있습니다. 여러 라우팅 테이블과 블랙홀 경로를 사용하여 보안을 격리하고 트래픽 흐름을 최적화할 수 있습니다. 적절한 영역 집합을 선택하는 것은 전반적인 랜딩 존 설계 전략 (계정 구조, VPC 설계) 에 따라 달라집니다. 영역을 만들어 사업부 (BU), 애플리케이션, 환경 등을 분리할 수 있습니다.

VPC-VPC, 영역 간 트래픽 및 VPC-온프레미스 트래픽을 검사하고 필터링하려는 경우 중앙 집중식 아키텍처에 Transit Gateway를 통합할 수 있습니다. AWS Network Firewall 의 hub-and-spoke 모델을 사용하면 중앙 집중식 배포 모델을 구현할 수 있습니다. AWS Transit Gateway AWS Network Firewall 는 별도의 보안 VPC에 배포됩니다. 별도의 보안 VPC는 검사를 관리하기 위한 단순하고 중앙화된 접근 방식을 제공합니다. 이러한 VPC 아키텍처는 AWS Network Firewall 소스 및 대상 IP 가시성을 제공합니다. 소스 IP와 대상 IP가 모두 보존됩니다. 이 보안 VPC는 각 가용 영역에 있는 두 개의 서브넷으로 구성되어 있습니다. 즉, 한 서브넷은 AWS Transit Gateway 연결 전용이고 다른 서브넷은 방화벽 엔드포인트 전용입니다. Network Firewall은 엔드포인트와 동일한 서브넷의 트래픽을 검사할 수 없으므로 이 VPC의 서브넷에는 엔드포인트만 AWS Network Firewall 포함되어야 합니다. Network Firewall을 사용하여 중앙에서 트래픽을 검사하면 인그레스 트래픽에 대해 딥 패킷 검사 (DPI) 를 수행할 수 있습니다. DPI 패턴은 이 백서의 중앙 인바운드 검사 섹션에서 자세히 설명합니다.

Transit Gateway를 사용한 VPC 간 및 온프레미스에서 VPC로의 트래픽 검사 및 (라우팅 테이블 설계) AWS Network Firewall

검사가 포함된 중앙 집중식 아키텍처에서 Transit Gateway 서브넷에는 트래픽이 동일한 가용 영역 내의 방화벽 엔드포인트로 전달되도록 하기 위해 별도의 VPC 라우팅 테이블이 필요합니다. 반환 트래픽의 경우 Transit Gateway로 향하는 기본 경로를 포함하는 단일 VPC 라우팅 테이블이 구성됩니다. AWS Transit Gateway 에서 트래픽을 검사한 후 동일한 가용 영역에 있는 트래픽으로 반환됩니다. AWS Network Firewall이는 Transit Gateway의 어플라이언스 모드 기능 때문에 가능합니다. Transit Gateway의 어플라이언스 모드 기능은 보안 AWS Network Firewall VPC 내에서 상태 저장 트래픽 검사 기능을 갖추는 데도 도움이 됩니다.

트랜짓 게이트웨이에 어플라이언스 모드를 활성화하면 전체 연결 수명 동안 플로우 해시 알고리즘을 사용하여 단일 네트워크 인터페이스를 선택합니다. Transit Gateway는 반환 트래픽에 대해 동일한 네트워크 인터페이스를 사용합니다. 이렇게 하면 양방향 트래픽이 대칭적으로 라우팅됩니다. 즉, 트래픽 흐름은 수명이 다할 때까지 VPC 연결의 동일한 가용 영역을 통해 라우팅됩니다. 어플라이언스 모드에 대한 자세한 내용은 Amazon VPC 설명서의 스테이트풀 어플라이언스 및 어플라이언스 모드를 참조하십시오.

Transit Gateway를 사용하는 AWS Network Firewall 보안 VPC의 다양한 배포 옵션에 대해서는 AWS Network Firewall의 배포 모델