Conecte-se às suas instâncias usando um endereço IP privado e o endpoint de conexão da instância do EC2

O EC2 Instance Connect Endpoint permite a você se conectar com segurança a uma instância da Internet sem usar um bastion host ou exigir que sua nuvem privada virtual (VPC) tenha conectividade direta com a Internet.

Benefícios

-

É possível se conectar às instâncias sem exigir que elas tenham um endereço IPv4 público ou um endereço IPv6. A AWS cobra por todos os endereços IPv4 públicos, incluindo os endereços IPv4 públicos associados a instâncias em execução e endereços IP elásticos. Para obter mais informações, consulte a guia Endereço IPv4 público na página de preços da Amazon VPC

. -

É possível se conectar às suas instâncias pela Internet sem exigir que sua VPC tenha conectividade direta via gateway da Internet.

-

É possível controlar o acesso à criação e ao uso dos endpoints do EC2 Instance Connect para se conectar a instâncias usando políticas e permissões do IAM.

-

Todas as tentativas de conexão com suas instâncias, tanto bem quanto malsucedidas, são registradas em log no CloudTrail.

Preços

Não há custo adicional para usar endpoints do EC2 Instance Connect. Se você usar um EC2 Instance Connect Endpoint para se conectar a uma instância em uma zona de disponibilidade diferente, haverá uma cobrança adicional pela transferência de dados

Conteúdo

Como funcionam

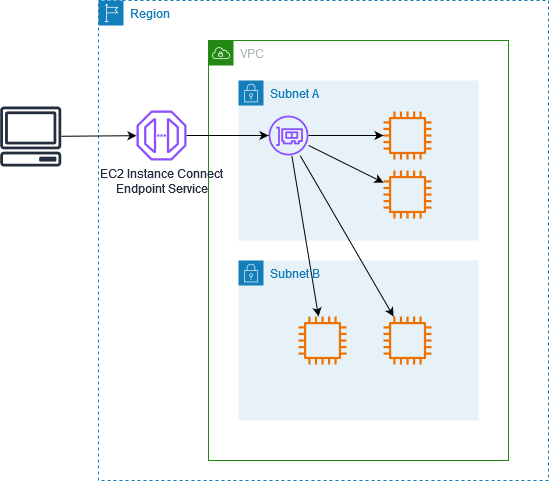

O EC2 Instance Connect Endpoint é um proxy TCP com reconhecimento de identidade. O serviço EC2 Instance Connect Endpoint estabelece um túnel privado do seu computador até o endpoint usando as credenciais da sua entidade do IAM. O tráfego é autenticado e autorizado antes de chegar à sua VPC.

É possível configurar regras adicionais de grupo de segurança para restringir o tráfego de entrada para suas instâncias. Por exemplo, é possível usar regras de entrada para permitir nas portas de gerenciamento tráfego somente do EC2 Instance Connect Endpoint.

Também é possível configurar regras da tabela de rotas para permitir que o endpoint se conecte a qualquer instância em qualquer sub-rede da VPC.

O diagrama a seguir mostra como um usuário pode se conectar às suas instâncias via Internet usando um EC2 Instance Connect Endpoint. Primeiro, crie um EC2 Instance Connect Endpoint na sub-rede A. Criamos então uma interface de rede para o endpoint na sub-rede, o qual atua como ponto de entrada para o tráfego destinado às suas instâncias na VPC. Se a tabela de rotas da sub-rede B permitir o tráfego da sub-rede A, será possível usar o endpoint para alcançar instâncias na sub-rede B.

Considerações

Antes de começar, considere o seguinte:

-

O EC2 Instance Connect Endpoint foi projetado especificamente para casos de uso de tráfego de gerenciamento, e não para transferências de dados de alto volume. A utilização de transferências de dados de alto volume é controlada.

-

Você pode criar um EC2 Instance Connect Endpoint para permitir tráfego para uma instância com um endereço IPv4 privado ou um endereço IPv6. O tipo de endereço IP do endpoint deve corresponder ao endereço IP da instância. Você pode criar um endpoint compatível com todos os tipos de endereço IP.

-

(Instâncias do Linux) Caso use o próprio par de chaves, será possível usar qualquer AMI do Linux. Caso contrário, a instância deverá ter o EC2 Instance Connect instalado. Para obter informações sobre quais AMIs incluem o EC2 Instance Connect e como instalá-lo em outras AMIs compatíveis, consulte Instalar o EC2 Instance Connect.

-

É possível atribuir um grupo de segurança a um EC2 Instance Connect Endpoint. Caso contrário, o grupo de segurança padrão será usado para a VPC. O grupo de segurança de um EC2 Instance Connect Endpoint deve permitir tráfego de saída para as instâncias de destino. Para obter mais informações, consulte Grupos de segurança para o EC2 Instance Connect Endpoint.

-

É possível configurar um EC2 Instance Connect Endpoint para preservar os endereços IP de origem dos clientes ao rotear solicitações para as instâncias. Caso contrário, o endereço IP da interface de rede se tornará o endereço IP do cliente para todo o tráfego de entrada.

-

Se você ativar a preservação de IP do cliente, os grupos de segurança das instâncias deverão permitir o tráfego dos clientes. Além disso, as instâncias deverão estar na mesma VPC do EC2 Instance Connect Endpoint.

-

Se você desativar a preservação de IP do cliente, os grupos de segurança das instâncias deverão permitir o tráfego da VPC. Esse é o padrão.

-

A preservação de IP do cliente é compatível somente com EC2 Instance Connect Endpoints IPv4. Para usar preservação de IP do cliente, o tipo de endereço IP do EC2 Instance Connect Endpoint deve ser IPv4. A preservação do IP do cliente não é compatível com o tipo de endereço IP de pilha dupla ou IPv6.

-

Os seguintes tipos de instância não oferecem suporte à preservação do IP do cliente: C1, CG1, CG2, G1, HI1, M1, M2, M3 e T1. Se você ativar a preservação de IP do cliente e tentar se conectar a uma instância com um desses tipos de instância usando o EC2 Instance Connect Endpoint, a conexão falhará.

-

Não há suporte à preservação de IP do cliente quando o tráfego for roteado por meio de um gateway de trânsito.

-

-

Ao criar um EC2 Instance Connect Endpoint, uma função vinculada ao serviço é criada automaticamente para o serviço Amazon EC2 no AWS Identity and Access Management (IAM). O Amazon EC2 usa o perfil vinculado ao serviço para provisionar interfaces de rede em sua conta, que são exigidas ao criar EC2 Instance Connect Endpoints. Para obter mais informações, consulte Perfil vinculado ao serviço para o EC2 Instance Connect Endpoint.

-

É possível criar um EC2 Instance Connect Endpoint por VPC e por sub-rede. Para obter mais informações, consulte Cotas para EC2 Instance Connect Endpoint. Se você precisar criar outro EC2 Instance Connect Endpoint em uma zona de disponibilidade diferente na mesma VPC, deverá primeiro excluir o EC2 Instance Connect Endpoint atual. Caso contrário, você receberá um erro de cota.

-

Cada EC2 Instance Connect Endpoint pode acomodar até 20 conexões simultâneas.

-

A duração máxima de uma conexão TCP estabelecida é 1 hora (3.600 segundos). É possível especificar a duração máxima permitida em uma política do IAM, que pode ser de até 3.600 segundos. Para obter mais informações, consulte Permissões para usar o EC2 Instance Connect Endpoint para se conectar às instâncias.

A duração da conexão não é determinada pela duração de suas credenciais do IAM. Se suas credenciais do IAM expirarem, a conexão continuará persistindo até que a duração máxima especificada seja atingida. Ao se conectar a uma instância usando a experiência do console de Endpoint do Instance Connect do EC2, defina a duração máxima do túnel (segundos) como um valor menor que a duração das suas credenciais do IAM. Se suas credenciais do IAM expirarem antes do tempo, encerre a conexão com sua instância fechando a página do navegador.