本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

Amazon OpenSearch Serverless 中的安全概述

Amazon OpenSearch Serverless 中的安全与亚马逊 OpenSearch 服务中的安全有根本的区别,具体体现在以下方面:

| 功能 | OpenSearch 服务 | OpenSearch 无服务器 |

|---|---|---|

| 数据访问控制 | 数据访问权限由 IAM policy 和精细访问控制决定。 | 数据访问权限由数据访问策略决定。 |

| 静态加密 | 对于域,静态加密是可选的。 | 对于集合,静态加密是必需的。 |

| 安全设置和管理 | 必须为每个域单独配置网络、加密和数据访问权限。 | 您可以使用安全策略大规模管理多个集合的安全设置。 |

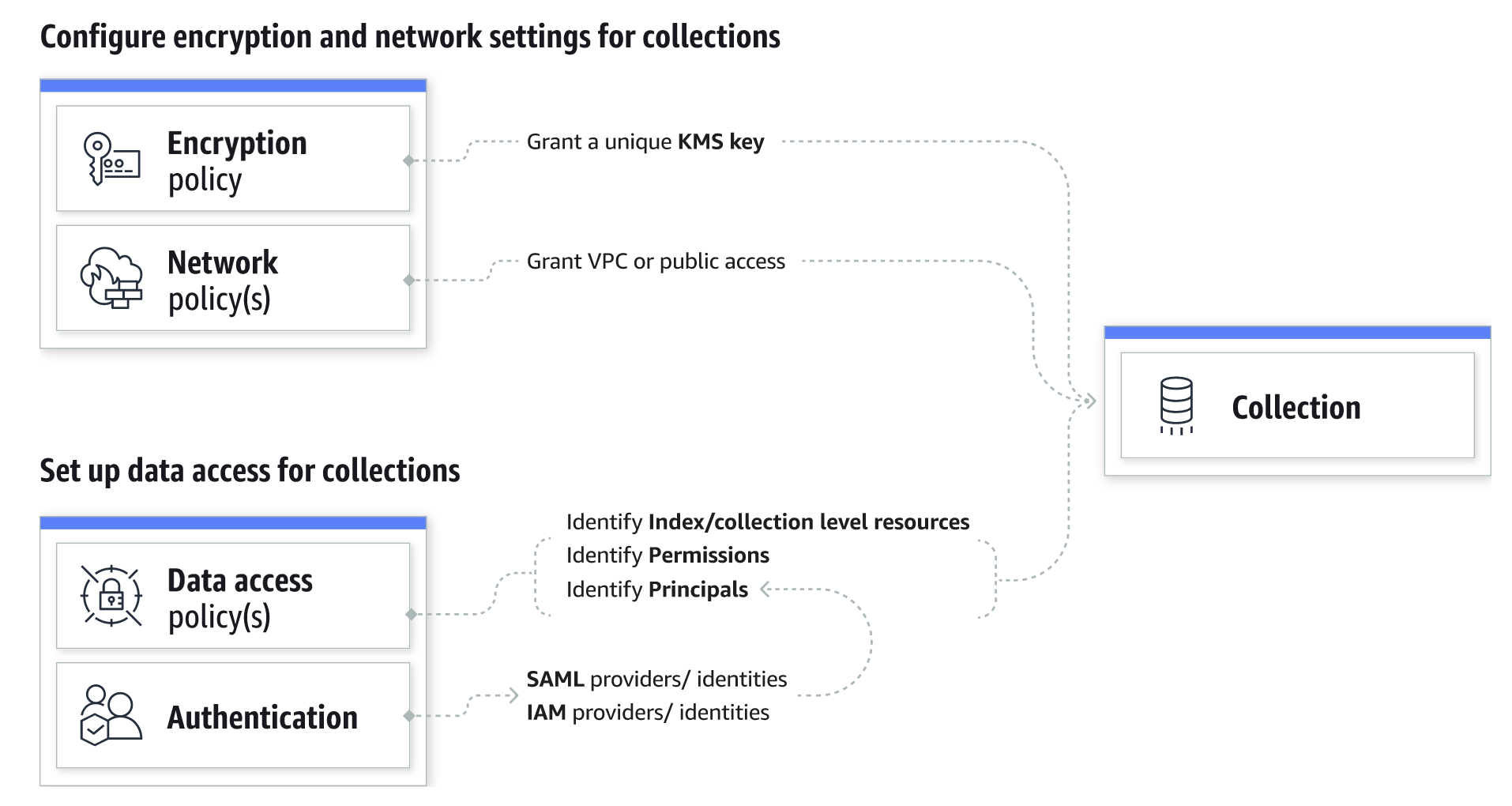

下图说明了构成功能集合的安全组件。集合必须具有已分配的加密密钥、网络访问权限设置,以及相匹配的数据访问策略,该策略授予针对其资源的权限。

主题

加密策略

加密策略定义了您的馆藏是使用还是使用客户托管密钥进行加密。 AWS 拥有的密钥 加密策略由两个组件组成:资源模式和加密密钥。资源模式将定义该策略适用于哪个或哪些集合。加密密钥决定如何保护关联的集合。

要将一个策略应用于多个集合,请在策略规则中包含通配符 (*)。例如,以下策略适用于名称以“logs”(日志)开头的所有集合。

加密策略可以简化创建和管理集合的过程,尤其是当您以编程方式创建和管理集合时。您可以通过指定名称来创建集合,并且在创建集合时会自动为其分配加密密钥。

网络策略

网络策略定义您的集合是必须以私有方式访问,还是可以通过互联网从公共网络访问。私有馆藏可以通过 OpenSearch 无服务器托管的 VPC 终端节点进行访问,也可以通过诸如 Amazon Bedrock AWS 服务 之类的 AWS 服务 特定终端节点使用私有访问权限进行访问。就像加密策略一样,网络策略也可以应用于多个集合,这使您可以大规模管理很多集合的网络访问权限。

网络策略由两个组件组成:访问权限类型和资源类型。访问类型可以是公有也可以是私有。资源类型决定了您选择的访问权限是适用于集合端点、 OpenSearch 仪表板端点还是两者兼而有之。

如果您计划在网络策略中配置 VPC 访问权限,则必须先创建一个或多个OpenSearch 无服务器托管的 VPC 终端节点。这些终端节点允许您像访问您的 VPC 一样访问 OpenSearch 无服务器,无需使用互联网网关、NAT 设备、VPN 连接或 AWS Direct Connect 连接。

对的私有访问权限 AWS 服务 只能应用于集合的 OpenSearch端点,不能应用于 OpenSearch 仪表板端点。 AWS 服务 无法被授予对 OpenSearch 仪表板的访问权限。

数据访问策略

数据访问策略定义您的用户如何访问您的集合中的数据。数据访问策略通过自动为匹配特定模式的集合和索引分配访问权限,帮助您大规模管理集合。多个策略可应用于一个资源。

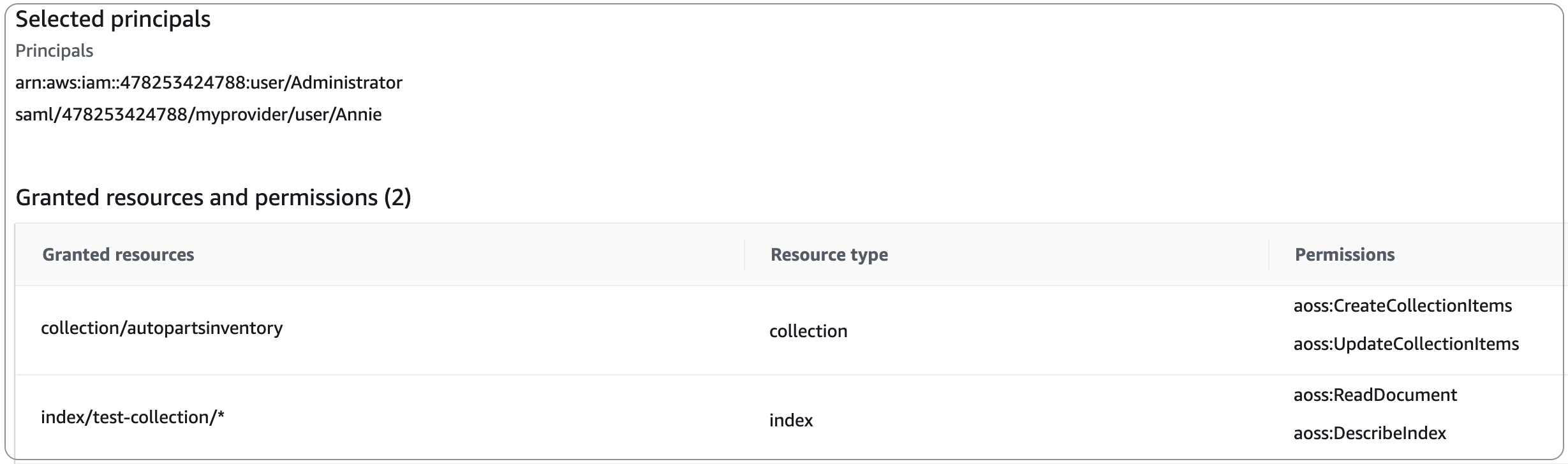

数据访问策略由一组规则组成,每条规则包含三个组件:资源类型、授予的资源和一组权限。资源类型可以是集合或索引。授予的资源可以是带有通配符 (*) 的 collection/index 名称或模式。权限列表指定了策略向哪OpenSearch 些 API 操作授予访问权限。此外,策略还包含主体列表,用于指定要向其授予访问权限的 IAM 角色、用户和 SAML 身份。

有关数据访问策略格式的更多信息,请参阅策略语法。

在创建数据访问策略之前,您必须拥有一个或多个 IAM 角色、用户或 SAML 身份,才能在策略中为其提供访问权限。有关详细信息,请参阅下一节。

注意

将您的集合从公共访问切换到私有访问权限将移除 OpenSearch 无服务器集合控制台中的 “索引” 选项卡。

IAM 和 SAML 身份验证

IAM 主体和 SAML 身份是数据访问策略的构建基块之一。在访问策略的 principal 语句中,您可以包含 IAM 角色、用户和 SAML 身份。然后,向这些主体授予您在关联的策略规则中指定的权限。

[ { "Rules":[ { "ResourceType":"index", "Resource":[ "index/marketing/orders*" ], "Permission":[ "aoss:*" ] } ], "Principal":[ "arn:aws:iam::123456789012:user/Dale", "arn:aws:iam::123456789012:role/RegulatoryCompliance", "saml/123456789012/myprovider/user/Annie" ] } ]

您可以直接在 OpenSearch 无服务器中配置 SAML 身份验证。有关更多信息,请参阅 适用于 Amazon 无服务器的 SAM OpenSearch L 身份验证。

基础结构安全性

Amazon OpenSearch Serverless 受 AWS 全球网络安全的保护。有关 AWS

安全服务以及如何 AWS 保护基础设施的信息,请参阅AWS 云安全

您可以使用 AWS 已发布的 API 调用通过网络访问 Amazon OpenSearch Serverless。客户端必须支持传输层安全性(TLS)。我们要求使用 TLS 1.2,建议使用 TLS 1.3。有关 TLS 1.3 支持的密码列表,请参阅《弹性负载均衡文档》中的 TLS protocols and ciphers。

此外,必须使用访问密钥 ID 和与 IAM 主体关联的秘密访问密钥来对请求进行签名。或者,您可以使用 AWS Security Token Service(AWS STS)生成临时安全凭证来对请求进行签名。