本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

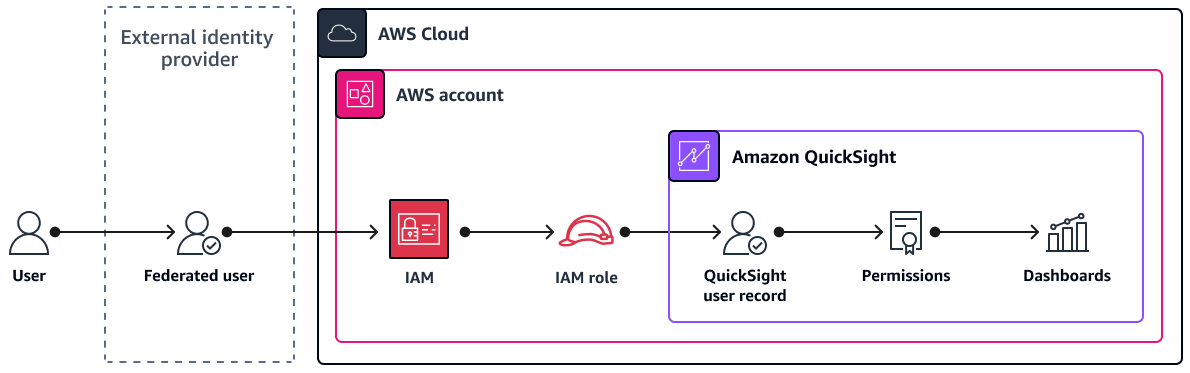

QuickSight 通过 IAM 和外部 IdP 配置联合用户访问权限

以下是该架构的特征:

-

Amazon QuickSight 用户记录关联到 AWS Identity and Access Management (IAM) 角色和 IdP 中的用户名,例如。

QuickSightReader/DiegoRamirez@example.com -

用户可以自行配置访问权限。

-

用户登录其外部身份提供商。

-

如果禁用了电子邮件同步,则用户可以在登录时提供其首选电子邮件地址 QuickSight。如果启用了电子邮件同步,则 QuickSight 使用企业 IdP 中定义的电子邮件地址。有关更多信息,请参阅本指南中的QuickSight 联合用户的电子邮件同步。

-

IAM 角色包含一个信任策略,该策略仅允许来自您的外部 IdP 的联合用户担任该角色。

注意事项和用例

如果您已经使用联合身份验证来访问您的 AWS 账户,则可以使用此现有配置将访问权限扩展到 QuickSight。对于 QuickSight访问权限,您可以重复使用与配置和查看访问权限相同的流程 AWS 账户。

先决条件

-

中的管理权限 QuickSight。

-

您的组织已在使用外部身份提供商,例如 Okta 或 Ping.

配置访问权限

有关说明,请参阅使用 IAM 设置 IdP 联合身份验证和 QuickSight文档。 QuickSight有关为配置权限策略的更多信息 QuickSight,请参阅本指南配置 IAM 策略中的。