本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

透過 IAM Identity Center 設定聯合身分使用者對 QuickSight 的存取權

如果您的企業已在使用 AWS IAM Identity Center,建議您使用此服務來驗證聯合身分使用者。您可以使用 SAML 2.0 聯合,或使用 IAM Identity Center 之間的內建服務整合。如需內建服務整合的詳細資訊,請參閱本指南IAM Identity Center 整合中的 。

搭配 IAM Identity Center 使用 SAML 2.0 聯合時,有兩種方法來設定聯合身分使用者對 QuickSight 的存取:

-

使用許可集設定許可 – 只有在 AWS 帳戶 適用於 IAM Identity Center 和 QuickSight 的 是其中相同組織的成員時,才能使用此方法 AWS Organizations。許可集是定義一或多個 AWS Identity and Access Management (IAM) 政策集合的範本。許可集可以簡化組織中的許可管理。

-

使用 IAM 角色設定許可 – 如果 AWS 帳戶 for QuickSight 與 IAM Identity Center 不是同一組織的一部分,則此方法非常適合使用。在此方法中,您會直接在 QuickSight 的相同帳戶中建立 IAM 角色。

在這兩種方法中,使用者可以自行佈建自己的 QuickSight 存取權。如果停用電子郵件同步,使用者可在登入 QuickSight 時提供他們偏好的電子郵件地址。如果啟用電子郵件同步,QuickSight 會使用企業 IdP 中定義的電子郵件地址。如需詳細資訊,請參閱本指南中的 聯合身分使用者的 QuickSight 電子郵件同步。

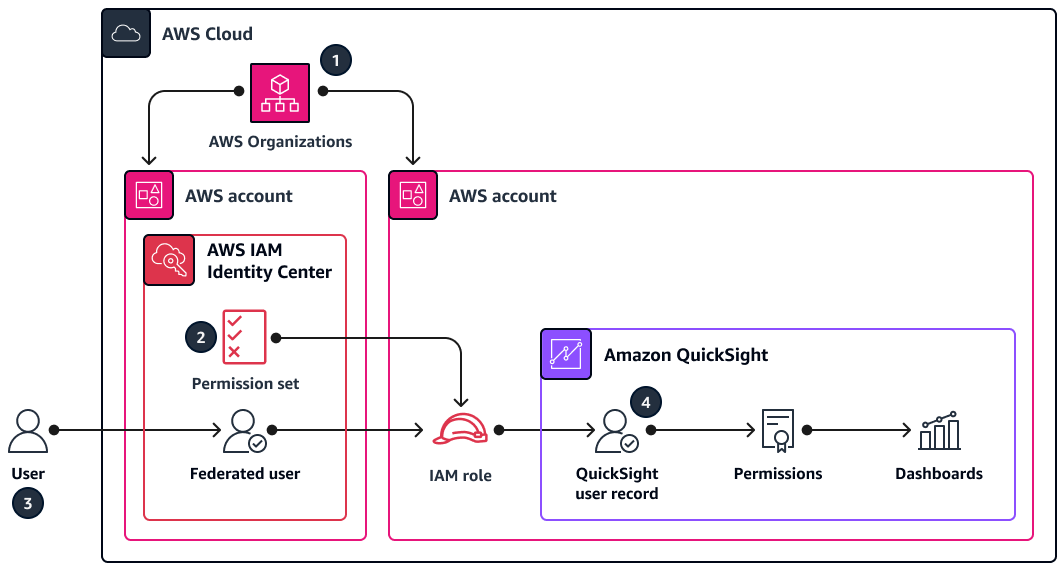

使用許可集設定許可

以下是此架構和存取方法的特性:

-

AWS 帳戶 適用於 IAM Identity Center 和 QuickSight 的 位於 中的相同組織中 AWS Organizations。

-

您在 IAM Identity Center 中定義的許可集會管理和控制 IAM 角色。

-

使用者透過 IAM Identity Center 登入。

-

QuickSight 使用者記錄會連結至 IAM Identity Center 管理的 IAM 角色和使用者名稱,例如

AWSReservedSSO_QuickSightReader_7oe58cd620501f23/DiegoRamirez@example.com。

先決條件

-

作用中的 QuickSight 帳戶

-

下列許可:

-

管理員對 QuickSight 訂閱 AWS 帳戶 的 的存取權

-

存取 IAM Identity Center 主控台和建立許可集的許可

-

設定存取權

訂閱 QuickSight 之前,請確定您已設定並設定 IAM Identity Center。如需說明,請參閱 IAM Identity Center 文件中的啟用 AWS IAM Identity Center和入門教學課程。在組織中設定 IAM Identity Center 之後,請在 IAM Identity Center 中建立自訂許可集,以允許聯合身分使用者存取 QuickSight。如需說明,請參閱 IAM Identity Center 文件中的建立許可集。如需設定您在許可集中包含的政策的詳細資訊,請參閱本指南設定 IAM 政策中的 。

建立許可集後,將其佈建至 QuickSight 訂閱的目標 AWS 帳戶 ,然後將其套用至需要 QuickSight 存取的使用者和群組。如需指派許可集的詳細資訊,請參閱《IAM Identity Center 文件》中的指派使用者對 的存取權 AWS 帳戶。

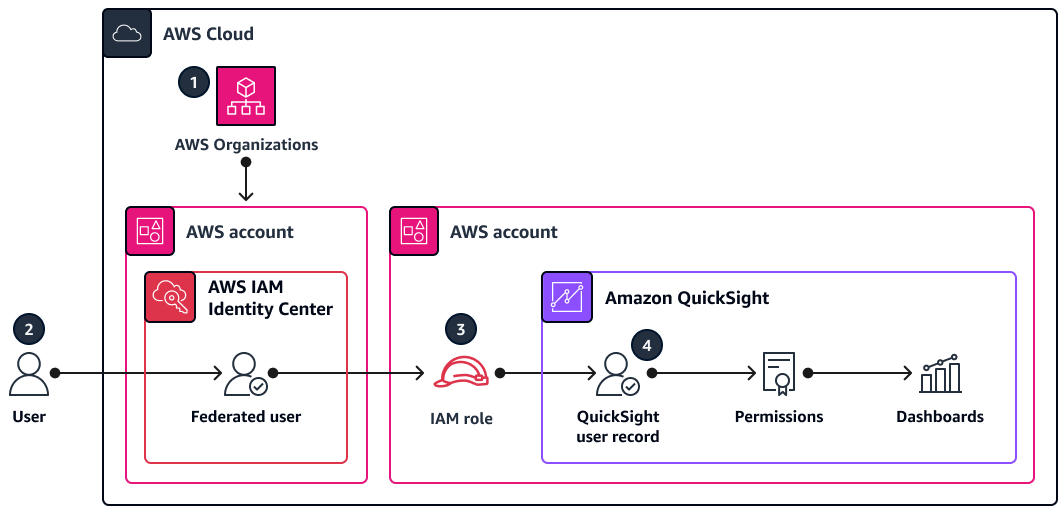

使用 IAM 角色設定許可

以下是此架構和存取方法的特性:

-

IAM Identity Center 和 QuickSight AWS 帳戶 的 不在 的相同組織中 AWS Organizations。

-

使用者透過 IAM Identity Center 或您在 IAM Identity Center 中設定為身分來源的外部 IdP 登入。

-

IAM 角色包含信任政策,僅允許來自 IAM Identity Center 的聯合身分使用者擔任該角色。

-

QuickSight 使用者記錄會連結至 IAM 角色和 IdP 中的使用者名稱,例如

QuickSightReader/DiegoRamirez@example.com。

先決條件

-

作用中的 QuickSight 帳戶。

-

下列許可:

-

管理員對 QuickSight 訂閱 AWS 帳戶 的 的存取權。

-

存取 IAM Identity Center 主控台和管理應用程式的許可。

-

-

您已設定並設定 IAM Identity Center。如需說明,請參閱 IAM Identity Center 文件中的啟用 AWS IAM Identity Center和入門教學課程。

-

您已將 IAM Identity Center 設定為 IAM 中的信任 IdP。如需說明,請參閱 IAM 文件中的建立 IAM 身分提供者。

設定存取權

如需說明,請參閱 AWS IAM Identity Center Amazon QuickSight 的整合指南