本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

授權從 Amazon QuickSight 連線到 Amazon EC2 執行個體

| 適用對象:企業版和標準版 |

| 目標對象:系統管理員 |

若要讓 Amazon QuickSight 連線到 Amazon EC2 執行個體,您必須為該執行個體建立新的安全群組。此安全群組包含傳入規則,以授權該 AWS 區域中的 Amazon QuickSight 伺服器從適當的 IP 地址範圍來存取。

若要修改這些 Amazon EC2 執行個體的安全群組,您必須擁有可讓您存取執行個體的 AWS 登入資料。

啟用從 Amazon QuickSight 伺服器到執行個體的連線,只是根據 AWS 資料庫資料來源建立資料集的幾個先決條件之一。如需必要條件的詳細資訊,請參閱從資料庫建立資料集。

讓 Amazon QuickSight 存取 Amazon EC2 執行個體

-

登入 AWS Management Console ,並在 https://https://console.aws.amazon.com/ec2/

開啟 Amazon EC2 主控台。 -

如果您的 EC2 執行個體是在 VPC 中,請選取執行個體來檢視執行個體詳細資訊窗格。尋找其 VPC ID 和記下該 ID 以供日後使用。

-

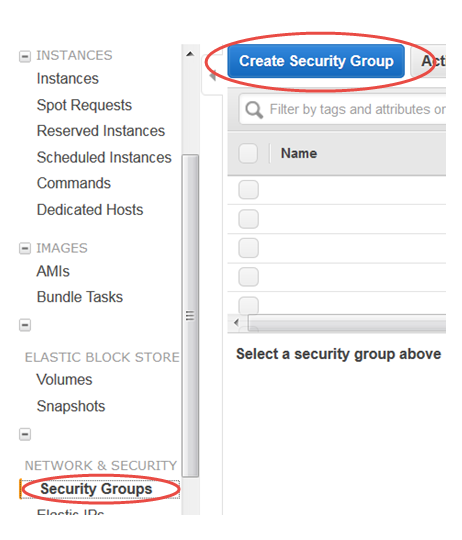

在導覽窗格的網路與安全區段中,選擇安全群組。然後,選擇 Create Security Group (建立安全群組),如下所示。

-

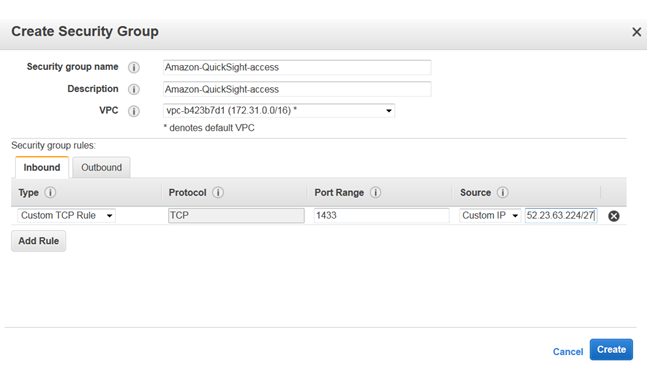

進入安全群組資訊,如下所示:

-

針對 Security group name (安全群組名稱),輸入

Amazon-QuickSight-access。 -

對於 Description (說明),輸入

Amazon-QuickSight-access。 -

針對 VPC,選擇您在步驟 2 中記下的 VPC ID (如果您的 Amazon EC2 執行個體是在 VPC 中)。否則,請選擇 No VPC (無 VPC)。

-

-

在 Inbound (傳入) 標籤上,選擇 Add Rule (新增規則)。

-

使用下列的值建立新規則:

-

針對 Type (類型),選擇 Custom TCP Rule (自訂 TCP 規則)。

-

針對 Protocol (通訊協定),選擇 TCP。

-

(選用) 針對連接埠範圍,輸入您要允許存取的這個 Amazon EC2 執行個體上,執行個體所使用的連接埠號碼。

-

對於來源,請輸入您規劃使用 Amazon QuickSight 的 AWS 區域 CIDR 地址區塊。例如,這是歐洲 (愛爾蘭) 的 CIDR 地址區塊:

52.210.255.224/27。如需有關支援 AWS 區域中 Amazon QuickSight IP 地址範圍的詳細資訊,請參閱 AWS 區域、網站、IP 地址範圍和端點。注意

如果您已在多個 中啟用 Amazon QuickSight AWS 區域,您可以為每個 Amazon QuickSight 端點 CIDR 建立傳入規則。這樣做可讓 Amazon QuickSight 從傳入規則中 AWS 區域 定義的任何 存取 Amazon RDS 資料庫執行個體。

在多個 AWS 區域中使用 Amazon QuickSight 的 Amazon QuickSight 使用者或管理員視為單一使用者。換句話說,即使您在每個 中使用 Amazon QuickSight AWS 區域,Amazon QuickSight 帳戶和使用者都是全域的。

-

-

選擇建立。

-

在導覽窗格的執行個體區段中,選擇執行個體,然後選擇您要允許存取的執行個體。

-

依序選擇 Actions (動作)、Networking (聯網) 及 Change Security Groups (變更安全群組)。

-

在 Change Security Groups (變更安全群組) 中,選取 Amazon-QuickSight-access 安全群組。

然後,選擇 Assign Security Groups (指派安全群組),如下所示。