本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

AWS Site-to-Site VPN 連線的通道選項

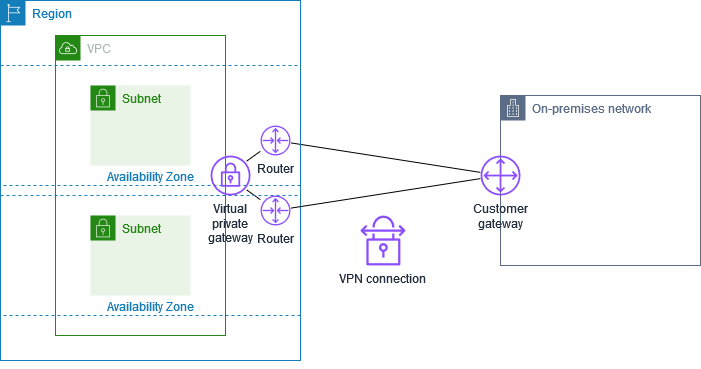

您使用站台對站台 VPN 連接將遠端網路連線到 VPC。每個站台對站台 VPN 連接都有兩個通道,每個通道都使用唯一的公有 IP 地址。兩個通道都務必要設定備援。當一個通道無法使用時 (例如,因維護而停機),網路流量會自動路由到該特定站台對站台 VPN 連接可用的通道。

下圖顯示 VPN 連接的兩個通道。每個通道終止於不同可用區域,以提供更高的可用性。從內部部署網路到 的流量 AWS 會使用這兩個通道。從 AWS 到內部部署網路的流量偏好其中一個通道,但如果 AWS 發生故障,則會自動容錯移轉至另一個通道。

當您建立站台對站台 VPN 連接時,您要下載客戶閘道裝置專用的組態檔案,其包含裝置的設定資訊,包括每個通道的設定資訊。您可以在建立站台對站台 VPN 連接時,選擇自行指定一些通道選項。否則, AWS 會提供預設值。

注意

站台對站台 VPN 通道端點會從下面的清單中最低設定值開始評估來自客戶閘道的提案,無論客戶閘道的提案順序為何。您可以使用 modify-vpn-connection-options命令來限制 AWS 端點將接受的選項清單。如需詳細資訊,請參閱 Amazon EC2 命令列參考中的 modify-vpn-connection-options

以下是您可以配置的通道選項。

注意

有些通道選項具有多個預設值。例如,IKE 版本有兩個預設通道選項值: ikev1和 ikev2。如果您不選擇特定值,則所有預設值都會與該通道選項相關聯。按一下以移除您不想與通道選項建立關聯的任何預設值。例如,如果您只想將 ikev1 用於 IKE 版本,請按一下 ikev2 將其移除。

- 失效對等偵測 (DPD) 逾時

-

DPD 逾時發生之前經過的秒數。DPD 逾時為 30 秒,表示 VPN 端點會在第一次失敗的保持連線後 30 秒考慮對等失效。您可以指定 30 或更高。

預設:40

- 逾時動作

-

發生無效對等偵測 (DPD) 逾時之後要採取的動作。您可以指定下列選項:

-

Clear:發生 DPD 逾時時結束 IKE 工作階段 (停止通道並清除路由) -

None:DPD 逾時發生時不採取任何動作 -

Restart:發生 DPD 逾時的時候,請重新啟動 IKE 工作階段

如需更多詳細資訊,請參閱 AWS Site-to-Site VPN 通道啟動選項。

預設:

Clear -

- VPN 記錄選項

-

透過站台對站台 VPN 日誌,您可以存取 IP 安全性 (IPsec) 通道建立、網際網路金鑰交換 (IKE) 交涉,以及失效對等偵測 (DPD) 通訊協定訊息的詳細資料。

如需詳細資訊,請參閱AWS Site-to-Site VPN 日誌。

可用的日誌格式:

json、text - IKE 版本

-

VPN 通道允許的 IKE 版本。您可以指定一個或多個預設值。

預設值:

ikev1、ikev2 - 通道內部 IPv4

-

VPN 通道內 (內部) IPv4 地址範圍。您可在

169.254.0.0/16範圍中指定大小為 /30 的 CIDR 區塊。CIDR 區塊在使用相同虛擬私有閘道的所有站台對站台 VPN 連接中必須是唯一的。注意

CIDR 區塊在傳輸閘道上的所有連接中不需要是唯一的。但是,如果它們不是唯一的,則可能會在您的客戶閘道上造成衝突。在傳輸閘道上的多個 Site-to-Site VPN 連接上重複使用相同 CIDR 區塊時,請小心操作。

以下為預留的 CIDR 區塊,無法使用:

-

169.254.0.0/30 -

169.254.1.0/30 -

169.254.2.0/30 -

169.254.3.0/30 -

169.254.4.0/30 -

169.254.5.0/30 -

169.254.169.252/30

預設值:在

169.254.0.0/16範圍中且大小為 /30 IPv4 CIDR 的區塊。 -

- 預先共用的金鑰儲存

-

預先共用金鑰的儲存體類型:

-

標準 — 預先共用的金鑰會直接存放在Site-to-Site服務中。

-

Secrets Manager — 使用 存放預先共用的金鑰 AWS Secrets Manager。如需 Secrets Manager 的詳細資訊,請參閱 使用 Secrets Manager 增強安全功能。

-

- 通道內部 IPv6

-

(僅限 IPv6 VPN 連線) VPN 通道內 (內部) IPv6 地址範圍。您可在

fd00::/8範圍中指定大小為 /126 的 CIDR 區塊。CIDR 區塊在使用相同傳輸閘道的所有站台對站台 VPN 連接中必須是唯一的。如果您未指定 IPv6 子網路,Amazon 會自動從此範圍中選取 /128 子網路。無論您指定子網路或 Amazon 選取子網路,Amazon 都會使用子網路中第一個可用的 IPv6 地址做為其連線端,而您的端會使用第二個可用的 IPv6 地址。預設值:在本機

fd00::/8範圍中且大小為 /126 IPv6 CIDR 的區塊。 - 外部通道 IP 地址類型

-

外部 (外部) 通道 IP 地址的 IP 地址類型。您可以指定下列其中一個選項:

-

PrivateIpv4:使用私有 IPv4 地址透過 Direct Connect 部署Site-to-Site連線。 -

PublicIpv4:(預設) 使用外部通道 IPs的 IPv4 地址。 -

Ipv6:使用外部通道 IPs的 IPv6 地址。此選項僅適用於傳輸閘道或 Cloud WAN 上的 VPN 連線。

當您選取 時

Ipv6,AWS 會自動為 VPN 通道的 AWS 端設定外部通道 IPv6 地址。您的客戶閘道裝置必須支援 IPv6 定址,並能夠使用 IPv6 端點建立 IPsec 通道。預設:

PublicIpv4 -

- 本機 IPv4 網路 CIDR

-

(僅限 IPv4 VPN 連接) VPN 通道的客戶 (內部部署) 端在 IKE 階段 2 交涉期間使用的 CIDR 範圍。此範圍用於提議路由,但不會強制執行流量限制,因為 只 AWS 使用路由型 VPNs。不支援以政策為基礎的 VPNs AWS,因為它們會限制支援動態路由通訊協定和多區域架構的能力。這應該包含來自內部部署網路的 IP 範圍,這些網路需要透過 VPN 通道進行通訊。應使用適當的路由表組態、NACLs 和安全群組來控制實際流量流程。

預設:0.0.0.0/0

- 遠端 IPv4 網路 CIDR

-

(僅限 IPv4 VPN 連接) VPN 通道 AWS 端的 IKE 階段 2 交涉期間所使用的 CIDR 範圍。此範圍用於提議路由,但不會強制執行流量限制,因為 AWS 只使用路由型 VPNs。AWS 不支援以政策為基礎的 VPNs因為它們缺乏複雜路由案例所需的彈性,並與傳輸閘道和 VPN 等價多路徑 (ECMP) 等功能不相容。對於 VPCs,這通常是 VPC 的 CIDR 範圍。對於傳輸閘道,這可能包含連接 VPCs或其他網路的多個 CIDR 範圍。

預設:0.0.0.0/0

- 本機 IPv6 網路 CIDR

-

(僅限 IPv6 VPN 連線) 客戶閘道 (內部部署) 端上允許透過 VPN 通道進行通訊的 IPv6 CIDR 範圍。

預設:::/0

- 遠端 IPv6 網路 CIDR

-

(僅限 IPv6 VPN 連接) 允許透過 VPN 通道通訊的 AWS 端 IPv6 CIDR 範圍。

預設:::/0

- 階段 1 Diffie-Hellman (DH) 群組號碼

-

IKE 交涉的階段 1 所允許的 VPN 通道 DH 群組號碼。您可以指定一個或多個預設值。

預設值:2、14、15、16、17、18、19、20、21、22、23、24

- 階段 2 Diffie-Hellman (DH) 群組號碼

-

IKE 交涉的階段 2 所允許的 VPN 通道 DH 群組號碼。您可以指定一個或多個預設值。

預設值:2、5、14、15、16、17、18、19、20、21、22、23、24

- 階段 1 加密演算法

-

IKE 交涉的階段 1 所允許的 VPN 通道加密演算法。您可以指定一個或多個預設值。

預設值:AES128, AES256, AES128-GCM-16, AES256-GCM-16

- 階段 2 加密演算法

-

階段 2 IKE 交涉所允許的 VPN 通道加密演算法。您可以指定一個或多個預設值。

預設值:AES128, AES256, AES128-GCM-16, AES256-GCM-16

- 階段 1 完整性演算法

-

IKE 交涉的階段 1 所允許的 VPN 通道完整性演算法。您可以指定一個或多個預設值。

預設值:SHA1, SHA2-256, SHA2-384, SHA2-512

- 階段 2 完整性演算法

-

IKE 交涉的階段 2 所允許的 VPN 通道完整性演算法。您可以指定一個或多個預設值。

預設值:SHA1, SHA2-256, SHA2-384, SHA2-512

- 階段 1 存留期

-

注意

AWS 使用階段 1 生命週期和階段 2 生命週期欄位中設定的計時值來啟動重新金鑰。如果此類存留期與交涉的交握值不同,這可能會中斷通道連線。

IKE 交涉的階段 1 存留期 (以秒計)。您可以指定介於 900 到 28,800 之間的數字。

預設值:28,800 (8 小時)

- 階段 2 存留期

-

注意

AWS 使用階段 1 生命週期和階段 2 生命週期欄位中設定的計時值來啟動重新金鑰。如果此類存留期與交涉的交握值不同,這可能會中斷通道連線。

IKE 交涉的階段 2 存留期 (以秒計)。您可以指定介於 900 到 3,600 之間的數字。您指定的數字必須小於階段 1 存留期的秒數。

預設值:3,600 (1 小時)

- 預先共享金鑰 (PSK)

-

在目標閘道與客戶閘道之間建立初始網際網路金鑰交換 (IKE) 安全關聯的預先共用金鑰 (PSK)。

PSK 的長度必須介於 8 至 64 個字元,而且開頭不可為零 (0)。允許的字元為英數字元、句點 (.) 和底線 (_)。

預設值:32 個字元的英數字串。

- 重設金鑰模糊

-

在重設金鑰時間內隨機選取的重設金鑰時段百分比 (由重設金鑰邊際時間決定)。

您可以指定介於 0 到 100 之間的百分比值。

預設:100

- 重設金鑰邊際時間

-

階段 1 和階段 2 生命週期到期前以秒為單位的邊界時間,在此期間 VPN 連接 AWS 端會執行 IKE 重新輸入。

您可以指定介於 60 到階段 2 存留期一半值之間的數字。

重設金鑰的確切時間會根據重設金鑰模糊的值隨機選取。

預設值:270 (4.5 分鐘)

- 重新顯示視窗大小封包

-

IKE 重新顯示視窗中的封包數目。

您可指定介於 64 到 2048 之間的值。

預設:1024

- 啟動動作

-

為 VPN 連線建立通道時要採取的動作。您可以指定下列選項:

-

Start: AWS 啟動 IKE 交涉以啟動通道。只有在您的客戶閘道已設定 IP 位址時才支援。 -

Add:您的客戶閘道裝置必須啟動 IKE 交涉,才能啟動通道

如需更多詳細資訊,請參閱 AWS Site-to-Site VPN 通道啟動選項。

預設:

Add -

- 通道端點生命週期控制

-

通道端點生命週期控制可為端點更換的排程提供控制。

如需詳細資訊,請參閱AWS Site-to-Site VPN 通道端點生命週期控制。

預設:

Off

您可以在建立站台對站台 VPN 連接時指定通道選項,也可以修改現有 VPN 連接的通道選項。如需詳細資訊,請參閱下列主題: