本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

拒絕服務攻擊簡介

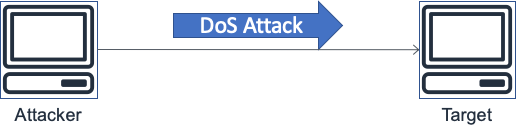

拒絕服務 (DoS) 攻擊或事件是蓄意嘗試讓使用者無法使用網站或應用程式,例如將網站或應用程式充斥網路流量。攻擊者使用各種消耗大量網絡帶寬或綁定其他系統資源的技術,從而中斷合法用戶的訪問。單獨攻擊者以最簡單的形式使用單一來源對目標進行 DoS 攻擊,如下圖所示。

描繪 DoS 攻擊的圖表

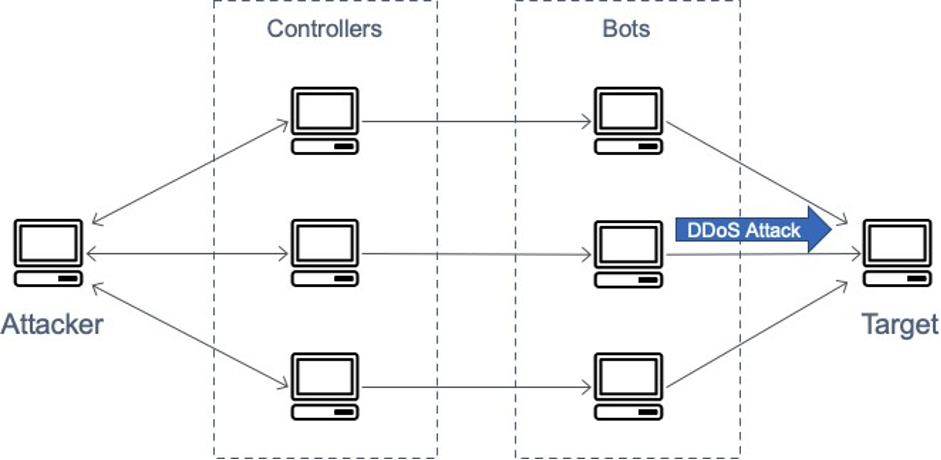

在分散式拒絕服務 (DDoS) 攻擊中,攻擊者會利用多個來源協調針對目標的攻擊。這些來源可能包括受惡意軟體感染的電腦、路由器、IoT 裝置和其他端點的分散式群組。下圖顯示了參與攻擊的遭到入侵的主機網路,產生大量封包或要求來壓倒目標。

描繪攻擊的DDoS圖表

「開放系統互連」(OSI) 模型中有七層,如下表所述。DDoS攻擊最常見於第 3、4、6 和 7 層。

-

第 3 層和第 4 層攻擊對應於OSI模型的網路和傳輸層。在本白皮書中, AWS 將這些統稱為基礎結構層攻擊。

-

第 6 層和第 7 層攻擊對應於OSI模型的簡報層和應用程式層。本白皮書將這些問題一起解決為應用程式層攻擊。

本 paper 在接下來的章節中討論這些攻擊類型。

表 1 — OSI 型號

| # | Layer |

單位 |

描述 |

向量範例 |

|---|---|---|---|---|

| 7 | 應用程式 |

資料 |

網路程序到應用程式 |

HTTP洪水,DNS查詢洪水 |

| 6 | 簡報 |

資料 |

數據表示和加密 |

傳輸層安全性 (TLS) 濫用 |

| 5 | Session (工作階段) |

資料 |

主機間通訊 |

N/A |

| 4 | 傳輸 |

客群 |

E nd-to-end 連接和可靠性 |

同步(SYN)洪水 |

| 3 | 網路 |

封包 |

路徑確定和邏輯定址 |

使用者資料包通訊協定 (UDP) 反射攻擊 |

| 2 | 資料連結 |

影格 |

物理定址 |

N/A |

| 1 | 實體 |

位元 |

媒體,信號和二進制傳輸 |

N/A |