Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Überblick über die Sicherheit in Amazon OpenSearch Serverless

Die Sicherheit in Amazon OpenSearch Serverless unterscheidet sich in folgenden Punkten grundlegend von der Sicherheit in Amazon OpenSearch Service:

| Funktion | OpenSearch Service | OpenSearch Serverlos |

|---|---|---|

| Datenzugriffskontrolle | Der Datenzugriff wird durch IAM-Richtlinien und eine differenzierte Zugangskontrolle festgelegt. | Der Datenzugriff wird durch Datenzugriffsrichtlinien festgelegt. |

| Verschlüsselung im Ruhezustand | Die Verschlüsselung im Ruhezustand ist für Domains optional. | Die Verschlüsselung im Ruhezustand ist für Sammlungen erforderlich. |

| Einrichtung und Verwaltung der Sicherheit | Sie müssen Netzwerk, Verschlüsselung und Datenzugriff für jede Domain einzeln konfigurieren. | Sie können Sicherheitsrichtlinien verwenden, um Sicherheitseinstellungen für mehrere Sammlungen in großem Umfang zu verwalten. |

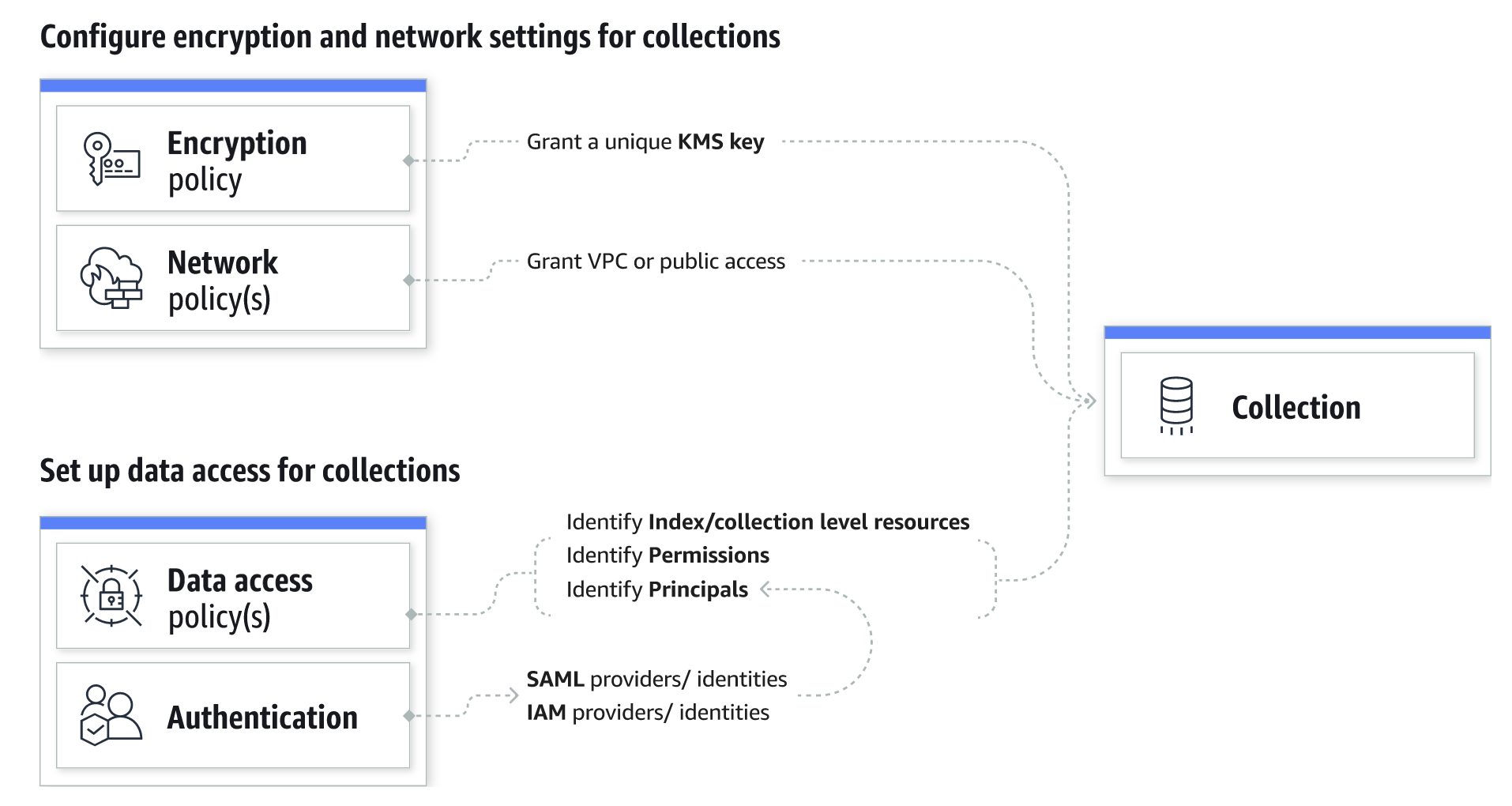

Das folgende Diagramm veranschaulicht die Sicherheitskomponenten, aus denen eine funktionale Sammlung besteht. Eine Sammlung muss über einen zugewiesenen Verschlüsselungsschlüssel, Netzwerkzugriffseinstellungen und eine passende Datenzugriffsrichtlinie verfügen, die ihren Ressourcen Berechtigungen gewährt.

Themen

Verschlüsselungsrichtlinien

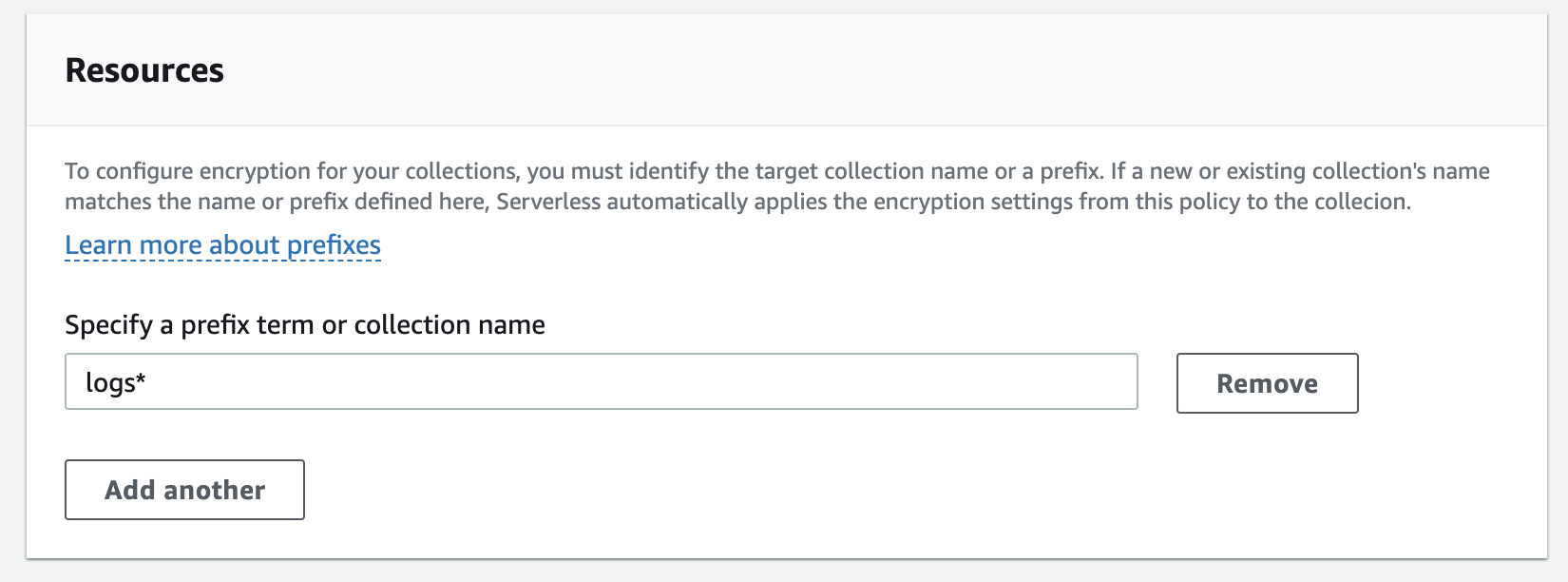

Verschlüsselungsrichtlinien definieren, ob Ihre Sammlungen mit einem AWS-eigener Schlüssel oder einem vom Kunden verwalteten Schlüssel verschlüsselt werden. Verschlüsselungsrichtlinien bestehen aus zwei Komponenten: einem Ressourcenmuster und einem Verschlüsselungsschlüssel. Das Ressourcenmuster legt fest, für welche Sammlung oder Sammlungen die Richtlinie gilt. Der Verschlüsselungsschlüssel legt fest, wie die zugehörigen Sammlungen gesichert werden.

Um eine Richtlinie auf mehrere Sammlungen anzuwenden, fügen Sie der Richtlinienregel ein Platzhalterzeichen (*) hinzu. Die folgende Richtlinie gilt beispielsweise für alle Sammlungen, deren Namen mit „logs“ beginnen.

Verschlüsselungsrichtlinien optimieren den Prozess der Erstellung und Verwaltung von Sammlungen, insbesondere wenn Sie dies programmgesteuert tun. Sie können eine Sammlung erstellen, indem Sie einen Namen angeben. Ihr wird bei der Erstellung automatisch ein Verschlüsselungsschlüssel zugewiesen.

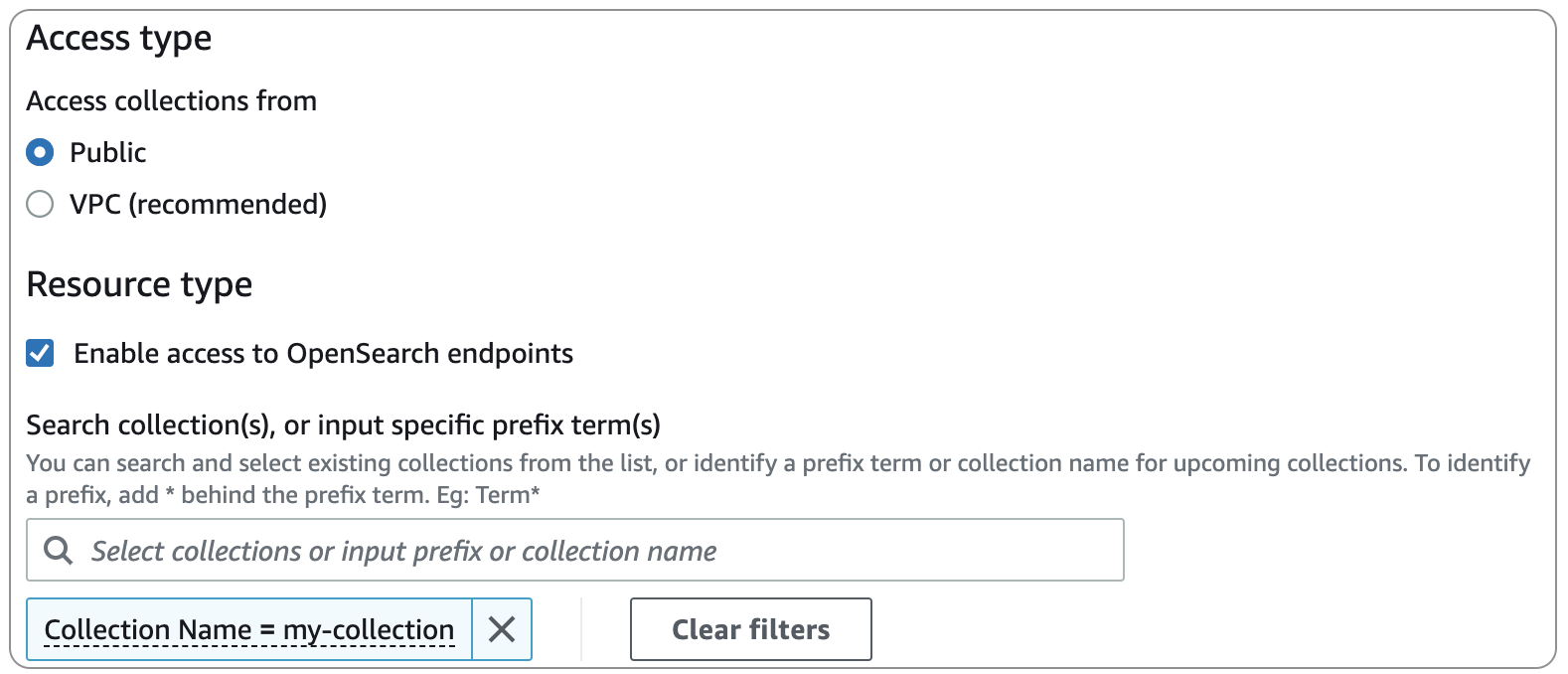

Netzwerkrichtlinien

Netzwerkrichtlinien definieren, ob Ihre Sammlungen privat oder über das Internet von öffentlichen Netzwerken aus zugänglich sind. Auf private Sammlungen kann über OpenSearch serverlos verwaltete VPC-Endpunkte oder über spezifische Endpunkte AWS-Services wie Amazon Bedrock über privaten Zugriff zugegriffen werden.AWS-Service Genau wie Verschlüsselungsrichtlinien können auch Netzwerkrichtlinien für mehrere Sammlungen gelten, so dass Sie den Netzwerkzugriff für viele Sammlungen in großem Umfang verwalten können.

Netzwerkrichtlinien bestehen aus zwei Komponenten: einem Zugriffstyp und einem Ressourcentyp. Der Zugriffstyp kann entweder öffentlich oder privat sein. Der Ressourcentyp bestimmt, ob der von Ihnen gewählte Zugriff für den Sammlungsendpunkt, den OpenSearch Dashboards-Endpunkt oder für beide gilt.

Wenn Sie den VPC-Zugriff innerhalb einer Netzwerkrichtlinie konfigurieren möchten, müssen Sie zunächst einen oder OpenSearch mehrere serverlos verwaltete VPC-Endpoints erstellen. Mit diesen Endpunkten können Sie wie in Ihrer VPC auf OpenSearch Serverless zugreifen, ohne ein Internet-Gateway, ein NAT-Gerät, eine VPN-Verbindung oder eine Verbindung verwenden zu müssen. AWS Direct Connect

Der private Zugriff auf AWS-Services kann nur für den Endpunkt der Sammlung gelten, nicht für den OpenSearch Endpunkt der OpenSearch Dashboards. AWS-Services kann kein Zugriff auf OpenSearch Dashboards gewährt werden.

Daten-Zugriffsrichtlinien

Datenzugriffsrichtlinien definieren, wie Ihre Benutzer auf die Daten in Ihren Sammlungen zugreifen. Datenzugriffsrichtlinien unterstützen Sie bei der Verwaltung von Sammlungen in großem Umfang, indem sie automatisch Zugriffsberechtigungen für Sammlungen und Indizes zuweisen, die einem bestimmten Muster übereinstimmen. Mehrere Richtlinien können für eine einzelne Ressource gelten.

Datenzugriffsrichtlinien bestehen aus einer Reihe von Regeln mit jeweils drei Komponenten: einem Ressourcentyp, gewährte Ressourcen und einer Reihe von Berechtigungen. Der Ressourcentyp kann eine Sammlung oder ein Index sein. Bei den gewährten Ressourcen kann es sich um collection/index Namen oder Muster mit einem Platzhalter (*) handeln. Die Liste der Berechtigungen gibt an, auf welche OpenSearch API-Operationen die Richtlinie Zugriff gewährt. Darüber hinaus enthält die Richtlinie eine Liste von Prinzipalen, die die IAM-Rollen, -Benutzer und SAML-Identitäten angeben, denen Zugriff gewährt werden soll.

Weitere Informationen zum Format einer Datenzugriffsrichtlinie finden Sie in der Richtliniensyntax.

Bevor Sie eine Datenzugriffsrichtlinie erstellen, müssen Sie über eine oder mehrere IAM-Rollen oder -Benutzer oder SAML-Identitäten verfügen, auf die Sie in der Richtlinie Zugriff gewähren können. Einzelheiten finden Sie im nächsten Abschnitt.

Anmerkung

Wenn Sie für Ihre Sammlung vom öffentlichen zum privaten Zugriff wechseln, wird die Registerkarte „Indizes“ in der OpenSearch Serverless Collection Console entfernt.

IAM und SAML-Authentifizierung

IAM-Prinzipale und SAML-Identitäten sind eine der Bausteine einer Datenzugriffsrichtlinie. Innerhalb der principal-Anweisung einer Zugriffsrichtlinie können Sie IAM-Rollen, IAM-Benutzer und SAML-Identitäten angeben. Diesen Prinzipalen werden dann die Berechtigungen gewährt, die Sie in den zugeordneten Richtlinienregeln angeben.

[ { "Rules":[ { "ResourceType":"index", "Resource":[ "index/marketing/orders*" ], "Permission":[ "aoss:*" ] } ], "Principal":[ "arn:aws:iam::123456789012:user/Dale", "arn:aws:iam::123456789012:role/RegulatoryCompliance", "saml/123456789012/myprovider/user/Annie" ] } ]

Sie konfigurieren die SAML-Authentifizierung direkt in Serverless. OpenSearch Weitere Informationen finden Sie unter SAML-Authentifizierung für Amazon Serverless OpenSearch .

Sicherheit der Infrastruktur

Amazon OpenSearch Serverless ist durch AWS globale Netzwerksicherheit geschützt. Informationen zu AWS

Sicherheitsdiensten und zum AWS Schutz der Infrastruktur finden Sie unter AWS Cloud-Sicherheit

Sie verwenden AWS veröffentlichte API-Aufrufe, um über das Netzwerk auf Amazon OpenSearch Serverless zuzugreifen. Clients müssen Transport Layer Security (TLS) unterstützen. Wir benötigen TLS 1.2 und empfehlen TLS 1.3. Eine Liste der unterstützten Verschlüsselungen für TLS 1.3 finden Sie unter TLS-Protokolle und Chiffren in der Elastic Load Balancing Balancing-Dokumentation.

Darüber hinaus müssen Sie Anfragen mit einer Zugriffsschlüssel-ID und einem geheimen Zugriffsschlüssel signieren, der einem IAM-Prinzipal zugeordnet ist. Alternativ können Sie mit AWS Security Token Service (AWS STS) temporäre Sicherheitsanmeldeinformationen erstellen, um die Anforderungen zu signieren.