Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Zentralisieren Sie die DNS-Auflösung mithilfe von AWS Managed Microsoft AD und vor Ort von Microsoft Active Directory

Erstellt von Brian Westmoreland (AWS)

Übersicht

Dieses Muster bietet Anleitungen für die Zentralisierung der DNS-Auflösung in einer Umgebung mit AWS mehreren Konten, indem sowohl AWS Directory Service for Microsoft Active Directory (AWS Managed Microsoft AD) als auch Amazon Route 53 verwendet werden. In diesem Muster ist der AWS DNS-Namespace eine Unterdomäne des lokalen DNS-Namespace. Dieses Muster enthält auch Anleitungen zur Konfiguration der lokalen DNS-Server für die Weiterleitung von Abfragen, AWS wenn die lokale DNS-Lösung Microsoft Active Directory verwendet.

Voraussetzungen und Einschränkungen

Voraussetzungen

Eine Umgebung AWS mit mehreren Konten, eingerichtet mit. AWS Organizations

Netzwerkkonnektivität wurde hergestellt zwischen AWS-Konten.

Netzwerkkonnektivität, die zwischen AWS und der lokalen Umgebung hergestellt wurde (mithilfe einer VPN-Verbindung AWS Direct Connect oder einer beliebigen Art von VPN-Verbindung).

AWS Command Line Interface (AWS CLI) auf einer lokalen Arbeitsstation konfiguriert.

AWS Resource Access Manager (AWS RAM) wird verwendet, um Route 53-Regeln zwischen Konten gemeinsam zu nutzen. Daher muss die gemeinsame Nutzung innerhalb der AWS Organizations Umgebung aktiviert sein, wie im Abschnitt Epics beschrieben.

Einschränkungen

AWS Managed Microsoft AD Die Standard Edition hat ein Limit von 5 Shares.

AWS Managed Microsoft AD Die Enterprise Edition hat ein Limit von 125 Aktien.

Die Lösung in diesem Muster ist auf AWS-Regionen die gemeinsame Nutzung des Supports beschränkt AWS RAM.

Produktversionen

Microsoft Active Directory wird auf Windows Server 2008, 2012, 2012 R2 oder 2016 ausgeführt.

Architektur

Zielarchitektur

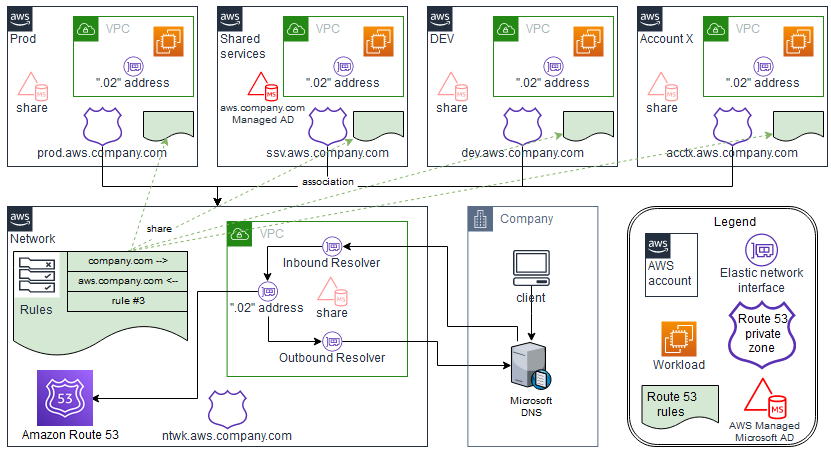

In diesem Design AWS Managed Microsoft AD ist es in den Shared Services installiert AWS-Konto. Obwohl dies keine Anforderung ist, geht dieses Muster von dieser Konfiguration aus. Wenn Sie eine andere Konfiguration AWS Managed Microsoft AD verwenden AWS-Konto, müssen Sie möglicherweise die Schritte im Abschnitt Epics entsprechend ändern.

Dieses Design verwendet Route 53-Resolver, um die Namensauflösung mithilfe von Route 53-Regeln zu unterstützen. Wenn die lokale DNS-Lösung Microsoft DNS verwendet, ist die Erstellung einer bedingten Weiterleitungsregel für den AWS-Namespace (aws.company.com), der eine Unterdomäne des Unternehmens-DNS-Namespace (company.com) ist, nicht einfach. Wenn Sie versuchen, eine herkömmliche bedingte Weiterleitung zu erstellen, führt dies zu einem Fehler. Dies liegt daran, dass Microsoft Active Directory bereits für jede Subdomain von als maßgeblich angesehen wird. company.com Um diesen Fehler zu umgehen, müssen Sie zunächst eine Delegierung erstellen, um die Autorität für diesen aws.company.com Namespace zu delegieren. Anschließend können Sie die bedingte Weiterleitung erstellen.

Die Virtual Private Cloud (VPC) für jedes Spoke-Konto kann einen eigenen eindeutigen DNS-Namespace haben, der auf dem AWS Root-Namespace basiert. In diesem Design hängt jedes Spoke-Konto eine Abkürzung des Kontonamens an den AWS-Basisnamespace an. Nachdem die privaten Hosting-Zonen im Spoke-Konto erstellt wurden, werden die Zonen der lokalen VPC im Spoke-Konto sowie der VPC im zentralen AWS Netzwerkkonto zugeordnet. Dadurch kann das zentrale AWS Netzwerkkonto DNS-Anfragen beantworten, die sich auf die Spoke-Konten beziehen. Auf diese Weise teilen sich Route 53 und Route 53 AWS Managed Microsoft AD gemeinsam die Verantwortung für die Verwaltung des AWS Namespaces (aws.company.com).

Automatisierung und Skalierung

Dieses Design verwendet Route 53 Resolver-Endpunkte, um DNS-Abfragen zwischen AWS und Ihrer lokalen Umgebung zu skalieren. Jeder Route 53 Resolver-Endpunkt besteht aus mehreren elastischen Netzwerkschnittstellen (verteilt auf mehrere Availability Zones), und jede Netzwerkschnittstelle kann bis zu 10.000 Abfragen pro Sekunde verarbeiten. Route 53 Resolver unterstützt bis zu 6 IP-Adressen pro Endpunkt. Insgesamt unterstützt dieses Design also bis zu 60.000 DNS-Abfragen pro Sekunde, die über mehrere Availability Zones verteilt sind, um eine hohe Verfügbarkeit zu gewährleisten.

Darüber hinaus berücksichtigt dieses Muster automatisch das future Wachstum innerhalb AWS. Die vor Ort konfigurierten DNS-Weiterleitungsregeln müssen nicht geändert werden, um neue VPCs und die zugehörigen privaten Hosting-Zonen zu unterstützen, die hinzugefügt werden AWS.

Tools

AWS-Services

AWS Directory Service for Microsoft Active Directoryermöglicht Ihren verzeichnissensitiven Workloads und AWS Ressourcen die Verwendung von Microsoft Active Directory in der. AWS Cloud

AWS Organizationsist ein Kontoverwaltungsdienst, der Ihnen hilft, mehrere Konten AWS-Konten in einer Organisation zu konsolidieren, die Sie erstellen und zentral verwalten.

AWS Resource Access Manager (AWS RAM) hilft Ihnen dabei, Ihre Ressourcen sicher gemeinsam zu nutzen AWS-Konten , um den betrieblichen Aufwand zu reduzieren und für Transparenz und Überprüfbarkeit zu sorgen.

Amazon Route 53 ist ein hochverfügbarer und skalierbarer DNS-Web-Service.

Tools

AWS Command Line Interface (AWS CLI) ist ein Open-Source-Tool, mit dem Sie AWS-Services über Befehle in Ihrer Befehlszeilen-Shell interagieren können. In diesem Muster AWS CLI wird der verwendet, um Route 53-Autorisierungen zu konfigurieren.

Epen

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Bereitstellen AWS Managed Microsoft AD. |

| AWS-Administrator |

Teilen Sie das Verzeichnis. | Nachdem das Verzeichnis erstellt wurde, können Sie es mit anderen Mitgliedern AWS-Konten der AWS Organisation teilen. Anweisungen dazu finden Sie im AWS Directory Service Administratorhandbuch unter Verzeichnis teilen. AnmerkungAWS Managed Microsoft AD Die Standard Edition hat ein Limit von 5 Shares. Die Enterprise Edition hat ein Limit von 125 Aktien. | AWS-Administrator |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Erstellen Sie Route 53-Resolver. | Route 53-Resolver erleichtern die Auflösung von DNS-Abfragen zwischen AWS und dem lokalen Rechenzentrum.

AnmerkungDie Verwendung des zentralen AWS Netzwerkkontos VPC ist zwar nicht erforderlich, bei den verbleibenden Schritten wird jedoch von dieser Konfiguration ausgegangen. | AWS-Administrator |

Erstellen Sie Route 53-Regeln. | Ihr spezieller Anwendungsfall erfordert möglicherweise eine große Anzahl von Route 53-Regeln, aber Sie müssen die folgenden Regeln als Grundlage konfigurieren:

Weitere Informationen finden Sie im Route 53 Developer Guide unter Managing Forwarding Rules. | AWS-Administrator |

Konfigurieren Sie ein Route 53-Profil. | Ein Route 53-Profil wird verwendet, um die Regeln mit Spoke-Konten zu teilen.

| AWS-Administrator |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Erstellen Sie die Delegation. | Verwenden Sie das Microsoft DNS-Snap-In ( | Active Directory |

Erstellen Sie die bedingte Weiterleitung. | Verwenden Sie das Microsoft DNS-Snap-In ( | Active Directory |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Erstellen Sie die privaten Hosting-Zonen von Route 53. | Erstellen Sie in jedem Spoke-Konto eine private gehostete Route 53-Zone. Ordnen Sie diese privat gehostete Zone der Spoke-Konto-VPC zu. Eine ausführliche Anleitung finden Sie unter Creating a private hosted zone im Route 53 Developer Guide. | AWS-Administrator |

Autorisierungen erstellen. | Verwenden Sie die AWS CLI , um eine Autorisierung für das zentrale AWS Netzwerkkonto VPC zu erstellen. Führen Sie diesen Befehl im Kontext der einzelnen AWS-Konto Spokes aus:

Wobei:

| AWS-Administrator |

Verknüpfungen erstellen. | Erstellen Sie die Route 53-Zuordnung für die private gehostete Zone für die zentrale AWS Netzwerkkonto-VPC mithilfe von. AWS CLI Führen Sie diesen Befehl im Kontext des zentralen AWS Netzwerkkontos aus:

Wobei:

| AWS-Administrator |

Zugehörige Ressourcen

Vereinfachen Sie die DNS-Verwaltung in einer Umgebung mit mehreren Konten mit Route 53 Resolver

(AWS Blogbeitrag) Erstellen Sie Ihre AWS Managed Microsoft AD (Dokumentation)AWS Directory Service

Ein AWS Managed Microsoft AD Verzeichnis teilen (AWS Directory Service Dokumentation)

Was ist Amazon Route 53 Resolver? (Dokumentation zu Amazon Route 53)

Eine private gehostete Zone erstellen (Amazon Route 53-Dokumentation)

Was sind Amazon Route 53 53-Profile? (Dokumentation zu Amazon Route 53)