Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Zentralisieren Sie die Überwachung mithilfe von Amazon CloudWatch Observability Access Manager

Anand Krishna Varanasi, JAGDISH KOMAKULA, Ashish Kumar, Jimmy Morgan, Sarat Chandra Pothula, Vivek Thangamuthu und Balaji Vedagiri, Amazon Web Services

Übersicht

Beobachtbarkeit ist entscheidend für die Überwachung, das Verständnis und die Fehlerbehebung von Anwendungen. Anwendungen, die sich über mehrere Konten erstrecken, wie bei Implementierungen AWS Control Tower oder landing zone Zone-Implementierungen, generieren eine große Anzahl von Protokollen und Trace-Daten. Um Probleme schnell zu beheben oder Benutzeranalysen oder Geschäftsanalysen zu verstehen, benötigen Sie eine gemeinsame Observability-Plattform für alle Konten. Mit dem Amazon CloudWatch Observability Access Manager können Sie von einem zentralen Ort aus auf mehrere Kontoprotokolle zugreifen und diese kontrollieren.

Sie können den Observability Access Manager verwenden, um Observability-Datenprotokolle anzuzeigen und zu verwalten, die von Quellkonten generiert wurden. Quellkonten sind Einzelpersonen AWS-Konten , die Observability-Daten für ihre Ressourcen generieren. Observabilitätsdaten werden zwischen Quellkonten und Monitoring-Konten gemeinsam genutzt. Die gemeinsam genutzten Observability-Daten können Metriken in Amazon CloudWatch, Logs in Amazon CloudWatch Logs und Traces in AWS X-Ray beinhalten. Weitere Informationen finden Sie in der Dokumentation zu Observability Access Manager.

Dieses Muster ist für Benutzer gedacht, die über Anwendungen oder Infrastrukturen verfügen, die in mehreren ausgeführt werden AWS-Konten und die einen gemeinsamen Ort zum Einsehen von Protokollen benötigen. Es erklärt, wie Sie Observability Access Manager mithilfe von Terraform einrichten können, um den Status und den Zustand dieser Anwendungen oder Infrastrukturen zu überwachen. Sie können diese Lösung auf verschiedene Arten installieren:

Als eigenständiges Terraform-Modul, das Sie manuell einrichten

Durch die Verwendung einer Pipeline für kontinuierliche Integration und kontinuierliche Lieferung (CI/CD)

Durch die Integration mit anderen Lösungen wie AWS Control Tower Account Factory for Terraform (AFT)

Die Anweisungen im Abschnitt Epics behandeln die manuelle Implementierung. Die Schritte zur AFT-Installation finden Sie in der README-Datei für das GitHub Observability Access

Voraussetzungen und Einschränkungen

Voraussetzungen

Terraform

ist in Ihrem System oder in automatisierten Pipelines installiert oder referenziert. (Wir empfehlen Ihnen, die neueste Version zu verwenden.) Ein Konto, das Sie als zentrales Überwachungskonto verwenden können. Andere Konten erstellen Links zum zentralen Überwachungskonto, um Protokolle einzusehen.

(Optional) Ein Quellcode-Repository wie GitHub, AWS CodeCommit, Atlassian Bitbucket oder ein ähnliches System. Ein Quellcode-Repository ist nicht erforderlich, wenn du automatisierte Pipelines verwendest. CI/CD

(Optional) Berechtigungen zum Erstellen von Pull-Requests (PRs) für Code-Reviews und Code-Zusammenarbeit in GitHub.

Einschränkungen

Observability Access Manager hat die folgenden Dienstkontingente, die nicht geändert werden können. Berücksichtigen Sie diese Kontingente, bevor Sie diese Funktion bereitstellen. Weitere Informationen finden Sie in der CloudWatch Dokumentation unter CloudWatch Servicekontingenten.

Links zu Quellkonten: Sie können jedes Quellkonto mit maximal fünf Überwachungskonten verknüpfen.

Senken: Sie können mehrere Senken für ein Konto erstellen, pro Konto AWS-Region ist jedoch nur eine Senke zulässig.

Darüber hinaus gilt:

Senken und Links müssen im selben System erstellt werden. Sie können nicht regionsübergreifend sein AWS-Region.

Regions- und kontenübergreifende Überwachung

Für die regionsübergreifende, kontenübergreifende Überwachung können Sie eine der folgenden Optionen wählen:

Erstellen Sie konto- und regionsübergreifende CloudWatch Dashboards für Alarme und Messwerte. Diese Option unterstützt keine Logs und Traces.

Implementieren Sie die zentralisierte Protokollierung mithilfe von Amazon OpenSearch Service.

Erstellen Sie eine Senke pro Region aus allen Mandantenkonten, übertragen Sie Metriken an ein zentrales Überwachungskonto (wie in diesem Muster beschrieben) und verwenden Sie dann CloudWatch Metrik-Streams, um die Daten an ein gemeinsames externes Ziel oder an Monitoring-Produkte von Drittanbietern wie Datadog, Dynatrace, Sumo Logic, Splunk oder New Relic zu senden.

Architektur

Komponenten

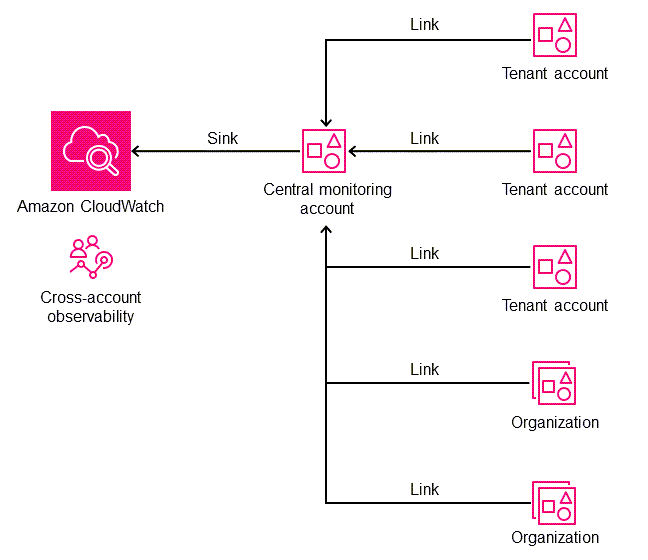

CloudWatch Observability Access Manager besteht aus zwei Hauptkomponenten, die eine kontenübergreifende Observability ermöglichen:

Eine Senke bietet Quellkonten die Möglichkeit, Observabilitätsdaten an das zentrale Monitoring-Konto zu senden. Eine Senke stellt im Grunde eine Gateway-Verbindung dar, mit der Quellkonten eine Verbindung herstellen können. Es kann nur ein Senken-Gateway oder eine Senkenverbindung geben, und mehrere Konten können eine Verbindung zu diesem herstellen.

Jedes Quellkonto hat einen Link zum Sink-Gateway-Junction, und Observability-Daten werden über diesen Link gesendet. Sie müssen eine Senke erstellen, bevor Sie Links von jedem Quellkonto aus erstellen können.

Architektur

Das folgende Diagramm veranschaulicht Observability Access Manager und seine Komponenten.

Tools

AWS-Services

Amazon CloudWatch hilft Ihnen dabei, die Kennzahlen Ihrer AWS Ressourcen und der Anwendungen, auf denen Sie laufen, AWS in Echtzeit zu überwachen.

AWS Organizationsist ein Kontoverwaltungsservice, mit dem Sie mehrere Konten zu einer Organisation AWS-Konten zusammenfassen können, die Sie erstellen und zentral verwalten.

AWS Identity and Access Management (IAM) hilft Ihnen dabei, den Zugriff auf Ihre AWS Ressourcen sicher zu verwalten, indem kontrolliert wird, wer authentifiziert und autorisiert ist, diese zu verwenden.

Tools

Terraform

ist ein IaC-Tool (Infrastructure as Code) HashiCorp , mit dem Sie Cloud- und lokale Ressourcen erstellen und verwalten können. AWS Control Tower Account Factory for Terraform (AFT) richtet eine Terraform-Pipeline ein, mit der Sie Konten bereitstellen und anpassen können. AWS Control Tower Sie können AFT optional verwenden, um Observability Access Manager skalierbar für mehrere Konten einzurichten.

Code-Repository

Der Code für dieses Muster ist im GitHub Observability Access Manager-Repository

Bewährte Methoden

Markieren Sie in AWS Control Tower Umgebungen das Protokollierungskonto als zentrales Überwachungskonto (Senke).

Wenn Sie mehrere Organisationen mit mehreren Konten haben AWS Organizations, empfehlen wir, dass Sie die Organisationen und nicht einzelne Konten in die Konfigurationsrichtlinie aufnehmen. Wenn Sie nur über eine geringe Anzahl von Konten verfügen oder wenn die Konten nicht Teil einer Organisation sind, die in der Konfigurationsrichtlinie aufgeführt ist, können Sie sich dafür entscheiden, stattdessen einzelne Konten einzubeziehen.

Epen

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Klonen Sie das Repository | Klonen Sie das GitHub Observability Access Manager-Repository:

| AWS DevOps, Cloud-Administrator, AWS-Administrator |

Geben Sie Eigenschaftswerte für das Sink-Modul an. | Geben Sie in der

Weitere Informationen finden Sie AWS::Oam::Sinkin der AWS CloudFormation Dokumentation. | AWS DevOps, Cloud-Administrator, AWS-Administrator |

Installieren Sie das Sink-Modul. | Exportieren Sie die Anmeldeinformationen des Kontos AWS-Konto , das Sie als Überwachungskonto ausgewählt haben, und installieren Sie das Observability Access Manager-Senkmodul:

| AWS DevOps, Cloud-Administrator, AWS-Administrator |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Geben Sie Eigenschaftswerte für das Linkmodul an. | Geben Sie in der

Weitere Informationen finden Sie AWS::Oam::Linkin der AWS CloudFormation Dokumentation. | AWS DevOps, Cloud-Administrator, Cloud-Architekt |

Installieren Sie das Link-Modul für einzelne Konten. | Exportieren Sie die Anmeldeinformationen einzelner Konten und installieren Sie das Observability Access Manager-Linkmodul:

Sie können das Linkmodul für jedes Konto einzeln einrichten oder AFT verwenden, um dieses Modul automatisch für eine große Anzahl von Konten zu installieren. | AWS DevOps, Cloud-Administrator, Cloud-Architekt |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Überprüfen Sie die Statusmeldung. |

Auf der rechten Seite sollte die Statusmeldung Das Überwachungskonto aktiviert mit einem grünen Häkchen angezeigt werden. Das bedeutet, dass das Überwachungskonto über eine Observability Access Manager-Senke verfügt, zu der die Links anderer Konten eine Verbindung herstellen. | |

Genehmigen Sie die link-to-sink Verbindungen. |

Weitere Informationen finden Sie in der CloudWatch Dokumentation unter Monitoring-Konten mit Quellkonten verknüpfen. | AWS DevOps, Cloud-Administrator, Cloud-Architekt |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Kontoübergreifende Daten anzeigen. |

| AWS DevOps, Cloud-Administrator, Cloud-Architekt |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Sehen Sie sich Metriken, Dashboards, Protokolle, Widgets und Alarme von anderen Konten an. | Als zusätzliche Funktion können Sie die CloudWatch Metriken, Dashboards, Protokolle, Widgets und Alarme mit anderen Konten teilen. Jedes Konto verwendet eine IAM-Rolle namens CloudWatch- CrossAccountSharingRole , um Zugriff auf diese Daten zu erhalten. Quellkonten, die eine Vertrauensbeziehung mit dem zentralen Überwachungskonto haben, können diese Rolle übernehmen und Daten aus dem Überwachungskonto einsehen. CloudWatch stellt ein CloudFormation Beispielskript zum Erstellen der Rolle bereit. Wählen Sie „Rolle in IAM verwalten“ und führen Sie dieses Skript in den Konten aus, in denen Sie Daten anzeigen möchten.

Weitere Informationen finden Sie in CloudWatch der Dokumentation unter Aktivieren der CloudWatch kontoübergreifenden Funktionalität. | AWS DevOps, Cloud-Administrator, Cloud-Architekt |

| Aufgabe | Beschreibung | Erforderliche Fähigkeiten |

|---|---|---|

Richten Sie einen konto- und regionsübergreifenden Zugriff ein. | Im zentralen Überwachungskonto können Sie optional eine Kontoauswahl hinzufügen, um einfach zwischen Konten zu wechseln und deren Daten einzusehen, ohne sich authentifizieren zu müssen.

Weitere Informationen finden Sie in der Dokumentation unter Kontoübergreifende regionsübergreifende Konsole CloudWatch . CloudWatch | AWS DevOps, Cloud-Administrator, Cloud-Architekt |

Zugehörige Ressourcen

CloudWatch kontoübergreifende Beobachtbarkeit ( CloudWatch Amazon-Dokumentation)

Amazon CloudWatch Observability Access Manager API-Referenz ( CloudWatch Amazon-Dokumentation)

Ressource: aws_oam_sink

(Terraform-Dokumentation) Datenquelle

: aws_oam_link (Terraform-Dokumentation) CloudWatchObservabilityAccessManager

AWS (Boto3-Dokumentation)