Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Abfragen von Bestandsdaten aus mehreren Regionen und Konten

AWS Systems Manager Inventory ist in Amazon Athena integriert, sodass Sie Inventardaten von mehreren AWS-Regionen und AWS-Konten abfragen können. Die Athena-Integration verwendet die Ressourcendatensynchronisierung, sodass Sie Inventardaten von all Ihren verwalteten Knoten auf der Detailansichtsseite in der AWS Systems Manager Konsole anzeigen können.

Wichtig

Diese Funktion wird verwendet AWS Glue , um die Daten in Ihrem Amazon Simple Storage Service (Amazon S3) -Bucket zu crawlen, und Amazon Athena, um die Daten abzufragen. Abhängig davon, wie viele Daten durchsucht und abgefragt werden, werden Ihnen diese Services in Rechnung gestellt. Mit AWS Glue zahlen Sie einen Stundensatz, der sekundengenau abgerechnet wird, für Crawler (Erkennung von Daten) und ETL-Jobs (Verarbeitung und Laden von Daten). Bei Athena richtet sich die Gebühr nach der Menge der pro Abfrage durchsuchten Daten. Wir empfehlen Ihnen, die Preisrichtlinien für diese Services zu lesen, bevor Sie die Amazon Athena-Integration mit Systems Manager Inventory verwenden. Weitere Informationen finden Sie unter Amazon Athena – Preise

Sie können Inventory-Daten auf der Seite Detailed View (Detailsansicht in allen AWS-Regionen anzeigen, in denen Amazon Athena verfügbar ist. Eine Liste der unterstützten Regionen finden Sie unter Amazon Athena-Service-Endpunkte im Allgemeine Amazon Web Services-Referenz.

Bevor Sie beginnen

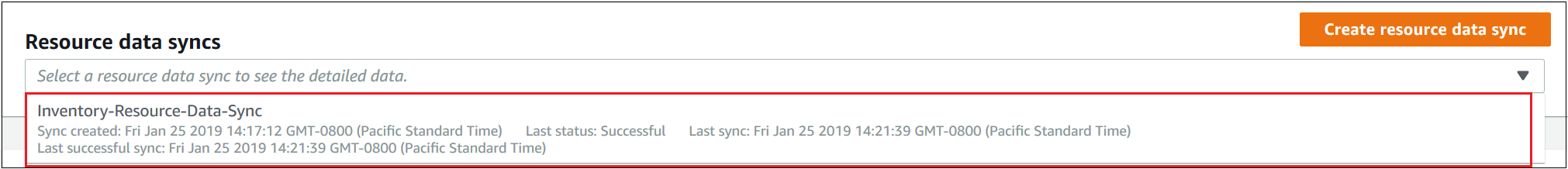

Die Athena-Integration verwendet Resource Data Sync. Sie müssen Resource Data Sync einrichten und konfigurieren, um dieses Feature zu verwenden. Weitere Informationen finden Sie unter Walkthrough: Verwenden von Resource Data Sync zum Aggregieren von Bestandsdaten.

Beachten Sie außerdem, dass die Detailed View (Detailansicht Bestandsdaten für den Besitzer des zentralen Amazon S3-Buckets anzeigt, der von Resource Data Sync verwendet wird. Wenn Sie nicht der Besitzer des zentralen Amazon S3-Buckets sind, werden Ihnen auf der Seite Detailed View (Detailansicht) keine Bestandsdaten angezeigt.

Konfigurieren des Zugriffs

Bevor Sie Daten aus mehreren Konten und Regionen auf der Seite Detailsansicht in der Systems-Manager-Konsole abfragen und anzeigen können, müssen Sie Ihre (IAM)-Entität mit Berechtigungen zur Ansicht der Daten konfigurieren.

Wenn die Inventardaten in einem Amazon S3 S3-Bucket gespeichert sind, der die Verschlüsselung AWS Key Management Service (AWS KMS) verwendet, müssen Sie auch Ihre IAM-Entität und die Amazon-GlueServiceRoleForSSM Servicerolle für die AWS KMS Verschlüsselung konfigurieren.

Themen

Konfigurieren Ihrer IAM-Entität für den Zugriff auf die Seite Detailansicht

Im Folgenden werden die Mindestberechtigungen beschrieben, die zum Anzeigen von Bestandsdaten auf der Seite Detailansicht erforderlich sind.

Die von AWSQuicksightAthenaAccess verwaltete Richtlinie

Die folgende PassRole und der zusätzliche erforderliche Berechtigungsblock

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AllowGlue", "Effect": "Allow", "Action": [ "glue:GetCrawler", "glue:GetCrawlers", "glue:GetTables", "glue:StartCrawler", "glue:CreateCrawler" ], "Resource": "*" }, { "Sid": "iamPassRole", "Effect": "Allow", "Action": "iam:PassRole", "Resource": [ "arn:aws:iam::123456789012:role/SSMInventoryGlueRole", "arn:aws:iam::123456789012:role/SSMInventoryServiceRole" ], "Condition": { "StringEquals": { "iam:PassedToService": "glue.amazonaws.com" } } }, { "Sid": "iamRoleCreation", "Effect": "Allow", "Action": [ "iam:CreateRole", "iam:AttachRolePolicy" ], "Resource": "arn:aws:iam::account_ID:role/*" }, { "Sid": "iamPolicyCreation", "Effect": "Allow", "Action": "iam:CreatePolicy", "Resource": "arn:aws:iam::account_ID:policy/*" } ] }

(Optional) Wenn der Amazon S3 S3-Bucket, der zum Speichern von Inventardaten verwendet wird AWS KMS, mithilfe von verschlüsselt ist, müssen Sie der Richtlinie auch den folgenden Block hinzufügen.

{ "Effect": "Allow", "Action": [ "kms:Decrypt" ], "Resource": [ "arn:aws:kms:Region:account_ID:key/key_ARN" ] }

Um Zugriff zu gewähren, fügen Sie Ihren Benutzern, Gruppen oder Rollen Berechtigungen hinzu:

-

Benutzer und Gruppen in AWS IAM Identity Center:

Erstellen Sie einen Berechtigungssatz. Befolgen Sie die Anweisungen unter Erstellen eines Berechtigungssatzes im AWS IAM Identity Center -Benutzerhandbuch.

-

Benutzer, die in IAM über einen Identitätsanbieter verwaltet werden:

Erstellen Sie eine Rolle für den Identitätsverbund. Befolgen Sie die Anleitung unter Eine Rolle für einen externen Identitätsanbieter (Verbund) erstellen im IAM-Benutzerhandbuch.

-

IAM-Benutzer:

-

Erstellen Sie eine Rolle, die Ihr Benutzer annehmen kann. Befolgen Sie die Anleitung unter Eine Rolle für einen IAM-Benutzer erstellen im IAM-Benutzerhandbuch.

-

(Nicht empfohlen) Weisen Sie einem Benutzer eine Richtlinie direkt zu oder fügen Sie einen Benutzer zu einer Benutzergruppe hinzu. Befolgen Sie die Anweisungen unter Hinzufügen von Berechtigungen zu einem Benutzer (Konsole) im IAM-Benutzerhandbuch.

-

(Optional) Konfigurieren Sie Berechtigungen für die Anzeige AWS KMS verschlüsselter Daten

Wenn der Amazon S3 S3-Bucket, der zum Speichern von Inventardaten verwendet wird, mithilfe von AWS Key Management Service (AWS KMS) verschlüsselt ist, müssen Sie Ihre IAM-Entität und die GlueServiceRoleForAmazon-SSM-Rolle mit kms:Decrypt Berechtigungen für den AWS KMS Schlüssel konfigurieren.

Bevor Sie beginnen

Um die kms:Decrypt Berechtigungen für den AWS KMS Schlüssel bereitzustellen, fügen Sie Ihrer IAM-Entität den folgenden Richtlinienblock hinzu:

{ "Effect": "Allow", "Action": [ "kms:Decrypt" ], "Resource": [ "arn:aws:kms:Region:account_ID:key/key_ARN" ] }

Falls Sie dies noch nicht getan haben, schließen Sie dieses Verfahren ab und fügen Sie kms:Decrypt Berechtigungen für den AWS KMS Schlüssel hinzu.

Gehen Sie wie folgt vor, um die GlueServiceRoleForAmazon-SSM-Rolle mit den kms:Decrypt Berechtigungen für den AWS KMS Schlüssel zu konfigurieren.

So konfigurieren Sie die GlueServiceRoleForAmazon-SSM-Rolle mit Berechtigungen kms:Decrypt

Öffnen Sie unter https://console.aws.amazon.com/iam/

die IAM-Konsole. -

Wählen Sie im Navigationsbereich Rollen aus, und verwenden Sie dann das Suchfeld, um die GlueServiceRoleForAmazon-SSM-Rolle zu suchen. Die Seite Summary (Übersicht) wird geöffnet.

-

Verwenden Sie das Suchfeld, um die GlueServiceRoleForAmazon-SSM-Rolle zu finden. Wählen Sie den Rollennamen aus. Die Seite Summary (Übersicht) wird geöffnet.

-

Wählen Sie den Rollennamen aus. Die Seite Summary (Übersicht) wird geöffnet.

-

Wählen Sie Inline-Richtlinie hinzufügen. Die Seite Create policy (Richtlinie erstellen) wird geöffnet.

-

Wählen Sie den Tab JSON.

-

Löschen Sie den vorhandenen JSON-Text im Editor, kopieren Sie die folgende Richtlinie und fügen Sie sie in den JSON-Editor ein.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "kms:Decrypt" ], "Resource": [ "arn:aws:kms:Region:account_ID:key/key_ARN" ] } ] } -

Wählen Sie Review policy (Richtlinie überprüfen) aus.

-

Geben Sie auf der Seite Review Policy (Richtlinie überprüfen) im Feld Name einen Namen ein.

-

Wählen Sie Richtlinie erstellen aus.

Abfragen von Daten auf der Seite „Inventory Detailed View (Detaillierte Bestandsansicht)“

Gehen Sie wie folgt vor, um Inventardaten von mehreren AWS-Regionen und AWS-Konten auf der Seite Inventar Detailed View von Systems Manager anzuzeigen.

Wichtig

Die Seite Inventory Detailed View (Detailansicht) ist nur in AWS-Regionen verfügbar, die Amazon Athena anbieten. Wenn die folgenden Registerkarten nicht auf der Seite Systems Manager Inventory angezeigt werden, bedeutet dies, dass Athena nicht in der Region verfügbar ist und Sie die Detailansicht nicht verwenden können, um Daten abzufragen.

Bestandsdaten aus mehreren Regionen und Konten in der AWS Systems Manager -Konsole anzeigen

Öffnen Sie die AWS Systems Manager Konsole unter https://console.aws.amazon.com/systems-manager/

. Wählen Sie im Navigationsbereich Inventory.

-

Wählen Sie die Registerkarte Detailed View (Detaillierte Ansicht) aus.

-

Wählen Sie die Resource Data Sync aus, für die Sie Daten abfragen möchten.

-

Wählen Sie in der Liste Inventory Type (Bestandstyp) den Typ der Bestandsdaten aus, die Sie abfragen möchten, und drücken Sie dann Enter.

-

Um die Daten zu filtern, wählen Sie die Filterleiste aus und wählen Sie dann eine Filteroption aus.

Sie können die Schaltfläche Export to CSV (Exportieren in CSV) verwenden, um die aktuelle Abfrage in einem Tabellenkalkulationsprogramm wie Microsoft Excel anzuzeigen. Sie können auch die Schaltflächen Query History (Abfrageverlauf) und Run Advanced Queries (Erweiterte Abfragen ausführen) verwenden, um mit Ihren Daten in Amazon Athena zu interagieren.

Bearbeiten des Zeitplans für den AWS Glue -Crawler

AWS Glue crawlt standardmäßig zweimal täglich die Inventardaten im zentralen Amazon S3 S3-Bucket. Wenn Sie häufig die Arten der auf Ihren Knoten zu erfassenden Daten ändern, möchten Sie möglicherweise Sie die Daten häufiger durchsuchen, wie im folgenden Verfahren beschrieben.

Wichtig

AWS Glue AWS-Konto berechnet Ihnen für Crawler (Erkennung von Daten) und ETL-Jobs (Verarbeitung und Laden von Daten) einen Stundensatz, der sekundenweise abgerechnet wird. Bevor Sie den Crawler-Zeitplan anzeigen, rufen Sie die AWS Glue -Preisliste

So ändern Sie den Bestandsdatencrawler-Zeitplan

Öffnen Sie die AWS Glue Konsole unter. https://console.aws.amazon.com/glue/

-

Wählen Sie im Navigationsbereich Crawlers (Crawler) aus.

-

Wählen Sie in der Liste der Crawler die Option neben dem Systems Manager Inventory-Crawler aus. Der Crawler-Name verwendet das folgende Format:

AWSSystemsManager-s3-bucket-name-Region-account_ID -

Wählen Sie Action (Aktion) und Edit crawler (Crawler bearbeiten) aus.

-

Wählen Sie im Navigationsbereich Schedule (Zeitplan) aus.

-

Geben Sie im Feld Cron expression (cron-Ausdruck) einen neuen Zeitplan mit einem Cron-Format an. Weitere Informationen zum Cron-Format finden Sie unter Zeitpläne für Aufträge und Crawler im AWS Glue Developer Guide.

Wichtig

Sie können den Crawler anhalten, damit keine Gebühren mehr von anfallen. AWS Glue Wenn Sie den Crawler aussetzen oder die Häufigkeit ändern, damit die Daten weniger häufig durchsucht werden, zeigt Inventory Detailed View (Detaillierte Ansicht) möglicherweise Daten an, die nicht aktuell sind.