Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

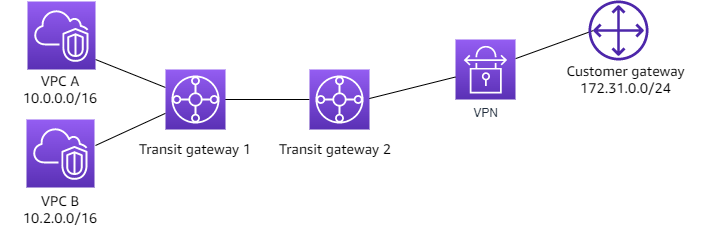

Beispiel: Per Peering verbundene Transit Gateways

Sie können eine Transit Gateway-Peering-Verbindung zwischen Transit Gateways erstellen. Anschließend können Sie den Datenverkehr zwischen den Anlagen für jedes Transit Gateway weiterleiten. In diesem Szenario sind alle VPC- und VPN-Anhänge den standardmäßigen Transit-Gateway-Routing-Tabellen zugeordnet und an die standardmäßige Transit-Gateway-Routing-Tabelle geleitet. Jede Transit-Gateway-Routing-Tabelle verfügt über eine statische Route, die auf den Peering-Anhang des Transit Gateways verweist.

Übersicht

Die folgende Abbildung zeigt die Hauptkomponenten der Konfiguration für dieses Szenario. Das Transit Gateway 1 verfügt über zwei VPC-Anhänge und das Transit Gateway 2 über einen Site-to-Site-VPN-Anhang. Pakete aus den Subnetzen in VPC A und VPC B, die das Internet als Ziel haben, werden zuerst durch das Transit Gateway 1, dann durch das Transit Gateway 2 und schließlich an die VPN-Verbindung weitergeleitet.

Ressourcen

Erstellen Sie die folgenden Ressourcen für dieses Szenario:

-

Zwei VPCs. Weitere Informationen zum Erstellen von VPCs finden Sie unter Erstellen einer VPC im Amazon-VPC-Benutzerhandbuch.

-

Zwei Transit Gateways. Sie können sich in derselben Region oder in verschiedenen Regionen befinden. Weitere Informationen finden Sie unter Erstellen eines Transit Gateways.

-

Zwei VPC-Anhänge auf dem ersten Transit Gateway. Weitere Informationen finden Sie unter Erstellen eines Transit-Gateway-Anhangs an eine VPC.

-

Ein Site-to-Site-VPN-Anhang auf dem zweiten Transit Gateway. Weitere Informationen finden Sie unter Erstellen eines Transit-Gateway-Anhangs an ein VPN. Überprüfen Sie die Anforderungen für Ihr Kunden-Gateway-Gerät im AWS Site-to-Site VPN-Benutzerhandbuch.

-

Ein Transit-Gateway-Peering-Anhang zwischen den beiden Transit Gateways. Weitere Informationen finden Sie unter Transit-Gateway-Peering-Anlagen.

Wenn Sie den VPC-Anhang erstellen, werden die CIDRs für jede VPC auf die Routing-Tabelle für Transit Gateway 1 übertragen. Wenn die VPN-Verbindung besteht, werden die folgenden Aktionen ausgeführt:

-

Die BGP-Sitzung wird eingerichtet

-

Das Site-to-Site-VPN-CIDR wird automatisch auf die Routing-Tabelle für das Transit Gateway 2 geleitet.

-

Die VPC-CIDRs werden der Kunden-Gateway-BGP-Tabelle hinzugefügt.

Routing

Jede VPC verfügt über eine Routing-Tabelle und jedes Transit Gateway hat ebenfalls eine Routing-Tabelle.

VPC-A- und VPC-B-Routing-Tabellen

Jede VPC hat eine Routing-Tabelle mit 2 Einträgen. Der erste Eintrag ist der Standardeintrag für das lokale IPv4-Routing innerhalb der VPC. Mit diesem Standardeintrag können die Ressourcen in dieser VPC miteinander kommunizieren. Der zweite Eintrag leitet den gesamten anderen IPv4-Subnetz-Datenverkehr an das Transit Gateway weiter. Die folgende Tabelle zeigt die VPC-A-Routen.

| Zielbereich | Ziel |

|---|---|

|

10.0.0.0/16 |

Lokal |

|

0.0.0.0/0 |

tgw-1-id |

Transit-Gateway-Routing-Tabellen

Im Folgenden finden Sie ein Beispiel für die Standard-Routing-Tabelle für Transit Gateway 1 mit aktivierter Routen-Propagierung.

| Zielbereich | Ziel | Routing-Typ |

|---|---|---|

|

10.0.0.0/16 |

|

verbreitet |

|

10.2.0.0/16 |

|

verbreitet |

|

0.0.0.0/0 |

Anhang-ID für Peering-Verbindung |

statisch |

Im Folgenden finden Sie ein Beispiel für die Standard-Routing-Tabelle für Transit Gateway 2 mit aktivierter Routen-Propagierung.

| Zielbereich | Ziel | Routing-Typ |

|---|---|---|

|

172.31.0.0/24 |

Anhang-ID für VPN-Verbindung |

propagiert |

|

10.0.0.0/16 |

|

statisch |

|

10.2.0.0/16 |

Anhang-ID für Peering-Verbindung |

statisch |

Kunden-Gateway-BGP-Tabelle

Die Kunden-Gateway-BGP-Tabelle enthält die folgenden VPC-CIDRs.

-

10.0.0.0/16

-

10.2.0.0/16