Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Netzwerkanschluss

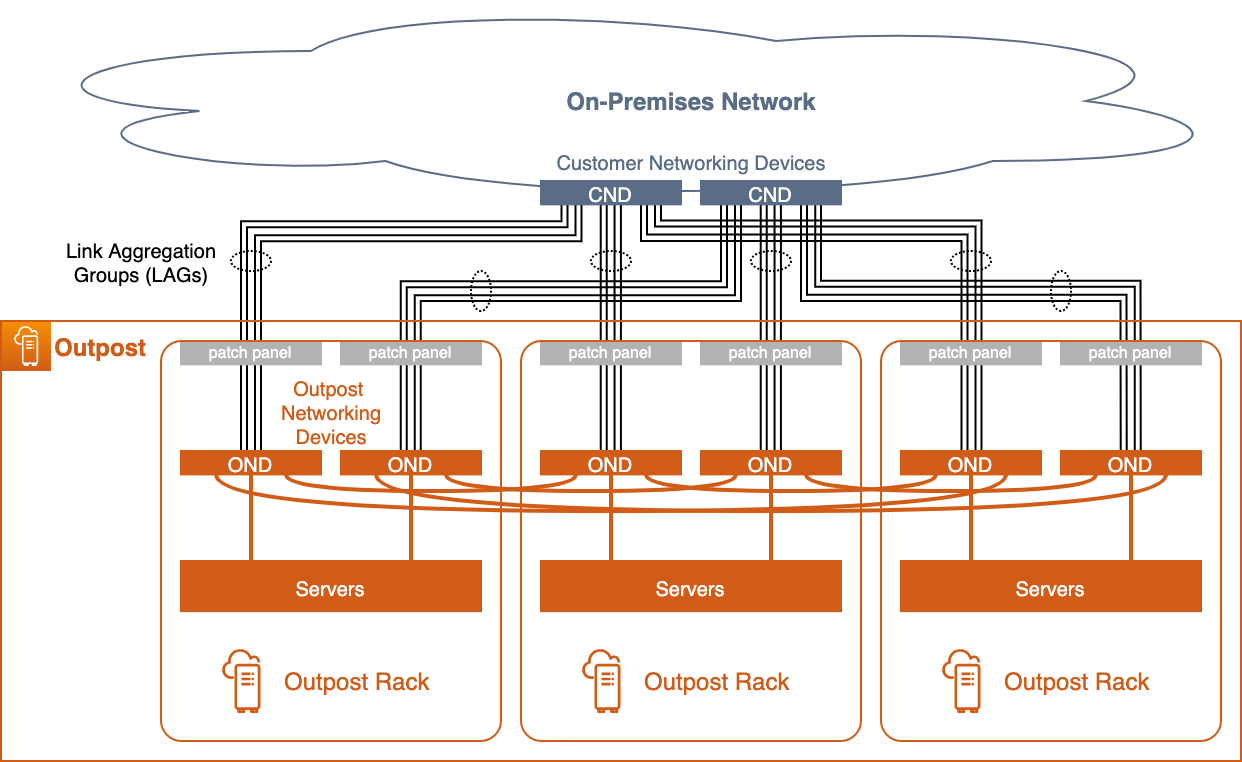

Jedes AWS Outposts Rack ist mit redundanten top-of-rack Switches konfiguriert, die als Outpost Networking Devices () ONDs bezeichnet werden. Die Rechen- und Speicherserver in jedem Rack sind mit beiden ONDs verbunden. Sie sollten jedes OND mit einem separaten Switch, einem sogenannten Customer Networking Device (CND), in Ihrem Rechenzentrum verbinden, um verschiedene physische und logische Pfade für jedes Outpost-Rack bereitzustellen. ONDs Stellen Sie mithilfe von Glasfaserkabeln und optischen Transceivern eine Verbindung zu Ihrem CNDs über eine oder mehrere physische Verbindungen her. Die physischen Verbindungen sind in LAG-Links (Logical Link Aggregation Group) konfiguriert.

Outpost mit mehreren Racks und redundanten Netzwerkanhängen

Die OND-zu-CND-Verbindungen werden immer in einer LAG konfiguriert — auch wenn es sich bei der physischen Verbindung um ein einzelnes Glasfaserkabel handelt. Wenn Sie die Links als LAG-Gruppen konfigurieren, können Sie die Verbindungsbandbreite erhöhen, indem Sie der logischen Gruppe zusätzliche physische Verbindungen hinzufügen. Die LAG-Verbindungen sind als IEEE 802.1q-Ethernet-Trunks konfiguriert, um getrennte Netzwerke zwischen dem Outpost und dem lokalen Netzwerk zu ermöglichen.

Jeder Outpost verfügt über mindestens zwei logisch getrennte Netzwerke, die mit dem Kundennetzwerk oder über das Kundennetzwerk kommunizieren müssen:

-

Service Link-Netzwerk — weist den Outpost-Servern die Service-Link-IP-Adressen zu und erleichtert die Kommunikation mit dem lokalen Netzwerk, sodass sich die Server wieder mit den Outpost-Ankerpunkten in der Region verbinden können. Wenn Sie mehrere Rack-Implementierungen in einem einzigen logischen Outposts haben, müssen Sie jedem Rack einen Service Link /26 CIDR zuweisen.

-

Lokales Gateway-Netzwerk — ermöglicht die Kommunikation zwischen den VPC-Subnetzen auf dem Outpost und dem lokalen Netzwerk über das Outpost Local Gateway (LGW).

Diese getrennten Netzwerke sind über eine Reihe von IP-Verbindungen über die LAG-Links mit dem lokalen Netzwerk verbunden. point-to-point Jeder OND-zu-CND-LAG-Link ist mit VLAN IDs, point-to-point (/30 oder /31) IP-Subnetzen und eBGP-Peering für jedes getrennte Netzwerk (Service Link und LGW) konfiguriert. Sie sollten die LAG-Links mit ihren point-to-point VLANs und Subnetzen als segmentierte Layer-2-Verbindungen mit Routing betrachten. Die gerouteten IP-Verbindungen bieten redundante logische Pfade, die die Kommunikation zwischen den getrennten Netzwerken im Outpost und dem lokalen Netzwerk erleichtern.

Service-Link-Peering

Lokales Gateway-Peering

Sie sollten die Layer-2-LAG-Links (und ihre VLANs) auf den direkt angeschlossenen CND-Switches beenden und die IP-Schnittstellen und das BGP-Peering auf den CND-Switches konfigurieren. Sie sollten die LAG VLANs zwischen Ihren Switches im Rechenzentrum nicht überbrücken. Weitere Informationen finden Sie unter Konnektivität auf Netzwerkebene im AWS Outposts Benutzerhandbuch.

In einem logischen Outpost mit mehreren Racks ONDs sind sie redundant miteinander verbunden, um eine hochverfügbare Netzwerkkonnektivität zwischen den Racks und den Workloads auf den Servern zu gewährleisten. AWS ist für die Netzwerkverfügbarkeit innerhalb des Outpost verantwortlich.

Empfohlene Vorgehensweisen für hochverfügbare Netzwerkanschlüsse ohne ACE

-

Connect jedes Outpost Networking Device (OND) in einem Outpost-Rack mit einem separaten Customer Networking Device (CND) im Rechenzentrum.

-

Trennen Sie die Layer-2-Links VLANs, Layer-3-IP-Subnetze und das BGP-Peering auf den direkt angeschlossenen Customer Networking Device (CND) -Switches. Stellen Sie keine Brücke zwischen OND und CND zwischen dem lokalen Netzwerk oder zwischen dem lokalen Netzwerk her VLANs . CNDs

-

Fügen Sie Links zu den Link Aggregation Groups (LAGs) hinzu, um die verfügbare Bandbreite zwischen dem Outpost und dem Rechenzentrum zu erhöhen. Verlassen Sie sich nicht auf die Gesamtbandbreite der verschiedenen Pfade durch beide. ONDs

-

Nutzen Sie die verschiedenen Pfade durch die Redundanz ONDs , um eine stabile Konnektivität zwischen den Outpost-Netzwerken und dem lokalen Netzwerk zu gewährleisten.

-

Um eine optimale Redundanz zu erreichen und eine unterbrechungsfreie OND-Wartung zu ermöglichen, empfehlen wir Kunden, BGP-Werbung und -Richtlinien wie folgt zu konfigurieren:

-

Die Netzwerkausrüstung des Kunden sollte BGP-Werbung von Outpost erhalten, ohne die BGP-Attribute zu ändern, und BGP aktivieren, falls eine Wartung erforderlich ist. multipath/load-balancing to achieve optimal inbound traffic flows (from customer towards Outpost). AS-Path prepending is used for Outpost BGP prefixes to shift traffic away from a particular OND/uplink Das Kundennetzwerk sollte Routen von Outpost mit AS-Path-Länge 1 gegenüber Routen mit AS-Path-Länge 4 bevorzugen, d. h. auf AS-Path-Prepending reagieren.

-

Das Kundennetzwerk sollte in Outpost für gleiche BGP-Präfixe mit denselben Attributen werben. ONDs Standardmäßig verteilt das Outpost-Netzwerk den ausgehenden Datenverkehr (zum Kunden hin) auf alle Uplinks. Routing-Richtlinien werden auf der Outpost-Seite verwendet, um den Datenverkehr von einem bestimmten OND wegzuleiten, falls Wartungsarbeiten erforderlich sind. Für diese Verkehrsverlagerung und für die unterbrechungsfreie Durchführung von Wartungsarbeiten ONDs sind auf allen Seiten gleiche BGP-Präfixe von Kundenseite erforderlich. Wenn das Netzwerk des Kunden gewartet werden muss, empfehlen wir die Verwendung von AS-Path Prepending, um den Datenverkehr vorübergehend von einem bestimmten Uplink oder Gerät abzuleiten.

-

Empfohlene Vorgehensweisen für hochverfügbare Netzwerkanschlüsse mit ACE

Für eine Multi-Rack-Bereitstellung mit vier oder mehr Computer-Racks müssen Sie das Aggregation, Core, Edge (ACE) -Rack verwenden, das als Netzwerkaggregationspunkt fungiert, um die Anzahl der Glasfaserverbindungen zu Ihren lokalen Netzwerkgeräten zu reduzieren. Das ACE-Rack stellt die Konnektivität zum Rack ONDs in jedem Outposts bereit und ist somit für AWS die Zuweisung und Konfiguration der VLAN-Schnittstelle zwischen den ONDs ACE-Netzwerkgeräten zuständig.

Isolierte Netzwerkschichten für Service Link- und Local Gateway-Netzwerke sind weiterhin erforderlich, unabhängig davon, ob ein ACE-Rack verwendet wird oder nicht, das auf VLAN-IP-Subnetze point-to-point (/30 oder /31) und eine eBGP-Peering-Konfiguration für jedes getrennte Netzwerk abzielt. Die vorgeschlagenen Architekturen sollten einer der beiden folgenden Architekturen folgen:

Netzwerkgeräte für zwei Kunden

-

Bei dieser Architektur sollte der Kunde über zwei Netzwerkgeräte (CND) verfügen, um die ACE-Netzwerkgeräte miteinander zu verbinden und so Redundanz zu gewährleisten.

-

Für jede physische Verbindung müssen Sie eine LAG aktivieren (um die verfügbare Bandbreite zwischen dem Outpost und dem Rechenzentrum zu erhöhen), auch wenn es sich um einen einzelnen physischen Port handelt. Dieser Port wird zwei Netzwerksegmente mit 2 point-to-point VLANs (/30 oder /31) und eBGP-Konfigurationen zwischen und übertragen. ACEs CNDs

-

In einem stabilen Zustand erfolgt der Lastenausgleich nach dem to/from the customer network from the ACE layer, 25% traffic distribution across the ACE to customer. In order to allow this behavior, the eBGP peering’s between ACEs and CNDs must have BGP multipath/load ECMP-Muster-Balancing (Equal-Cost Multipath), wobei der Lastenausgleich aktiviert ist und die Kundenpräfixe mit derselben BGP-Metrik auf den 4 eBGP-Peering-Verbindungen angekündigt werden.

-

Um eine optimale Redundanz zu erreichen und eine unterbrechungsfreie OND-Wartung zu ermöglichen, empfehlen wir unseren Kunden, die folgenden Empfehlungen zu befolgen:

-

Das Netzwerkgerät des Kunden sollte für alle Geräte in Outpost gleiche BGP-Präfixe mit denselben Attributen bewerben. ONDs

-

Das Netzwerkgerät des Kunden sollte BGP-Werbung von Outpost erhalten, ohne die BGP-Attribute zu ändern und um BGP-Multipath/Load-Balancing zu aktivieren.

-

Netzwerkgeräte für vier Kunden

Bei dieser Architektur verfügt der Kunde über vier Netzwerkgeräte (CND), um die ACE-Netzwerkgeräte miteinander zu verbinden, wodurch Redundanz und dieselbe Netzwerklogik, einschließlich eBGP und ECMP VLANs, wie sie für eine 2-CND-Architektur gelten, gewährleistet werden.