Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Requisitos de configuración de File Gateway

A menos que se indique lo contrario, los siguientes requisitos son comunes a todos los tipos de File Gateway en AWS Storage Gateway. La configuración debe cumplir los requisitos de esta sección. Revise los requisitos que se aplican a la configuración de la puerta de enlace antes de implementarla.

Temas

Requisitos previos

Antes de configurar Amazon S3 File Gateway (S3 File Gateway), debe cumplir los siguientes requisitos previos:

-

Configure Microsoft Active Directory (AD) y cree una cuenta de servicio de Active Directory con los permisos necesarios. Para obtener más información, consulte Requisitos de permisos de las cuentas de servicio de Active Directory Requisitos de permisos de las Directory.

-

Asegúrese de que haya suficiente ancho de banda de red entre la puerta de enlace y AWS. Se requiere un mínimo de 100 Mbps para descargar, activar y actualizar correctamente la puerta de enlace.

-

Configure la conexión que desee utilizar para el tráfico de red entre el entorno local en el que vaya a implementar la puerta de enlace AWS y el entorno local en el que vaya a implementar. Puede conectarse mediante una red pública de Internet, una red privada, una VPN o AWS Direct Connect. Si desea que su puerta de enlace se comunique a AWS través de una conexión privada a una Amazon Virtual Private Cloud, configure Amazon VPC antes de configurar la puerta de enlace.

-

Asegúrese de que su puerta de enlace pueda resolver el nombre de su controlador de dominio de Active Directory. Puede usar DHCP en su dominio de Active Directory para gestionar la resolución o especificar un servidor DNS manualmente desde el menú de ajustes de configuración de red de la consola local de la puerta de enlace.

Requisitos de hardware y almacenamiento

En las siguientes secciones se proporciona información sobre las configuraciones mínimas de hardware y almacenamiento requeridas para la puerta de enlace y la cantidad mínima de espacio en disco que se debe asignar al almacenamiento requerido.

Para obtener información sobre las prácticas recomendadas para el rendimiento de File Gateway, consulteGuía básica de rendimiento para S3 File Gateway FSx .

Requisitos de hardware para aplicaciones locales VMs

Al implementar la puerta de enlace de forma local, asegúrese de que el hardware subyacente en el que se implementa la máquina virtual (VM) de la puerta de enlace pueda dedicar los siguientes recursos mínimos:

-

Cuatro procesadores virtuales asignados a la máquina virtual

-

16 GiB de RAM reservada para puertas de enlace de archivo

-

80 GiB de espacio en disco para la instalación de la imagen de la máquina virtual y los datos del sistema

Para obtener más información, consulte Maximizar el rendimiento de S3 File Gateway. Para obtener información acerca de cómo afecta el hardware al rendimiento de la MV de la gateway, consulte Cuotas para compartir archivos.

Requisitos para los tipos de EC2 instancias de Amazon

Al implementar la puerta de enlace en Amazon Elastic Compute Cloud (Amazon EC2), el tamaño de la instancia debe ser como mínimo xlargepara que la puerta de enlace funcione. Sin embargo, para la familia de instancias optimizadas para la computación, el tamaño debe ser como mínimo. 2xlarge

nota

La AMI de Storage Gateway solo es compatible con instancias basadas en x86 que utilizan procesadores Intel o AMD. No se admiten las instancias basadas en ARM que utilizan procesadores Graviton.

Utilice uno de los siguientes tipos de instancias recomendadas para su tipo de gateway.

Se recomienda para los tipos de puerta de enlace de archivos

-

Familia de instancias de uso general: tipo de instancia m4, m5, m6 o m7. Elija el tamaño de instancia xlarge o superior para cumplir con los requisitos de RAM y procesador Storage Gateway.

-

Familia de instancias optimizadas para computación: tipos de instancias c4, c5, c6 o c7. Elija el tamaño de instancia 2xlarge o superior para cumplir con los requisitos de RAM y procesador Storage Gateway.

-

Familia de instancias optimizada para memoria: tipos de instancias r3, r5, r6 o r7. Elija el tamaño de instancia xlarge o superior para cumplir con los requisitos de RAM y procesador Storage Gateway.

-

Familia de instancias optimizada para el almacenamiento: tipos de instancias i3, i4 o i7. Elija el tamaño de instancia xlarge o superior para cumplir con los requisitos de RAM y procesador Storage Gateway.

nota

Cuando lanzas tu puerta de enlace en Amazon EC2 y el tipo de instancia que eliges admite el almacenamiento efímero, los discos se muestran automáticamente. Para obtener más información sobre el almacenamiento de EC2 instancias de Amazon, consulta Almacenamiento de instancias en la Guía del EC2 usuario de Amazon.

Las escrituras de aplicaciones se almacenan en la memoria caché de forma sincrónica y, a continuación, se cargan de forma asíncrona en un almacenamiento duradero de Amazon S3. Si se pierde el almacenamiento efímero porque una instancia se detiene antes de que se complete la carga, se pueden perder los datos que aún se encuentran en la memoria caché y que aún no se han escrito en Amazon Simple Storage Service (Amazon S3). Antes de detener la instancia que aloja la puerta de enlace, asegúrese de que la

CachePercentDirtyCloudWatch métrica lo sea.0Para obtener información sobre el almacenamiento efímero, consulte Uso de almacenamiento efímero con puertas de enlace EC2 . Para obtener información sobre las métricas de monitoreo de Storage Gateway, consulteSupervisión de su puerta de enlace de archivos S3: .Si tiene más de 5 millones de objetos en su bucket de S3 y utiliza un volumen EBS gp2, se requiere un volumen EBS raíz mínimo de 350 GiB para que su gateway tenga un rendimiento aceptable durante la puesta en marcha. Las instancias de Amazon EC2 File Gateway recién creadas utilizan volúmenes raíz gp3 de forma predeterminada, que no tienen este requisito. Para obtener información sobre cómo aumentar el tamaño del volumen, consulte Modificación de un volumen de EBS mediante volúmenes elásticos (consola).

Requisitos de almacenamiento

Además de 80 GiB de espacio en disco para la máquina virtual, también necesita discos adicionales para la puerta de enlace.

| Tipo de puerta de enlace | Caché (mínimo) | Caché (máximo) |

|---|---|---|

| Gateway de archivos | 150 GiB | 64 TiB |

nota

Puede configurar una o más unidades locales para la memoria caché, hasta la capacidad máxima.

Al añadir caché a una puerta de enlace existente, es importante crear nuevos discos en el host (hipervisor o EC2 instancia de Amazon). No cambies el tamaño de los discos existentes si los discos se han asignado previamente como caché.

Para obtener información acerca de las cuotas de gateway, consulte Cuotas para compartir archivos.

Requisitos de red y firewall

La gateway necesita obtener acceso a Internet, las redes locales, los servidores de nombres de dominio (DNS), firewalls, routers, etc.

Los requisitos de ancho de banda de la red varían en función de la cantidad de datos que carga y descarga la puerta de enlace. Se requiere un mínimo de 100 Mbps para descargar, activar y actualizar correctamente la puerta de enlace. Sus patrones de transferencia de datos determinarán el ancho de banda necesario para soportar su carga de trabajo.

A continuación, puede encontrar información sobre los puertos necesarios y cómo permitir el acceso a través de firewalls y routers.

nota

En algunos casos, puedes implementar tu puerta de enlace en Amazon EC2 o usar otros tipos de implementación (incluida la implementación local) con políticas de seguridad de red que restrinjan los rangos de direcciones AWS IP. En estos casos, es posible que la puerta de enlace experimente problemas de conectividad del servicio cuando cambien los valores del rango de AWS IP. Los valores del rango de direcciones AWS IP que debes usar se encuentran en el subconjunto de servicios de Amazon de la AWS región en la que activas tu puerta de enlace. Para obtener los valores actuales de rango de IP, consulte AWS Rangos de direcciones IP de en la Referencia general de AWS.

Temas

Requisitos de los puertos

S3 File Gateway requiere la entrada de puertos específicos a través de la seguridad de la red para una implementación y un funcionamiento satisfactorios. Algunos puertos son necesarios para todas las puertas de enlace, mientras que otros solo son necesarios para configuraciones específicas, como cuando se conecta a clientes NFS o SMB, puntos finales de VPC o Microsoft Active Directory.

Para S3 File Gateway, solo necesita usar Microsoft Active Directory cuando desee permitir que los usuarios del dominio accedan a un recurso compartido de archivos del bloque de mensajes del servidor (SMB). Puede unir su File Gateway a cualquier dominio válido de Microsoft Windows (que se pueda resolver mediante DNS).

También puede utilizarla AWS Directory Service para crear una AWS Managed Microsoft ADen la nube de Amazon Web Services. Para la mayoría de AWS Managed Microsoft AD las implementaciones, debe configurar el servicio de Protocolo de configuración dinámica de host (DHCP) para su VPC. Para obtener información sobre la creación de un conjunto de opciones de DHCP, consulte Crear un conjunto de opciones de DHCP en la Guía de administración.AWS Directory Service

En la siguiente tabla se enumeran los puertos necesarios y se describen los requisitos condicionales en la columna Notas.

Requisitos de puerto para S3 File Gateway

|

Elemento de red |

De |

Para |

Protocolo |

Puerto |

Entrada |

Salida |

Obligatorio |

Notas |

|---|---|---|---|---|---|---|---|---|

|

Navegador web |

El navegador web |

VM de Storage Gateway |

TCP HTTP |

80 |

✓ |

✓ |

✓ |

La utilizan los sistemas locales para obtener la clave de activación de Storage Gateway. El puerto 80 solo se utiliza durante la activación de un dispositivo de Storage Gateway. La máquina virtual de Storage Gateway no requiere que el puerto 80 sea accesible públicamente. El nivel de acceso exigido al puerto 80 depende de la configuración de la red. Si activa la puerta de enlace desde la consola de administración de Storage Gateway, el host desde el que se conecta a la consola debe tener acceso al puerto 80 de la puerta de enlace. |

|

Navegador web |

VM de Storage Gateway |

AWS |

TCP HTTPS |

443 |

✓ |

✓ |

✓ |

AWS Consola de administración (todas las demás operaciones) |

|

DNS |

VM de Storage Gateway |

Servidor DNS (Domain Name Service) |

DNS TCP Y UDP |

53 |

✓ |

✓ |

✓ |

Se utiliza para la comunicación entre una máquina virtual Storage Gateway y el servidor DNS para la resolución de nombres IP. |

|

NTP |

VM de Storage Gateway |

Servidor de Network Time Protocol (NTP) |

TCP Y UDP (NTP) |

123 |

✓ |

✓ |

✓ |

Lo utilizan los sistemas locales para sincronizar la hora de la máquina virtual con la hora del host. Una VM de Storage Gateway está configurada para utilizar los siguientes servidores NTP:

notaNo es obligatorio para las pasarelas alojadas en Amazon EC2. |

|

Storage Gateway |

VM de Storage Gateway |

Soporte Punto final |

TCP SSH |

22 |

✓ |

✓ |

✓ |

Permite acceder Soporte a su puerta de enlace para ayudarle a solucionar los problemas de la puerta de enlace. No necesita este puerto abierto para el funcionamiento normal de la gateway, pero se exige para la solución de problemas. Para obtener una lista de los puntos finales de soporte, consulte puntos Soporte finales. |

|

Storage Gateway |

VM de Storage Gateway |

AWS |

TCP HTTPS |

443 |

✓ |

✓ |

✓ |

Control de administración |

|

Amazon CloudFront |

VM de Storage Gateway |

AWS |

TCP HTTPS |

443 |

✓ |

✓ |

✓ |

Para la activación |

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

443 |

✓ |

✓ |

✓* |

Control de administración *Necesario solo cuando se utilizan puntos finales de VPC |

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

1026 |

✓ |

✓* |

Punto final del plano de control *Necesario solo cuando se utilizan puntos finales de VPC |

|

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

1027 |

✓ |

✓* |

Plano de control anónimo (para activación) *Necesario solo cuando se utilizan puntos finales de VPC |

|

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

1028 |

✓ |

✓* |

Punto final proxy *Necesario solo cuando se utilizan puntos finales de VPC |

|

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

1031 |

✓ |

✓* |

Plano de datos *Necesario solo cuando se utilizan puntos finales de VPC |

|

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

2222 |

✓ |

✓* |

Canal de soporte SSH para VPCe *Necesario solo para abrir un canal de soporte cuando se utilizan puntos finales de VPC |

|

|

VPC |

VM de Storage Gateway |

AWS |

TCP HTTPS |

443 |

✓ |

✓ |

✓* |

Control de administración *Necesario solo cuando se utilizan puntos finales de VPC |

|

Cliente de recurso compartido de archivos |

Cliente SMB |

VM de Storage Gateway |

TCP o UDP SMBv3 |

445 |

✓ |

✓ |

✓* |

Servicio de sesión de transferencia de datos para compartir archivos. Sustituye a los puertos 137-139 de Microsoft Windows NT y versiones posteriores. *Necesario únicamente para pequeñas y medianas empresas. |

|

Microsoft Active Directory |

VM de Storage Gateway |

Servidor de Active Directory |

UDP NetBIOS |

137 |

✓ |

✓ |

✓* |

Servicio de nombres *Necesario SMBv1 únicamente para. |

|

Microsoft Active Directory |

VM de Storage Gateway |

Servidor de Active Directory |

UDP NetBIOS |

138 |

✓ |

✓ |

✓* |

Servicio de datagramas *Necesario únicamente para. SMBv1 |

|

Microsoft Active Directory |

VM de Storage Gateway |

Servidor de Active Directory |

TCP Y UDP LDAP |

389 |

✓ |

✓ |

✓* |

Conexión de cliente del Agente del Sistema de Directorios (DSA) *Necesaria únicamente para pequeñas y medianas empresas. |

|

Microsoft Active Directory |

VM de Storage Gateway |

Servidor de Active Directory |

Kerberos TCP y UDP |

88 |

✓ |

✓ |

✓* |

Kerberos *Necesario únicamente para pequeñas y medianas empresas. |

|

Microsoft Active Directory |

VM de Storage Gateway |

Servidor de Active Directory |

Mapeador de Environment/End puntos de computación distribuida TCP (DCE/EMAP) |

135 |

✓ |

✓ |

✓* |

RPC *Necesario únicamente para pequeñas y medianas empresas. |

|

Cliente de recurso compartido de archivos |

Cliente NFS |

VM de Storage Gateway |

Datos TCP o UDP NFSv3 |

111 |

✓ |

✓ |

✓* |

Transferencia de datos para compartir archivos (solo para NFS v3) *Necesario únicamente para NFS. |

|

Cliente de recurso compartido de archivos |

Cliente NFS |

VM de Storage Gateway |

TCP o UDP NFS |

2049 |

✓ |

✓ |

✓* |

Transferencia de datos para compartir archivos *Necesario únicamente para NFS v3 y v4. |

|

Cliente de recurso compartido de archivos |

Cliente NFS |

VM de Storage Gateway |

TCP o UDP NFSv3 |

20048 |

✓ |

✓ |

✓* |

Transferencia de datos para compartir archivos *Necesario únicamente para NFSv3 |

|

Cliente de recurso compartido de archivos |

Cliente NFS |

VM de Storage Gateway |

TCP o UDP NFSv3 |

8750 |

✓ |

✓ |

✓* |

Cuota de compartición de archivos *Necesaria únicamente para NFSv3 |

|

Cliente de recurso compartido de archivos |

Cliente para pequeñas y medianas empresas |

VM de Storage Gateway |

TCP o UDP SMBv2 |

139 |

✓ |

✓ |

✓* |

Servicio de sesión de transferencia de datos para compartir archivos *Necesario únicamente para pequeñas y medianas empresas |

|

Amazon S3 |

VM de Storage Gateway |

Puntos de enlace del servicio Amazon S3 |

TCP HTTPS |

443 |

✓ |

✓ |

✓ |

Para la comunicación entre la máquina virtual Storage Gateway y el punto final del AWS servicio. Para obtener información sobre los puntos finales del servicio, consulte Permitir el acceso a AWS Storage Gateway a través de firewalls y enrutadores. |

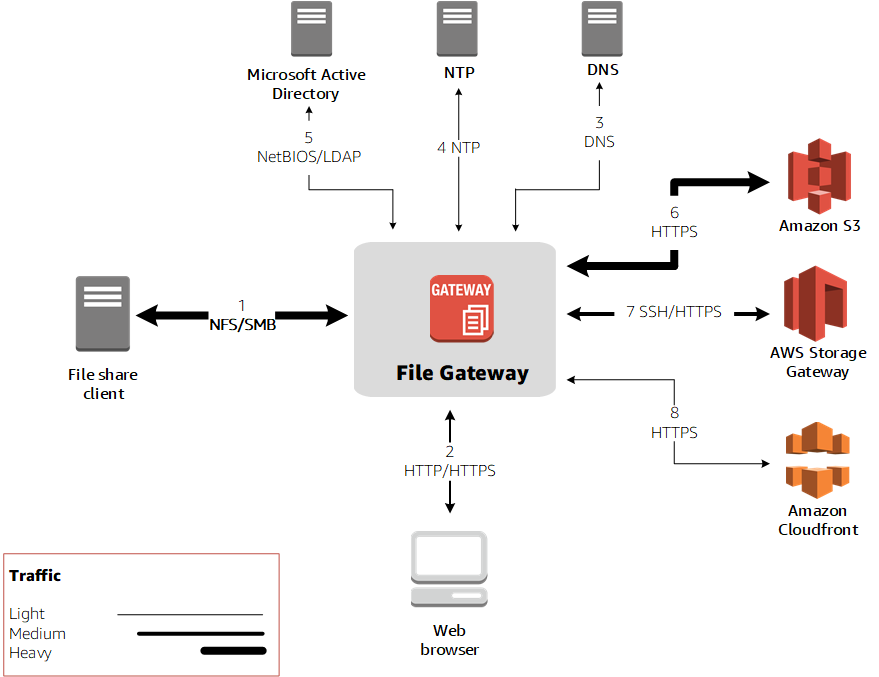

La siguiente ilustración muestra el flujo de tráfico de red para una implementación básica de S3 File Gateway.

Requisitos de red y firewall para el dispositivo de hardware de Storage Gateway

Cada dispositivo de hardware de Storage Gateway requiere los siguientes servicios de red:

-

Acceso a Internet: una conexión de red permanente a Internet a través de cualquier interfaz de red del servidor.

-

Servicios DNS: servicios DNS para la comunicación entre el dispositivo de hardware y el servidor DNS.

-

Sincronización horaria: se debe poder acceder a un servicio horario de Amazon NTP configurado automáticamente.

-

Dirección IP: una IPv4 dirección estática o de DHCP asignada. No puede asignar una IPv6 dirección.

Hay cinco puertos de red físicos en la parte posterior del servidor Dell PowerEdge R640. De izquierda a derecha (mirando a la parte posterior del servidor) estos puertos son los siguientes:

-

iDRAC

-

em1 -

em2 -

em3 -

em4

Puede utilizar el puerto iDRAC para la administración remota del servidor.

Un dispositivo de hardware requiere los siguientes puertos para funcionar.

|

Protocolo |

Puerto |

Dirección |

Origen |

Destino |

Uso |

|---|---|---|---|---|---|

| SSH |

22 |

Salida |

Dispositivo de hardware |

|

canal de soporte |

| DNS | 53 | Salida | Dispositivo de hardware | Servidores DNS | Resolución de nombres |

| UDP/NTP | 123 | Salida | Dispositivo de hardware | *.amazon.pool.ntp.org |

Sincronización horaria |

| HTTPS |

443 |

Salida |

Dispositivo de hardware |

|

Transferencia de datos |

| HTTP | 8080 | Entrada | AWS | Dispositivo de hardware | Activación (solo brevemente) |

Para rendir de acuerdo con el diseño, un dispositivo de hardware requiere que la configuración de red y de firewall sea como se indica a continuación:

-

Configure todas las interfaces de red conectadas en la consola del hardware.

-

Asegúrese de que cada interfaz de red se encuentre en su propia subred.

-

Proporcione todas las interfaces de red conectadas con acceso de salida a los puntos de enlace que se enumeran en el diagrama anterior.

-

Configure al menos una interfaz de red para admitir el dispositivo de hardware. Para obtener más información, consulte Configuración de los parámetros de red del dispositivo de hardware.

nota

Para ver una ilustración que muestra la parte posterior del servidor con sus puertos, consulteInstalación física del dispositivo de hardware.

Todas las direcciones IP de la misma interfaz de red (NIC), ya sea para una gateway o un host, deben estar en la misma subred. La siguiente ilustración muestra el esquema de direccionamiento.

Para obtener más información sobre la activación y configuración de un dispositivo de hardware, consulteUso del dispositivo de hardware AWS Storage Gateway.

Permitir el AWS Storage Gateway acceso a través de firewalls y enrutadores

Su puerta de enlace requiere acceso a los siguientes puntos finales del servicio para poder comunicarse con ellos. AWS Si utiliza un firewall o un router para filtrar o limitar el tráfico de red, debe configurar el firewall y el router para dar permiso a los puntos de conexión de servicio para mantener comunicaciones de salida con AWS.

nota

Si configura puntos de enlace de VPC privados para que Storage Gateway los utilice para la conexión y la transferencia de datos desde y hacia AWS, su puerta de enlace no requiere acceso a la Internet pública. Para obtener más información, consulte Activación de una puerta de enlace en una nube virtual privada.

importante

regionEn los siguientes ejemplos de puntos de conexión, sustituya por la Región de AWS cadena correcta para su puerta de enlace, por ejemplo. us-west-2

amzn-s3-demo-bucketSustitúyalo por el nombre real del bucket de Amazon S3 de la implementación. También puede utilizar un asterisco (*) en lugar de amzn-s3-demo-bucket para crear una entrada comodín en las reglas del firewall, lo que permitirá incluir el punto final del servicio para todos los nombres de los buckets.

Si sus puertas de enlace están implementadas Regiones de AWS en los Estados Unidos o Canadá y requieren conexiones de punto final que cumplan con la Norma Federal de Procesamiento de la Información (FIPS), sustitúyalas por. s3 s3-fips

Todas las puertas de enlace requieren el siguiente punto de conexión de servicio para las operaciones Head Bucket.

bucket-name.s3.region.amazonaws.com:443

Todas las pasarelas requieren los siguientes puntos finales de servicio para las operaciones de la ruta de control (anon-cpclient-cp,proxy-app) y la ruta de datos (). dp-1

anon-cp.storagegateway.region.amazonaws.com:443 client-cp.storagegateway.region.amazonaws.com:443 proxy-app.storagegateway.region.amazonaws.com:443 dp-1.storagegateway.region.amazonaws.com:443

El siguiente punto de enlace de servicio de la gateway es necesario para realizar llamadas a la API.

storagegateway.region.amazonaws.com:443

El siguiente ejemplo es un punto de conexión de servicio de la puerta de enlace en la región Oeste de EE. UU. (Oregón) (us-west-2).

storagegateway.us-west-2.amazonaws.com:443

Puntos de enlace del servicio Amazon S3

Amazon S3 File Gateway requiere los siguientes tres tipos de puntos de enlace para conectarse al servicio Amazon S3:

Punto final del servicio Amazon S3

nota

Solo para este punto final, no lo sustituya s3-fips por s3 despliegues compatibles con FIPS.

s3.amazonaws.com

Puntos de enlace regionales de Amazon S3

s3.region.amazonaws.com

El siguiente ejemplo muestra un punto de enlace regional de Amazon S3 en la región EE.UU. Este (Ohio) (us-east-2).

s3.us-east-2.amazonaws.com

El siguiente ejemplo muestra un punto de enlace regional Amazon S3 compatible con FIPS en la región EE.UU. Oeste (Norte de California) (). us-west-1

s3-fips.us-west-1.amazonaws.com

Los siguientes ejemplos muestran los puntos de enlace regionales de Amazon S3 que utilizan las AWS GovCloud (US) regiones:

s3-fips.us-gov-west-1.amazonaws.com (AWS GovCloud (US-West) Region (FIPS)) s3-fips.us-gov-east-1.amazonaws.com (AWS GovCloud (US-East) Region (FIPS)) s3.us-gov-west-1.amazonaws.com (AWS GovCloud (US-West) Region (Standard)) s3.us-gov-east-1.amazonaws.com (AWS GovCloud (US-East) Region (Standard))

nota

Si su puerta de enlace no puede determinar Región de AWS dónde se encuentra su bucket de Amazon S3, este punto de enlace de servicio se establece de forma predeterminada. s3.us-east-1.amazonaws.com Le recomendamos que permita el acceso a la región EE.UU. Este (Norte de Virginia) (us-east-1) además de la región en la Regiones de AWS que esté activada su puerta de enlace y donde se encuentre su bucket de Amazon S3.

Puntos de enlace de bucket de Amazon S3

bucket-name.s3.region.amazonaws.com

El siguiente ejemplo muestra un punto final de bucket de Amazon S3 para un bucket denominado amzn-s3-demo-bucket en la región EE.UU. Este (Ohio) (us-east-2).

amzn-s3-demo-bucket.s3.us-east-2.amazonaws.com

En el siguiente ejemplo, se muestra un punto final de bucket de Amazon S3 compatible con FIPS para un bucket denominado amzn-s3-demo-bucket1 en la región AWS GovCloud (EE. UU. Este) (). us-gov-east-1

amzn-s3-demo-bucket1.s3-fips.us-gov-east-1.amazonaws.com

Además de los puntos finales del servicio Storage Gateway y Amazon S3, Storage Gateway VMs también requiere acceso de red a los siguientes servidores NTP:

0.amazon.pool.ntp.org 1.amazon.pool.ntp.org 2.amazon.pool.ntp.org 3.amazon.pool.ntp.org

-

Para obtener una lista completa de AWS las regiones y puntos de enlace de AWS servicio compatibles que puede usar con Storage Gateway, consulte los AWS Storage Gateway puntos de enlace y las cuotas en. Referencia general de AWS

-

Para obtener una lista de AWS las regiones compatibles que puede usar con el dispositivo de hardware, consulte Regiones del dispositivo de hardware Storage Gateway en Referencia general de AWS.

Configuración de grupos de seguridad para su instancia de Amazon EC2 Gateway

En AWS Storage Gateway, un grupo de seguridad controla el tráfico a tu instancia de Amazon EC2 Gateway. A la hora de configurar un grupo de seguridad, recomendamos las siguientes acciones:

-

El grupo de seguridad no debe permitir conexiones entrantes procedentes de Internet. Solamente debe permitir que se comuniquen con la gateway las instancias que se encuentren dentro del grupo de seguridad de la gateway.

Si necesitas permitir que las instancias se conecten a la puerta de enlace desde fuera de su grupo de seguridad, te recomendamos que permitas las conexiones solo en el puerto 80 (para la activación).

-

Si quieres activar tu puerta de enlace desde un EC2 host de Amazon ajeno al grupo de seguridad de la puerta de enlace, permite las conexiones entrantes en el puerto 80 desde la dirección IP de ese host. Si no puede determinar la dirección IP del host de activación, puede abrir el puerto 80, activar la gateway y, a continuación, cerrar el acceso en el puerto 80 tras completar la activación.

-

Permita el acceso al puerto 22 solo si lo utiliza Soporte para solucionar problemas. Para obtener más información, consulte Quieres ayudar Soporte a solucionar los problemas de tu Amazon Gateway EC2 .

Para obtener más información acerca de los puertos que se deben abrir para la gateway, consulte Requisitos de los puertos.

Hipervisores compatibles y requisitos de host

Puede ejecutar Storage Gateway localmente como un dispositivo de máquina virtual (VM) o un dispositivo de hardware físico, o AWS como una EC2 instancia de Amazon.

Storage Gateway es compatible con las siguientes versiones de hipervisores y hosts:

-

VMware ESXi Hipervisor (versión 7.0 u 8.0): para esta configuración, también necesita un cliente VMware vSphere para conectarse al host.

-

Microsoft Hyper-V Hypervisor (2012 R2, 2016, 2019 o 2022): hay una versión gratuita independiente de Hyper-V disponible en el Centro de descarga de Microsoft

. Para esta configuración, necesitará Microsoft Hyper-V Manager en un equipo cliente Microsoft Windows para conectarse al host. -

Máquina virtual basada en el kernel (KVM) de Linux: tecnología de virtualización gratuita y de código abierto. KVM está incluida en todas las versiones de Linux 2.6.20 y posteriores. Storage Gateway se ha probado y es compatible con las CentOS/RHEL distribuciones 7.7, RHEL 8.6 Ubuntu 16.04 LTS y Ubuntu 18.04 LTS. Cualquier otra distribución moderna de Linux puede funcionar, pero la funcionalidad o el rendimiento no están garantizados. Recomendamos esta opción si ya tiene un entorno KVM en funcionamiento y ya está familiarizado con el funcionamiento de KVM.

-

EC2 Instancia de Amazon: Storage Gateway proporciona una imagen de máquina de Amazon (AMI) que contiene la imagen de máquina virtual de la puerta de enlace. Para obtener información sobre cómo implementar una puerta de enlace en Amazon EC2, consulteImplemente un EC2 host de Amazon predeterminado para S3 File Gateway.

-

Dispositivo de hardware Storage Gateway: Storage Gateway proporciona un dispositivo de hardware físico como opción de implementación local para ubicaciones con una infraestructura de máquinas virtuales limitada.

nota

Storage Gateway no admite la recuperación de una puerta de enlace de una máquina virtual que se creó a partir de una instantánea o un clon de otra máquina virtual de puerta de enlace o de su Amazon EC2 AMI. Si la MV de la gateway no funciona correctamente, active una nueva gateway y recupere los datos para esa gateway. Para obtener más información, consulte Recuperación de un cierre inesperado de una máquina virtual.

Storage Gateway no es compatible con la memoria dinámica ni con la asignación dinámica (ballooning) de memoria virtual.

Clientes NFS y SMB compatibles con File Gateway

File Gateway admite los siguientes clientes:

|

Versión del sistema operativo |

Versión del núcleo |

Protocolos admitidos |

|---|---|---|

| Amazon Linux 2023 | 6.1 LTS | NFSv4.1, NFSv3 |

| Amazon Linux 2 | 5,10 LITROS | NFSv4.1, NFSv3 |

| RHEL 9 | 5.14 | NFSv4.1, NFSv3 |

| ARHEL 8.10 | 4.18 | NFSv4.1, NFSv3 |

| USO 15 | 6.4 | NFSv4.1, NFSv3 |

| Ubuntu 24.04 LTS | 6.8 LTS | NFSv4.1, NFSv3 |

| Ubuntu 22.04 LTS | 5,15 LITROS | NFSv4.1, NFSv3 |

| Microsoft Windows Server 2025 | SMBv2, SMBv3, NFSv3 | |

| Microsoft Windows Server 2022 | SMBv2, SMBv3, NFSv3 | |

| Microsoft Windows 11 | SMBv2, SMBv3, NFSv3 | |

| Microsoft Windows 10 | SMBv2, SMBv3, NFSv3 |

nota

El cifrado del bloque de mensajes del servidor (SMB) requiere clientes que admitan los dialectos SMB v3.

Operaciones de sistema de archivos compatibles con File Gateway

El cliente de NFS o SMB puede escribir, leer, eliminar y truncar archivos. Cuando los clientes envían escrituras a AWS Storage Gateway, estas escriben en la caché local de forma sincrónica. A continuación, escribe en Amazon S3 de forma asíncrona a través de transferencias optimizadas. Las lecturas se sirven primero a través de la caché local. Si los datos no están disponibles, se recuperan a través de S3 como caché de lectura previa.

Las escrituras y las lecturas se optimizan de tal forma que solamente se transfieren a través de la gateway las partes modificadas o solicitadas. Elimina o elimina objetos de Amazon S3. Los directorios se administran como objetos de carpeta en S3, con la misma sintaxis que en la consola de Amazon S3.

Las operaciones HTTP como, por ejemplo, GET, PUT, UPDATE y DELETE pueden modificar los archivos de un recurso compartido de archivos. Estas operaciones se ajustan a las funciones atómicas de creación, lectura, actualización y eliminación (CRUD).