Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Administración de claves

Uso de claves AWS administradas en QuickSight

Todas las claves no gestionadas por el cliente asociadas a Amazon QuickSight son gestionadas por AWS.

Los certificados del servidor de bases de datos que no estén gestionados por él AWS son responsabilidad del cliente y deben estar firmados por una entidad emisora de certificados de confianza. Para obtener más información, consulte Requisitos de configuración de la red y de la base de datos.

Uso de claves gestionadas por el cliente desde los SPICE conjuntos AWS KMS de datos de la consola de Amazon QuickSight

QuickSight le permite cifrar sus SPICE conjuntos de datos con las claves que ha almacenado. AWS Key Management Service Esto le proporciona las herramientas para auditar el acceso a los datos y cumplir con los requisitos reglamentarios de seguridad. Si lo necesita, tiene la opción de bloquear inmediatamente el acceso a sus datos revocando el acceso a las claves. AWS KMS QuickSight SPICESe inicia sesión en todos los datos de acceso a los conjuntos de datos cifrados. AWS CloudTrail Los administradores o auditores pueden rastrear el acceso a los datos CloudTrail para identificar cuándo y dónde se accedió a los datos.

Para crear claves gestionadas por el cliente (CMK), utilizas AWS Key Management Service (AWS KMS) en la misma AWS cuenta y AWS región que el conjunto de datos de Amazon. QuickSight SPICE Luego, un QuickSight administrador puede usar una CMK para cifrar los conjuntos de datos SPICE y controlar el acceso.

Puede crear y administrar las CMK en la QuickSight consola o con las API. QuickSight Para obtener más información sobre la creación y administración de las CMK con las QuickSight API, consulte Operaciones de administración clave.

El uso de CMK con conjuntos de datos de SPICE está sujeto a las siguientes reglas:

-

Amazon QuickSight no admite AWS KMS claves asimétricas.

-

Puedes tener varias CMK y una CMK predeterminada por cada una. Cuenta de AWS Región de AWS

-

La clave que actualmente es la CMK predeterminada se usa automáticamente para cifrar nuevos conjuntos de datos de SPICE.

-

Algunas funciones utilizan siempre el cifrado predeterminado en lugar QuickSight de aplicar la configuración de SPICE CMK:

-

Panel de análisis de Amazon S3

-

Aumentar los datos con Amazon SageMaker

-

Cargas de archivos directas

-

Exportación de datos con los siguientes métodos:

-

Exportación de datos visuales a un archivo .csv, .xlsx o .pdf

-

Informes de datos en un archivo .csv, .xlsx o.pdf

-

-

Detección de anomalías basada en ML

-

QuickSight Q

-

nota

Si lo utilizas AWS Key Management Service con Amazon QuickSight, se te facturará el acceso y el mantenimiento tal y como se describe en la página de AWS Key Management Service precios

Adición de una CMK a su cuenta

Antes de empezar, asegúrate de tener un rol de IAM que conceda al usuario administrador acceso a la consola de administración de claves de QuickSight administración de Amazon. Para obtener más información sobre los permisos que se necesitan, consulte Políticas de IAM basadas en la identidad para Amazon QuickSight: uso de la consola de administración de claves.

Puedes añadir las claves que ya existen en tu QuickSight cuenta AWS KMS para poder cifrar tus SPICE conjuntos de datos. Las claves que agregue solo afectan a los nuevos conjuntos de datos creados en SPICE. Si tiene un conjunto de datos de SPICE existente que desea cifrar, actualice completamente el conjunto de datos para cifrarlo con la CMK predeterminada.

Para obtener más información sobre cómo crear una clave para utilizarla QuickSight, consulta la Guía para desarrolladores del servicio de administración de AWS claves.

Para añadir una CMK nueva a tu QuickSight cuenta.

-

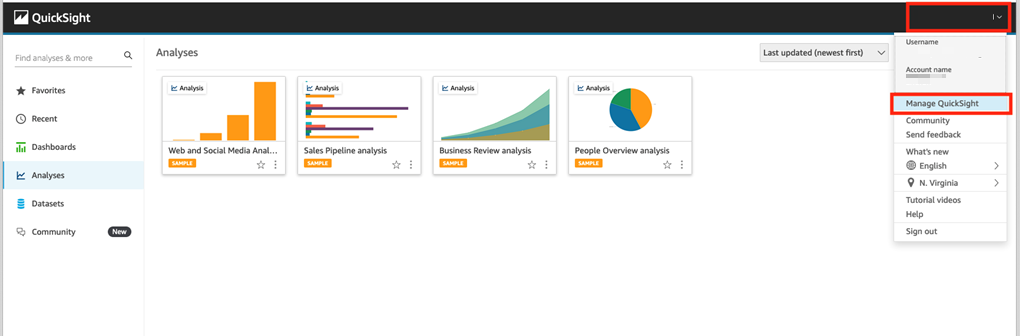

En la página de QuickSight inicio, selecciona Administrar y QuickSight, a continuación, selecciona Claves KMS.

-

En la página Claves de KMS, seleccione Administrar. Se abre el panel de Claves de KMS.

-

En el panel de Claves de KMS, elija Seleccionar clave.

-

En el cuadro emergente Seleccionar clave, elija Clave para abrir la lista. A continuación, elija el elemento que desee agregar.

Si su clave no está en la lista, puede introducir manualmente el ARN de la clave.

-

(Opcional) Seleccione Usar como clave de cifrado predeterminada para todos los SPICE conjuntos de datos nuevos de esta QuickSight cuenta para establecer la clave seleccionada como clave predeterminada. Aparece una insignia azul junto a la clave predeterminada para indicar su estado.

Al elegir una clave predeterminada, todos los SPICE conjuntos de datos nuevos que se creen en la región que aloja su QuickSight cuenta se cifran con la clave predeterminada.

-

(Opcional) Agregue más claves repitiendo los pasos anteriores de este procedimiento. Si bien puede agregar tantas claves como desee, solo puede tener una clave predeterminada a la vez.

nota

Para usar una clave específica para un conjunto de datos existente, cambie la clave predeterminada de la cuenta por la nueva clave y, a continuación, ejecute una actualización completa del conjunto de datos de SPICE.

Verificación de la clave utilizada por un conjunto de datos de SPICE

Cuando se utiliza una clave, se crea un registro de auditoría en AWS CloudTrail. Puede usar el registro para realizar un seguimiento del uso de la clave. Si necesitas saber con qué clave se cifra un SPICE conjunto de datos, puedes encontrar esta información en CloudTrail.

Comprobación de la CMK que utiliza actualmente un conjunto de datos de SPICE

-

Navega hasta tu CloudTrail registro. Para obtener más información, consulte Registrar las operaciones con AWS CloudTrail.

-

Localice los eventos de concesión más recientes del conjunto de datos de SPICE mediante los siguientes argumentos de búsqueda:

-

El nombre del evento (

eventName) contieneGrant. -

Los parámetros de la solicitud

requestParameterscontienen el QuickSight ARN del conjunto de datos.

{ "eventVersion": "1.08", "userIdentity": { "type": "AWSService", "invokedBy": "quicksight.amazonaws.com" }, "eventTime": "2022-10-26T00:11:08Z", "eventSource": "kms.amazonaws.com", "eventName": "CreateGrant", "awsRegion": "us-west-2", "sourceIPAddress": "quicksight.amazonaws.com", "userAgent": "quicksight.amazonaws.com", "requestParameters": { "constraints": { "encryptionContextSubset": { "aws:quicksight:arn": "arn:aws:quicksight:us-west-2:111122223333:dataset/12345678-1234-1234-1234-123456789012" } }, "retiringPrincipal": "quicksight.amazonaws.com", "keyId": "arn:aws:kms:us-west-2:111122223333:key/87654321-4321-4321-4321-210987654321", "granteePrincipal": "quicksight.amazonaws.com", "operations": [ "Encrypt", "Decrypt", "DescribeKey", "GenerateDataKey" ] }, .... } -

-

Según el tipo de evento, se aplica una de las siguientes condiciones:

CreateGrant: puede encontrar la CMK utilizada más recientemente en el ID de la clave (keyID) del último eventoCreateGrantdel conjunto de datos de SPICE.RetireGrant— Si el último CloudTrail evento del SPICE conjunto de datos esRetireGrant, no hay ningún identificador clave y el SPICE conjunto de datos ya no está cifrado con CMK.

Cambio de la CMK predeterminada

Puede cambiar la clave predeterminada por otra clave que ya exista en el panel de Claves de KMS. Al cambiar la clave predeterminada, todos los conjuntos de datos nuevos creados en SPICE se cifran en la nueva clave. La nueva clave predeterminada cambia la forma en que se cifran los nuevos conjuntos de datos de SPICE. Sin embargo, los conjuntos de datos existentes seguirán utilizando la clave predeterminada anterior hasta que el conjunto de datos se actualice por completo. Para cifrar el conjunto de datos con una nueva clave predeterminada, realice una actualización completa del conjunto de datos.

Cambio de la clave predeterminada por una clave existente

-

En la página de QuickSight inicio, selecciona Administrar y QuickSight, a continuación, selecciona Claves KMS.

-

En la página Claves de KMS, seleccione ADMINISTRAR para abrir el panel de Claves de KMS.

-

Vaya hasta la clave que desee establecer como nueva predeterminada. Seleccione Acciones (tres puntos) en la fila de la clave en la que quiera abrir el menú de la clave.

-

Elija Establecer como predeterminado.

La clave seleccionada es ahora la clave predeterminada.

Eliminar el cifrado CMK de tu cuenta QuickSight

Puedes eliminar la clave predeterminada para deshabilitar el cifrado de SPICE conjuntos de datos en tu QuickSight cuenta. Al eliminar la clave, se impide que los nuevos conjuntos de datos se cifren en una CMK.

Eliminación del cifrado de CMK de los nuevos conjuntos de datos de SPICE

-

En la página de QuickSight inicio, selecciona Administrar y QuickSight, a continuación, selecciona Claves de KMS.

-

En la página Claves de KMS, seleccione Administrar para abrir el panel de Claves de KMS.

-

Elija Acciones (tres puntos) en la fila de la clave predeterminada y, a continuación, elija Eliminar.

-

En el cuadro emergente que aparece, elija Eliminar.

Tras eliminar la clave predeterminada de la cuenta, QuickSight deja de cifrar los nuevos SPICE conjuntos de datos. Todos los conjuntos de datos cifrados existentes permanecen cifrados hasta que se produzca una actualización completa.

Auditoría del uso de CMK en CloudTrail

Puede auditar el uso de CMK de su cuenta en AWS CloudTrail. Para auditar el uso de tus claves, inicia sesión en tu AWS cuenta CloudTrail, abre y selecciona Historial de eventos.

Revocación del acceso a un conjunto de datos cifrado con CMK

Puede revocar el acceso a sus conjuntos de datos de SPICE cifrados con CMK. Cuando revoca el acceso a una clave que se utiliza para cifrar un conjunto de datos, se deniega el acceso al conjunto de datos hasta que deshaga la revocación. Los siguientes métodos son ejemplos de cómo puede revocar el acceso:

-

Desactive la clave en AWS KMS.

-

Agrega una

Denypolítica a tu política de QuickSight KMS en IAM.

Utilice el siguiente procedimiento para revocar el acceso a sus conjuntos de datos cifrados con CMK en. AWS KMS

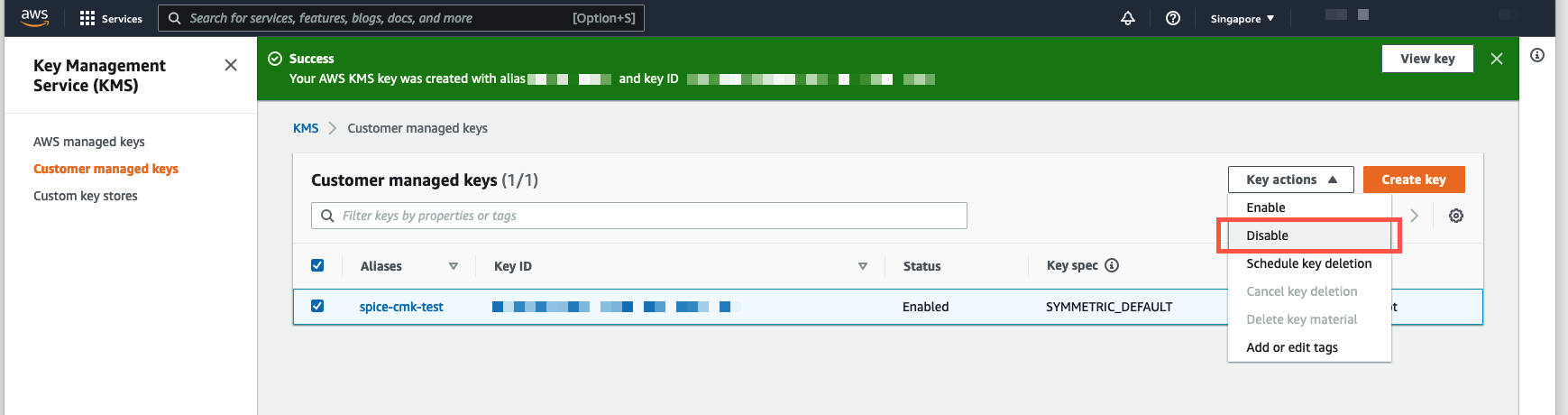

Para desactivar una entrada CMK AWS Key Management Service

-

Inicie sesión en su AWS cuenta AWS KMS, abra y elija Claves administradas por el cliente.

-

Seleccione la clave que quiera desactivar.

-

Abra el menú Acciones de clave y seleccione Desactivar.

Para evitar que se siga utilizando la CMK, puede añadir una Deny política en AWS Identity and Access Management (IAM). Use "Service": "quicksight.amazonaws.com" como entidad principal y el ARN de la clave como recurso. Deniegue las siguientes acciones: "kms:Encrypt", "kms:Decrypt", "kms:ReEncrypt*",

"kms:GenerateDataKey*", "kms:DescribeKey".

importante

Después de revocar el acceso mediante cualquier método, pueden pasar hasta 15 minutos hasta que el conjunto de datos de SPICE deje de estar accesible.

Recuperación de un conjunto de datos de SPICE cifrado

Recuperación de un conjunto de datos de SPICE mientras se revoca su acceso

-

Restaure el acceso a la CMK. Por lo general, esto es suficiente para recuperar el conjunto de datos.

-

Pruebe el conjunto de datos de SPICE para ver si puede ver los datos.

-

(Opcional) Si los datos no se recuperan por completo, incluso después de haber restaurado su acceso a la CMK, lleve a cabo una actualización completa del conjunto de datos.