Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Utilisation de la connexion initiée par le SP SAML

La meilleure pratique consiste à implémenter une connexion service-provider-initiated (initiée par le SP) à votre groupe d'utilisateurs. Amazon Cognito lance la session de votre utilisateur et le redirige vers votre IdP. Avec cette méthode, vous avez le meilleur contrôle sur les personnes qui présentent les demandes de connexion. Vous pouvez également autoriser la connexion initiée par l'IdP sous certaines conditions. Pour de plus amples informations, veuillez consulter SAMLlancement de session dans les groupes d'utilisateurs Amazon Cognito.

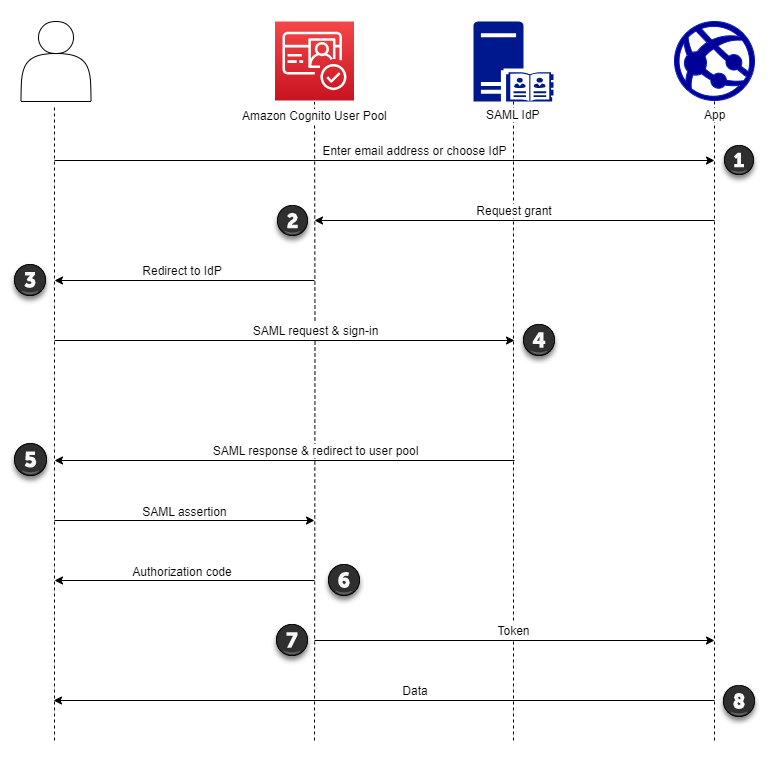

Le processus suivant montre comment les utilisateurs se connectent à votre groupe d'utilisateurs via un SAML fournisseur.

-

Votre utilisateur saisit son adresse e-mail sur une page de connexion. Pour déterminer la redirection de votre utilisateur vers son IdP, vous pouvez collecter son adresse e-mail dans une application personnalisée ou invoquer l'interface utilisateur hébergée en mode Web. Vous pouvez configurer votre interface utilisateur hébergée pour afficher une liste d'adresses e-mail IdPs ou pour ne demander qu'une adresse e-mail.

-

Votre application appelle le point de terminaison de redirection de votre groupe d'utilisateurs et demande une session avec l'ID client correspondant à l'application et l'identifiant IdP correspondant à l'utilisateur.

-

Amazon Cognito redirige votre utilisateur vers l'IdP avec une SAML demande, éventuellement signée, dans un élément.

AuthnRequest -

L'IdP authentifie l'utilisateur de manière interactive ou à l'aide d'une session mémorisée dans un cookie de navigateur.

-

L'IdP redirige votre utilisateur vers le point de terminaison de SAML réponse de votre groupe d'utilisateurs avec l'assertion chiffrée facultativement dans sa charge utileSAML. POST

Note

Amazon Cognito annule les sessions qui ne reçoivent pas de réponse dans les 5 minutes et redirige l'utilisateur vers l'interface utilisateur hébergée. Lorsque votre utilisateur rencontre ce résultat, il reçoit un message

Something went wrongd'erreur. -

Après avoir vérifié l'SAMLassertion et mappé les attributs de l'utilisateur à partir des demandes contenues dans la réponse, Amazon Cognito crée ou met à jour en interne le profil de l'utilisateur dans le groupe d'utilisateurs. Généralement, votre groupe d'utilisateurs renvoie un code d'autorisation à la session de navigation de l'utilisateur.

-

Votre utilisateur présente son code d'autorisation à votre application, qui échange le code contre des jetons JSON Web (JWTs).

-

Votre application accepte et traite le jeton d'identification de votre utilisateur comme authentification, génère des demandes autorisées aux ressources avec leur jeton d'accès et stocke leur jeton d'actualisation.

Lorsqu'un utilisateur s'authentifie et reçoit un code d'autorisation octroyé, le groupe d'utilisateurs renvoie des jetons d'identification, d'accès et d'actualisation. Le jeton d'identification est un objet d'authentification pour la gestion OIDC basée sur les identités. Le jeton d'accès est un objet d'autorisation de portée OAuth2.0

Vous pouvez également choisir la durée des jetons d'actualisation. Une fois le jeton d'actualisation d'un utilisateur expiré, celui-ci doit se reconnecter. S'ils se sont authentifiés via un SAML IdP, la durée de session de vos utilisateurs est définie par l'expiration de leurs jetons, et non par l'expiration de leur session avec leur IdP. Votre application doit stocker le jeton d'actualisation de chaque utilisateur et renouveler sa session à son expiration. L'interface utilisateur hébergée conserve les sessions utilisateur dans un cookie de navigateur valide pendant 1 heure.