Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Chemins réseau détaillés pour Amazon Connect

Appels vocaux

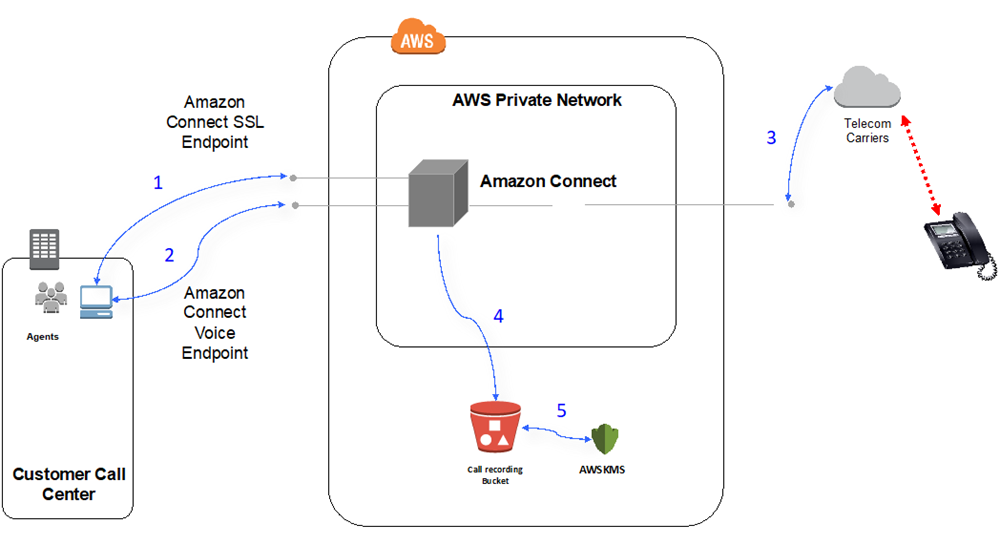

Le schéma suivant montre comment les appels vocaux passent par Amazon Connect.

-

Les utilisateurs accèdent à l’application Amazon Connect à l’aide d’un navigateur web. Toutes les communications sont chiffrées en transit avec TLS.

-

Les utilisateurs établissent la connectivité vocale à Amazon Connect à partir de leur navigateur à l’aide de WebRTC. La communication de signalisation est chiffrée en transit avec TLS. L'audio est chiffré en transit avec SRTP.

-

La connectivité vocale aux téléphones traditionnels (PSTN) est établie entre Amazon Connect et les opérateurs de AWS télécommunications partenaires via une connectivité réseau privée. Dans les cas où la connectivité réseau partagée est utilisée, la communication de signalisation est chiffrée en transit à l'aide de TLS et l'audio est chiffré en transit à l'aide de SRTP.

-

Les enregistrements d’appels sont stockés dans votre compartiment Amazon S3 auquel Amazon Connect s’est vu accorder les autorisations d’accès. Ces données sont chiffrées entre Amazon Connect et Amazon S3 avec TLS.

-

Le chiffrement Amazon S3 côté serveur est utilisé pour chiffrer les enregistrements d’appels au repos à l’aide d’une clé KMS appartenant au client.

Authentification

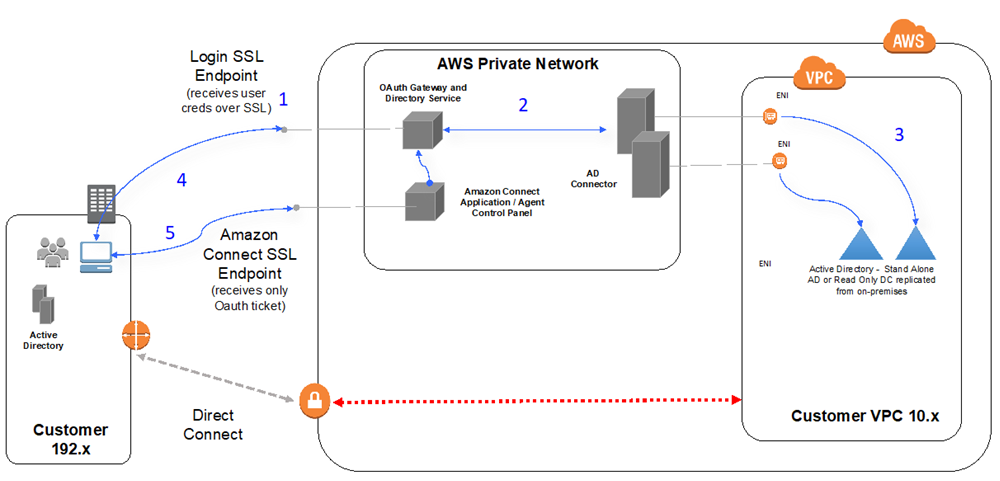

Le schéma suivant montre l'utilisation de l'AD Connector AWS Directory Service pour se connecter à une installation Active Directory existante d'un client. Le flux est similaire à l'utilisation de AWS Managed Microsoft AD.

-

Le navigateur Web de l'utilisateur initie l'authentification auprès d'une OAuth passerelle via TLS via l'Internet public à l'aide des informations d'identification de l'utilisateur (page de connexion Amazon Connect).

-

OAuth La passerelle envoie la demande d'authentification via TLS à AD Connector.

-

Le connecteur AD effectue l'authentification LDAP sur Active Directory.

-

Le navigateur Web de l'utilisateur reçoit le OAuth ticket de la passerelle en fonction de la demande d'authentification.

-

Le client charge le Panneau de configuration du contact (CCP). La demande est effectuée via TLS et utilise OAuth un ticket pour identifier l'utilisateur/le répertoire.