Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Intégration des applications tierces

Prérequis

Si vous utilisez des IAM politiques personnalisées pour gérer l'accès aux applications tierces, vos utilisateurs ont besoin des IAM autorisations suivantes pour intégrer une application tierce à l'aide de la AWS console. Outre AmazonConnect_FullAccess, les utilisateurs ont besoin de :

{ "Version": "2012-10-17", "Statement": [ { "Action": [ "app-integrations:CreateApplication", "app-integrations:GetApplication", "iam:GetRolePolicy", "iam:PutRolePolicy", "iam:DeleteRolePolicy" ], "Resource": "arn:aws:app-integrations:<aws-region>:<aws-account-Id>:application/*", "Effect": "Allow" } ] }

Comment intégrer une application tierce

Note

Pour intégrer des applications tierces dans vos instances, assurez-vous que celles-ci utilisent un rôle lié au service ()SLR. Si votre instance n'utilise pas actuellement unSLR, mais que vous souhaitez intégrer des applications tierces, vous devrez migrer vers unSLR. Les applications tierces ne peuvent être intégrées et utilisées que dans les instances qui utilisent unSLR. Pour plus d’informations, consultez Pour les instances créées avant octobre 2018.

-

Ouvrez la Amazon Connect console

(https://console.aws.amazon.com/connect/). -

Dans le panneau de navigation de gauche, choisissez Applications tierces. Si vous ne voyez pas ce menu, c'est parce qu'il n'est pas disponible dans votre région. Pour connaître les régions dans lesquelles cette fonctionnalité est disponible, consultez Disponibilité des Amazon Connect fonctionnalités par région.

-

Dans la page Applications tierces, choisissez Ajouter une application.

-

Sur la page Ajouter une application, entrez :

-

Informations de base

-

Nom d'affichage : nom convivial pour l'application. Ce nom est affiché sur les profils de sécurité et pour les agents dans l'onglet de l'espace de travail de l'agent. Vous pouvez revenir et modifier ce nom.

-

Espace de noms : nom officiel unique pour l'application. Si vous ne disposez que d'une seule application par accèsURL, nous vous recommandons d'utiliser l'origine de l'accèsURL. Vous ne pouvez pas modifier ce nom.

-

Description (facultatif) : vous pouvez éventuellement fournir n'importe quelle description pour cette application. Cette description ne s'affiche pas pour les agents.

-

-

Accès

-

Accès URL : C'est URL ici que votre application est hébergée. URLIl doit être sécurisé, en commençant par https, sauf s'il s'agit d'un hôte local.

Note

Tout ne URLs peut pas être cadré. Voici deux méthodes pour vérifier s'ils URL peuvent être imagés :

-

Un outil tiers appelé Iframe Tester est disponible pour aider à vérifier s'il est URL possible d'iframe.

-

Si une URL image peut être imagée, elle sera affichée dans un aperçu sur cette page.

-

Si un fichier URL ne peut pas être iframe, un message d'erreur s'affichera dans l'aperçu de cette page.

-

Il est possible que ce site Web affiche une erreur et que l'application puisse toujours être incluse dans un iframe dans l'espace de travail de l'agent. En effet, le développeur de l'application peut verrouiller son application pour qu'elle ne soit intégrable que dans l'espace de travail et nulle part ailleurs. Si vous avez reçu cette application d'un développeur d'applications, nous vous recommandons de continuer à essayer de l'intégrer dans l'espace de travail de l'agent.

-

-

-

Pour les utilisateurs techniques : vérifiez le contenu de la politique de sécurité de l'application que vous essayez d'intégrer.

-

Firefox : menu Hamburger > Outils supplémentaires > Outils de développement web > Réseau

-

Chrome : menu à 3 points > Plus d'outils > Outils de développement > Réseau

-

Autres navigateurs : recherchez les paramètres réseau dans les outils de développement.

-

La directive Content-Security-Policy frame-ancestors doit être

https://.your-instance.my.connect.aws-

Si la directive est

same originoudeny, elle URL ne peut pas être imagée par AWS /Amazon Connect

-

-

Voici ce que vous pouvez faire si l'application ne peut pas être incluse dans un iframe :

-

Si vous contrôlez l'application/URL, vous pouvez mettre à jour la politique de sécurité du contenu de l'application. Suivez les bonnes pratiques pour les développeurs d'applications/Assurez-vous que les applications ne peuvent être intégrées que dans la section de l'espace de travail de l'agent Connect ici.

-

Si vous ne contrôlez pas l'application/URL, vous pouvez essayer de contacter le développeur de l'application et lui demander de mettre à jour la politique de sécurité du contenu de l'application.

-

-

Origines approuvées (facultatif) : liste d'autorisations URLs qui devrait être autorisée, si elle est différente de l'accèsURL. URLIl doit être sécurisé, en commençant par https, sauf s'il s'agit d'un hôte local.

-

-

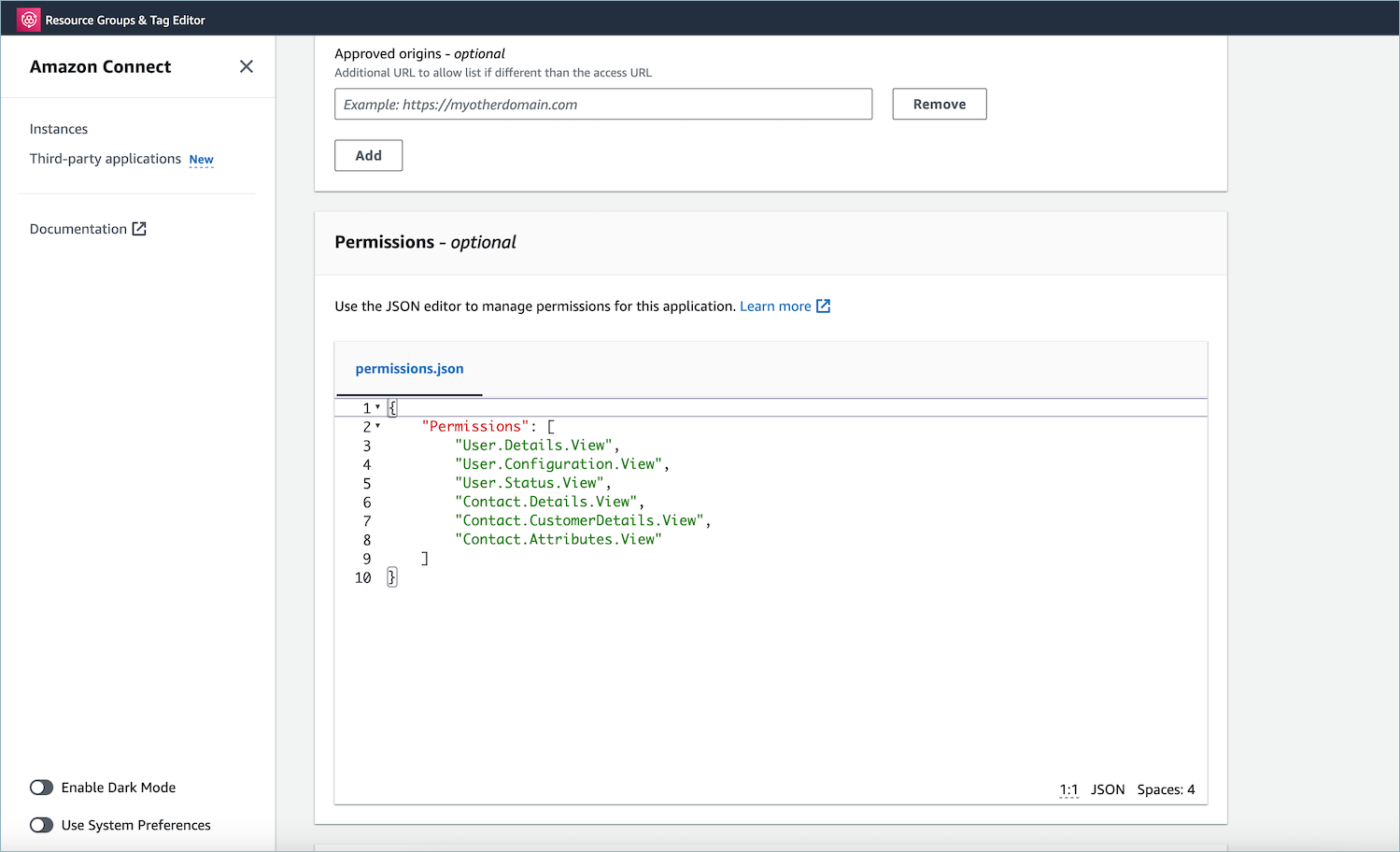

Ajoutez des autorisations aux événements et demandes.

Voici un exemple de la manière dont vous pouvez intégrer une nouvelle application et lui attribuer des autorisations à l’aide de la console AWS . Dans cet exemple, six autorisations différentes sont attribuées à l’application.

Fourniture des informations de base et des détails d’accès

-

Association d'instances

-

Vous pouvez autoriser n'importe quelle instance de cette région de compte à accéder à cette application.

-

Bien que l'association de l'application à une instance soit facultative, vous ne pourrez pas utiliser cette application tant que vous ne l'aurez pas associée à une ou plusieurs instances.

-

Octroi d’autorisations à l’application pour l’intégration des données de l’espace de travail

-

-

Choisissez Enregistrer.

-

Si l'application a été créée avec succès, vous serez renvoyé à la page Applications tierces, vous verrez une bannière de réussite et vous devriez voir l'application dans la liste.

Vous pouvez modifier certains attributs d'une application existante, tels que son nom d'affichage, son accès URL et ses autorisations.

-

Si une erreur s'est produite lors de la création de l'application ou lors de l'association de l'application à une instance, un message d'erreur s'affiche et vous pouvez prendre les mesures correspondantes pour corriger le problème.

-

Suppression d’applications tierces

Si vous ne souhaitez plus utiliser une application tierce dans un avenir proche, vous pouvez la supprimer. Si vous souhaitez temporairement cesser de l’utiliser, mais que vous voudrez peut-être l’utiliser à nouveau dans un avenir proche, nous vous recommandons de la dissocier d’une instance afin d’éviter d’avoir à l’ajouter à nouveau. Pour supprimer des applications tierces, accédez à la AWS console, sélectionnez une application, puis choisissez Supprimer.

Dépannage

-

L’opération échouera si l’application est associée à une instance. Vous devez d’abord dissocier l’application de toute instance. Ensuite, vous pouvez revenir en arrière et la supprimer.

Astuce

Si vous avez créé une application avant le 15 décembre 2023, vous pouvez rencontrer des problèmes lors de la mise à jour de l’association de l’application à une ou plusieurs instances. Cela est dû au fait que vous devez mettre à jour votre IAM politique.

Votre IAM politique devra être mise à jour pour inclure les autorisations suivantes :

-

app-integrations:CreateApplicationAssociation -

app-integrations:DeleteApplicationAssociation

{ "Version": "2012-10-17", "Statement": [ { "Action": [ "app-integrations:CreateApplication", "app-integrations:GetApplication" ], "Resource": "arn:aws:app-integrations:<aws-region>:<aws-account-Id>:application/*", "Effect": "Allow" }, { "Action": [ "app-integrations:CreateApplicationAssociation", "app-integrations:DeleteApplicationAssociation" ], "Resource": "arn:aws:app-integrations:<aws-region>:<aws-account-Id>:application-association/*", "Effect": "Allow" }, { "Action": [ "iam:GetRolePolicy", "iam:PutRolePolicy", "iam:DeleteRolePolicy" ], "Resource": "arn:aws:iam::<aws-account-Id>:role/aws-service-role/connect.amazonaws.com/AWSServiceRoleForAmazonConnect_*", "Effect": "Allow" } ] }